El hackeo de Pegasus a iPhone, ahora ya parcheado, se encuentra entre los ataques más sofisticados vistos en los últimos años. Los empleados de Google de Project Zero lo han descrito como «uno de los exploits técnicamente más sofisticados» que jamás hayan visto después de estudiar el exploit de seguridad de iMessage que ha aparecido repetidamente en los titulares. Dicen que la infame herramienta del Grupo NSO está a la par de lo que cabría esperar de las herramientas de espionaje de los estados nacionales

Las buenas noticias: actualizando nuestro iPhone a iOS 15.2 quedamos a salvo de este exploit tal como se desprende de las actualizaciones de seguridad que Apple ha publicado para esta actualización.

- Uno de los exploits más sofisticados técnicamente que hemos visto jamás y que está al nivel de ataques de los espías de las naciones-estado más avanzadas".

- Increíble, terrorífico y sin defensa posible (hasta ahora): así califica Google Project Zero el 'exploit' de Pegasus contra el iPhone

Sin ninguna intervención del usuario (zero-click)

Los clientes de NSO, incluidos los regímenes totalitarios, han utilizado Pegasus para espiar a usuarios de iPhone desprevenidos sin su conocimiento. El ataque 0-day instala código malicioso en iPhones a través de iMessage sin que el usuario ni siquiera interactúe con un mensaje. Eso es lo que lo hizo tan aterrador.

El hackeo del iPhone de Pegasus ya tuvo consecuencias dramáticas para la empresa. El gobierno de EE. UU. incluyó al desarrollador de software de seguridad israelí en su lista de prohibiciones luego de las divulgaciones de Pegasus. Además, Apple demandó a la compañía NSO después de parchear el exploit de seguridad. Además, Apple ha comenzado a notificar a los usuarios de iPhone que podrían haber sido objetivos de Pegasus en el pasado.

La lista de víctimas de Pegasus generalmente incluye disidentes, periodistas o políticos, en lugar de usuarios finales habituales. Apple ya emitió parches para neutralizar las vulnerabilidades de seguridad que permitieron a Pegasus piratear el iPhone silenciosamente. Pero los investigadores de seguridad de Google del Proyecto Zero obtuvieron una muestra de Pegasus y determinaron la forma en que funcionaba la herramienta de espionaje avanzada en los iPhones.

El sofisticado hackeo de iMessage de NSO Group

Los empleados de Google en Project Zero publicaron la primera parte de su análisis de Pegasus. También compartieron n breve relato de cómo Pegasus hackeó iPhones sin que la víctima lo supiera.

«No hemos visto un exploit in-the-wild construir una capacidad equivalente desde un punto de partida tan limitado, no es posible la interacción con el servidor del atacante, no se ha cargado JavaScript o un motor de scripting similar, etc.», Ian Beer y Samuel de Project Zero.

“Hay muchos dentro de la comunidad de seguridad que consideran este tipo de explotación (ejecución remota de código de un solo disparo) como un problema resuelto. Creen que el peso de las mitigaciones proporcionadas por los dispositivos móviles es demasiado alto para construir un exploit confiable de un solo disparo. Esto demuestra que no solo es posible, sino que se está utilizando en la naturaleza de manera confiable contra las personas «.

¿Cómo hackeo Pegasus los iPhones?

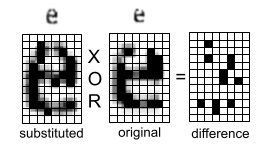

ForcedEntry es el nombre del exploit de iOS que hizo posibles los hackeos de Pegasus para iPhone. Desde NSO descubrieron una manera de aprovechar la forma en que iMessage maneja la reproducción de archivos GIF para colarse en un archivo PDF disfrazado de GIF. Luego utilizaron una vulnerabilidad en una herramienta de compresión que procesa texto en imágenes desde un escáner físico. Esta herramienta que data de la década de 1990 todavía encuentra su camino en computadoras modernas como el iPhone.

Por si eso no fuera suficiente, ForcedEntry construyó una especie de computadora virtual que funcionaba «dentro de un extraño remanso de iMessage»,. Eso es porque el malware necesita conversar con un centro de comando y control que enviaría instrucciones. Este comportamiento hizo que el ataque fuera aún más difícil de detectar.

Una vez más, Pegasus no requirió ninguna "acción" por parte del usuario. El atacante solo necesitaba un número de teléfono o una ID de Apple para enviar la carga útil a través de iMessage. No aparecería ningún mensaje en la pantalla. El hackeo del iPhone tendrá éxito tan pronto como el mensaje invisible llegue al iPhone. El objetivo no tendría idea de que alguien irrumpió en su iPhone a partir de ese momento.

«Es bastante increíble y, al mismo tiempo, bastante aterrador», dijeron los investigadores del Proyecto Cero de Google sobre ForcedEntry.

Los usuarios de iPhone que ejecutan las últimas versiones de iOS ya cuentan con protecciones anti-Pegasus. Eso no significa que compañías de seguridad similares hayan dejado de diseñar herramientas de espionaje para iPhone, solo que el ataque ForcedEntry ya no funcionará en dispositivos que ejecutan el software más reciente.

Fuentes:

https://www.wired.com/story/nso-group-forcedentry-pegasus-spyware-analysis/

https://googleprojectzero.blogspot.com/2021/12/a-deep-dive-into-nso-zero-click.html

No hay comentarios:

Publicar un comentario