Tutoriales y Manuales

Entradas Mensuales

-

▼

2026

(Total:

3605

)

-

▼

mayo

(Total:

302

)

-

Outlook se renueva con IA y calendario inteligente

Outlook se renueva con IA y calendario inteligente

-

Intel lanza NAS con IA y Core Ultra 3

Intel lanza NAS con IA y Core Ultra 3

-

Siguen aumentando las estafas de módulos RAM DDR5 ...

Siguen aumentando las estafas de módulos RAM DDR5 ...

-

Bloquea descargas de IA en Chrome y Edge

Bloquea descargas de IA en Chrome y Edge

-

China consiguió los mejores chips de IA de NVIDIA ...

China consiguió los mejores chips de IA de NVIDIA ...

-

Vulnerabilidad de lectura fuera de límites en Olla...

Vulnerabilidad de lectura fuera de límites en Olla...

-

IA encarece red eléctrica en Maryland

IA encarece red eléctrica en Maryland

-

Funciones clave de Claude Code y Opus 4.7

Funciones clave de Claude Code y Opus 4.7

-

Cloudflare recorta personal por IA y cae en bolsa

Cloudflare recorta personal por IA y cae en bolsa

-

Elon Musk visita la fábrica de Intel Oregón: ¿Hará...

Elon Musk visita la fábrica de Intel Oregón: ¿Hará...

-

Microsoft cambiaría los sonidos de Windows 11

Microsoft cambiaría los sonidos de Windows 11

-

Firefox corrige fallos en PDF y videollamadas

Firefox corrige fallos en PDF y videollamadas

-

Instagram quita el cifrado a sus mensajes privados

Instagram quita el cifrado a sus mensajes privados

-

Más vulnerabilidades en cPanel y WHM

Más vulnerabilidades en cPanel y WHM

-

Sonidos de bienvenida: 50 años de nostalgia web

Sonidos de bienvenida: 50 años de nostalgia web

-

Intel y Apple volverían a unir sus caminos, aunque...

Intel y Apple volverían a unir sus caminos, aunque...

-

Repositorio falso de OpenAI en Hugging Face distri...

Repositorio falso de OpenAI en Hugging Face distri...

-

Mozilla soluciona 271 vulnerabilidades en Firefox ...

Mozilla soluciona 271 vulnerabilidades en Firefox ...

-

Microsoft acelerará Windows 11 un 40% con el modo LLP

Microsoft acelerará Windows 11 un 40% con el modo LLP

-

Nintendo encarece Switch 2 pese a la caída de PS5

Nintendo encarece Switch 2 pese a la caída de PS5

-

IA podría reducir costes de GTA 6

IA podría reducir costes de GTA 6

-

Malware TCLBANKER ataca usuarios mediante gusanos ...

Malware TCLBANKER ataca usuarios mediante gusanos ...

-

El Archivo de Internet de Suiza: otra copia de seg...

El Archivo de Internet de Suiza: otra copia de seg...

-

cPanel y WHM lanzan correcciones para tres nuevas ...

cPanel y WHM lanzan correcciones para tres nuevas ...

-

Windows 11 mantiene código de los 90

Windows 11 mantiene código de los 90

-

Let’s Encrypt detiene emisión de certificados por ...

Let’s Encrypt detiene emisión de certificados por ...

-

Vulnerabilidades críticas de Microsoft 365 Copilot...

Vulnerabilidades críticas de Microsoft 365 Copilot...

-

Filtración de datos de NVIDIA expone información d...

Filtración de datos de NVIDIA expone información d...

-

SK Hynix ya no vende solo memoria, vende supervive...

SK Hynix ya no vende solo memoria, vende supervive...

-

Codex ya controla Chrome en Mac y Windows

Codex ya controla Chrome en Mac y Windows

-

Cómo saber si mi conexión a Internet tiene buen pi...

Cómo saber si mi conexión a Internet tiene buen pi...

-

Falso instalador de OpenClaw para robar criptomone...

Falso instalador de OpenClaw para robar criptomone...

-

JDownloader ha confirmado que su web fue hackeada

JDownloader ha confirmado que su web fue hackeada

-

Despliegan RAT modular que roba credenciales y cap...

Despliegan RAT modular que roba credenciales y cap...

-

TCLBANKER: el troyano bancario que ataca plataform...

TCLBANKER: el troyano bancario que ataca plataform...

-

Incidente de seguridad en Škoda expone datos de cl...

Incidente de seguridad en Škoda expone datos de cl...

-

GeForce GTX serie 10: diez años de Pascal

GeForce GTX serie 10: diez años de Pascal

-

Aplicaciones de historial de llamadas falsas estaf...

Aplicaciones de historial de llamadas falsas estaf...

-

Arm creará una CPU bestial de 500 núcleos para gan...

Arm creará una CPU bestial de 500 núcleos para gan...

-

ChatGPT y su impacto en el cerebro

ChatGPT y su impacto en el cerebro

-

UE facilitará cancelaciones online desde 2026

UE facilitará cancelaciones online desde 2026

-

AMD Instinct MI430X, un acelerador diseñado para i...

AMD Instinct MI430X, un acelerador diseñado para i...

-

Falsos técnicos informáticos acaban en prisión por...

Falsos técnicos informáticos acaban en prisión por...

-

Alerta por web falsa de Claude con malware

Alerta por web falsa de Claude con malware

-

Batería cuántica: carga en un segundo y dura una s...

Batería cuántica: carga en un segundo y dura una s...

-

Samsung y SK Hynix buscan el futuro de la DRAM por...

Samsung y SK Hynix buscan el futuro de la DRAM por...

-

Micron lanza el SSD más grande del mundo de 245 TB

Micron lanza el SSD más grande del mundo de 245 TB

-

JDownloader distribuyó malware en Windows 11 y Linux

JDownloader distribuyó malware en Windows 11 y Linux

-

Las placas base son el nuevo componente en riesgo

Las placas base son el nuevo componente en riesgo

-

Un ciberataque global que afecta a universidades e...

Un ciberataque global que afecta a universidades e...

-

Meta da marcha atrás con el cifrado de Instagram y...

Meta da marcha atrás con el cifrado de Instagram y...

-

Quasar Linux RAT roba credenciales de desarrollado...

Quasar Linux RAT roba credenciales de desarrollado...

-

ChatGPT avisará a un contacto de confianza en situ...

ChatGPT avisará a un contacto de confianza en situ...

-

NVIDIA llevará mini centros de IA a los hogares

NVIDIA llevará mini centros de IA a los hogares

-

Excontratista del gobierno, condenado por borrar d...

Excontratista del gobierno, condenado por borrar d...

-

Nuevo backdoor PamDOORa para Linux emplea módulos ...

Nuevo backdoor PamDOORa para Linux emplea módulos ...

-

China pretende fabricar más del 70% de sus obleas ...

China pretende fabricar más del 70% de sus obleas ...

-

Gen Z prefiere microalquileres a suscripciones

Gen Z prefiere microalquileres a suscripciones

-

IA: Todos seremos jefes

IA: Todos seremos jefes

-

Google lanza nueva IA para competir con OpenAI

Google lanza nueva IA para competir con OpenAI

-

Campaña de extorsión de ShinyHunters logra hackear...

Campaña de extorsión de ShinyHunters logra hackear...

-

Snapdragon 6 Gen 5 y 4 Gen 5: mayor fluidez y rapi...

Snapdragon 6 Gen 5 y 4 Gen 5: mayor fluidez y rapi...

-

Aphelion, un juego de aventuras de ciencia ficción...

Aphelion, un juego de aventuras de ciencia ficción...

-

Spotify integra podcasts generados por IA

Spotify integra podcasts generados por IA

-

Fitbit desaparece y pasa a Google Health

Fitbit desaparece y pasa a Google Health

-

Google renueva sus búsquedas con cinco funciones d...

Google renueva sus búsquedas con cinco funciones d...

-

Filtración de datos en Zara expone información per...

Filtración de datos en Zara expone información per...

-

DIGI define quién recibirá el router WiFi 7

DIGI define quién recibirá el router WiFi 7

-

Fitbit Air: la pulsera sin pantalla de Google

Fitbit Air: la pulsera sin pantalla de Google

-

Sensores de neumáticos permiten hackear coches

Sensores de neumáticos permiten hackear coches

-

Anthropic usa Colossus de SpaceX para potenciar Cl...

Anthropic usa Colossus de SpaceX para potenciar Cl...

-

Exploit de Dirty Frag en el kernel de Linux permit...

Exploit de Dirty Frag en el kernel de Linux permit...

-

Explotan vulnerabilidad RCE de PAN-OS para obtener...

Explotan vulnerabilidad RCE de PAN-OS para obtener...

-

Samsung lanza One UI 8.5

Samsung lanza One UI 8.5

-

OpenAI lanza GPT-5.5 Instant como modelo predeterm...

OpenAI lanza GPT-5.5 Instant como modelo predeterm...

-

Cambridge desarrolla tecnología láser que alcanza ...

Cambridge desarrolla tecnología láser que alcanza ...

-

iPhone Fold facilitará las reparaciones

iPhone Fold facilitará las reparaciones

-

Los investigadores de Harvard dicen que la computa...

Los investigadores de Harvard dicen que la computa...

-

Lisa Su prevé subida de precios en RAM, SSD y GPU

Lisa Su prevé subida de precios en RAM, SSD y GPU

-

Mira Murati acusa a Sam Altman de crear caos y eng...

Mira Murati acusa a Sam Altman de crear caos y eng...

-

Chrome instala Gemini Nano sin permiso

Chrome instala Gemini Nano sin permiso

-

Director del FBI: La IA frenó múltiples ataques co...

Director del FBI: La IA frenó múltiples ataques co...

-

Sitio web falso de Claude AI distribuye nuevo malw...

Sitio web falso de Claude AI distribuye nuevo malw...

-

Consejos Día Mundial de la Contraseña 2026

Consejos Día Mundial de la Contraseña 2026

-

LaLiga acaba bloqueada por el sistema que impulsó ...

LaLiga acaba bloqueada por el sistema que impulsó ...

-

Adolescente carga el móvil con su hámster

Adolescente carga el móvil con su hámster

-

Hoy es el Día Mundial de la Contraseña

Hoy es el Día Mundial de la Contraseña

-

Australia alerta sobre ataques de ClickFix para pr...

Australia alerta sobre ataques de ClickFix para pr...

-

Paquetes de PyPI distribuyen el malware ZiChatBot ...

Paquetes de PyPI distribuyen el malware ZiChatBot ...

-

El troyano PCPJack aprovecha 5 CVE para propagarse...

El troyano PCPJack aprovecha 5 CVE para propagarse...

-

Ivanti alerta sobre una nueva vulnerabilidad de EP...

Ivanti alerta sobre una nueva vulnerabilidad de EP...

-

Europa prohíbe IA de deepfakes sexuales

Europa prohíbe IA de deepfakes sexuales

-

PCIe 8.0 alcanzará 120.000 MB/s en SSD

PCIe 8.0 alcanzará 120.000 MB/s en SSD

-

Casi un mes explotando una vulnerabilidad zero-day...

Casi un mes explotando una vulnerabilidad zero-day...

-

Condenan a 6,5 años de cárcel al operativo de la b...

Condenan a 6,5 años de cárcel al operativo de la b...

-

Estudiante hackea trenes de Taiwán con SDR por no ...

Estudiante hackea trenes de Taiwán con SDR por no ...

-

Apple pagaría hasta 80€ a usuarios de iPhone por d...

Apple pagaría hasta 80€ a usuarios de iPhone por d...

-

Windows 11 KB5083769 rompe copias de seguridad en ...

Windows 11 KB5083769 rompe copias de seguridad en ...

-

Niños burlan verificación de edad con ayuda paterna

Niños burlan verificación de edad con ayuda paterna

-

DDR6: ¿memorias nuevas sin chips?

DDR6: ¿memorias nuevas sin chips?

-

-

▼

mayo

(Total:

302

)

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

LaLiga ha sufrido un bloqueo accidental de sus propios dominios debido al sistema de filtrado de Movistar , diseñado para combatir la pirat...

-

Un script de Chris Titus Tech optimiza Windows 11 en menos de un minuto , eliminando bloatware, telemetría y Copilot con un solo comando p...

-

El grupo ShinyHunters atacó a Canvas, una plataforma educativa ampliamente utilizada, provocando fallos en el acceso y el presunto robo de d...

Backdoor detectado en DAEMON Tools

Backdoor detectado en DAEMON Tools

Alerta de seguridad: DAEMON Tools contiene un troyano

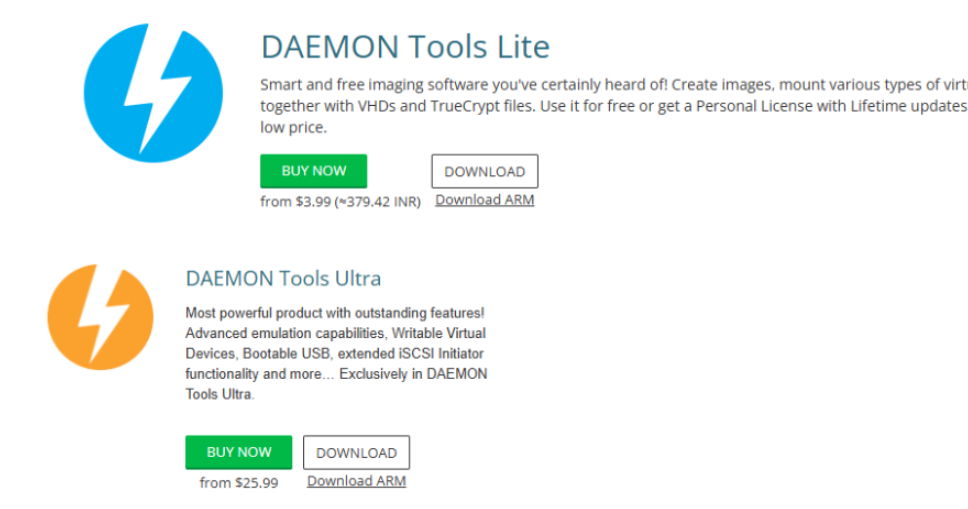

La compañía de ciberseguridad Kaspersky ha detectado que los instaladores de DAEMON Tools, el conocido software para gestionar imágenes de disco, se encuentran comprometidos. Según el reporte, los usuarios que descargaron la aplicación desde el sitio web oficial han instalado sin saberlo un troyano que abre puertas traseras en sus sistemas, permitiendo el acceso no autorizado a miles de equipos.

Los instaladores de DAEMON Tools, la popular aplicación para manejo de imágenes de disco, están infectados con un troyano y han introducido una puerta trasera en miles de sistemas que descargaron el producto desde el sitio web oficial, según informa la empresa de ciberseguridad Kaspersky.

Todo indica que se trata de un ataque a la cadena de suministro que ha comprometido sus instaladores para distribuir una carga útil maliciosa. El ataque ha provocado miles de infecciones en más de 100 países. Sin embargo, las cargas útiles de segunda fase se desplegaron mínimamente en organizaciones minoristas, científicas, gubernamentales y manufactureras, lo que indicaría un ataque dirigido a objetivos de alto valor.

DAEMON Tools, viejo conocido, hoy infectado

Si llevas tiempo en esto de la informática seguro que has manejado esta aplicación porque fue usada casi como un estándar décadas atrás en el manejo de imágenes de disco. Se trata de archivos en formatos como ISO, IMG, UDF, BIN, NRG y otros, que contienen la estructura y contenidos completos de discos ópticos aunque también se pueden utilizar para almacenar discos duros o SSD enteros. Este tipo de formatos fueron usados masivamente cuando los CD y DVD dominaban el mercado del almacenamiento externo, aunque se siguen usando, por ejemplo para distribuir sistemas operativos y seguramente haya otras aplicaciones del género más eficientes. En Windows te recomendamos WinCDEmu, gratuita y de código abierto.

El informe de Kaspersky señala una situación crítica para estas DAEMON Tools. El ataque se remontaría al 8 de abril y continúa hoy. El software infectado con troyanos incluye versiones de DAEMON Tools desde la 12.5.0.2421 hasta la 12.5.0.2434, específicamente los binarios DTHelper.exe, DiscSoftBusServiceLite.exe y DTShellHlp.exe.

Su funcionamiento es típico. Una vez que los usuarios desprevenidos descargan y ejecutan los instaladores troyanizados con firma digital, activan el código malicioso incrustado en los binarios comprometidos. El código malicioso se instala de forma persistente y activa una puerta trasera al iniciar el sistema. El servidor puede responder con comandos que instruyen al sistema para que descargue y ejecute cargas útiles adicionales.

El malware de primera fase es un programa básico de robo de información que recopila datos del sistema, como el nombre de host, la dirección MAC, los procesos en ejecución, el software instalado y la configuración regional del sistema, y los envía a los atacantes para la elaboración de perfiles de las víctimas. En función de los resultados, algunos sistemas reciben una segunda fase, que consiste en una puerta trasera ligera capaz de ejecutar comandos, descargar archivos y ejecutar código directamente en la memoria.

Kaspersky describe el ataque a la cadena de suministro de DAEMON Tools como una vulneración lo suficientemente sofisticada como para eludir la detección durante casi un mes. No se ha explicado cómo los ciberdelincuentes pudieron llevar a cabo la infección en la cadena de suministro e infectar los instaladores oficiales antes de su distribución. Desde principios de año, se han detectado ataques a la cadena de suministro de software casi todos los meses: eScan en enero, Notepad++ en febrero, CPU-Z en abril y ahora DAEMON Tools.

Fuentes:https://www.muycomputer.com/2026/05/06/daemon-tools-esta-infectado-con-un-troyano-e-instala-puertas-traseras/

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.