Tutoriales y Manuales

Entradas Mensuales

-

▼

2026

(Total:

3301

)

-

▼

abril

(Total:

976

)

-

Exempleado de Google en IA logra 1000 millones en ...

Exempleado de Google en IA logra 1000 millones en ...

-

Extensión de Cursor AI accede a tokens de desarrol...

Extensión de Cursor AI accede a tokens de desarrol...

-

La app espía secreta de Italia al descubierto: cóm...

La app espía secreta de Italia al descubierto: cóm...

-

Gemini crea archivos Office gratis desde el chat

Gemini crea archivos Office gratis desde el chat

-

Gemini añade Nano Banana y Veo a Google TV y Chrom...

Gemini añade Nano Banana y Veo a Google TV y Chrom...

-

Denuvo cae pero sigue fastidiando a usuarios legít...

Denuvo cae pero sigue fastidiando a usuarios legít...

-

España aprueba una iniciativa para limitar los blo...

España aprueba una iniciativa para limitar los blo...

-

Meta planea abastecer sus centros de datos de IA c...

Meta planea abastecer sus centros de datos de IA c...

-

Claude Cursor borra datos y backups de empresa en ...

Claude Cursor borra datos y backups de empresa en ...

-

Copy Fail es un vulnerabilidad critica kernel de L...

Copy Fail es un vulnerabilidad critica kernel de L...

-

China exige baterías ignífugas en coches eléctrico...

China exige baterías ignífugas en coches eléctrico...

-

Fraude masivo con SMS falsos de multas tráfico

Fraude masivo con SMS falsos de multas tráfico

-

Jugadores de Minecraft infectados por LofyStealer ...

Jugadores de Minecraft infectados por LofyStealer ...

-

NVIDIA Nemotron 3 Nano Omni dota de sentidos a los...

NVIDIA Nemotron 3 Nano Omni dota de sentidos a los...

-

Microsoft reducirá el consumo de RAM en Windows

Microsoft reducirá el consumo de RAM en Windows

-

Alerta por fraude que roba cuentas bancarias con M...

Alerta por fraude que roba cuentas bancarias con M...

-

GitHub pierde usuarios por fallos constantes

GitHub pierde usuarios por fallos constantes

-

Sony exige conexión mensual para juegos digitales ...

Sony exige conexión mensual para juegos digitales ...

-

Analista revela alianza OpenAI con MediaTek y Qual...

Analista revela alianza OpenAI con MediaTek y Qual...

-

Nuevo sistema genera errores intencionales en corr...

Nuevo sistema genera errores intencionales en corr...

-

Nuevo ataque BlobPhish roba credenciales de inicio...

Nuevo ataque BlobPhish roba credenciales de inicio...

-

Meta transmitirá energía solar desde el espacio pa...

Meta transmitirá energía solar desde el espacio pa...

-

Meta cobraría por guardar chats en WhatsApp

Meta cobraría por guardar chats en WhatsApp

-

IA supera en gasto a salarios humanos

IA supera en gasto a salarios humanos

-

Amazon presenta IA que vende por voz como un humano

Amazon presenta IA que vende por voz como un humano

-

Nuevo grupo de Ransomware Vect 2.0 RaaS ataca sist...

Nuevo grupo de Ransomware Vect 2.0 RaaS ataca sist...

-

Robots humanoides en aeropuertos japoneses por tur...

Robots humanoides en aeropuertos japoneses por tur...

-

La tasa de fallos de las CPU Intel Raptor Lake sup...

La tasa de fallos de las CPU Intel Raptor Lake sup...

-

Samsung revela prototipo de Galaxy Glasses sin cámara

Samsung revela prototipo de Galaxy Glasses sin cámara

-

Seis centros de datos de IA propuestos para un pue...

Seis centros de datos de IA propuestos para un pue...

-

WhatsApp prueba su propio proveedor de copias de s...

WhatsApp prueba su propio proveedor de copias de s...

-

Magnific la nueva era de Freepik con IA

Magnific la nueva era de Freepik con IA

-

Grave vulnerabilidad en autenticación de cPanel y WHM

Grave vulnerabilidad en autenticación de cPanel y WHM

-

GitHub Copilot limita sus peticiones en junio

GitHub Copilot limita sus peticiones en junio

-

Grupo ShinyHunters hackea Vimeo

Grupo ShinyHunters hackea Vimeo

-

Google firma acuerdo clasificado de IA con el Pent...

Google firma acuerdo clasificado de IA con el Pent...

-

Intel Core 5 320: prometedor para portátiles Windo...

Intel Core 5 320: prometedor para portátiles Windo...

-

Cierre de Kodispain: el addon más usado en Kodi en...

Cierre de Kodispain: el addon más usado en Kodi en...

-

Kernel Linux pierde 138 mil líneas y decepciona a ...

Kernel Linux pierde 138 mil líneas y decepciona a ...

-

Generador de malware ELF para Linux elude detecció...

Generador de malware ELF para Linux elude detecció...

-

ASUS presenta nuevas fuentes de alimentación TUF G...

ASUS presenta nuevas fuentes de alimentación TUF G...

-

Corsair ThermalProtect: cable diseñado para evitar...

Corsair ThermalProtect: cable diseñado para evitar...

-

El SoC Google Tensor G6 tendrá una GPU PowerVR del...

El SoC Google Tensor G6 tendrá una GPU PowerVR del...

-

Cómo mantener la seguridad en redes Wi-Fi públicas

Cómo mantener la seguridad en redes Wi-Fi públicas

-

Canonical integrará IA en Ubuntu

Canonical integrará IA en Ubuntu

-

PS5 ahora puede funcionar con Linux como un PC gamer

PS5 ahora puede funcionar con Linux como un PC gamer

-

Google enfrenta protesta masiva de empleados por c...

Google enfrenta protesta masiva de empleados por c...

-

Microsoft abre el código de MS-DOS 1.0

Microsoft abre el código de MS-DOS 1.0

-

Rompen la protección anti-piratería de Denuvo

Rompen la protección anti-piratería de Denuvo

-

Microsoft reemplaza Copilot en el Bloc de notas de...

Microsoft reemplaza Copilot en el Bloc de notas de...

-

La Comisión Europea aprecia que Meta infringió la ...

La Comisión Europea aprecia que Meta infringió la ...

-

Popular paquete de PyPI con 1 millón de descargas ...

Popular paquete de PyPI con 1 millón de descargas ...

-

Vision Pro revolucionan cirugías de cataratas

Vision Pro revolucionan cirugías de cataratas

-

PS5 podría exigir conexión mensual a internet

PS5 podría exigir conexión mensual a internet

-

Movistar presenta fibra On/Off con pago por uso di...

Movistar presenta fibra On/Off con pago por uso di...

-

Pixel 11 usará GPU antigua para abaratar costos

Pixel 11 usará GPU antigua para abaratar costos

-

Sinceerly es un plugin engaña a IA con errores ort...

Sinceerly es un plugin engaña a IA con errores ort...

-

Windows Remote Desktop deja fragmentos de imágenes...

Windows Remote Desktop deja fragmentos de imágenes...

-

Vulnerabilidad crítica de RCE en GitHub.com y Ente...

Vulnerabilidad crítica de RCE en GitHub.com y Ente...

-

China construirá superordenador con 47 mil CPU nac...

China construirá superordenador con 47 mil CPU nac...

-

WhatsApp lanzará almacenamiento cifrado para chats

WhatsApp lanzará almacenamiento cifrado para chats

-

Envía tu nombre al espacio con satélites de la NASA

Envía tu nombre al espacio con satélites de la NASA

-

Inyección SQL crítica en LiteLLM pone en riesgo cl...

Inyección SQL crítica en LiteLLM pone en riesgo cl...

-

OpenAI lleva su IA a Amazon tras terminar pacto co...

OpenAI lleva su IA a Amazon tras terminar pacto co...

-

Samsung presenta monitor 6K para gaming Odyssey G8

Samsung presenta monitor 6K para gaming Odyssey G8

-

Múltiples vulnerabilidades en OpenClaw permiten el...

Múltiples vulnerabilidades en OpenClaw permiten el...

-

cPanel advierte sobre fallo crítico de autenticaci...

cPanel advierte sobre fallo crítico de autenticaci...

-

FRITZBox 5690 vs 5530 Fiber comparativa

FRITZBox 5690 vs 5530 Fiber comparativa

-

Gemini anticipa tus necesidades en el móvil

Gemini anticipa tus necesidades en el móvil

-

Bizum revoluciona su servicio en España desde el 1...

Bizum revoluciona su servicio en España desde el 1...

-

Adobe mejora Photoshop y Lightroom con novedades

Adobe mejora Photoshop y Lightroom con novedades

-

Europa exige a Google permitir IA rivales en Android

Europa exige a Google permitir IA rivales en Android

-

Ubuntu incorporará IA en 2026

Ubuntu incorporará IA en 2026

-

Atentado a Trump dispara ventas de juego del sospe...

Atentado a Trump dispara ventas de juego del sospe...

-

Magnific la app española de IA para creativos supe...

Magnific la app española de IA para creativos supe...

-

La nueva app de Instagram lanzada en España: Insta...

La nueva app de Instagram lanzada en España: Insta...

-

Lenovo vende portátiles de 120 Hz, pero cuando los...

Lenovo vende portátiles de 120 Hz, pero cuando los...

-

YouTuber crea memoria RAM en un laboratorio que hi...

YouTuber crea memoria RAM en un laboratorio que hi...

-

Dispositivo a nanoescala genera electricidad conti...

Dispositivo a nanoescala genera electricidad conti...

-

Kingston DC3000ME PCIe 5.0, SSD NVMe U.2 de hasta ...

Kingston DC3000ME PCIe 5.0, SSD NVMe U.2 de hasta ...

-

Las placas base de MSI serán menos peligrosas para...

Las placas base de MSI serán menos peligrosas para...

-

Nueva campaña de BlueNoroff usa PowerShell sin arc...

Nueva campaña de BlueNoroff usa PowerShell sin arc...

-

Nuevo malware usa ofuscación y entrega de carga po...

Nuevo malware usa ofuscación y entrega de carga po...

-

La comunidad de impresión 3D se organiza contra le...

La comunidad de impresión 3D se organiza contra le...

-

Agente de IA con Claude borra base de datos de emp...

Agente de IA con Claude borra base de datos de emp...

-

Samsung presenta una pantalla LED de cine de 14 me...

Samsung presenta una pantalla LED de cine de 14 me...

-

El error de poner el repetidor Wi-Fi cerca del router

El error de poner el repetidor Wi-Fi cerca del router

-

Linux: el kernel superará pronto los 40 millones d...

Linux: el kernel superará pronto los 40 millones d...

-

China muestra a Lingsheng, el superordenador a exa...

China muestra a Lingsheng, el superordenador a exa...

-

NVIDIA lanza una GeForce RTX 5070 Laptop con 12 GB...

NVIDIA lanza una GeForce RTX 5070 Laptop con 12 GB...

-

Alertan sobre Claude Mythos capaz detectar vulnera...

Alertan sobre Claude Mythos capaz detectar vulnera...

-

Claude ahora detecta fallos en código con Bugcrawl

Claude ahora detecta fallos en código con Bugcrawl

-

Malware oculto en app con un millón de descargas: ...

Malware oculto en app con un millón de descargas: ...

-

El legendario emulador de Nintendo ZSNES reescrito...

El legendario emulador de Nintendo ZSNES reescrito...

-

OpenAI lanzará su propio móvil

OpenAI lanzará su propio móvil

-

Malware previo a Stuxnet atacaba software industrial

Malware previo a Stuxnet atacaba software industrial

-

Noctua publica archivos CAD 3D gratuitos para sus ...

Noctua publica archivos CAD 3D gratuitos para sus ...

-

Vulnerabilidad crítica de inyección SQL en LiteLLM

Vulnerabilidad crítica de inyección SQL en LiteLLM

-

Spotify lanza clases de fitness

Spotify lanza clases de fitness

-

Alerta en Linux por fallo en PackageKit que permit...

Alerta en Linux por fallo en PackageKit que permit...

-

-

▼

abril

(Total:

976

)

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Thorium: plataforma para analistas forenses y de malware

Thorium: plataforma para analistas forenses y de malware

La Agencia de Ciberseguridad y Seguridad de Infraestructura de EE.UU. (CISA) anunció la disponibilidad pública de Thorium, una plataforma de código abierto para analistas forenses y de malware.

Windows Maintenance Tool: repara, limpia y mantiene Windows 10-11

Windows Maintenance Tool: repara, limpia y mantiene Windows 10-11

Tanto Windows 10 como Windows 11 nos permiten utilizar diferentes comandos a través de la consola que nos ayudan a realizar diferentes tareas de reparación, limpieza y mantenimiento. Pueden ser muy útiles, pero requieren de ciertos conocimientos mínimos para utilizarlos correctamente, un problema que Windows Maintenance Tool resuelve de una manera directa y simple.

CAIDO: Una nueva herramienta para pentesters en las auditorías de seguridad web

CAIDO: Una nueva herramienta para pentesters en las auditorías de seguridad web

Las evaluaciones de seguridad en aplicaciones son esenciales para proteger los activos digitales de cualquier empresa y prevenir ciberataques. Buscan fortalecer la seguridad mediante un proceso exhaustivo de búsqueda e identificación de vulnerabilidades para tomar medidas de mitigación. Además de desempeñar un papel fundamental en el cumplimiento de las regulaciones y estándares de cada sector.

Microsoft presenta la máquina de recuperación rápida para Windows 11

Microsoft presenta la máquina de recuperación rápida para Windows 11

Aunque Windows 11 se ha convertido, con el tiempo, en una alternativa sólida en lo que respecta a sistemas operativos para ordenadores, adquiriendo funcionalidades que los usuarios han solicitado y ofreciendo una gran estabilidad y optimización general, tampoco se puede negar que no está exento de presentar algunos fallos y problemas de funcionamiento.

Herramienta Restablecer Windows

Herramienta Restablecer Windows

La herramienta Restablecer Windows Update es una potente herramienta de reparación del sistema diseñada para ofrecer soporte a una amplia gama de opciones de reparación. Con esta herramienta, los usuarios pueden restablecer fácilmente los componentes de Windows Update, eliminar archivos temporales, escanear, detectar y reparar cualquier corrupción dentro de la imagen del sistema de Windows, escanear todos los archivos protegidos del sistema, reemplazar cualquier archivo dañado, cambiar valores no válidos en el Registro de Windows, restablecer la configuración de Winsock y mucho más. Esta versátil herramienta puede ayudar a los usuarios a resolver una gran variedad de problemas del sistema, lo que la convierte en un componente esencial de cualquier kit completo de herramientas de reparación del sistema.

Pentesting en Active Directory utilizando la herramienta NetExec

Pentesting en Active Directory utilizando la herramienta NetExec

En el ámbito de la ciberseguridad, la evaluación de la seguridad de los sistemas es una práctica esencial para identificar vulnerabilidades y fortalecer las defensas. En entornos corporativos, Active Directory (AD) es un componente crítico que gestiona usuarios, permisos y recursos en una red. Por ello, realizar pruebas de penetración (pentesting) en AD es fundamental para asegurar que no existan brechas que puedan ser explotadas por atacantes.

Cómo convertir una partición de Windows de MBR a GPT sin perder datos

Cómo convertir una partición de Windows de MBR a GPT sin perder datos

The Harvester: herramienta OSINT para analizar los riesgos de la información pública

The Harvester: herramienta OSINT para analizar los riesgos de la información pública

Una de las herramientas más utilizadas por expertos en la materia es “The Harvester”, creada en el año 2010 por el experto en ciberseguridad Christian Martorella. Inicialmente, tenía el objetivo de ser utilizada para las primeras etapas de ejercicios de ciberseguridad ofensiva como el pentesting: búsqueda de nombres, correos, IPs, subdominios y enlaces a partir de un dominio o nombre de organización.

RedPersist una herramienta de persistencia en Windows escrita en C#

RedPersist una herramienta de persistencia en Windows escrita en C#

TeamsPhisher: herramienta automatizada para phishing en Microsoft Teams

TeamsPhisher: herramienta automatizada para phishing en Microsoft Teams

Maltego, la herramienta para recopilar información de personas y organizaciones a partir de fuentes públicas

Maltego, la herramienta para recopilar información de personas y organizaciones a partir de fuentes públicas

Los datos personales son un bien preciado para los cibercriminales ya que les permiten realizar ataques de suplantación y robo de identidad. Si bien hay quienes siguen pensando que sus datos personales no son de valor, la realidad es que los datos personales no solo son útiles para lanzar ataques o engaños a personas, sino también a empresas. Si bien los atacantes utilizan diversas técnicas para recopilar información de usuarios y organizaciones para comercializarla o para realizar ataques dirigidos, las empresas y organizaciones también se apoyan en técnicas y herramientas que permiten recolectar información pública de fuentes abiertas para mejorar su seguridad. En este sentido, las técnicas y herramientas OSINT (Open Source Intelligence), que en español significa Inteligencia de Fuentes Abiertas), son cada vez más populares y son un aspecto clave de la seguridad de la información.

GitHub presenta escaneo gratuito de secretos para todos los repositorios públicos

GitHub presenta escaneo gratuito de secretos para todos los repositorios públicos

PC Manager es la nueva herramienta de limpieza de Windows por Microsoft

PC Manager es la nueva herramienta de limpieza de Windows por Microsoft

Microsoft está preparando una herramienta de limpieza para Windows, llamada PC Manager, que recuerda un poco a otras como CCleaner. Por ahora se encuentra en fase beta y hay que acceder a la versión china de la Microsoft Store para obtenerla.

Restic: herramienta backups con soporte de versiones y copias en la nube

Restic: herramienta backups con soporte de versiones y copias en la nube

Unredacter es una herramienta gratuita para recuperar textos de imágenes pixeladas

Unredacter es una herramienta gratuita para recuperar textos de imágenes pixeladas

Todos hemos pixelado alguna vez alguna parte de un texto que no queríamos que se viese, pensando que de esta forma estaría seguro. Y es que la única manera segura de pixelar una imagen es tapar con un color opaco, no sirve distorsionar (pixelar) la imagen que ya mediante técnicas de OCR se puede descubrir el verdadero texto. Los investigadores destacan que la técnica de pixelar información para protegerla es insegura debido a las nuevas técnicas de inteligencia artificial.

Comando Robocopy: herramienta copia de seguridad de Windows

Comando Robocopy: herramienta copia de seguridad de Windows

robocopy, o "Robust File Copy", es un comando de replicación de directorios, disponible desde la Línea de Comandos. Formaba parte del Kit de Recursos de Windows, y se presentó como una característica estándar de Windows Vista y Windows Server 2008. Permiete copiar de forma rápida, eficaz y eficiente archivos, carpetas, datos, informaciones, discos CDROM, DVD en local, en red y en internet. Es una utilidad de copia robusta que nos permite un mejor control de los resultados y verificar la integridad de los archivos o carpetas copiadas con más detalle. También permite un número mayor de modificadores que xcopy y copy.

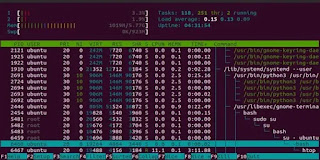

Manual uso htop: monitoriza recursos servidor en tiempo real

Manual uso htop: monitoriza recursos servidor en tiempo real

Tutorial: herramienta gratuita Rufus para crear unidades arrancables

Tutorial: herramienta gratuita Rufus para crear unidades arrancables

Rufus es un conocido programa para poder crear unidades de arranque booteables, es decir, para poder arrancar el equipo desde estos medios. Ya sea para usar algunas herramientas que necesitan usarse de esta manera, o para instalar sistemas operativos en PCs y SBCs. Aplicación es gratuita y de código abierto (bajo licencia GPU GPLv3), por lo que mejora a la citada herramienta a la que pretendía sustituir. Su GUI es muy sencilla de utilizar, y no necesita de conocimientos profundos para poder generar el medio de arranque booteable.

bettercap: la navaja suiza del tráfico de red

bettercap: la navaja suiza del tráfico de red

BetterCAP es una herramienta potente, flexible y portátil creada para realizar varios tipos de ataques MITM contra una red, manipular HTTP, HTTPS y tráfico TCP en tiempo real, buscar credenciales y mucho más. Analizador de de red vía web; incluye BlueTooth, Wifi, Detecta ataques MITM, Spoof, network protocol fuzzer

ProxyChains: cadena de proxys para ocultar nuestra IP

ProxyChains: cadena de proxys para ocultar nuestra IP

Ocultar la identidad en Internet utilizando un sistema operativo basado en Linux es realmente muy sencillo, y todo ello sin necesidad de contratar un servicio de VPN como los que existen en la actualidad.