Tutoriales y Manuales

Entradas Mensuales

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

▼

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

▼

marzo

(Total:

103

)

-

Apple y Meta compartieron datos privados de usuari...

Apple y Meta compartieron datos privados de usuari...

-

Spring4Shell: un nuevo 0-day en Spring (Java)

Spring4Shell: un nuevo 0-day en Spring (Java)

-

El mayor hackeo de criptomonedas de la historia ac...

El mayor hackeo de criptomonedas de la historia ac...

-

La NVIDIA RTX 3090 Ti es la gráfica más potente y ...

La NVIDIA RTX 3090 Ti es la gráfica más potente y ...

-

Filtran informe técnico que revela como Lapsus hac...

Filtran informe técnico que revela como Lapsus hac...

-

Globant hackeada también por Lapsus

Globant hackeada también por Lapsus

-

Detenido por 4º vez Alcasec, esta vez por hackear ...

Detenido por 4º vez Alcasec, esta vez por hackear ...

-

Los usuarios de Ucrania se quedan sin internet otr...

Los usuarios de Ucrania se quedan sin internet otr...

-

Informe completo del Ransomware Hive

Informe completo del Ransomware Hive

-

Sitios hackeados con WordPress fuerzan a los visit...

Sitios hackeados con WordPress fuerzan a los visit...

-

Anonymous publica 28 GB de documentos del Banco Ce...

Anonymous publica 28 GB de documentos del Banco Ce...

-

Las futuras unidades SSD PCIe 5.0 necesitarán refr...

Las futuras unidades SSD PCIe 5.0 necesitarán refr...

-

Tinder te dirá en Estados Unidos si tu futura cita...

Tinder te dirá en Estados Unidos si tu futura cita...

-

La FCC añade a Kaspersky a su lista de amenazas a ...

La FCC añade a Kaspersky a su lista de amenazas a ...

-

Vulnerabilidades permiten arrancar y abrir remotam...

Vulnerabilidades permiten arrancar y abrir remotam...

-

Corea del Norte explota vulnerabilidad Zero-Day en...

Corea del Norte explota vulnerabilidad Zero-Day en...

-

Mejorar la seguridad de Windows con herramienta Sy...

Mejorar la seguridad de Windows con herramienta Sy...

-

Rusia habría hackeado satélites europeos al inicio...

Rusia habría hackeado satélites europeos al inicio...

-

Diferencias entre SSL, TLS y HTTPS

Diferencias entre SSL, TLS y HTTPS

-

Disponible distro auditorías hacking y pentest Par...

Disponible distro auditorías hacking y pentest Par...

-

El sueldo medio de un operador del ransomware Cont...

El sueldo medio de un operador del ransomware Cont...

-

Comandos prácticos consola Windows (cmd)

Comandos prácticos consola Windows (cmd)

-

¿Quiénes son los miembros del grupo Lapsus? El líd...

¿Quiénes son los miembros del grupo Lapsus? El líd...

-

Un ataque DDoS tumba la web del Congreso de los Di...

Un ataque DDoS tumba la web del Congreso de los Di...

-

Guía compra CPU: arquitecturas y equivalencias de ...

Guía compra CPU: arquitecturas y equivalencias de ...

-

Técnicas de intrusión hacking con vectores inicial...

Técnicas de intrusión hacking con vectores inicial...

-

Los rusos se descargan masivamente la Wikipedia an...

Los rusos se descargan masivamente la Wikipedia an...

-

Microsoft confirma que fue hackeado por el grupo L...

Microsoft confirma que fue hackeado por el grupo L...

-

Actualizaciones de seguridad críticas para varios ...

Actualizaciones de seguridad críticas para varios ...

-

Anonymous hackea Nestlé y filtra 10 GB de datos co...

Anonymous hackea Nestlé y filtra 10 GB de datos co...

-

El Apple M1 Ultra es casi 3 veces más grande que u...

El Apple M1 Ultra es casi 3 veces más grande que u...

-

Grupo Lapsus publica un torrent con 37GB de codigo...

Grupo Lapsus publica un torrent con 37GB de codigo...

-

Falso reinicio: Ataque NoReboot para mantener pers...

Falso reinicio: Ataque NoReboot para mantener pers...

-

Microsoft investiga un supuesto hackeo con robo de...

Microsoft investiga un supuesto hackeo con robo de...

-

Kit Phishing permite crear ventanas realistas de P...

Kit Phishing permite crear ventanas realistas de P...

-

Twitter prepara «Circles», para mostrar tuits a co...

Twitter prepara «Circles», para mostrar tuits a co...

-

Rusia podría quedarse sin espacio de almacenamient...

Rusia podría quedarse sin espacio de almacenamient...

-

Herramienta de Microsoft para escanear routers Mik...

Herramienta de Microsoft para escanear routers Mik...

-

Un juez del Supremo de Brasil prohíbe el uso de Te...

Un juez del Supremo de Brasil prohíbe el uso de Te...

-

Vulnerabilidades críticas en los dispositivos Smar...

Vulnerabilidades críticas en los dispositivos Smar...

-

Malware Ruso Cyclops Blink afecta a varios modelos...

Malware Ruso Cyclops Blink afecta a varios modelos...

-

Enviar "fotopollas" será delito en el Reino Unido

Enviar "fotopollas" será delito en el Reino Unido

-

Video falso (deepfake) del presidente ucraniano pi...

Video falso (deepfake) del presidente ucraniano pi...

-

Ver las contraseñas guardadas en redes Wireless en...

Ver las contraseñas guardadas en redes Wireless en...

-

Cloudflare bloquea los servicios IPTV pirata en it...

Cloudflare bloquea los servicios IPTV pirata en it...

-

Nueva multa a Meta de 17 millones € por incumplimi...

Nueva multa a Meta de 17 millones € por incumplimi...

-

VirusTotal presenta extensión navegador VT4Browsers

VirusTotal presenta extensión navegador VT4Browsers

-

Transceptores SFP

Transceptores SFP

-

Elevación local de privilegios en el Kernel de Lin...

Elevación local de privilegios en el Kernel de Lin...

-

Intel anuncia una inversión de 33 mil millones de ...

Intel anuncia una inversión de 33 mil millones de ...

-

Microsoft está probando de añadir anuncios en el E...

Microsoft está probando de añadir anuncios en el E...

-

Ucrania utiliza el reconocimiento facial en la gue...

Ucrania utiliza el reconocimiento facial en la gue...

-

Alemania pide a sus empresas y usuarios desinstala...

Alemania pide a sus empresas y usuarios desinstala...

-

CaddyWiper es un nuevo malware destructivo dirigid...

CaddyWiper es un nuevo malware destructivo dirigid...

-

El grupo de ransomware Vice Society publica los da...

El grupo de ransomware Vice Society publica los da...

-

Microsoft publica la API DirectStorage para PC, un...

Microsoft publica la API DirectStorage para PC, un...

-

Conectar pendrive USB al teléfono móvil

Conectar pendrive USB al teléfono móvil

-

Anonymous hackea la filial alemana de la gran petr...

Anonymous hackea la filial alemana de la gran petr...

-

Acusan a TP-Link de espiar a sus usuarios mediante...

Acusan a TP-Link de espiar a sus usuarios mediante...

-

Disponible WifiSlax 3.0 Final 2022 para auditorías...

Disponible WifiSlax 3.0 Final 2022 para auditorías...

-

La aduana de China captura a un hombre con 160 CPU...

La aduana de China captura a un hombre con 160 CPU...

-

Procesadores Intel pierden hasta un 35% y AMD has...

Procesadores Intel pierden hasta un 35% y AMD has...

-

Un simulador nuclear 'online' se bloquea debido al...

Un simulador nuclear 'online' se bloquea debido al...

-

Hackean la cuenta Twitter de La Casa Real de España

Hackean la cuenta Twitter de La Casa Real de España

-

Top 10 de ataques al Directorio Activo de Windows

Top 10 de ataques al Directorio Activo de Windows

-

La empresa Tarlogic denuncia la poca seguridad de ...

La empresa Tarlogic denuncia la poca seguridad de ...

-

Cómo acceder a la BIOS-UEFI según la marca del por...

Cómo acceder a la BIOS-UEFI según la marca del por...

-

Ubisoft confirma un ciberataque y podría ser obra ...

Ubisoft confirma un ciberataque y podría ser obra ...

-

Funciones y trucos ocultos de Windows 11

Funciones y trucos ocultos de Windows 11

-

Google lanza las alertas de ataques aéreos para us...

Google lanza las alertas de ataques aéreos para us...

-

Rusia crea su propia Autoridad Certificadora (CA) ...

Rusia crea su propia Autoridad Certificadora (CA) ...

-

La Fundación Wikimedia advierte sobre los peligros...

La Fundación Wikimedia advierte sobre los peligros...

-

Anonymous hackea al Roskomnadzor, el regulador que...

Anonymous hackea al Roskomnadzor, el regulador que...

-

¿Qué es un trol de patentes de software?

¿Qué es un trol de patentes de software?

-

Nuevo vector de ataque permite amplificar los ataq...

Nuevo vector de ataque permite amplificar los ataq...

-

BHI (Spectre-BHB) es una nueva vulnerabilidad tipo...

BHI (Spectre-BHB) es una nueva vulnerabilidad tipo...

-

Apple M1 Ultra es el nuevo procesador de 20 núcleo...

Apple M1 Ultra es el nuevo procesador de 20 núcleo...

-

Twitter estrena web en la red Tor para combatir la...

Twitter estrena web en la red Tor para combatir la...

-

Grave vulnerabilidad en el kernel de Linux: Dirty ...

Grave vulnerabilidad en el kernel de Linux: Dirty ...

-

12VHPWR es un nuevo conector de hasta 600W para ta...

12VHPWR es un nuevo conector de hasta 600W para ta...

-

Apple presenta el Mac Studio, un equipo mini de al...

Apple presenta el Mac Studio, un equipo mini de al...

-

Apple Studio Display un Monitor 5K de 27″ a partir...

Apple Studio Display un Monitor 5K de 27″ a partir...

-

Google compra Mandiant por 5.400 millones de dólar...

Google compra Mandiant por 5.400 millones de dólar...

-

Consiguen hackear Amazon Echo para hacer compras o...

Consiguen hackear Amazon Echo para hacer compras o...

-

Anonymous hackea canales de televisión que sirven ...

Anonymous hackea canales de televisión que sirven ...

-

Mercado Libre también ha sido hackeado por LAPSUS$...

Mercado Libre también ha sido hackeado por LAPSUS$...

-

Rusia podría permitir el software ilegal (pirata) ...

Rusia podría permitir el software ilegal (pirata) ...

-

Vulnerabilidad en cgroups v1 permite escapar de un...

Vulnerabilidad en cgroups v1 permite escapar de un...

-

Aparecen los primeros malware con los certificados...

Aparecen los primeros malware con los certificados...

-

Coinbase y Binance se niegan a expulsar a usuarios...

Coinbase y Binance se niegan a expulsar a usuarios...

-

Filtradas las credenciales de 71.355 empleados de ...

Filtradas las credenciales de 71.355 empleados de ...

-

Grupo Lapsus hackea Samsung y publica un torrent c...

Grupo Lapsus hackea Samsung y publica un torrent c...

-

Bottles permite ejecutar software de Windows en Li...

Bottles permite ejecutar software de Windows en Li...

-

instalación y configuración de Docker en NAS QNAP ...

instalación y configuración de Docker en NAS QNAP ...

-

IsaacWiper y HermeticWizard: un nuevo wiper y worm...

IsaacWiper y HermeticWizard: un nuevo wiper y worm...

-

Nuevo método ataque DrDDoS utilizando nuevo vector...

Nuevo método ataque DrDDoS utilizando nuevo vector...

-

EA elimina la selección Rusa y los equipos Rusos d...

EA elimina la selección Rusa y los equipos Rusos d...

-

Miembro pro Ucraniano filtra chats internos, docum...

Miembro pro Ucraniano filtra chats internos, docum...

-

Ciberataque detiene la producción del fabricante c...

Ciberataque detiene la producción del fabricante c...

-

Google también veta el acceso a los canales de You...

Google también veta el acceso a los canales de You...

-

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

LaLiga ha sufrido un bloqueo accidental de sus propios dominios debido al sistema de filtrado de Movistar , diseñado para combatir la pirat...

-

Un script de Chris Titus Tech optimiza Windows 11 en menos de un minuto , eliminando bloatware, telemetría y Copilot con un solo comando p...

-

Grupo ShinyHunters robaron datos de más de 197,000 clientes de Zara a través de un antiguo proveedor tecnológico. Aunque se filtraron correo...

Filtran informe técnico que revela como Lapsus hackeó a Okta: encontraron un fichero Excel con todas las contraseñas

Filtran informe técnico que revela como Lapsus hackeó a Okta: encontraron un fichero Excel con todas las contraseñas

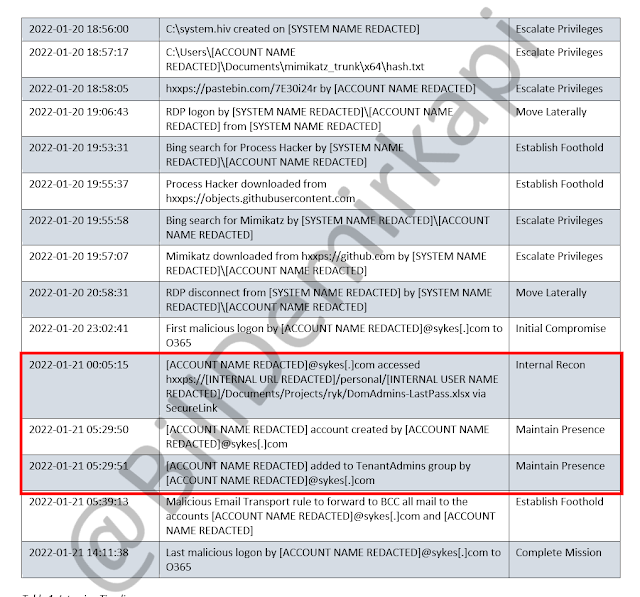

Un investigador de seguridad independiente (Bill Demirkapi) ha publicado un supuesto cronograma detallado del hackeo de LAPSUS$ de un proveedor externo de Okta en enero. El informe fue creado por la firma forense que investigó el incidente, identificada como Mandiant (a principios de este mes, Google anunció un acuerdo de 5.400 millones de dólares para adquirirla).

El proveedor de soporte externo, Sitel, contrató a la firma forense cibernética para investigar la instrusión y el investigador, Bill Demirkapi, dijo que había obtenido copias del informe Mandiant y la publicó la cronología del informe en Twitter.

- Durante la intrusión encontraron un documento Excel (XLS) llamado DomAdmins-LastPass.xlsx con todas las contraseñas de la empresa

- El nombre del archivo sugiere que la hoja de cálculo contenía contraseñas para cuentas de administrador de dominio que se exportaron desde el administrador de contraseñas LastPass de un empleado de Sitel.

- EL equipo de seguridad recibió una alerta de un intento de acceso a la red de Okta utilizando la cuenta de un empleado de Sitel, uno de los clientes de su cartera.

En respuesta a una consulta sobre la publicación de Demirkapi, Okta no cuestionó los documentos. "Somos conscientes de la divulgación pública de lo que parece ser una parte de un informe que preparó Sitel sobre su incidente", dijo Okta en un comunicado proporcionado el lunes.

Cronología y metodología del ataque

El contenido de los documentos es "consistente" con el marco de tiempo de la instrusión previamente revelada por Okta, señaló la compañía. Mandiant se negó a comentar y no cuestionó los documentos ni su participación en la investigación del hackeo de LAPSUS$.

El martes pasado, Okta reveló que el grupo de delincuentes informáticos había accedido a la computadora portátil de un ingeniero de atención al cliente de Sitel del 16 al 21 de enero, lo que le dio al actor de amenazas acceso a hasta 366 clientes de Okta. Okta solo reveló el incidente después de que LAPSUS$ publicara capturas de pantalla en Telegram como evidencia del hackeo.

Okta dijo que había recibido un informe resumido sobre el incidente de Sitel el 17 de marzo. En un tuit, Demirkapi dijo que "incluso cuando Okta recibió el informe de Mandiant en marzo que detallaba explícitamente el ataque, continuaron ignorando las señales obvias de que su entorno había sido violado hasta que LAPSUS$ destacó su inacción".

En la declaración Okta dijo que "una vez que recibimos este informe resumido de Sitel el 17 de marzo, deberíamos habernos movido más rápido para comprender sus implicaciones. Estamos decididos a aprender y mejorar después de este incidente".

La supuesta línea de tiempo de Mandiant comienza el 16 de enero, con el compromiso inicial de Sitel. Eso contrasta con la línea de tiempo proporcionada por Okta, que comienza el 20 de enero y no incluye ningún detalle sobre lo que sucedió antes de ese momento. LAPSUS$ no comenzó a investigar el sistema comprometido hasta el 19 de enero, según el cronograma publicado por Demirkapi.

Ese día, el actor de amenazas hizo una búsqueda en Bing de herramientas de escalada de privilegios en GitHub, dice la supuesta línea de tiempo de Mandiant. "Con poca consideración por OPSEC, LAPSUS$ buscó un bypass CVE-2021-34484 en su host comprometido y descargó la versión preconstruida de GitHub", dijo Demirkapi en un tuit.

El actor de amenazas "pasó por alto el agente de punto final de FireEye simplemente deteniendolo", luego "simplemente descargó la versión oficial de Mimikatz (una popular utilidad de volcado de credenciales) directamente desde su repositorio".

El atacante creó usuarios de puerta trasera dentro del entorno de Sitel y "finalizó su ataque creando una 'regla de transporte de correo electrónico' maliciosa para reenviar todo el correo dentro del entorno de Sitel a sus propias cuentas. El atacante utilizó un archivo XLS con contraseñas"

Una pregunta importante para Okta es: "Sabía que la máquina de uno de sus miembros de atención al cliente se vio comprometida en enero. ¿Por qué no lo investigaste? Tener la capacidad de detectar un ataque es inútil si no estás dispuesto a responder", dijo Demirkapi.

"Cometimos un error" [OKTA]

El viernes, Okta emitió una disculpa por su manejo de la infracción de enero. El proveedor de seguridad de identidad "cometió un error en su respuesta al incidente, y debería haber obtenido información más activa y enérgicamente" sobre lo que ocurrió en el acceso indebido, dijo la compañía.

La disculpa siguió a un debate en la comunidad de ciberseguridad sobre la falta de divulgación de Okta sobre el incidente de dos meses. La declaración de Okta del viernes no llegó a decir que la compañía cree que debería haber revelado lo que sabía antes.

Sin embargo, Okta ha dicho que los ingenieros de soporte de Sitel tienen acceso "limitado" y que los ingenieros de soporte de terceros no pueden crear usuarios, eliminar usuarios o descargar bases de datos que pertenecen a los clientes.

"Confiamos en nuestras conclusiones de que el servicio de Okta no ha sido violado y que nuestros clientes no deben tomar medidas correctivas", dijo Okta el viernes. "Confiamos en esta conclusión porque Sitel (y, por lo tanto, el actor de amenazas que solo tenía el acceso que tenía Sitel) no pudo crear o eliminar usuarios, ni descargar bases de datos de clientes".

Fuente: VentureBeat

Vía:

https://blog.segu-info.com.ar/2022/03/publican-el-timeline-del-ataque-de.html

.png)

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.