Tutoriales y Manuales

Entradas Mensuales

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

▼

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

▼

abril

(Total:

69

)

-

Elon Musk quiere que Twitter gane más dinero. Para...

Elon Musk quiere que Twitter gane más dinero. Para...

-

Declaración por el Futuro de Internet de Europa y ...

Declaración por el Futuro de Internet de Europa y ...

-

Cómo bloquear llamadas no deseadas en Android

Cómo bloquear llamadas no deseadas en Android

-

Organismos gubernamentales de Perú víctimas del ra...

Organismos gubernamentales de Perú víctimas del ra...

-

Telefónica cierra Tuenti y migra sus clientes a O2

Telefónica cierra Tuenti y migra sus clientes a O2

-

La Play Store obliga a las aplicaciones a revelar ...

La Play Store obliga a las aplicaciones a revelar ...

-

Google ya acepta peticiones para eliminar datos pe...

Google ya acepta peticiones para eliminar datos pe...

-

Amazon es acusada de compartir tus conversaciones ...

Amazon es acusada de compartir tus conversaciones ...

-

Microsoft descubre vulnerabilidades de escalada de...

Microsoft descubre vulnerabilidades de escalada de...

-

Facebook reconoce que no sabe dónde van nuestros d...

Facebook reconoce que no sabe dónde van nuestros d...

-

HTTPA es el protocolo sucesor de HTTPS

HTTPA es el protocolo sucesor de HTTPS

-

8 detenidos por desviar dinero de nónminas de trab...

8 detenidos por desviar dinero de nónminas de trab...

-

Grupo de ransomware Stormous afirma haber hackeado...

Grupo de ransomware Stormous afirma haber hackeado...

-

¿Qué puede llegar a saber el navegador sobre ti?

¿Qué puede llegar a saber el navegador sobre ti?

-

Elon Musk compra Twitter por 44.000 millones de dó...

Elon Musk compra Twitter por 44.000 millones de dó...

-

LinkedIn a la cabeza del top ten de marcas suplant...

LinkedIn a la cabeza del top ten de marcas suplant...

-

El operador de varias webs de descargas y streamin...

El operador de varias webs de descargas y streamin...

-

2 de cada 3 teléfonos Android eran vulnerables eje...

2 de cada 3 teléfonos Android eran vulnerables eje...

-

Apple censurará desnudos que se envíen al iPhone d...

Apple censurará desnudos que se envíen al iPhone d...

-

DDoSecrets ha filtrado cientos de GB de datos ruso...

DDoSecrets ha filtrado cientos de GB de datos ruso...

-

Google Play prohibirá las aplicaciones de grabació...

Google Play prohibirá las aplicaciones de grabació...

-

Varias apps de videoconferencia te escuchan inclus...

Varias apps de videoconferencia te escuchan inclus...

-

F-Droid, una buena alternativa a la Google Play Store

F-Droid, una buena alternativa a la Google Play Store

-

Proyecto de cargador único para la Unión Europea: ...

Proyecto de cargador único para la Unión Europea: ...

-

Vulnerabilidades en UEFI afectan varios modelos de...

Vulnerabilidades en UEFI afectan varios modelos de...

-

Supuesta vulnerabilidad en 7-Zip para Windows perm...

Supuesta vulnerabilidad en 7-Zip para Windows perm...

-

El troyano «Fakecalls» imita las conversaciones te...

El troyano «Fakecalls» imita las conversaciones te...

-

Cómo proteger el iPhone de spyware avanzado

Cómo proteger el iPhone de spyware avanzado

-

Manual completo para saber si tu teléfono ha sido ...

Manual completo para saber si tu teléfono ha sido ...

-

Octo es un nuevo y avanzado troyano bancario para ...

Octo es un nuevo y avanzado troyano bancario para ...

-

T-Mobile trató de comprar sus datos robados pero l...

T-Mobile trató de comprar sus datos robados pero l...

-

Desvelan informe de espionaje masivo a líderes y a...

Desvelan informe de espionaje masivo a líderes y a...

-

PowerToys para Windows 10 y 11

PowerToys para Windows 10 y 11

-

Los rostros de millones de ciudadanos europeos en ...

Los rostros de millones de ciudadanos europeos en ...

-

La junta directiva de Twitter amenaza a Elon Musk ...

La junta directiva de Twitter amenaza a Elon Musk ...

-

GitHub descubre docenas de organizaciones afectada...

GitHub descubre docenas de organizaciones afectada...

-

Elon Musk quiere comprar Twitter por 43.000 millon...

Elon Musk quiere comprar Twitter por 43.000 millon...

-

Intento de ciberataque Ruso contra un proveedor de...

Intento de ciberataque Ruso contra un proveedor de...

-

Windows 3.1 cumple 30 años

Windows 3.1 cumple 30 años

-

Vulnerabilidad crítica en RPC de Windows

Vulnerabilidad crítica en RPC de Windows

-

El vídeo completo de la presentación de Windows 95

El vídeo completo de la presentación de Windows 95

-

Microsoft desarticula la botnet ZLoader, utilizada...

Microsoft desarticula la botnet ZLoader, utilizada...

-

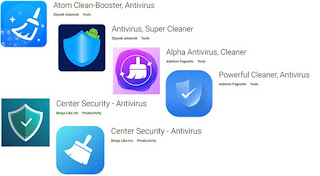

6 aplicaciones antivirus falsas capaces de robar d...

6 aplicaciones antivirus falsas capaces de robar d...

-

Malware QBot se distribuye ahora en formato Window...

Malware QBot se distribuye ahora en formato Window...

-

Microsoft acusa a China sobre los últimos ataques ...

Microsoft acusa a China sobre los últimos ataques ...

-

Raspberry Pi elimina por seguridad el usuario por ...

Raspberry Pi elimina por seguridad el usuario por ...

-

El FBI hace oficial el cierre de RaidForums y la d...

El FBI hace oficial el cierre de RaidForums y la d...

-

Grave vulnerabilidad en móviles Samsung permite ma...

Grave vulnerabilidad en móviles Samsung permite ma...

-

Microsoft impide múltiples ciberataques rusos cont...

Microsoft impide múltiples ciberataques rusos cont...

-

Anonymous hackea las cámaras de seguridad del Kremlin

Anonymous hackea las cámaras de seguridad del Kremlin

-

La Play Store de Google ocultará las aplicaciones ...

La Play Store de Google ocultará las aplicaciones ...

-

Un alemán de 60 años se vacuna contra el Covid 90 ...

Un alemán de 60 años se vacuna contra el Covid 90 ...

-

Espionaje masivo en cientos de aplicaciones de Goo...

Espionaje masivo en cientos de aplicaciones de Goo...

-

Un fallo informático permite a 300 delincuentes el...

Un fallo informático permite a 300 delincuentes el...

-

Una pista en Alemania provocó la caída del mercado...

Una pista en Alemania provocó la caída del mercado...

-

El FBI desmantela la principal botnet Rusa

El FBI desmantela la principal botnet Rusa

-

Windows 11 prepara un gran avance en seguridad, pe...

Windows 11 prepara un gran avance en seguridad, pe...

-

Twitter está trabajando en un botón para editar tw...

Twitter está trabajando en un botón para editar tw...

-

La Policía de Alemania cierra el mercado negro ile...

La Policía de Alemania cierra el mercado negro ile...

-

Anonymous publica los datos personales de 120.000 ...

Anonymous publica los datos personales de 120.000 ...

-

Hackean varios canales de Youtubers musicales de Vevo

Hackean varios canales de Youtubers musicales de Vevo

-

Hackean MailChimp y lo usan para robar criptomoned...

Hackean MailChimp y lo usan para robar criptomoned...

-

Elon Musk se convierte en el mayor accionista de T...

Elon Musk se convierte en el mayor accionista de T...

-

Cómo encontrar un móvil perdido o robado con Android

Cómo encontrar un móvil perdido o robado con Android

-

Abrir cualquier documento PDF, DOC o imagen de for...

Abrir cualquier documento PDF, DOC o imagen de for...

-

Programas gratuitos para hacer copias de seguridad...

Programas gratuitos para hacer copias de seguridad...

-

Principales características del Ransomware LockBit...

Principales características del Ransomware LockBit...

-

La Policía de Londres presenta cargos contra 2 de ...

La Policía de Londres presenta cargos contra 2 de ...

-

Un ciberataque al grupo Iberdrola deja expuestos l...

Un ciberataque al grupo Iberdrola deja expuestos l...

-

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Elon Musk quiere que Twitter gane más dinero. Para ello está planteando cobrar por funciones que antes eran gratis

Elon Musk quiere que Twitter gane más dinero. Para ello está planteando cobrar por funciones que antes eran gratis

Declaración por el Futuro de Internet de Europa y Estados Unidos ante las amenazas de Rusia y China

Declaración por el Futuro de Internet de Europa y Estados Unidos ante las amenazas de Rusia y China

La Unión Europea, Estados Unidos y 32 países han anunciado este jueves la rúbrica de una nueva Declaración por el Futuro de Internet. Se trata de un documento de tres páginas que puedes consultar aquí y en el que se concretan la visión y principios de una red de redes "en la que confiar", detalla la Comisión Europea en un comunicado de prensa.

Cómo bloquear llamadas no deseadas en Android

Cómo bloquear llamadas no deseadas en Android

Hay pocas situaciones más odiosas que un comercial te pille el número de teléfono personal o profesional y te «acose» de manera intermitente de día o de noche para venderte un determinado producto. O aún peor, que se trate directamente de fraudes, amenazas y de otro tipo de acosos que requieren una denuncia directa ante el juzgado de guardia.

Organismos gubernamentales de Perú víctimas del ransomware Conti

Organismos gubernamentales de Perú víctimas del ransomware Conti

Después del ataque a organismos de Costa Rica, el grupo de ransomware Conti sumó a su lista de víctimas a un organismo gubernamental de Perú. Los atacantes aseguran haber robado información sensible de sus sistemas sin haber cifrado datos.

Telefónica cierra Tuenti y migra sus clientes a O2

Telefónica cierra Tuenti y migra sus clientes a O2

Era un secreto a voces pero ahora ya es una realidad.. El próximo mes de junio Telefónica cerrará definitivamente Tuenti migrando a todos los clientes que quedan a su marca O2. La historia de la empresa ha durado casi doce años y ha supuesto más de 100 millones de inversión a la compañía entre la adquisición y los recursos destinados.

La Play Store obliga a las aplicaciones a revelar qué datos se recopilan de los usuarios

La Play Store obliga a las aplicaciones a revelar qué datos se recopilan de los usuarios

Google ya acepta peticiones para eliminar datos personales del buscador

Google ya acepta peticiones para eliminar datos personales del buscador

Amazon es acusada de compartir tus conversaciones con Alexa para mostrar anuncios

Amazon es acusada de compartir tus conversaciones con Alexa para mostrar anuncios

Un estudio acusa a Amazon de compartir las conversaciones que los usuarios tienen con Alexa, el asistente inteligente de la marca. Este estudio dice que la firma comparte dichas conversaciones para poder mostrar entonces anuncios personalizados a los usuarios, en base a lo que se diga en las mismas. Una grave acusación, aunque no es la primera para la empresa en este sentido.

Microsoft descubre vulnerabilidades de escalada de privilegios en Linux

Microsoft descubre vulnerabilidades de escalada de privilegios en Linux

Facebook reconoce que no sabe dónde van nuestros datos, ni cómo los usa

Facebook reconoce que no sabe dónde van nuestros datos, ni cómo los usa

Según un documento filtrado, Facebook no sabe dónde van nuestros datos, ni cómo los usan.Facebook está obligado a emprender cambios de funcionamiento ante lo que la compañía describe internamente como un 'tsunami de regulaciones de privacidad': cada vez más países restringen el modo en que las compañías pueden usar y almacenar datos de sus nacionales. Y además, lo hacen utilizando criterios distintos en cada caso.

8 detenidos por desviar dinero de nónminas de trabajadores de Ayuntamientos de Madrid y Granada

8 detenidos por desviar dinero de nónminas de trabajadores de Ayuntamientos de Madrid y Granada

Agentes de la Policía Nacional han desarticulado una organización criminal que presuntamente había "hackeado" sistemas informáticos de instituciones públicas en Madrid y Granada. Se introducían en servidores de instituciones públicas para cambiar la domiciliación de las nóminas más cuantiosas y derivar el pago a dos cuentas abiertas con documentación falsificada. La investigación, que se encuentra bajo secreto de sumario, sigue abierta y no se descarta que otras instituciones hayan podido ser víctimas de esta actividad criminal. Sobre dos de los principales miembros de la organización se decretó su ingreso en prisión tras ser puestos a disposición de la autoridad judicial. Lo más curioso es que el joven guardaba un Porsche 911 GT3 en una vitrina de cristal en el jardín de su casa.

Grupo de ransomware Stormous afirma haber hackeado Coca-Cola y robado 161GB

Grupo de ransomware Stormous afirma haber hackeado Coca-Cola y robado 161GB

Este incidente viene después de que el canal de Telegram de Stormous lanzara una encuesta para que sus miembros eligieran la próxima compañía afectada, siendo Coca-Cola la elegida de entre otras empresa como Mattel o Danaher: “Hackeamos algunos de sus servidores y tenemos más de 161 GB… Hemos abierto nuestra tienda en nuestro propio sitio en dark web. Esta empresa fue la primera víctima. Navegue un poco en nuestro sitio”. Coca-Cola no ha confirmado que sus datos hayan sido robados.

¿Qué puede llegar a saber el navegador sobre ti?

¿Qué puede llegar a saber el navegador sobre ti?

LinkedIn a la cabeza del top ten de marcas suplantadas para phishing

LinkedIn a la cabeza del top ten de marcas suplantadas para phishing

LinkedIn, que es la red social de Microsoft, destinada a unir profesionales y empresas para trabajos y colaboraciones, ha pasado a ser la marca más usada en todo el mundo, España incluida, para llevar a cabo ataques de phishing. Eso es según lo que ha descubierto un informe de la empresa de seguridad Check Point.

El operador de varias webs de descargas y streaming acepta una condena de 2 años de cárcel y 500 mil €

El operador de varias webs de descargas y streaming acepta una condena de 2 años de cárcel y 500 mil €

Esta semana la Audiencia Provincial de Madrid había programado un juicio de tres días que tenía como protagonista a Miguel T.G. y su madre, responsables de cinco webs de descarga y streaming que ofrecían contenidos protegidos sin licencia. Sin embargo, las cosas han ido mucho más rápido de lo esperado, ya que el acusado ha aceptado una pena de dos años de cárcel y pagar una indemnización de 500.000 euros. Como parte del acuerdo, la condena de prisión ha quedado suspendida y la madre libre.

2 de cada 3 teléfonos Android eran vulnerables ejecución remota de código

2 de cada 3 teléfonos Android eran vulnerables ejecución remota de código

Se trata de un fallo que afecta a Android y, según los investigadores de seguridad detrás de este descubrimiento, afecta a los dispositivos que utilizan chips Qualcomm y MediaTek. Estos dispositivos son vulnerables a la ejecución remota de código por un fallo en la implementación de ALAC, un codec de audio de Apple

Apple censurará desnudos que se envíen al iPhone de cualquier menor de edad

Apple censurará desnudos que se envíen al iPhone de cualquier menor de edad

DDoSecrets ha filtrado cientos de GB de datos rusos desde el inicio de la guerra

DDoSecrets ha filtrado cientos de GB de datos rusos desde el inicio de la guerra

DDoSecrets, está convirtiéndose en uno de los ejemplos de ciberactivismo más destacados. Desde que empezó la guerra, el grupo ha publicado cientos de GB de datos de las principales organizaciones rusas... Su impacto ha sido tan grande que ya considera a DDoSecrets como el sucesor de Wikileaks. No es casualidad, pues Emma Best, la investigadora norteamericana que fundó la iniciativa, trabajó junto a Julian Assange.

Google Play prohibirá las aplicaciones de grabación de llamadas a partir del 11 de mayo

Google Play prohibirá las aplicaciones de grabación de llamadas a partir del 11 de mayo

Más que frecuentes, los problemas de privacidad atribuidos a Android son perennes. Google y sus socios llevan tiempo tomando medidas para atajarlos y recuperar la confianza del público, ofreciendo teléfonos con planes de actualización más extensos de lo habitual e introduciendo normas en Google Play para limitar o al menos ilustrar el acceso que tienen algunas aplicaciones al sistema. La última de ellas es una de las más estrictas, puesto que eliminará las apps de grabación de llamadas.

Varias apps de videoconferencia te escuchan incluso cuando el micrófono está silenciado

Varias apps de videoconferencia te escuchan incluso cuando el micrófono está silenciado

Varias apps de mensajería y videoconferencia te escuchan incluso cuando el micrófono está «silenciado» según un estudio realizado por investigadores de dos Universidades, Wisconsin y Chicago, en EE.UU.

Proyecto de cargador único para la Unión Europea: ¿el iPhone con USB-C en 2024?

Proyecto de cargador único para la Unión Europea: ¿el iPhone con USB-C en 2024?

El proyecto de cargador único para la Unión Europea dio un paso importante y tiene miras de implementarse en dispositivos móviles, tablets e incluso portátiles. Tras ser aprobado por el Consejo, los miembros de la Comisión IMCO adoptaron su postura para que el USB-C se convierta en el puerto de carga común.

Vulnerabilidades en UEFI afectan varios modelos de portátiles Lenovo

Vulnerabilidades en UEFI afectan varios modelos de portátiles Lenovo

Dos de las vulnerabilidades que han sido descubiertas por ESET afectan directamente a los drivers de firmware para UEFI y suelen utilizarse durante el proceso de fabricación de estos dispositivos. El identificador concreto de ambas vulnerabilidades es CVE-2021-3971, CVE-2021-3972 y tienen una gravedad importante. Se incluyen desde modelos asequibles como el Lenovo IdeaPad 3 hasta modelos más avanzados, como el Legion 5 Pro. He aquí la lista completa.

Supuesta vulnerabilidad en 7-Zip para Windows permite ejecución de comandos y escalada de privilegios

Supuesta vulnerabilidad en 7-Zip para Windows permite ejecución de comandos y escalada de privilegios

7-Zip es un conocido y potente software de compresión y descompresión de archivos gratuito y de código libre. Entre sus funciones destacan la compatibilidad con el formato 7z, más eficiente y capaz que los típicos .zip o .rar, además de otras opciones como la división de archivos o la posibilidad de poner contraseñas y crear archivos autoextraíbles. La vulnerabilidad afecta 7-zip hasta 21.07 en Windows. Atención: la vulnerabilidad ha "entrado en estado de disputa" y varios expertos de la talla de Will Dormann o Tavis Ormandy la han puesto en duda por la falta de explicaciones del vídeo como prueba de concepto.

El troyano «Fakecalls» imita las conversaciones telefónicas con empleados de banco

El troyano «Fakecalls» imita las conversaciones telefónicas con empleados de banco

El troyano bancario “Fakecalls” se hace pasar por una aplicación bancaria e imita el servicio telefónico de atención al cliente de los bancos surcoreanos más populares. A diferencia de los troyanos bancarios habituales, puede interceptar discretamente las llamadas a los bancos reales utilizando su propia conexión. Bajo la apariencia de empleados bancarios, los ciberdelincuentes intentan sonsacar a la víctima datos de pago e información confidencial. Fakecalls imita las aplicaciones móviles de los bancos coreanos más populares, entre ellos KB (Kookmin Bank) y KakaoBank.

Cómo proteger el iPhone de spyware avanzado

Cómo proteger el iPhone de spyware avanzado

Más de 30.000 activistas de los derechos humanos, periodistas y abogados de todo el mundo podrían haber sido víctimas del espionaje Pegasus, un “software de vigilancia legal” desarrollado por la empresa israelí NSO. En el informe, llamado el Proyecto Pegasus, se afirmaba que el malware se había desplegado mediante varios exploits, incluidos varios de día cero y cero clics en iOS. Pegasus, Chrysaor y otras APT

Manual completo para saber si tu teléfono ha sido espiado por Pegasus

Manual completo para saber si tu teléfono ha sido espiado por Pegasus

Tal es la amplitud y la extensión de los posibles usuarios afectados por el spyware que cualquier usuario puede

comprobar si su teléfono ha sido infectado por Pegasus. Para ello, un grupo de investigadores implicados en el caso, desarrolló una herramienta escrita en Python que "verifica" si el teléfono móvil ha sido infectado con Pegasus mediante indicadores de compromiso. El problema es que la herramienta no es muy intuitiva, no dispone de GUI (interfaz gráfica), son comandos vía terminal y requiere de algunos conocimientos básicos (además no tiene soporte nativo para Windows), así como de realizar previamente una copia de seguridad.

Octo es un nuevo y avanzado troyano bancario para Android

Octo es un nuevo y avanzado troyano bancario para Android

ThreatFabric explica en su blog un nuevo malware para Android basado en un malware anterior del mismo ciberdelincuente bautizado como "ExoBot". Debido a las similitudes de código, los investigadores se dieron cuenta de que «Octo» es el nombre de la nueva versión del malware ExobotCompact. La familia de Exobot ha dado mucho de qué hablar desde que empezó a atacar en 2016. El malware original de esta familia buscaba espiar sobre todo las apps de tu banco.

T-Mobile trató de comprar sus datos robados pero la jugada le salió mal

T-Mobile trató de comprar sus datos robados pero la jugada le salió mal

Desvelan informe de espionaje masivo a líderes y activistas independentistas entre 2017 y 2020

Desvelan informe de espionaje masivo a líderes y activistas independentistas entre 2017 y 2020

PowerToys para Windows 10 y 11

PowerToys para Windows 10 y 11

Las PowerToys de Windows son una de esas herramientas, algo imprescindible en casi cualquier instalación de Windows 10 o Windows 11. Los PowerToys añaden más mejoras a Windows que la actualización a Windows 11. Obtener herramientas verdaderamente útiles que pueden cambiar bastante tu vida frente al PC para mejor. Quizás simplemente te conviene más instalar los PowerToys en Windows 10 que actualizar a Windows 11.

Los rostros de millones de ciudadanos europeos en una misma base de datos

Los rostros de millones de ciudadanos europeos en una misma base de datos

La junta directiva de Twitter amenaza a Elon Musk con aplicar la "píldora envenenada"

La junta directiva de Twitter amenaza a Elon Musk con aplicar la "píldora envenenada"

Twitter ha lanzado una defensa contra la adquisición de la empresa por medio de una píldora venenosa para rechazar una oferta hostil de 43.000 millones de dólares del multimillonario Elon Musk, presidente de Tesla. Según el plan, si un grupo o individuo adquiere más del 15% de las acciones de Twitter "en una transacción no aprobada por el consejo", los demás accionistas podrán comprar acciones adicionales con un descuento.

GitHub descubre docenas de organizaciones afectadas por tokens OAuth robados

GitHub descubre docenas de organizaciones afectadas por tokens OAuth robados

El servicio de alojamiento GitHub reveló que descubrió evidencia de un adversario anónimo que aprovecha los tokens de usuario de OAuth robados para descargar datos privados de varias organizaciones sin autorización.

Elon Musk quiere comprar Twitter por 43.000 millones de dólares

Elon Musk quiere comprar Twitter por 43.000 millones de dólares

Intento de ciberataque Ruso contra un proveedor de energía ucraniano

Intento de ciberataque Ruso contra un proveedor de energía ucraniano

Windows 3.1 cumple 30 años

Windows 3.1 cumple 30 años

Se han cumplido 30 años desde el lanzamiento de Windows 3.1. Una versión más importante de lo que puede reflejar su numeración, ya que estrenó características que aún usan los últimos Windows y sentó las bases de las preinstalaciones del canal OEM de PCs que Microsoft domina de manera absoluta y ha sido la clave de su éxito estas tres décadas.

Vulnerabilidad crítica en RPC de Windows

Vulnerabilidad crítica en RPC de Windows

Las actualizaciones de este martes de abril de Microsoft abordaron un total de 128 vulnerabilidades de seguridad que abarcan todos sus productos, incluidos Windows, Defender, Office, Exchange Server, Visual Studio y Print Spooler, entre otros.

El vídeo completo de la presentación de Windows 95

El vídeo completo de la presentación de Windows 95

Microsoft desarticula la botnet ZLoader, utilizada también para propagar ransomware

Microsoft desarticula la botnet ZLoader, utilizada también para propagar ransomware

La Unidad de Crímenes Digitales de Microsoft (DCU, por sus siglas en inglés) ha llevado a cabo una operación junto a ESET, Black Lotus Labs y la Unit 42 de Palo Alto Networks que ha dado como resultado la desarticulación de una red de bots llamada ZLoader. El malware que daba nombre a la red empezó su vida como un troyano bancario inspirado en Zeus, pero evolucionó para hasta convertirse en un "distribuidor" de ransomware que durante los últimos tres años ha atacado a empresas, hospitales, colegios y usuarios particulares.

6 aplicaciones antivirus falsas capaces de robar datos bancarios con el malware Sharkbot

6 aplicaciones antivirus falsas capaces de robar datos bancarios con el malware Sharkbot

El nuevo malware apodado Sharkbot ha sido localizado en aplicaciones que se hacen pasar por antivirus en Google Play Store. Investigadores de Check Point Research (CPR) han localizado muestras en Google Play Store de un dropper camuflado de antivirus para Android, apodado Sharkbot. Sharkbot es un malware con capacidad de robar credenciales bancarias, es decir, un banker.

Malware QBot se distribuye ahora en formato Windows Installer MSI

Malware QBot se distribuye ahora en formato Windows Installer MSI

Los operadores de Qbot han vuelto a la carga y esta vez en instaladores Windows con malware. Su objetivo es infectar sistemas mediante la instalación de cargas útiles de malware en correos electrónicos. La táctica que Qbot usa ahora para infectar nuestros ordenadores es diferente a la que ha usado en diferentes sucesos de los últimos años.

Microsoft acusa a China sobre los últimos ataques sobre Windows; malware Tarrask

Microsoft acusa a China sobre los últimos ataques sobre Windows; malware Tarrask

Microsoft ha culpado directamente a China del último ataque que está sufriendo sus sistemas operativos Windows más modernos. Según se indica, los usuarios se están enfrentando a Tarrask, un "malware de evasión de defensa" que utiliza el Programador de Tareas de Windows para ocultar el estado comprometido de un dispositivo de sí mismo.

Raspberry Pi elimina por seguridad el usuario por defecto

Raspberry Pi elimina por seguridad el usuario por defecto

Los dispositivos Raspberry Pi arrastran a una importante comunidad de usuarios, que se mantiene en constante crecimiento, y que constantemente encuentran nuevos e interesantes usos para este mini-PC de bolsillo, y que van desde crear una especie de videoconsola con la que recuperar los videojuegos de hace unas décadas, hasta establecer estaciones de seguimiento de tráfico aéreo.

El FBI hace oficial el cierre de RaidForums y la detención de su administrador de 21 años

El FBI hace oficial el cierre de RaidForums y la detención de su administrador de 21 años

El mercado ilegal «RaidForums» ha sido cerrado y su infraestructura incautada como resultado de la operación TOURNIQUET, un complejo esfuerzo policial coordinado por Europol para apoyar las investigaciones independientes de Estados Unidos, Reino Unido, Suecia, Portugal y Rumanía. El Departamento de Justicia también acusa al administrador de RaidForums, Diogo Santos Coelho, de 21 años, (nacido en Portugal, pero residente en el Reino Unido), de seis cargos penales, que incluyen conspiración, fraude de dispositivo de acceso y robo de identidad agravado. Europol dice que RaidForums tenía más de 500,000 usuarios y "era considerado uno de los foros de piratería más grandes del mundo".

Grave vulnerabilidad en móviles Samsung permite manipular el teléfono

Grave vulnerabilidad en móviles Samsung permite manipular el teléfono

Los teléfonos Samsung con versiones de Android 9 a Android 12 se han visto afectados por una grave vulnerabilidad de software que permite a ciertas aplicaciones locales imitar la actividad a nivel de sistema. La vulnerabilidad con identificador CVE-2022-22292 fue descubierta por el equipo de seguridad de Kryptowire a finales del año pasado comunicándoselo a Samsung el 27 de noviembre.

Microsoft impide múltiples ciberataques rusos contra Ucrania

Microsoft impide múltiples ciberataques rusos contra Ucrania

Anonymous hackea las cámaras de seguridad del Kremlin

Anonymous hackea las cámaras de seguridad del Kremlin

The Black Rabbit World', un gurpo que actúa en nombre de Anonymous, parece haber conseguido entrar en los sistemas de videovigilancia del gobierno ruso. Al menos, así lo ha confirmado una de las cuentas de comunidad de hacktivistas a través de su perfil de Twitter. La publicación muestra un vídeo donde se retransmite contenido supuestamente grabado por las cámaras de seguridad presentes en las instalaciones del Kremlin, y con una cita de uno de los hackers que dice lo siguiente: "No nos detendremos hasta que revelemos todos sus secretos. No podrán detenernos. Ahora estamos dentro del castillo, Kremlin".

Entradas más recientes

Entradas más recientes