Tutoriales y Manuales

Entradas Mensuales

-

▼

2026

(Total:

3476

)

-

▼

mayo

(Total:

173

)

-

Cárcel y multa por foto de lobo con IA en Corea de...

Cárcel y multa por foto de lobo con IA en Corea de...

-

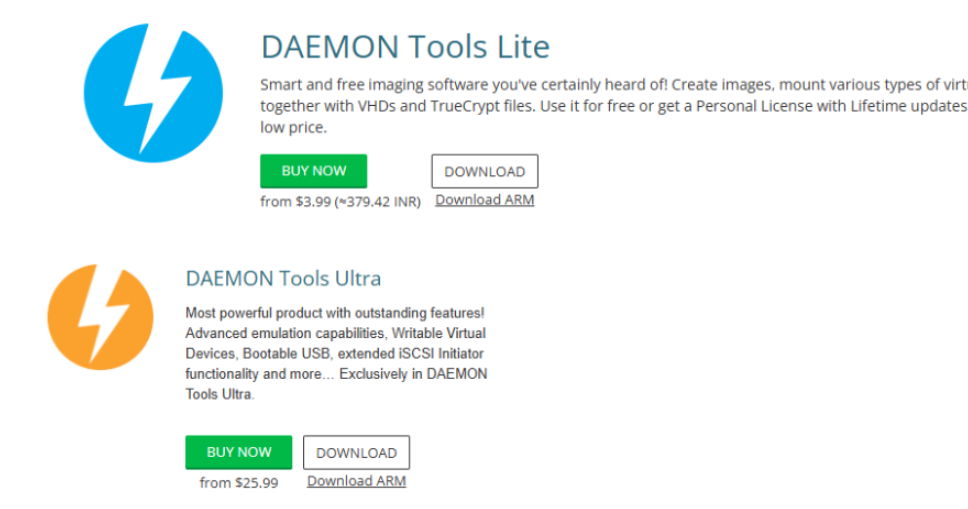

Backdoor detectado en DAEMON Tools

Backdoor detectado en DAEMON Tools

-

ChatGPT es ahora más preciso y eficiente

ChatGPT es ahora más preciso y eficiente

-

Un sistema de alerta temprana para cuando se aprox...

Un sistema de alerta temprana para cuando se aprox...

-

Steam Machine 2: 4K, 120 Hz, HDR y VRR

Steam Machine 2: 4K, 120 Hz, HDR y VRR

-

Falla crítica en Apache permite ataques RCE

Falla crítica en Apache permite ataques RCE

-

Malware usa app de Microsoft para robar contraseña...

Malware usa app de Microsoft para robar contraseña...

-

Baterías móviles reemplazables desde 2027

Baterías móviles reemplazables desde 2027

-

Meta analizará rostros infantiles con IA

Meta analizará rostros infantiles con IA

-

El AMD Ryzen AI 5 435G muestra un rendimiento en G...

El AMD Ryzen AI 5 435G muestra un rendimiento en G...

-

IA falla en Tetris y Pokémon por la física

IA falla en Tetris y Pokémon por la física

-

WhatCable para MacOS explica de forma clara y dire...

WhatCable para MacOS explica de forma clara y dire...

-

ASUS presenta la carcasa SSD ProArt PA40SU

ASUS presenta la carcasa SSD ProArt PA40SU

-

CVE-2026-34621: Una vulnerabilidad de tipo «zero-d...

CVE-2026-34621: Una vulnerabilidad de tipo «zero-d...

-

Menor burla verificación de edad con un boli: se d...

Menor burla verificación de edad con un boli: se d...

-

Mejora Windows con Winhance

Mejora Windows con Winhance

-

Google Pixel 11 llegará en agosto con cuatro versi...

Google Pixel 11 llegará en agosto con cuatro versi...

-

Kit de Phishing Bluekit utiliza IA

Kit de Phishing Bluekit utiliza IA

-

El creador de Roomba lanza un perro robot de compañía

El creador de Roomba lanza un perro robot de compañía

-

Jensen Huang afirma que la IA crea empleos

Jensen Huang afirma que la IA crea empleos

-

ChatGPT supera a médicos en diagnósticos de urgencias

ChatGPT supera a médicos en diagnósticos de urgencias

-

M5 Retro Dock Station: base para conectar por USB-...

M5 Retro Dock Station: base para conectar por USB-...

-

Google transforma Gemini en iPhone con nuevo diseño

Google transforma Gemini en iPhone con nuevo diseño

-

LaLiga cierra su plataforma de streaming OTT LaLiga+

LaLiga cierra su plataforma de streaming OTT LaLiga+

-

Filtrado el Galaxy Z Fold 8 en One UI 9

Filtrado el Galaxy Z Fold 8 en One UI 9

-

ASUS reducirá el suministro de RTX 5070 Ti para da...

ASUS reducirá el suministro de RTX 5070 Ti para da...

-

Mascotas IA de OpenAI para programar mejor

Mascotas IA de OpenAI para programar mejor

-

Bazzite el Linux gamer que supera a SteamOS

Bazzite el Linux gamer que supera a SteamOS

-

Pixel 11 recortará RAM para mantener el precio

Pixel 11 recortará RAM para mantener el precio

-

El truco de la moneda en el router no funciona

El truco de la moneda en el router no funciona

-

Una YouTuber construye una PC lo suficientemente g...

Una YouTuber construye una PC lo suficientemente g...

-

GTA 6 será exclusivo de PS5

GTA 6 será exclusivo de PS5

-

Actores de amenazas usan IA para descubrir y explo...

Actores de amenazas usan IA para descubrir y explo...

-

Microsoft fulmina a los becarios con IA en Word

Microsoft fulmina a los becarios con IA en Word

-

IA gana en Hollywood, pero no en papeles ni guiones

IA gana en Hollywood, pero no en papeles ni guiones

-

Antix 23 revive PCs antiguos con Linux

Antix 23 revive PCs antiguos con Linux

-

Coche autónomo "roba" una maleta

Coche autónomo "roba" una maleta

-

Abril bate récord en robos de criptomonedas con 55...

Abril bate récord en robos de criptomonedas con 55...

-

Múltiples vulnerabilidades en servidores Exim prov...

Múltiples vulnerabilidades en servidores Exim prov...

-

Almohada alerta a sordos de incendios o intrusos

Almohada alerta a sordos de incendios o intrusos

-

Steam Controller agotado en minutos y revendido a ...

Steam Controller agotado en minutos y revendido a ...

-

Consola "GameCube" del tamaño de un llavero usa si...

Consola "GameCube" del tamaño de un llavero usa si...

-

Intel contrata a veterano de Qualcomm de 25 años p...

Intel contrata a veterano de Qualcomm de 25 años p...

-

La IA podría autoconstruirse pronto según cofundad...

La IA podría autoconstruirse pronto según cofundad...

-

Ken Thompson borró mil líneas de código en su día ...

Ken Thompson borró mil líneas de código en su día ...

-

Nueva versión de qBittorrent 5.2 ya disponible

Nueva versión de qBittorrent 5.2 ya disponible

-

El Intel Core 9 273PQE es hasta un 10% más rápido ...

El Intel Core 9 273PQE es hasta un 10% más rápido ...

-

FluentCleaner optimiza Windows 11 gratis y sin esf...

FluentCleaner optimiza Windows 11 gratis y sin esf...

-

Robots aprenden con contacto mínimo

Robots aprenden con contacto mínimo

-

La memoria RAM DDR6 comenzaría a venderse en 2028:...

La memoria RAM DDR6 comenzaría a venderse en 2028:...

-

La Intel Arc Pro B70 rinde como una GeForce RTX 50...

La Intel Arc Pro B70 rinde como una GeForce RTX 50...

-

Vulnerabilidad en cliente DHCP de FreeBSD permite ...

Vulnerabilidad en cliente DHCP de FreeBSD permite ...

-

NotebookLM mejora resúmenes de audio con estos trucos

NotebookLM mejora resúmenes de audio con estos trucos

-

Google filtró por error su IA experimental COSMO p...

Google filtró por error su IA experimental COSMO p...

-

Farolas albergarán centros de datos de IA

Farolas albergarán centros de datos de IA

-

La memoria se convierte en el nuevo petróleo tecno...

La memoria se convierte en el nuevo petróleo tecno...

-

Podcasts hechos con IA superan el 30% y crecerán más

Podcasts hechos con IA superan el 30% y crecerán más

-

Microsoft presenta avances para optimizar Windows 11

Microsoft presenta avances para optimizar Windows 11

-

xAI únicamente aprovecha el 11% de sus 550.000 GPU...

xAI únicamente aprovecha el 11% de sus 550.000 GPU...

-

Ask.com cierra tras tres décadas en la red

Ask.com cierra tras tres décadas en la red

-

Mejorar Chrome en Android con varios ajustes

Mejorar Chrome en Android con varios ajustes

-

La GeForce RTX 5050 ya aparece en la encuesta de h...

La GeForce RTX 5050 ya aparece en la encuesta de h...

-

Científicos prueban enviar mensajes al pasado con ...

Científicos prueban enviar mensajes al pasado con ...

-

El DOJ condena a dos estadounidenses a prisión por...

El DOJ condena a dos estadounidenses a prisión por...

-

der8auer desmonta el ASUS ROG Equalizer: este cabl...

der8auer desmonta el ASUS ROG Equalizer: este cabl...

-

Atacantes usan paquetes npm de SAP para robar secr...

Atacantes usan paquetes npm de SAP para robar secr...

-

Instagram y el agotamiento por lo digital

Instagram y el agotamiento por lo digital

-

Windows 11 supera los 5 GB en actualizaciones por ...

Windows 11 supera los 5 GB en actualizaciones por ...

-

IA amenaza repositorios de código abierto

IA amenaza repositorios de código abierto

-

PS6 impulsará juegos en la nube

PS6 impulsará juegos en la nube

-

IA impulsa kit de phishing instantáneo

IA impulsa kit de phishing instantáneo

-

Problema de batería en iPhone 17 y Air se repara s...

Problema de batería en iPhone 17 y Air se repara s...

-

Gobierno de España estudia tarifas DIGI obligatori...

Gobierno de España estudia tarifas DIGI obligatori...

-

Microsoft eleva el mínimo de RAM para gaming a 32GB

Microsoft eleva el mínimo de RAM para gaming a 32GB

-

AMD investiga un problema con las memorias ECC UDI...

AMD investiga un problema con las memorias ECC UDI...

-

Vulnerabilidades en Apache MINA permiten ataques d...

Vulnerabilidades en Apache MINA permiten ataques d...

-

30 mil cuentas de Facebook robadas con phishing ví...

30 mil cuentas de Facebook robadas con phishing ví...

-

La escasez crítica de suministro de SSD y HDD ala...

La escasez crítica de suministro de SSD y HDD ala...

-

España, el país de Europa donde peor funciona el m...

España, el país de Europa donde peor funciona el m...

-

Solo el 13 % de los correos electrónicos enviados ...

Solo el 13 % de los correos electrónicos enviados ...

-

Paquete npm malicioso suplanta a TanStack para rob...

Paquete npm malicioso suplanta a TanStack para rob...

-

Parth Shah revela la mejor IA para Android tras pr...

Parth Shah revela la mejor IA para Android tras pr...

-

Un tribunal chino dictamina que las empresas no pu...

Un tribunal chino dictamina que las empresas no pu...

-

Especialista en desmontaje de tecnología desmonta ...

Especialista en desmontaje de tecnología desmonta ...

-

Jensen Huang revela el daño que ha hecho la políti...

Jensen Huang revela el daño que ha hecho la políti...

-

Un presunto error en la interfaz de YouTube dispar...

Un presunto error en la interfaz de YouTube dispar...

-

El AMD Ryzen AI Halo llegará en Junio: el Mini-PC ...

El AMD Ryzen AI Halo llegará en Junio: el Mini-PC ...

-

Microsoft Defender confunde certificados raíz con ...

Microsoft Defender confunde certificados raíz con ...

-

Google añade guía de pronunciación a su traductor

Google añade guía de pronunciación a su traductor

-

Filtración del código fuente de Trellix: acceden s...

Filtración del código fuente de Trellix: acceden s...

-

Un script para optimizar Windows 11 en menos de un...

Un script para optimizar Windows 11 en menos de un...

-

CISA advierte sobre vulnerabilidad en cPanel y WHM...

CISA advierte sobre vulnerabilidad en cPanel y WHM...

-

EE.UU. bloquea los routers fabricados en el extran...

EE.UU. bloquea los routers fabricados en el extran...

-

Tienda japonesa exige examen para comprar cartas P...

Tienda japonesa exige examen para comprar cartas P...

-

GIGABYTE amplía compatibilidad con memorias HUDIMM

GIGABYTE amplía compatibilidad con memorias HUDIMM

-

Chrome prueba IA que sugiere acciones según tus pe...

Chrome prueba IA que sugiere acciones según tus pe...

-

Casos útiles en los que tu móvil antiguo puede ser...

Casos útiles en los que tu móvil antiguo puede ser...

-

Cómo dominar Nano Banana 2 de Google

Cómo dominar Nano Banana 2 de Google

-

IA arrasa con proyecto empresarial en instantes

IA arrasa con proyecto empresarial en instantes

-

AMD lleva el soporte HDMI 2.1 a Linux, gracias a V...

AMD lleva el soporte HDMI 2.1 a Linux, gracias a V...

-

-

▼

mayo

(Total:

173

)

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

Un script de Chris Titus Tech optimiza Windows 11 en menos de un minuto , eliminando bloatware, telemetría y Copilot con un solo comando p...

-

Microsoft libera el código fuente de DOS en su 45.º aniversario , revelando la primera versión pública del sistema operativo para IBM PC y...

-

La plataforma de alojamiento de videos Vimeo ha confirmado una filtración de datos que resultó en acceso no autorizado a su base de datos ...

Backdoor detectado en DAEMON Tools

Backdoor detectado en DAEMON Tools

Alerta de seguridad: DAEMON Tools contiene un troyano

La compañía de ciberseguridad Kaspersky ha detectado que los instaladores de DAEMON Tools, el conocido software para gestionar imágenes de disco, se encuentran comprometidos. Según el reporte, los usuarios que descargaron la aplicación desde el sitio web oficial han instalado sin saberlo un troyano que abre puertas traseras en sus sistemas, permitiendo el acceso no autorizado a miles de equipos.

Los instaladores de DAEMON Tools, la popular aplicación para manejo de imágenes de disco, están infectados con un troyano y han introducido una puerta trasera en miles de sistemas que descargaron el producto desde el sitio web oficial, según informa la empresa de ciberseguridad Kaspersky.

Todo indica que se trata de un ataque a la cadena de suministro que ha comprometido sus instaladores para distribuir una carga útil maliciosa. El ataque ha provocado miles de infecciones en más de 100 países. Sin embargo, las cargas útiles de segunda fase se desplegaron mínimamente en organizaciones minoristas, científicas, gubernamentales y manufactureras, lo que indicaría un ataque dirigido a objetivos de alto valor.

DAEMON Tools, viejo conocido, hoy infectado

Si llevas tiempo en esto de la informática seguro que has manejado esta aplicación porque fue usada casi como un estándar décadas atrás en el manejo de imágenes de disco. Se trata de archivos en formatos como ISO, IMG, UDF, BIN, NRG y otros, que contienen la estructura y contenidos completos de discos ópticos aunque también se pueden utilizar para almacenar discos duros o SSD enteros. Este tipo de formatos fueron usados masivamente cuando los CD y DVD dominaban el mercado del almacenamiento externo, aunque se siguen usando, por ejemplo para distribuir sistemas operativos y seguramente haya otras aplicaciones del género más eficientes. En Windows te recomendamos WinCDEmu, gratuita y de código abierto.

El informe de Kaspersky señala una situación crítica para estas DAEMON Tools. El ataque se remontaría al 8 de abril y continúa hoy. El software infectado con troyanos incluye versiones de DAEMON Tools desde la 12.5.0.2421 hasta la 12.5.0.2434, específicamente los binarios DTHelper.exe, DiscSoftBusServiceLite.exe y DTShellHlp.exe.

Su funcionamiento es típico. Una vez que los usuarios desprevenidos descargan y ejecutan los instaladores troyanizados con firma digital, activan el código malicioso incrustado en los binarios comprometidos. El código malicioso se instala de forma persistente y activa una puerta trasera al iniciar el sistema. El servidor puede responder con comandos que instruyen al sistema para que descargue y ejecute cargas útiles adicionales.

El malware de primera fase es un programa básico de robo de información que recopila datos del sistema, como el nombre de host, la dirección MAC, los procesos en ejecución, el software instalado y la configuración regional del sistema, y los envía a los atacantes para la elaboración de perfiles de las víctimas. En función de los resultados, algunos sistemas reciben una segunda fase, que consiste en una puerta trasera ligera capaz de ejecutar comandos, descargar archivos y ejecutar código directamente en la memoria.

Kaspersky describe el ataque a la cadena de suministro de DAEMON Tools como una vulneración lo suficientemente sofisticada como para eludir la detección durante casi un mes. No se ha explicado cómo los ciberdelincuentes pudieron llevar a cabo la infección en la cadena de suministro e infectar los instaladores oficiales antes de su distribución. Desde principios de año, se han detectado ataques a la cadena de suministro de software casi todos los meses: eScan en enero, Notepad++ en febrero, CPU-Z en abril y ahora DAEMON Tools.

Fuentes:https://www.muycomputer.com/2026/05/06/daemon-tools-esta-infectado-con-un-troyano-e-instala-puertas-traseras/

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.