Tutoriales y Manuales

Entradas Mensuales

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

▼

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

▼

mayo

(Total:

67

)

-

Herramientas ingeniería inversa: análisis de malwa...

Herramientas ingeniería inversa: análisis de malwa...

-

Campaña de publicidad maliciosa en Google con en e...

Campaña de publicidad maliciosa en Google con en e...

-

Alternativas a la red TOR y a su navegador

Alternativas a la red TOR y a su navegador

-

Auditoría de seguridad VoIP de Asterisk con Metasp...

Auditoría de seguridad VoIP de Asterisk con Metasp...

-

Historia del primer ataque de ransomware realizado...

Historia del primer ataque de ransomware realizado...

-

INCIBE publica Glosario de Términos de Ciberseguridad

INCIBE publica Glosario de Términos de Ciberseguridad

-

El FBI compartirá contraseñas robadas en ataques a...

El FBI compartirá contraseñas robadas en ataques a...

-

El mercado ruso Hydra DarkNet ganó más de 1.3 bill...

El mercado ruso Hydra DarkNet ganó más de 1.3 bill...

-

Malware para macOS permite tomar capturas de panta...

Malware para macOS permite tomar capturas de panta...

-

El fabricante de audio Bose revela una violación d...

El fabricante de audio Bose revela una violación d...

-

Ministerio del Interior Belga fue objetivo de un "...

Ministerio del Interior Belga fue objetivo de un "...

-

bettercap: la navaja suiza del tráfico de red

bettercap: la navaja suiza del tráfico de red

-

Vulnerabilidad crítica en HTTP (http.sys) afecta I...

Vulnerabilidad crítica en HTTP (http.sys) afecta I...

-

Dos niños cortan Internet de la casa de la profeso...

Dos niños cortan Internet de la casa de la profeso...

-

Remmina: cliente de escritorio remoto para Linux

Remmina: cliente de escritorio remoto para Linux

-

Europa quiere acabar con las retransmisiones strea...

Europa quiere acabar con las retransmisiones strea...

-

ProxyChains: cadena de proxys para ocultar nuestra IP

ProxyChains: cadena de proxys para ocultar nuestra IP

-

CrackMapExec: navaja suiza para el pentesting en W...

CrackMapExec: navaja suiza para el pentesting en W...

-

Google Reader podría volver integrado en Chrome

Google Reader podría volver integrado en Chrome

-

Después de 3 años Twitter reactiva la verificación...

Después de 3 años Twitter reactiva la verificación...

-

Presentan unidades SSD con protección anti ransomw...

Presentan unidades SSD con protección anti ransomw...

-

5 minutos después del lanzamiento del parche de Ex...

5 minutos después del lanzamiento del parche de Ex...

-

Gestores de contraseñas libres y gratuitos para Linux

Gestores de contraseñas libres y gratuitos para Linux

-

mimikatz: herramienta extracción credenciales de W...

mimikatz: herramienta extracción credenciales de W...

-

Disponible la última versión Wifislax64 2021

Disponible la última versión Wifislax64 2021

-

Ransomware DarkSide ha ganado más de 90 millones e...

Ransomware DarkSide ha ganado más de 90 millones e...

-

Buscadores de personas por internet

Buscadores de personas por internet

-

mRemoteNG, un terminal avanzado conexiones remotas...

mRemoteNG, un terminal avanzado conexiones remotas...

-

Magecart oculta skimmers en los favicons de las pá...

Magecart oculta skimmers en los favicons de las pá...

-

Scheme Flooding: vulnerabilidad permite el seguimi...

Scheme Flooding: vulnerabilidad permite el seguimi...

-

Hackean un Tesla a distancia vía WiFi usando un dron

Hackean un Tesla a distancia vía WiFi usando un dron

-

CloudFlare quiere acabar con los molestos Captchas

CloudFlare quiere acabar con los molestos Captchas

-

Asignan por error 600 millones de IP's a una granj...

Asignan por error 600 millones de IP's a una granj...

-

Toshiba Francia afectada por el ransomware DarkSide

Toshiba Francia afectada por el ransomware DarkSide

-

Grupo AXA de Asia afectado por el ransomware Avaddon

Grupo AXA de Asia afectado por el ransomware Avaddon

-

Desaparece el ransomware DarkSide por la presión d...

Desaparece el ransomware DarkSide por la presión d...

-

Ransomware DarkSide gana casi 10 millones de dólar...

Ransomware DarkSide gana casi 10 millones de dólar...

-

Distribuidor de productos químicos Brenntag paga 4...

Distribuidor de productos químicos Brenntag paga 4...

-

El servicio nacional de salud de Irlanda afectado ...

El servicio nacional de salud de Irlanda afectado ...

-

El oleoducto más grande de Estados Unidos Colonial...

El oleoducto más grande de Estados Unidos Colonial...

-

Actualizaciones de seguridad importantes para prod...

Actualizaciones de seguridad importantes para prod...

-

Vulnerabilidades de la tecnología 5G

Vulnerabilidades de la tecnología 5G

-

FragAttacks: múltiples vulnerabilidades diseño est...

FragAttacks: múltiples vulnerabilidades diseño est...

-

iOS 14.5 de Apple presenta nuevos controles de pri...

iOS 14.5 de Apple presenta nuevos controles de pri...

-

Aseguradora AXA detiene el reembolso por delitos d...

Aseguradora AXA detiene el reembolso por delitos d...

-

Un ciberataque de ransomware a la mayor empresa de...

Un ciberataque de ransomware a la mayor empresa de...

-

Ransomware Zeppelin afecta empresa ASAC y deja sin...

Ransomware Zeppelin afecta empresa ASAC y deja sin...

-

Bypass autenticación en routers Asus GT-AC2900

Bypass autenticación en routers Asus GT-AC2900

-

Actualizaciones de seguridad críticas para lector ...

Actualizaciones de seguridad críticas para lector ...

-

Automatizar tareas en Windows con AutoHotkey

Automatizar tareas en Windows con AutoHotkey

-

Phirautee: un ransomware con fines educativos

Phirautee: un ransomware con fines educativos

-

Nginx supera a Apache como servidor web más utilizado

Nginx supera a Apache como servidor web más utilizado

-

Facebook bloquea una campaña de publicidad de Signal

Facebook bloquea una campaña de publicidad de Signal

-

MobaXterm: terminal para Windows con cliente SSH y...

MobaXterm: terminal para Windows con cliente SSH y...

-

Microsoft detalla el final definitivo de Adobe Fla...

Microsoft detalla el final definitivo de Adobe Fla...

-

Muon Snowflake, cliente SSH y SFTP para Windows y ...

Muon Snowflake, cliente SSH y SFTP para Windows y ...

-

Nuevo tipo de ataque afecta a procesadores Intel y...

Nuevo tipo de ataque afecta a procesadores Intel y...

-

Vulnerabilidad importante driver BIOS ordenadores ...

Vulnerabilidad importante driver BIOS ordenadores ...

-

PhotoRec: recupera ficheros borrados accidentalmente

PhotoRec: recupera ficheros borrados accidentalmente

-

Seguridad en contenedores Kubernetes

Seguridad en contenedores Kubernetes

-

Glovo sufre un ciberataque con filtración de datos...

Glovo sufre un ciberataque con filtración de datos...

-

En Europa las plataformas de Internet deberán elim...

En Europa las plataformas de Internet deberán elim...

-

Cifrado del correo electrónico

Cifrado del correo electrónico

-

Desmantelan Boystown, portal de pornografía infant...

Desmantelan Boystown, portal de pornografía infant...

-

Errores en el software BIND exponen los servidores...

Errores en el software BIND exponen los servidores...

-

Roban datos de jugadores, contratos y presupuestos...

Roban datos de jugadores, contratos y presupuestos...

-

¿Cómo desbloqueó el FBI el iPhone de San Bernardino?

¿Cómo desbloqueó el FBI el iPhone de San Bernardino?

-

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

AMD rediseñó el Ryzen 7 5800X3D para su regreso a AM4, integrando una segunda generación de 3D V-Cache debido a complicaciones en la fabri...

-

Se ha revelado un nuevo exploit de denegación de servicio remoto llamado "HTTP/2 Bomb" , que afecta a las configuraciones predeter...

-

IPTV-org ofrece una lista IPTV con más de 42.000 canales de televisión gratuitos de todo el mundo, incluyendo noticias, deportes, docume...

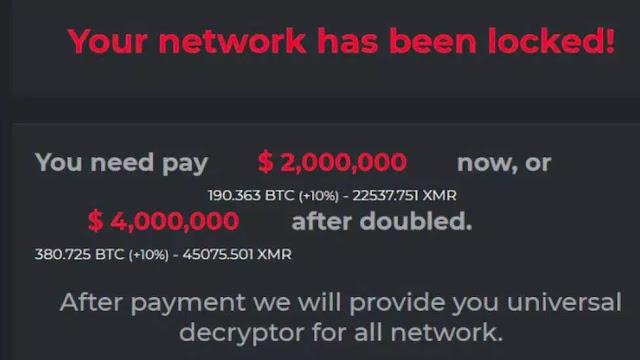

Ransomware DarkSide gana casi 10 millones de dólares con el pago rescate a Colonial Pipeline y Brenntag

Ransomware DarkSide gana casi 10 millones de dólares con el pago rescate a Colonial Pipeline y Brenntag

Con los recientes ataques se ha ganado la notoriedad de todos los grupos de ransomware. Si además le sumamos los cobro satisfactorios del rescate por parte de la mayor empresa de oleoductos de Estados Unidos , Colonial Pipeline de casi 5 millones de dólares y la farmacéutica Brenntag que ha pagado casi 4,4 millones de dólares. En total casi 10 millones de dólares, 9,4 millones de ganancias, pese a todas las recomendaciones de no pagar por secuestro. Y además ha anunciado una nueva víctima Toshiba Francia (toshiba.fr) con 740GB datos confidenciales robados. Pero últimas noticias: en una nota enviada a sus afiliados, DarkSide desaparece.

Últimas noticias sobre DarkSide: desaparecen

“We are apolitical, we do not participate in geopolitics, do not need to tie us with a defined government and look for other our motives [sic],” reads an update to the DarkSide Leaks blog. “Our goal is to make money, and not creating problems for society. From today we introduce moderation and check each company that our partners want to encrypt to avoid social consequences in the future.”[1]

Somos apolíticos, no participamos de la geopolítica, no necesitamos atarnos a un gobierno definido y buscar otros motivos nuestros. Nuestro objetivo es ganar dinero y no crear problemas para la sociedad A partir de hoy introducimos la moderación y comprobamos cada empresa que nuestros socios quieren cifrar para evitar consecuencias sociales en el futuro.

A partir de la versión uno, prometimos hablar sobre los problemas de manera honesta y abierta. Hace un par de horas, perdimos el acceso a la parte pública de nuestra infraestructura, en particular a la

- Blog

- servidor de pago

- Servidores CDN

Por el momento, no se puede acceder a estos servidores a través de SSH y los paneles de alojamiento han sido bloqueados.El servicio de soporte de alojamiento no proporciona ninguna información excepto "a solicitud de las autoridades policiales". Además, un par de horas después de la incautación, los fondos del servidor de pagos (que nos pertenece y nuestros clientes) se retiraron a una cuenta desconocida.Se tomarán las siguientes acciones para resolver el problema actual: Se le proporcionarán herramientas de descifrado para todas las empresas que aún no han pagado.Después de eso, podrá comunicarse con ellos donde quiera y de la forma que desee. Póngase en contacto con el servicio de asistencia. Retiraremos el depósito para resolver los problemas con todos los usuarios afectados.La fecha aproximada de compensación es el 23 de mayo (debido a que el depósito se mantendrá en espera durante 10 días en XSS).En vista de lo anterior y debido a la presión de EE. UU., El programa de afiliados está cerrado. Mantente a salvo y buena suerte.La página de destino, los servidores y otros recursos se eliminarán en un plazo de 48 horas.

DarkSide Ransomware

- Darkside apareció en agosto de 2020, utilizando un modelo de negocio basado en Ransomware-as-a-Service (RaaS)

Los expertos en ciberseguridad que han rastreado a DarkSide dijeron que parece estar compuesto por ciberdelincuentes veteranos que se centran en sacar la mayor cantidad de dinero posible de sus objetivos.

DarkSide es uno de varios grupos de extorsionadores digitales cada vez más profesionalizados, con una lista de correo, un centro de prensa, una línea directa para víctimas e incluso un supuesto código de conducta destinado a convertir al grupo en socios comerciales confiables, aunque despiadados.

El sitio de DarkSide en la web oscura insinúa los crímenes pasados de sus piratas informáticos, afirma que anteriormente ganaron millones con la extorsión y que solo porque su software era nuevo "eso no significa que no tengamos experiencia y que venimos de la nada".

El sitio también presenta una galería al estilo del Salón de la Vergüenza de datos filtrados de víctimas que no han pagado, publicidad de documentos robados de más de 80 compañías en los Estados Unidos y Europa.

También tiene un programa de relaciones públicas, como lo hacen otros, que invita a los periodistas a revisar su colección de datos filtrados y afirma hacer donaciones anónimas a organizaciones benéficas.

Nuevo aspirante a la corona del ransomware: se dice que Darkside tiene la velocidad de cifrado más rápido

En teoría el grupo Darkside desarrolló ransomware con la velocidad de cifrado más rápida del mercado.

- Análisis técnico de DarkSide

La nueva versión del ransomware Darkside incluye una velocidad de cifrado más rápida, llamadas VoIP y objetivos de máquinas virtuales.

Afirman que la versión de Windows de Darkside 2.0 cifra los archivos más rápido que cualquier otro ransomware-as-a-service (RaaS) y es dos veces más rápido que la versión anterior. Significa que las víctimas tienen incluso menos tiempo para "desconectarse" si descubren que su red está infectada. Darkside 2.0 también incluye subprocesos múltiples en las versiones de Windows y Linux.

La versión de Linux del ransomware puede aprovechar las vulnerabilidades de VMware ESXi. En otras palabras, puede secuestrar máquinas virtuales y cifrar sus discos duros virtuales. También fue diseñado para enfocarse en almacenamientos conectados a la red (NAS), incluidos Synology y OMV, para un cifrado aún más extenso de los sistemas de las víctimas.

Finalmente, Darkside 2.0 incluye una función de "llámanos" que permite a los socios realizar llamadas VoIP gratis a víctimas, socios e incluso periodistas. El objetivo es presionar adicionalmente a las víctimas para que paguen. Curiosamente, el grupo aparentemente depositó más de $ 1 millón en Bitcoin en XSS que está "destinado a resolver cualquier problema financiero".

Darkside es inusual en términos de sus operaciones RaaS, ya que no se centra en las instalaciones de distribución de vacunas, las escuelas, el sector público y las organizaciones sin fines de lucro. Además, no especifica ningún objetivo de los países de la ex Unión Soviética que forman parte de la Comunidad de Estados Independientes, incluidas Georgia y Ucrania, lo que insinúa los orígenes del grupo.

Donaciones entidades benéficas

En octubre del año pasado, el grupo Darkside ocupó los titulares cuando donó a organizaciones benéficas $ 20,000 robados a corporaciones, aunque algunos expertos afirmaron que el grupo simplemente estaba probando un nuevo método de lavado de dinero.

Comunicados en su página web

Comunicados:

Somos apolíticos, no participamos de la geopolítica, no necesitamos atarnos a un gobierno definido y buscar otros motivos nuestros. Nuestro objetivo es ganar dinero y no crear problemas para la sociedad A partir de hoy introducimos la moderación y comprobamos cada empresa que nuestros socios quieren cifrar para evitar consecuencias sociales en el futuro.

Ahora nuestro equipo y socios cifran muchas empresas que cotizan en NASDAQ y otras bolsas de valores. Si la empresa se niega a pagar, estamos listos para proporcionar información antes de la publicación, para que sea posible ganar en el precio de descuento de las acciones.

Ya no atacamos a las siguientes organizaciones:

- Servicios funerarios (Morgues, crematorios, funerarias).

Hemos aclarado la lista de empresas médicas que no atacaremos:

- Medicina (solo: hospitales, cualquier organización de cuidados paliativos, enfermería

- Hogares, empresas que se desarrollan y participan (en gran medida) en la

- Distribución de la vacuna COVID-19)

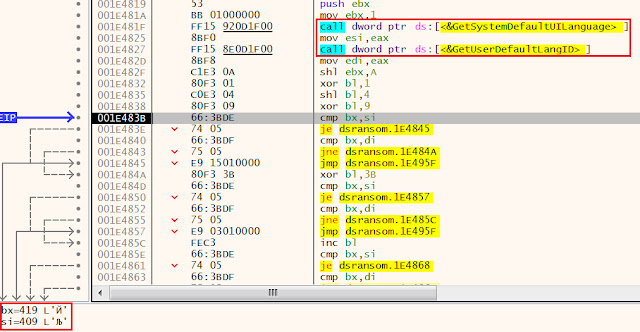

Análisis técnico Ransomware DarkSide

- Russian - 419

- Azerbaijani (Latin) - 42C

- Uzbek (Latin) - 443

- Uzbek (Cyrillic) - 843

- Ukranian - 422

- Georgian - 437

- Tatar - 444

- Arabic (Syria) - 2801

- Belarusian - 423

- Kazakh - 43F

- Romanian (Moldova) - 818

- Tajik - 428

- Kyrgyz (Cyrillic) - 440

- Russian (Moldova) - 819

- Armenian - 42B

- Turkmen - 442

- Azerbaijani (Cyrillic) - 82C

- DarkSide utilza Powershell para descargar las primeras etapas de malware

- DarkSide eliminan las instantáneas de volumen (shadow volumes) Volume Shadow Copy Service (VSS) a través de Powershell.

- Decodifican y ejecutan malware a través de LOlBIN como Certutil.exe y Bitsadmin.exe

Utiliza herramientas bien conocidas como:

- advanced_ip_scanner.exe

- psexec

- Mimikatz

- Dumping LSASS

- IE/FireFox password dumper

- Powertool64

- Empire

- Bypassing UAC

- BloodHound

- ADFind

- ADRecon

- IP scan tools

- Several Windows native tools

- PowerShell scripts

Completos Análisis técnicos

- https://www.varonis.com/blog/darkside-ransomware/

- https://krebsonsecurity.com/2021/05/a-closer-look-at-the-darkside-ransomware-gang/

- https://www.intel471.com/blog/darkside-ransomware-colonial-pipeline-attack

- https://www.fireeye.com/blog/threat-research/2021/05/shining-a-light-on-darkside-ransomware-operations.html

- https://www.cybereason.com/blog/cybereason-vs-darkside-ransomware

- https://news.sophos.com/en-us/2021/05/11/a-defenders-view-inside-a-darkside-ransomware-attack/

- https://www.mcafee.com/blogs/other-blogs/mcafee-labs/darkside-ransomware-victims-sold-short

- https://unit42.paloaltonetworks.com/darkside-ransomware/

- https://www.advanced-intel.com/post/from-dawn-to-silent-night-darkside-ransomware-initial-attack-vector-evolution

- https://geminiadvisory.io/who-is-darkside/

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.