Tutoriales y Manuales

Entradas Mensuales

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

▼

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

▼

abril

(Total:

69

)

-

Elon Musk quiere que Twitter gane más dinero. Para...

Elon Musk quiere que Twitter gane más dinero. Para...

-

Declaración por el Futuro de Internet de Europa y ...

Declaración por el Futuro de Internet de Europa y ...

-

Cómo bloquear llamadas no deseadas en Android

Cómo bloquear llamadas no deseadas en Android

-

Organismos gubernamentales de Perú víctimas del ra...

Organismos gubernamentales de Perú víctimas del ra...

-

Telefónica cierra Tuenti y migra sus clientes a O2

Telefónica cierra Tuenti y migra sus clientes a O2

-

La Play Store obliga a las aplicaciones a revelar ...

La Play Store obliga a las aplicaciones a revelar ...

-

Google ya acepta peticiones para eliminar datos pe...

Google ya acepta peticiones para eliminar datos pe...

-

Amazon es acusada de compartir tus conversaciones ...

Amazon es acusada de compartir tus conversaciones ...

-

Microsoft descubre vulnerabilidades de escalada de...

Microsoft descubre vulnerabilidades de escalada de...

-

Facebook reconoce que no sabe dónde van nuestros d...

Facebook reconoce que no sabe dónde van nuestros d...

-

HTTPA es el protocolo sucesor de HTTPS

HTTPA es el protocolo sucesor de HTTPS

-

8 detenidos por desviar dinero de nónminas de trab...

8 detenidos por desviar dinero de nónminas de trab...

-

Grupo de ransomware Stormous afirma haber hackeado...

Grupo de ransomware Stormous afirma haber hackeado...

-

¿Qué puede llegar a saber el navegador sobre ti?

¿Qué puede llegar a saber el navegador sobre ti?

-

Elon Musk compra Twitter por 44.000 millones de dó...

Elon Musk compra Twitter por 44.000 millones de dó...

-

LinkedIn a la cabeza del top ten de marcas suplant...

LinkedIn a la cabeza del top ten de marcas suplant...

-

El operador de varias webs de descargas y streamin...

El operador de varias webs de descargas y streamin...

-

2 de cada 3 teléfonos Android eran vulnerables eje...

2 de cada 3 teléfonos Android eran vulnerables eje...

-

Apple censurará desnudos que se envíen al iPhone d...

Apple censurará desnudos que se envíen al iPhone d...

-

DDoSecrets ha filtrado cientos de GB de datos ruso...

DDoSecrets ha filtrado cientos de GB de datos ruso...

-

Google Play prohibirá las aplicaciones de grabació...

Google Play prohibirá las aplicaciones de grabació...

-

Varias apps de videoconferencia te escuchan inclus...

Varias apps de videoconferencia te escuchan inclus...

-

F-Droid, una buena alternativa a la Google Play Store

F-Droid, una buena alternativa a la Google Play Store

-

Proyecto de cargador único para la Unión Europea: ...

Proyecto de cargador único para la Unión Europea: ...

-

Vulnerabilidades en UEFI afectan varios modelos de...

Vulnerabilidades en UEFI afectan varios modelos de...

-

Supuesta vulnerabilidad en 7-Zip para Windows perm...

Supuesta vulnerabilidad en 7-Zip para Windows perm...

-

El troyano «Fakecalls» imita las conversaciones te...

El troyano «Fakecalls» imita las conversaciones te...

-

Cómo proteger el iPhone de spyware avanzado

Cómo proteger el iPhone de spyware avanzado

-

Manual completo para saber si tu teléfono ha sido ...

Manual completo para saber si tu teléfono ha sido ...

-

Octo es un nuevo y avanzado troyano bancario para ...

Octo es un nuevo y avanzado troyano bancario para ...

-

T-Mobile trató de comprar sus datos robados pero l...

T-Mobile trató de comprar sus datos robados pero l...

-

Desvelan informe de espionaje masivo a líderes y a...

Desvelan informe de espionaje masivo a líderes y a...

-

PowerToys para Windows 10 y 11

PowerToys para Windows 10 y 11

-

Los rostros de millones de ciudadanos europeos en ...

Los rostros de millones de ciudadanos europeos en ...

-

La junta directiva de Twitter amenaza a Elon Musk ...

La junta directiva de Twitter amenaza a Elon Musk ...

-

GitHub descubre docenas de organizaciones afectada...

GitHub descubre docenas de organizaciones afectada...

-

Elon Musk quiere comprar Twitter por 43.000 millon...

Elon Musk quiere comprar Twitter por 43.000 millon...

-

Intento de ciberataque Ruso contra un proveedor de...

Intento de ciberataque Ruso contra un proveedor de...

-

Windows 3.1 cumple 30 años

Windows 3.1 cumple 30 años

-

Vulnerabilidad crítica en RPC de Windows

Vulnerabilidad crítica en RPC de Windows

-

El vídeo completo de la presentación de Windows 95

El vídeo completo de la presentación de Windows 95

-

Microsoft desarticula la botnet ZLoader, utilizada...

Microsoft desarticula la botnet ZLoader, utilizada...

-

6 aplicaciones antivirus falsas capaces de robar d...

6 aplicaciones antivirus falsas capaces de robar d...

-

Malware QBot se distribuye ahora en formato Window...

Malware QBot se distribuye ahora en formato Window...

-

Microsoft acusa a China sobre los últimos ataques ...

Microsoft acusa a China sobre los últimos ataques ...

-

Raspberry Pi elimina por seguridad el usuario por ...

Raspberry Pi elimina por seguridad el usuario por ...

-

El FBI hace oficial el cierre de RaidForums y la d...

El FBI hace oficial el cierre de RaidForums y la d...

-

Grave vulnerabilidad en móviles Samsung permite ma...

Grave vulnerabilidad en móviles Samsung permite ma...

-

Microsoft impide múltiples ciberataques rusos cont...

Microsoft impide múltiples ciberataques rusos cont...

-

Anonymous hackea las cámaras de seguridad del Kremlin

Anonymous hackea las cámaras de seguridad del Kremlin

-

La Play Store de Google ocultará las aplicaciones ...

La Play Store de Google ocultará las aplicaciones ...

-

Un alemán de 60 años se vacuna contra el Covid 90 ...

Un alemán de 60 años se vacuna contra el Covid 90 ...

-

Espionaje masivo en cientos de aplicaciones de Goo...

Espionaje masivo en cientos de aplicaciones de Goo...

-

Un fallo informático permite a 300 delincuentes el...

Un fallo informático permite a 300 delincuentes el...

-

Una pista en Alemania provocó la caída del mercado...

Una pista en Alemania provocó la caída del mercado...

-

El FBI desmantela la principal botnet Rusa

El FBI desmantela la principal botnet Rusa

-

Windows 11 prepara un gran avance en seguridad, pe...

Windows 11 prepara un gran avance en seguridad, pe...

-

Twitter está trabajando en un botón para editar tw...

Twitter está trabajando en un botón para editar tw...

-

La Policía de Alemania cierra el mercado negro ile...

La Policía de Alemania cierra el mercado negro ile...

-

Anonymous publica los datos personales de 120.000 ...

Anonymous publica los datos personales de 120.000 ...

-

Hackean varios canales de Youtubers musicales de Vevo

Hackean varios canales de Youtubers musicales de Vevo

-

Hackean MailChimp y lo usan para robar criptomoned...

Hackean MailChimp y lo usan para robar criptomoned...

-

Elon Musk se convierte en el mayor accionista de T...

Elon Musk se convierte en el mayor accionista de T...

-

Cómo encontrar un móvil perdido o robado con Android

Cómo encontrar un móvil perdido o robado con Android

-

Abrir cualquier documento PDF, DOC o imagen de for...

Abrir cualquier documento PDF, DOC o imagen de for...

-

Programas gratuitos para hacer copias de seguridad...

Programas gratuitos para hacer copias de seguridad...

-

Principales características del Ransomware LockBit...

Principales características del Ransomware LockBit...

-

La Policía de Londres presenta cargos contra 2 de ...

La Policía de Londres presenta cargos contra 2 de ...

-

Un ciberataque al grupo Iberdrola deja expuestos l...

Un ciberataque al grupo Iberdrola deja expuestos l...

-

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

ClothOff es una app que utiliza inteligencia artificial generativa para desnudar a cualquier persona a partir de fotografías con ropa que...

-

Una startup ha creado una fábrica de semiconductores en el espacio , del tamaño de un microondas, que opera a 1.000°C y permite la producció...

-

Después de ver qué es una vCPU y la diferencia entre núcleos (cores) e hilos en los procesadores, pasamos a explicar toda la nomenclatura d...

6 aplicaciones antivirus falsas capaces de robar datos bancarios con el malware Sharkbot

6 aplicaciones antivirus falsas capaces de robar datos bancarios con el malware Sharkbot

El nuevo malware apodado Sharkbot ha sido localizado en aplicaciones que se hacen pasar por antivirus en Google Play Store. Investigadores de Check Point Research (CPR) han localizado muestras en Google Play Store de un dropper camuflado de antivirus para Android, apodado Sharkbot. Sharkbot es un malware con capacidad de robar credenciales bancarias, es decir, un banker.

Sharkbot es un nuevo malware de Android capaz de robar credenciales bancarias

6 aplicaciones antivirus falsas eliminadas de la Google Play de Android, con hasta 15 mil descargas, en realidad descargaban el malware

- Sharkbot Atom

- Clean-Booster

- Super Cleaner

- Alpha Antivirus

- Powerful Cleaner

- Center Security

Análisis de Sharkbot

Entre sus características, implementa técnicas de evasión para no ser ejecutado en emuladores. También ignora a usuarios de China, India, Rumanía, Rusia, Ucrania y Bielorrusia. Además, integra un algoritmo de generación de dominios (DGA) para conectar a los servidores de control. El uso de DGA permite que una muestra con una semilla fija en el código genere 7 dominios por semana. Combinando las semillas y algoritmos observados, se generan 56 dominios por semana.

El proceso de robo de credenciales es típico en Android, abusando la API del servicio de accesibilidad para darle a la aplicación acceso a todos los datos visualizados por el usuario, permitiendo interactuar con la interfaz como si fuera una persona, de forma similar a otros troyanos comentados en este blog.

Principalmente, el malware Sharkbot induce a la víctima a introducir sus datos de acceso bancarios en una ventana aparentemente benigna. Como resultado, a través de dicho formulario se envían las credenciales al servidor de Comando y Control (C&C).

Comandos de Sharkbot

A continuación se muestra una breve descripción de los comandos de Sharkbot:

A continuación se muestra una breve descripción de los comandos de Sharkbot:

| Nº | Comando | Descripción |

| 1 | smsSend | Solicita permiso para enviar SMS |

| 2 | updateLib | Descarga y almacena un fichero JAR con código Java |

| 3 | updateSQL | Actualiza una opción en una BD local |

| 4 | updateConfig | Actualiza diferentes opciones |

| 5 | uninstallApp | Desinstala una aplicación dada |

| 6 | collectContacts | Envía la lista de contactos al servidor |

| 7 | changeSmsAdmin | Cambia el gestor por defecto de SMS |

| 8 | getDoze | Desactiva la optimización de batería para que Sharkbot se ejecute en segundo plano |

| 9 | sendInject | Crea la ventana de inyección para una URL |

| 10 | iWantA11 | Activa el servicio de accesibilidad para Sharkbot |

| 11 | updateTimeKnock | Actualiza la opción "TIME_KNOCK_ADMIN" |

| 12 | sendPush | Muestra una notificación Push al usuario |

| 13 | APP_STOP_VIEW | Previene que el usuario active la aplicación |

| 14 | Swipe | Imita la acción de deslizar del usuario sobre la pantalla del dispositivo |

| 15 | autoReply | Establece un mensaje de autorrespuesta en las notificaciones Push |

| 16 | removeApp | Elimina una aplicación de forma silenciosa |

| 17 | serviceSMS | Envía mensajes SMS a números de teléfonos con un texto dado |

| 18 | getNotify | Activa el «Listener» de notificaciones para la aplicación de Sharkbot |

| 19 | localATS | Activa una aplicación dada y registra todos los eventos de accesibilidad |

| 20 | sendSMS | Envía un SMS con un texto a un número de teléfono |

| 21 | downloadFile | Descarga un fichero de una URL y lo almacena localmente con extensión «.apk» |

| 22 | stopAll | Un comando se transfiere al fichero JAR, descargado con updateLib |

Impacto del malware

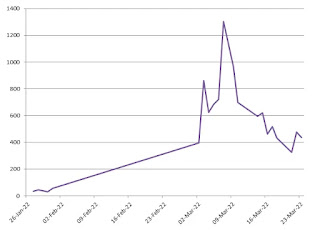

Desde Check Point Research afirman que hay un único servidor malicioso y que los dominios generados de forma aleatoria actúan como relés a dicho servidor.

En el siguiente gráfico podemos ver que actualmente la mayoría de clientes afectados se encuentran en Reino Unido e Italia.

as aplicaciones maliciosas han sido eliminadas de Google Play, pero aún persisten en tiendas de aplicaciones no oficiales. Sin embargo, se estiman más de 15.000 descargas en total a través de la tienda de Google.

Asimismo, los nombres de los paquetes afectados son los siguientes:

| Nombre de paquete |

| com.antivirus.centersecurity.freeforall |

| com.centersecurity.android.cleaner |

| com.pagnotto28.sellsourcecode.supercleaner |

| com.pagnotto28.sellsourcecode.alpha |

| com.abbondioendrizzi.tools.supercleaner |

| com.abbondioendrizzi.antivirus.supercleaner |

Estas muestras aparecen detectadas como maliciosas en Koodous, el antivirus social colaborativo para analistas de malware de Android.

Fuentes:

https://research.checkpoint.com/2022/google-is-on-guard-sharks-shall-not-pass/

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.