Tutoriales y Manuales

Entradas Mensuales

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

▼

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

▼

julio

(Total:

115

)

-

IPtables: el firewall de Linux, funcionamiento y e...

IPtables: el firewall de Linux, funcionamiento y e...

-

El estado del ransomware en el sector educativo

El estado del ransomware en el sector educativo

-

Extensión de Google Chrome capaz de robar y espiar...

Extensión de Google Chrome capaz de robar y espiar...

-

Detectadas nuevas apps maliciosas en Google Play d...

Detectadas nuevas apps maliciosas en Google Play d...

-

Elon Musk irá a juicio el próximo 17 de octubre tr...

Elon Musk irá a juicio el próximo 17 de octubre tr...

-

Falso sitio de "Have I Been Pwned" para robar cred...

Falso sitio de "Have I Been Pwned" para robar cred...

-

Proteger correctamente la seguridad de una Red WiFi

Proteger correctamente la seguridad de una Red WiFi

-

Hackean la calefacción de los asientos de los BMW

Hackean la calefacción de los asientos de los BMW

-

Estados Unidos ofrece 10 millones dólares por info...

Estados Unidos ofrece 10 millones dólares por info...

-

Pasos a seguir si un PC se ha infectado por un ran...

Pasos a seguir si un PC se ha infectado por un ran...

-

Funciones avanzadas y trucos VLC Media Player

Funciones avanzadas y trucos VLC Media Player

-

Rusia compite con China para endurecer la censura ...

Rusia compite con China para endurecer la censura ...

-

Filtrado código fuente del malware roba billeteras...

Filtrado código fuente del malware roba billeteras...

-

El proyecto No More Ransom cumple 6 años

El proyecto No More Ransom cumple 6 años

-

Grupo de ransomware LockBit hackea la Agencia Trib...

Grupo de ransomware LockBit hackea la Agencia Trib...

-

Una mujer se entera que tiene un tumor mortal grac...

Una mujer se entera que tiene un tumor mortal grac...

-

Encuentran un Rootkit chino llamado CosmicStrand e...

Encuentran un Rootkit chino llamado CosmicStrand e...

-

Hackear ordenadores mediante cable SATA

Hackear ordenadores mediante cable SATA

-

Vulnerabilidad crítica en tiendas PrestaShop explo...

Vulnerabilidad crítica en tiendas PrestaShop explo...

-

Autoservicio de McDonald's en Australia todavía us...

Autoservicio de McDonald's en Australia todavía us...

-

Vulnerabilidad crítica en el gestor de contenidos ...

Vulnerabilidad crítica en el gestor de contenidos ...

-

A la venta en foro de internet los datos privados ...

A la venta en foro de internet los datos privados ...

-

FBI determinó que Huawei podría interrumpir las co...

FBI determinó que Huawei podría interrumpir las co...

-

Google despide al ingeniero que dijo que la IA ten...

Google despide al ingeniero que dijo que la IA ten...

-

Un robot rompe, sin querer, el dedo a un niño de s...

Un robot rompe, sin querer, el dedo a un niño de s...

-

Mejores gestores de descargas para Windows

Mejores gestores de descargas para Windows

-

Apple llega a un acuerdo pagando 50 millones dólar...

Apple llega a un acuerdo pagando 50 millones dólar...

-

Elon Musk vendió en secreto los Bitcoin de Tesla e...

Elon Musk vendió en secreto los Bitcoin de Tesla e...

-

T-Mobile acuerda pagar 350 millones $ a sus client...

T-Mobile acuerda pagar 350 millones $ a sus client...

-

De Mandrake a Mandriva: un paseo por la historia

De Mandrake a Mandriva: un paseo por la historia

-

El FBI recupera 500 mil dólares de pagos en cripto...

El FBI recupera 500 mil dólares de pagos en cripto...

-

Expuestos los datos (e-mail y teléfono) de 5,4 mil...

Expuestos los datos (e-mail y teléfono) de 5,4 mil...

-

Windows 11 bloquea por defecto los ataques de fuer...

Windows 11 bloquea por defecto los ataques de fuer...

-

Software espionaje de Candiru utilizó un reciente ...

Software espionaje de Candiru utilizó un reciente ...

-

Encuentran usuario y contraseña incrustado por def...

Encuentran usuario y contraseña incrustado por def...

-

En Estados Unidos hackean surtidores para robar ga...

En Estados Unidos hackean surtidores para robar ga...

-

Google presenta el Pixel 6a por 459 €

Google presenta el Pixel 6a por 459 €

-

Nintendo advierte de jugar a la Switch con mucho c...

Nintendo advierte de jugar a la Switch con mucho c...

-

Minecraft prohíbe los NFT y la tecnología blockchain

Minecraft prohíbe los NFT y la tecnología blockchain

-

Amazon demanda a 10.000 administradores de grupos ...

Amazon demanda a 10.000 administradores de grupos ...

-

Calavera de Terminator T-800 con IA gracias a una ...

Calavera de Terminator T-800 con IA gracias a una ...

-

Detenidas 25 personas por estafar medio millón de ...

Detenidas 25 personas por estafar medio millón de ...

-

Supuesta app de Android ‘pro-Ucrania’ para realiza...

Supuesta app de Android ‘pro-Ucrania’ para realiza...

-

Anatomía del ataque de ransomware Conti al gobiern...

Anatomía del ataque de ransomware Conti al gobiern...

-

La ola de calor en Reino Unido es tan fuerte que p...

La ola de calor en Reino Unido es tan fuerte que p...

-

Modus operandi del ransomware BlackCat

Modus operandi del ransomware BlackCat

-

La red de mensajería Matrix ya cuenta con más de 6...

La red de mensajería Matrix ya cuenta con más de 6...

-

Sistema de verificación de SMS de Google

Sistema de verificación de SMS de Google

-

Vulnerabilidad en plugin WPBakery para WordPress e...

Vulnerabilidad en plugin WPBakery para WordPress e...

-

Albania sufre un ciberataque que bloquea sus servi...

Albania sufre un ciberataque que bloquea sus servi...

-

Rusia multa a Google con 358 millones dólares por ...

Rusia multa a Google con 358 millones dólares por ...

-

Elon Musk asegura que sus coches eléctricos Tesla ...

Elon Musk asegura que sus coches eléctricos Tesla ...

-

Kalina: el láser ruso que deja ciegos a los satéli...

Kalina: el láser ruso que deja ciegos a los satéli...

-

Estafados 8 millones de euros a Ayuntamientos , Ho...

Estafados 8 millones de euros a Ayuntamientos , Ho...

-

Diferencia entre discos y unidades: NVMe, SATA, M....

Diferencia entre discos y unidades: NVMe, SATA, M....

-

Navegador Tor 11.5 ahora evita la censura en Inter...

Navegador Tor 11.5 ahora evita la censura en Inter...

-

¿Qué es el UASP o USB attached SCSI?

¿Qué es el UASP o USB attached SCSI?

-

Pasos a seguir para recuperar una cuenta de Netfli...

Pasos a seguir para recuperar una cuenta de Netfli...

-

Ex ingeniero de la CIA condenado por filtrar secre...

Ex ingeniero de la CIA condenado por filtrar secre...

-

Nuevo malware de Android en la Google Play instala...

Nuevo malware de Android en la Google Play instala...

-

Tras 7 años, resucita el mayor tracker de Torrents...

Tras 7 años, resucita el mayor tracker de Torrents...

-

El estado de Teams, una herramienta de espionaje a...

El estado de Teams, una herramienta de espionaje a...

-

Microsoft advierte de una campaña masiva de Phishi...

Microsoft advierte de una campaña masiva de Phishi...

-

La presidenta del Banco Central Europeo fue el obj...

La presidenta del Banco Central Europeo fue el obj...

-

Robo millonario a Axie Infinity comenzó con una fa...

Robo millonario a Axie Infinity comenzó con una fa...

-

La cadena de hoteles Marriott es hackeada por sext...

La cadena de hoteles Marriott es hackeada por sext...

-

Arrestado por estafar mil millones dólares en hard...

Arrestado por estafar mil millones dólares en hard...

-

China está censurando las noticias del robo de la ...

China está censurando las noticias del robo de la ...

-

Bandai Namco confirma ser víctima de un ataque del...

Bandai Namco confirma ser víctima de un ataque del...

-

Facebook bombardea a los enfermos de cáncer con pu...

Facebook bombardea a los enfermos de cáncer con pu...

-

Un juez de menores prohíbe hacer un cursillo de in...

Un juez de menores prohíbe hacer un cursillo de in...

-

Detenido en Barcelona un falso representante de Ga...

Detenido en Barcelona un falso representante de Ga...

-

BMW y el uso abusivo del software como servicio

BMW y el uso abusivo del software como servicio

-

Guardia Civil España detiene la red que vació las ...

Guardia Civil España detiene la red que vació las ...

-

Presentan el teléfono Nothing Phone 1

Presentan el teléfono Nothing Phone 1

-

Vídeos falsos de tenistas para descargar malware y...

Vídeos falsos de tenistas para descargar malware y...

-

Windows Autopatch ya está disponible

Windows Autopatch ya está disponible

-

Calibre 6.0: la navaja suiza de libros electrónico...

Calibre 6.0: la navaja suiza de libros electrónico...

-

Hackean coches Honda: pueden abrirlos y arrancarlo...

Hackean coches Honda: pueden abrirlos y arrancarlo...

-

App's para Android de la Google Play Store con mal...

App's para Android de la Google Play Store con mal...

-

Cables SATA y SAS: tipos, diferencias y velocidades

Cables SATA y SAS: tipos, diferencias y velocidades

-

El ISP francés La Poste Mobile víctima del ransomw...

El ISP francés La Poste Mobile víctima del ransomw...

-

Snapchat contrata al jefe de la inteligencia de EEUU

Snapchat contrata al jefe de la inteligencia de EEUU

-

Italia multa a Xiaomi con 3,2 millones por violar ...

Italia multa a Xiaomi con 3,2 millones por violar ...

-

PyPI comienza a exigir 2FA en sus proyectos críticos

PyPI comienza a exigir 2FA en sus proyectos críticos

-

Microsoft revierte bloqueo por defecto de macros e...

Microsoft revierte bloqueo por defecto de macros e...

-

Sigue estancada la compra de Twitter por parte de ...

Sigue estancada la compra de Twitter por parte de ...

-

Microsoft Pluton limita por hardware el software q...

Microsoft Pluton limita por hardware el software q...

-

Hackean las cuentas de Twitter y YouTube del Ejérc...

Hackean las cuentas de Twitter y YouTube del Ejérc...

-

Nuevo grupo de ransomware: RedAlert ataca servidor...

Nuevo grupo de ransomware: RedAlert ataca servidor...

-

IA en China permite leer la mente de miembros del ...

IA en China permite leer la mente de miembros del ...

-

Penas de hasta 1 año de prisión en Japón para quié...

Penas de hasta 1 año de prisión en Japón para quié...

-

Cisco Packet Tracer 8

Cisco Packet Tracer 8

-

Black Basta es un nuevo y peligroso grupo de ranso...

Black Basta es un nuevo y peligroso grupo de ranso...

-

¿Una ganga en internet? Cae una red que ha estafad...

¿Una ganga en internet? Cae una red que ha estafad...

-

Demandan a TikTok después de que dos niñas más mue...

Demandan a TikTok después de que dos niñas más mue...

-

Meta demanda a una empresa por robar 350.000 perfi...

Meta demanda a una empresa por robar 350.000 perfi...

-

Modo Aislamiento, la respuesta de Apple al espiona...

Modo Aislamiento, la respuesta de Apple al espiona...

-

El tribunal británico demanda a Apple por 1.800 mi...

El tribunal británico demanda a Apple por 1.800 mi...

-

Drones submarinos para llevar 200kg de droga de Ma...

Drones submarinos para llevar 200kg de droga de Ma...

-

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

ClothOff es una app que utiliza inteligencia artificial generativa para desnudar a cualquier persona a partir de fotografías con ropa que...

-

Grok lo ha vuelto a hacer. Y esta vez no ha sido solo una torpeza, ni un desliz anecdótico. Durante 16 horas, el chatbot de xAI campó a sus ...

-

Una startup ha creado una fábrica de semiconductores en el espacio , del tamaño de un microondas, que opera a 1.000°C y permite la producció...

Pasos a seguir si un PC se ha infectado por un ransomware

Pasos a seguir si un PC se ha infectado por un ransomware

El ransomware impide a los usuarios acceder a su sistema o archivos digitales, ya que los ficheros han sido cifrados y exige el pago de un rescate para recuperarlos y puede infectar un ordenador de muchas formas. Normalmente las víctimas son empresas, pero también hay variantes de ransomware dirigidas usuarios incautos.

Primer paso: aislar

Es obligatorio identificar todos los dispositivos que estén infectados para desconectarlos de la red (ya sea de forma inalámbrica o con cable), de esta manera, el ransomware no se extenderá por smartphones, portátiles o tablets.

Durante el procedimiento, se recomienda quitar las unidades de red, los discos duros externos, las unidades flash y las cuentas de almacenamiento en el cloud.

Aísla de inmediato los dispositivos infectados

Lo primero que debe hacer si su PC con Windows se infecta con ransomware es buscar todos los equipos y otros dispositivos de la red que estén infectados y desconectarlos (ya estén conectados con cable o de forma inalámbrica). Así impedirá que el ransomware se extienda y se apodere de más equipos, tabletas y smartphones.

Durante este procedimiento, desconecte también todo lo que esté conectado a los dispositivos de su red, lo que incluye:

- Unidades de red compartidas o no compartidas

- Discos duros externos

- Unidades flash

- Cuentas de almacenamiento en el cloud

Para completar este paso, compruebe si cualquiera de estos elementos ha estado conectado al PC infectado. Si sospecha que así es, deberá comprobar también esos sistemas en busca de mensajes de rescate.

Identificar el tipo de ransomware

A continuación, averigüe a qué cepa de ransomware se enfrenta. Esta información puede ayudarte a dar con una solución.

Las víctimas pueden identificar el tipo de ransomware mediante la herramienta Crypto Sheriff de 'No More Ransom' y ofrecida por el Centro Europeo de Ciberdelincuencia de Europol.

Se tendrán que comprobar los archivos que el atacante haya cifrado junto a la nota de rescate. Si Crypto Sheriff reconoce el cifrado y ofrece una solución, proporcionará a los usuarios un enlace para descargar el programa de descifrado.

Tipos de Ransomware para PC's domésticos

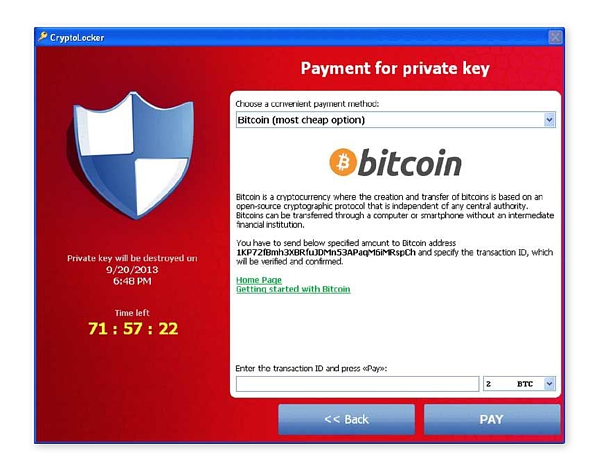

Los tipos más problemáticos de ransomware son los filecoders tipo WannaCry o CryptoLocker. Otras variantes, como los screenlockers, suelen ser más fáciles de eliminar. Aquí tienes un breve resumen general:

-

Los filecoders cifran y bloquean los archivos en su PC. Los ciberdelincuentes tras este tipo de ransomware exigen un pago a cambio de las claves de descifrado, normalmente con un plazo límite, o los archivos podrían resultar dañados, destruidos o bloqueados de forma permanente. Alrededor del 90 % de las cepas de ransomware son filecoders.

-

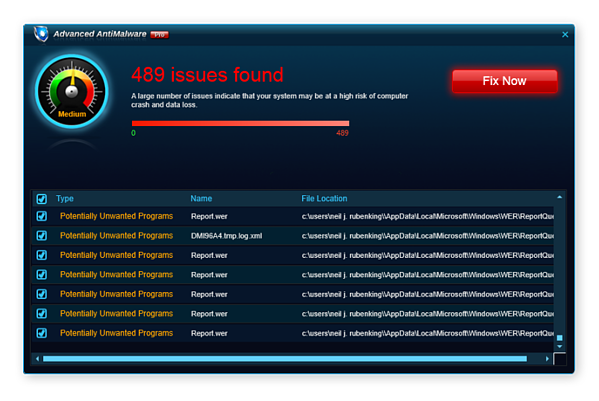

El scareware suele bombardear con anuncios emergentes de una falsa herramienta de seguridad y exige un pago a cambio de arreglar supuestos problemas en el PC. Es el tipo de ransomware más sencillo de eliminar y suele ser el menos problemático de todos.

-

El ransomware de doxing consiste en un correo electrónico o un mensaje donde se anuncia que los ciberdelincuentes tienen sus nombres de usuario, contraseñas, correos electrónicos o mensajes instantáneos, y que los harán públicos a menos que les pague una cantidad.

-

Los screenlockers hacen exactamente lo que indica su nombre: bloquean la pantalla y así el acceso a la máquina. Suelen hacerse pasar por mensajes de una institución oficial como el Departamento de Seguridad Interior de Estados Unidos o el FBI, e indican que ha incumplido la ley y que debe pagar una multa para poder desbloquear el PC. Los screenlockers son ya más comunes en dispositivos Android que en PC con Windows.

Aunque la vasta mayoría de los ataques de ransomware se dirigen exclusivamente contra los PC con Windows, las cuatro variantes arriba indicadas pueden infectar Mac y dispositivos iOS y Android.

La mejor defensa, la prevención

Regla del 3,2,1:

3 copias de seguridad, 2 de ellas en medios diferentes y 1 en una ubicación física diferente.

- Aumento de los privilegios mediante el uso de exploits disponibles fácilmente, como EternalBlue, para ampliar los derechos de acceso. Esto permite a los ciberatacantes instalar programas como herramientas de administración en remoto (RATs, por sus siglas en inglés), y visualizar, cambiar o borrar datos, crear nuevas cuentas con todos los derechos de usuario, y desactivar el software de seguridad.

- Movimientos laterales y búsqueda a través de la red de servidores de archivos y copias de seguridad mientras están bajo el radar, con el fin de lograr el mayor impacto posible del ataque de ransomware. En menos de una hora, los ciberatacantes pueden crear un script para copiar y ejecutar el ransomware en los servidores y endpoints de una red. Para acelerar el ataque, el ransomware es capaz de priorizar su ataque sobre unidades compartidas donde incluso puede empezar por los documentos de menor tamaño y lanzar múltiples hilos en paralelo.

- Ataques remotos. Los servidores de archivos, en sí mismos, no suelen ser el objeto de ataques de ransomware, sino que reciben el ataque a través de usuarios comprometidos que cifran sus ficheros. Sin embargo, en algunos de estos asaltos, el ataque se ejecuta generalmente en uno o más endpoints comprometidos, aprovechándose de una cuenta de usuario con privilegios para atacar documentos de forma remota, en ocasiones a través de protocolo de escritorio remoto (RDP, por sus siglas en inglés) o dirigiéndose a soluciones de gestión y monitorización remotas (RMM), que suelen utilizar los MSP (proveedores de servicios gestionados) para gestionar la infraestructura de TI de sus clientes y/o los sistemas de usuario final.

Consejo básico de seguridad en Windows: Mostrar la extensión real de un archivo

Una extensión de nombre de archivo es un conjunto de caracteres que se agregan al final de un nombre de archivo para determinar qué programa debería abrirlo.

- Para abrir Opciones de carpeta, haga clic en el botón Inicio, en Panel de control, en Apariencia y personalización y, por último, en Opciones de carpeta.

- Haga clic en la ficha Ver y, a continuación, en Configuración avanzada, realice una de las acciones siguientes:

- Para mostrar las extensiones de nombre de archivo, desactive la casilla Ocultar las extensiones de archivo para tipos de archivo conocidos y, a continuación, haga clic en Aceptar.

Desmarcar Ocultar las extensiones de archivo para tipos de archivo conocidos

Antes: .pdf

Ahora mostrará: .pdf.exe

Ejemplos:

Antes: los fichero son mostrados con un icono falso, Windows no nos muestra la verdadera extensión del documento

Ahora: después ya podemos ver que aunque el icono es de un PDF, mp3, Excel o ZIP, en realidad es un fichero con extensión EXE.

Desactivar Windows Script Host

Microsoft Windows Script Host (WSH) es una tecnología de automatización para los sistemas operativos Microsoft Windows hizo Proporciona capacidades de scripting comparable a batchfiles, pero con un soporte de funciones ampliado. Originalmente fue llamado Windows Scripting Host, pero cambió de nombre en la segunda versión.

Windows Script Host (WSH) se usa para interpretar y ejecutar JScript (archivos .JS) y VBScript (archivos .VBS y .VBE) que pueden ser potencialmente peligrosos.

Extensiones de ficheros bloqueadas:

- .hta

- .jse

- .js

- .vbs

- .vbe

- .wsf

- .wsh

Desactivar scripts PowerShell

Abrir ventana ‘cmd’ en modo administrador y teclee lo siguiente:

powershell Set-ExecutionPolicy -ExecutionPolicy Restricted

Para volver a habilitar la función, y dependiendo del ‘nivel’ de funcionalidad, suponiendo que no queremos ninguna restricción:

powershell Set-ExecutionPolicy -ExecutionPolicy Unrestricted

Lo dicho, si no lo usas, desactívalo.

Abrir ventana ‘cmd’ en modo administrador y teclee lo siguiente:

powershell Set-ExecutionPolicy -ExecutionPolicy Restricted

Para volver a habilitar la función, y dependiendo del ‘nivel’ de funcionalidad, suponiendo que no queremos ninguna restricción:

powershell Set-ExecutionPolicy -ExecutionPolicy Unrestricted

Lo dicho, si no lo usas, desactívalo.

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.