Tutoriales y Manuales

Entradas Mensuales

-

▼

2026

(Total:

4264

)

-

▼

mayo

(Total:

961

)

-

SpaceX admite que no halla suficientes chips para ...

SpaceX admite que no halla suficientes chips para ...

-

CISA insta a agencias federales a corregir vulnera...

CISA insta a agencias federales a corregir vulnera...

-

Gemini agota límite de 5 horas con un solo prompt

Gemini agota límite de 5 horas con un solo prompt

-

Vulnerabilidad XSS en Pretalx pone en riesgo siste...

Vulnerabilidad XSS en Pretalx pone en riesgo siste...

-

CrowdStrike y Google desmantelan la botnet Glassworm

CrowdStrike y Google desmantelan la botnet Glassworm

-

Más de 700 sitios web dedicados a la educación y l...

Más de 700 sitios web dedicados a la educación y l...

-

La CPU NVIDIA Vera con 88 núcleos Arm supera a tod...

La CPU NVIDIA Vera con 88 núcleos Arm supera a tod...

-

Recomendaciones de chatbots con IA redirigen usuar...

Recomendaciones de chatbots con IA redirigen usuar...

-

App de Motorola secuestra Amazon para insertar cód...

App de Motorola secuestra Amazon para insertar cód...

-

AlmaLinux 10.2: paquetes de 32 bits y arranque Btrfs

AlmaLinux 10.2: paquetes de 32 bits y arranque Btrfs

-

TRYX muestra su refrigeración líquida HOLO 360 AIO...

TRYX muestra su refrigeración líquida HOLO 360 AIO...

-

Riesgo de robo de datos mediante IA de voz

Riesgo de robo de datos mediante IA de voz

-

GitLab suspende al investigador Nightmare-Eclipse ...

GitLab suspende al investigador Nightmare-Eclipse ...

-

Microsoft cambia la búsqueda de Windows 11

Microsoft cambia la búsqueda de Windows 11

-

ASUS lanzará el primer router Wi-Fi 8

ASUS lanzará el primer router Wi-Fi 8

-

Vulnerabilidad en Gitea permite acceder a imágenes...

Vulnerabilidad en Gitea permite acceder a imágenes...

-

ROADtools usado en ataques en la nube para robar t...

ROADtools usado en ataques en la nube para robar t...

-

Anthropic lanza plugin de seguridad gratuito para ...

Anthropic lanza plugin de seguridad gratuito para ...

-

GitHub de Microsoft banea a investigador por publi...

GitHub de Microsoft banea a investigador por publi...

-

Policía holandesa detiene a sospechoso del hackeo ...

Policía holandesa detiene a sospechoso del hackeo ...

-

All in One – System Rescue Toolkit (AIO-SRT)

All in One – System Rescue Toolkit (AIO-SRT)

-

Vulnerabilidad de inyección LDAP en Apache CXF per...

Vulnerabilidad de inyección LDAP en Apache CXF per...

-

Vulnerabilidad de ConnectWise Automate permite sal...

Vulnerabilidad de ConnectWise Automate permite sal...

-

Windows Server 2016: fallo con hostnames de 15 car...

Windows Server 2016: fallo con hostnames de 15 car...

-

El RobotAtlas entrena para el Mundial pero falla e...

El RobotAtlas entrena para el Mundial pero falla e...

-

Vulnerabilidad crítica de Memcached SASL permite i...

Vulnerabilidad crítica de Memcached SASL permite i...

-

Vulnerabilidades en BIND 9 exponen servidores a ex...

Vulnerabilidades en BIND 9 exponen servidores a ex...

-

Vulnerabilidad de Microsoft SharePoint permite eje...

Vulnerabilidad de Microsoft SharePoint permite eje...

-

Nvidia elimina Panel de Control y GeForce Experience

Nvidia elimina Panel de Control y GeForce Experience

-

OpenPetya: un bootkit moderno

OpenPetya: un bootkit moderno

-

Zara lanza bolso inspirado en la PSP

Zara lanza bolso inspirado en la PSP

-

CERT-In exige parches en 12 horas para fallos expu...

CERT-In exige parches en 12 horas para fallos expu...

-

«No me digas lo que te dice la IA». A ver si se co...

«No me digas lo que te dice la IA». A ver si se co...

-

Microsoft Defender aísla dispositivos comprometido...

Microsoft Defender aísla dispositivos comprometido...

-

Google dificulta la cancelación de suscripciones e...

Google dificulta la cancelación de suscripciones e...

-

YouTube podría eliminar una pestaña móvil

YouTube podría eliminar una pestaña móvil

-

Todo sobre la futura PS6

Todo sobre la futura PS6

-

Simulan el fin del universo con resultados positivos

Simulan el fin del universo con resultados positivos

-

PyrsistenceSniper: herramienta que detecta 117 téc...

PyrsistenceSniper: herramienta que detecta 117 téc...

-

Empleados de Big Tech disparan costes de IA con to...

Empleados de Big Tech disparan costes de IA con to...

-

OmniDrive: convierte tu Blu-ray en grabadora de ju...

OmniDrive: convierte tu Blu-ray en grabadora de ju...

-

Vulnerabilidades en Angular Language Service permi...

Vulnerabilidades en Angular Language Service permi...

-

Escanean firewalls de SonicWall: 597.000 sesiones ...

Escanean firewalls de SonicWall: 597.000 sesiones ...

-

LEGO Skylines: el riesgo de Paradox

LEGO Skylines: el riesgo de Paradox

-

Falta talento en ciberseguridad en España

Falta talento en ciberseguridad en España

-

Mythos: la IA de Anthropic para seguridad y código...

Mythos: la IA de Anthropic para seguridad y código...

-

Quasar Linux RAT ataca desarrolladores con ejecuci...

Quasar Linux RAT ataca desarrolladores con ejecuci...

-

Nintendo rechaza la IA y sus acciones suben

Nintendo rechaza la IA y sus acciones suben

-

Grupo chino ataca routers en el sudeste asiático c...

Grupo chino ataca routers en el sudeste asiático c...

-

El Gobierno de España aprueba la Ley de IA que pro...

El Gobierno de España aprueba la Ley de IA que pro...

-

Italia desmantela la app CINEMAGOAL de streaming i...

Italia desmantela la app CINEMAGOAL de streaming i...

-

Logran engañar a la IA de Google y la usan para ro...

Logran engañar a la IA de Google y la usan para ro...

-

Explotan vulnerabilidad Zero-Day de KnowledgeDeliv...

Explotan vulnerabilidad Zero-Day de KnowledgeDeliv...

-

SK hynix mete refrigeración dentro de la HBM para ...

SK hynix mete refrigeración dentro de la HBM para ...

-

La fuente MSI MPG Ai1600TS PCIE5 es capaz de prote...

La fuente MSI MPG Ai1600TS PCIE5 es capaz de prote...

-

Microsoft reorganiza Copilot

Microsoft reorganiza Copilot

-

Caída global de GitHub afecta flujos de CI/CD

Caída global de GitHub afecta flujos de CI/CD

-

Linux elimina soporte ARCnet antiguo

Linux elimina soporte ARCnet antiguo

-

MediaTek ya adelanta que el NVIDIA N1 ofrecerá «ex...

MediaTek ya adelanta que el NVIDIA N1 ofrecerá «ex...

-

Fitbit Air: la libertad de vivir sin pantallas

Fitbit Air: la libertad de vivir sin pantallas

-

Qué significa el anillo morado de WhatsApp

Qué significa el anillo morado de WhatsApp

-

China crea DNI para robots humanoides

China crea DNI para robots humanoides

-

Usan CVE-2026-26980 de Ghost CMS para infectar 700...

Usan CVE-2026-26980 de Ghost CMS para infectar 700...

-

Zen 7 rozará el límite del silicio

Zen 7 rozará el límite del silicio

-

Actualizaciones de BIOS de HP dañan portátiles pre...

Actualizaciones de BIOS de HP dañan portátiles pre...

-

Usan SEO poisoning para suplantar instaladores de ...

Usan SEO poisoning para suplantar instaladores de ...

-

Jefe de Uber advierte que no hay vínculo entre el ...

Jefe de Uber advierte que no hay vínculo entre el ...

-

Publicado PuTTY 0.84 con correcciones de SSH y Telnet

Publicado PuTTY 0.84 con correcciones de SSH y Telnet

-

UE impone multa récord a Google por abusos en búsq...

UE impone multa récord a Google por abusos en búsq...

-

IA planean crear un sindicato por explotación

IA planean crear un sindicato por explotación

-

Jira ya permite programar oficialmente

Jira ya permite programar oficialmente

-

Nuevas vulnerabilidades de 7-Zip permiten ejecutar...

Nuevas vulnerabilidades de 7-Zip permiten ejecutar...

-

HP investiga el desastre de una BIOS enviada por W...

HP investiga el desastre de una BIOS enviada por W...

-

Summer Game Fest 2026 regresa en junio

Summer Game Fest 2026 regresa en junio

-

León XIV pide desarmar la IA abusiva

León XIV pide desarmar la IA abusiva

-

Amor por IA: el romance que amenaza su vida

Amor por IA: el romance que amenaza su vida

-

Cloud Atlas APT modifica termsrv.dll para permitir...

Cloud Atlas APT modifica termsrv.dll para permitir...

-

IA de Google falla en búsquedas sencillas

IA de Google falla en búsquedas sencillas

-

Ferrari Luce: el eléctrico de Jony Ive

Ferrari Luce: el eléctrico de Jony Ive

-

UE6 solucionará el fallo de UE5

UE6 solucionará el fallo de UE5

-

Vulkan y fecha de Steam Machine 2

Vulkan y fecha de Steam Machine 2

-

Python supera a la IA en salidas profesionales

Python supera a la IA en salidas profesionales

-

TDK Corporation y NHK Spring reciben una demanda p...

TDK Corporation y NHK Spring reciben una demanda p...

-

PS6 superará a PS5 emulando PS3

PS6 superará a PS5 emulando PS3

-

Exoesqueleto impulsado por IA para potenciar el mo...

Exoesqueleto impulsado por IA para potenciar el mo...

-

Ciberdelincuente ruso usó Gemini modificado para r...

Ciberdelincuente ruso usó Gemini modificado para r...

-

Explotan vulnerabilidad CVE-2026-26980 de Ghost CM...

Explotan vulnerabilidad CVE-2026-26980 de Ghost CM...

-

Exingeniero de Atlassian relata su despido por IA

Exingeniero de Atlassian relata su despido por IA

-

Bolso de Tiranosaurio: lujo costoso y cuestionable

Bolso de Tiranosaurio: lujo costoso y cuestionable

-

Cómo eliminar la IA de Google para siempre

Cómo eliminar la IA de Google para siempre

-

Prototipo de Samsung: memoria NAND 3D de 900 capas...

Prototipo de Samsung: memoria NAND 3D de 900 capas...

-

Historiales de WhatsApp almacenados sin cifrar en ...

Historiales de WhatsApp almacenados sin cifrar en ...

-

IA provoca 150.000 despidos tecnológicos en 5 meses

IA provoca 150.000 despidos tecnológicos en 5 meses

-

MX Linux 25.2: mejoras en instalador, modo live y ...

MX Linux 25.2: mejoras en instalador, modo live y ...

-

Linus Torvalds critica el uso excesivo de la IA en...

Linus Torvalds critica el uso excesivo de la IA en...

-

Star Citizen: mil millones y sigue sin terminar

Star Citizen: mil millones y sigue sin terminar

-

Malware de Android suscribe víctimas a servicios p...

Malware de Android suscribe víctimas a servicios p...

-

Vulnerabilidad Nginx-poolslip permite DoS y ejecuc...

Vulnerabilidad Nginx-poolslip permite DoS y ejecuc...

-

Pentest Agent Suite: framework de bug bounty para ...

Pentest Agent Suite: framework de bug bounty para ...

-

Claude Mythos halla 10.000 fallos pero genera nuev...

Claude Mythos halla 10.000 fallos pero genera nuev...

-

-

▼

mayo

(Total:

961

)

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

cPanel advierte sobre fallo crítico de autenticación – parche de emergencia lanzado

cPanel advierte sobre fallo crítico de autenticación – parche de emergencia lanzado

El gigante de paneles de control de alojamiento web cPanel ha lanzado una actualización de seguridad de emergencia para solucionar una vulnerabilidad crítica que afecta a su software principal. El fallo de seguridad impacta directamente en múltiples rutas de autenticación dentro del ecosistema de cPanel y Web Host Manager (WHM). Se insta a los administradores de sistemas y proveedores de alojamiento web a aplicar el parche de inmediato para proteger sus infraestructuras.

Microsoft añade monitorización de NPU y Tensor Cores en Windows 11

Microsoft añade monitorización de NPU y Tensor Cores en Windows 11

Vulnerabilidad en contraseña predeterminada de Juniper Networks permite a atacantes tomar control total del dispositivo

Vulnerabilidad en contraseña predeterminada de Juniper Networks permite a atacantes tomar control total del dispositivo

Una alerta de seguridad crítica advierte sobre una grave vulnerabilidad de contraseña predeterminada que afecta a los dispositivos Support Insights Virtual Lightweight Collector (vLWC). Esta falla permite a atacantes no autenticados y basados en la red obtener control administrativo completo de los dispositivos expuestos de manera sencilla. Registrada formalmente como CVE-2026-33784, esta vulnerabilidad tiene una puntuación casi máxima en el Common Vulnerability Scoring System (CVSS v3.1) de 9.8 sobre 10.

Vulnerabilidades críticas en Citrix NetScaler y Gateway permiten a atacantes remotos filtrar información sensible

Vulnerabilidades críticas en Citrix NetScaler y Gateway permiten a atacantes remotos filtrar información sensible

Cloud Software Group ha emitido un boletín de seguridad crítico que detalla dos nuevas vulnerabilidades descubiertas en los dispositivos NetScaler ADC y NetScaler Gateway gestionados por clientes. Estas fallas, registradas como CVE-2026-3055 y CVE-2026-4368, podrían permitir a atacantes remotos filtrar información sensible o causar confusiones en las sesiones de los usuarios.

Problemas en el Centro de administración de Microsoft 365 afectan a usuarios en Norteamérica

Problemas en el Centro de administración de Microsoft 365 afectan a usuarios en Norteamérica

Microsoft 365 administrators en Norteamérica están enfrentando problemas generalizados de acceso al Microsoft 365 Admin Center, según confirmó la compañía en su panel de estado del servicio. El Incidente ID MO1230320 indica una degradación del servicio que afecta al conjunto principal de Microsoft 365, interrumpiendo tareas críticas de gestión como el aprovisionamiento de usuarios, configuraciones de seguridad y monitoreo de cumplimiento.

Múltiples vulnerabilidades de inyección de comandos en OS de TP-Link Archer BE230 Wi-Fi 7 permiten a atacantes tomar control de administrador del dispositivo

Múltiples vulnerabilidades de inyección de comandos en OS de TP-Link Archer BE230 Wi-Fi 7 permiten a atacantes tomar control de administrador del dispositivo

TP-Link ha lanzado actualizaciones urgentes de firmware para sus routers Archer BE230 Wi-Fi 7 con el fin de solucionar múltiples fallos de seguridad de alta gravedad. Estas vulnerabilidades podrían permitir a atacantes autenticados ejecutar comandos arbitrarios del sistema operativo (OS), lo que les otorgaría control administrativo completo sobre el dispositivo.

Windows 11 añade opción que limita el acceso a los ajustes de almacenamiento solo a usuarios con permisos de administrador.

Windows 11 añade opción que limita el acceso a los ajustes de almacenamiento solo a usuarios con permisos de administrador.

Vulnerabilidad en TP-Link Archer permite a atacantes controlar el router

Vulnerabilidad en TP-Link Archer permite a atacantes controlar el router

Una alerta de seguridad crítica ha sido publicada sobre una vulnerabilidad de inyección de comandos que afecta al router Archer MR600 v5 de TP-Link. La falla, identificada como CVE-2025-14756, permite a atacantes autenticados ejecutar comandos arbitrarios del sistema a través de la interfaz de administración del dispositivo, lo que podría derivar en un compromiso total del router. La vulnerabilidad reside en el componente de la interfaz de administración del Archer MR600 v5 [.

Vulnerabilidad en SSO de Fortinet es explotada para hackear firewalls y obtener acceso de administrador

Vulnerabilidad en SSO de Fortinet es explotada para hackear firewalls y obtener acceso de administrador

Una vulnerabilidad crítica en la función de Inicio de Sesión Único (SSO) de Fortinet para los firewalls FortiGate, identificada como CVE-2025-59718, está siendo explotada activamente. Los atacantes la están utilizando para crear cuentas locales de administrador no autorizadas, lo que les otorga acceso administrativo completo a dispositivos expuestos en internet. Varios usuarios han reportado patrones de ataque idénticos, lo que ha llevado al equipo forense de PSIRT de Fortinet a investigar.

Vulnerabilidad crítica en plugin WordPress Modular DS

Vulnerabilidad crítica en plugin WordPress Modular DS

Una vulnerabilidad crítica de escalada de privilegios no autenticada en el plugin de WordPress Modular DS permite a los atacantes obtener acceso instantáneo de administrador, con explotación confirmada en la naturaleza. Afectando a más de 40.000 sitios, la falla en versiones hasta la 2.5.1 ha impulsado parches urgentes y mitigaciones por parte de Patchstack y el proveedor. Modular DS, desarrollado por modulards.com

Los administradores ya pueden desinstalar Microsoft Copilot en Windows 11 Pro, Enterprise y EDU

Los administradores ya pueden desinstalar Microsoft Copilot en Windows 11 Pro, Enterprise y EDU

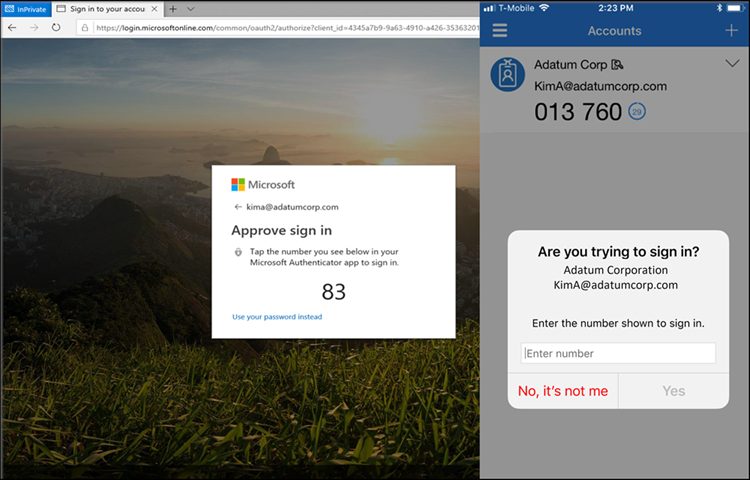

Microsoft forzará el MFA en su Centro de Administración a partir de febrero

Microsoft forzará el MFA en su Centro de Administración a partir de febrero

Microsoft exige MFA obligatorio para inicios de sesión en el Centro de administración de Microsoft 365

Microsoft exige MFA obligatorio para inicios de sesión en el Centro de administración de Microsoft 365

Cuenta de usuario sin permisos de administrador en Windows

Cuenta de usuario sin permisos de administrador en Windows

La mayoría de los usuarios de Windows emplea una cuenta de tipo administrador para “agilizar” el uso del sistema operativo, sin embargo, es más que sabido que esta práctica representa a la hora de la verdad toda una autopista para el malware, que en caso de ser ejecutado tendrá acceso a todo o casi todo el sistema, pudiendo así provocar enormes daños que a buen seguro forzarán la reinstalación.