Tutoriales y Manuales

Entradas Mensuales

-

▼

2026

(Total:

3349

)

-

▼

mayo

(Total:

46

)

-

Mark Zuckerberg dice que Meta recortará 8.000 empl...

Mark Zuckerberg dice que Meta recortará 8.000 empl...

-

Nueva plataforma de spyware permite a compradores ...

Nueva plataforma de spyware permite a compradores ...

-

La IA está ayudando a las personas a recuperar rec...

La IA está ayudando a las personas a recuperar rec...

-

Una tienda francesa vende RTX 5090 por 1.500 euros...

Una tienda francesa vende RTX 5090 por 1.500 euros...

-

Las víctimas de ransomware aumentan a 7.831 con he...

Las víctimas de ransomware aumentan a 7.831 con he...

-

Nuevo malware de DDoS explota Jenkins para atacar ...

Nuevo malware de DDoS explota Jenkins para atacar ...

-

Gemini frente a Claude Code y Codex en programación

Gemini frente a Claude Code y Codex en programación

-

Usos que puedes darle a la red de invitados del ro...

Usos que puedes darle a la red de invitados del ro...

-

NVIDIA admite que la IA supera costos laborales pe...

NVIDIA admite que la IA supera costos laborales pe...

-

GPT y su fijación por los goblins, gremlins y otra...

GPT y su fijación por los goblins, gremlins y otra...

-

Telegram lidera el aumento de estafas en compras o...

Telegram lidera el aumento de estafas en compras o...

-

Tipografías históricas: Michelangelus la alianza d...

Tipografías históricas: Michelangelus la alianza d...

-

Spectrum y C64 renacen como consola portátil

Spectrum y C64 renacen como consola portátil

-

El talento supera a los tokens: los modelos de IA ...

El talento supera a los tokens: los modelos de IA ...

-

Usar Windows XP en internet en pleno 2026 puede se...

Usar Windows XP en internet en pleno 2026 puede se...

-

Nuevo ransomware VECT borra archivos sin solución ...

Nuevo ransomware VECT borra archivos sin solución ...

-

Musk admite que xAI usó ChatGPT para Grok

Musk admite que xAI usó ChatGPT para Grok

-

Linux: el único sistema que preserva los juegos cl...

Linux: el único sistema que preserva los juegos cl...

-

IA robada: el negocio oculto de datos

IA robada: el negocio oculto de datos

-

Bazzite 44: el nuevo referente del gaming en Linux...

Bazzite 44: el nuevo referente del gaming en Linux...

-

El cifrado de extremo a extremo de WhatsApp bajo s...

El cifrado de extremo a extremo de WhatsApp bajo s...

-

Vulnerabilidad en LeRobot de Hugging Face permite ...

Vulnerabilidad en LeRobot de Hugging Face permite ...

-

Google prepara publicidad en Gemini sin opción a r...

Google prepara publicidad en Gemini sin opción a r...

-

Vulnerabilidad permite hackear motos eléctricas me...

Vulnerabilidad permite hackear motos eléctricas me...

-

Las llamadas comerciales en España tendrán solo tr...

Las llamadas comerciales en España tendrán solo tr...

-

Samsung bate récords con chips de IA pero cae en m...

Samsung bate récords con chips de IA pero cae en m...

-

Crea un adaptador casero para mando DualSense de P...

Crea un adaptador casero para mando DualSense de P...

-

Filtrados Microsoft Surface Pro 8 y Surface Laptop

Filtrados Microsoft Surface Pro 8 y Surface Laptop

-

BCE alerta a bancos por riesgo de Claude Mythos

BCE alerta a bancos por riesgo de Claude Mythos

-

Alerta con la IA por gastos ocultos preocupan a Go...

Alerta con la IA por gastos ocultos preocupan a Go...

-

Sitio web de Ubuntu y servicios web de Canonical a...

Sitio web de Ubuntu y servicios web de Canonical a...

-

Argentino usa IA para filtrar matches tóxicas como...

Argentino usa IA para filtrar matches tóxicas como...

-

Consejos para alargar la batería del portátil

Consejos para alargar la batería del portátil

-

Intel vuelve a subir en Bolsa ante la demanda de C...

Intel vuelve a subir en Bolsa ante la demanda de C...

-

CISA advierte sobre una grave vulnerabilidad en Co...

CISA advierte sobre una grave vulnerabilidad en Co...

-

Gemini facilita importar chats de otros asistentes...

Gemini facilita importar chats de otros asistentes...

-

Nuevo KarstoRAT permite monitoreo por webcam, grab...

Nuevo KarstoRAT permite monitoreo por webcam, grab...

-

Vulnerabilidades críticas en Chrome permiten ataqu...

Vulnerabilidades críticas en Chrome permiten ataqu...

-

LaLiga logra bloqueo de Roja Directa y Pirlo TV

LaLiga logra bloqueo de Roja Directa y Pirlo TV

-

CopyFail es vulnerabilidad crítica en Linux que af...

CopyFail es vulnerabilidad crítica en Linux que af...

-

Nuevo sistema de refrigeración sin gases y bajo co...

Nuevo sistema de refrigeración sin gases y bajo co...

-

Copy Fail en Linux desde 2017 permite acceso root ...

Copy Fail en Linux desde 2017 permite acceso root ...

-

El ransomware Kyber capaz atacar sistemas Windows ...

El ransomware Kyber capaz atacar sistemas Windows ...

-

Europol desmantela red de fraude en línea de 50 mi...

Europol desmantela red de fraude en línea de 50 mi...

-

Vulnerabilidades en SonicWall SonicOS permiten a a...

Vulnerabilidades en SonicWall SonicOS permiten a a...

-

Vulnerabilidad de omisión de autenticación en cPan...

Vulnerabilidad de omisión de autenticación en cPan...

-

-

▼

mayo

(Total:

46

)

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Nginx 1.29.8 y FreeNginx publicados con actualizaciones de seguridad críticas

Nginx 1.29.8 y FreeNginx publicados con actualizaciones de seguridad críticas

Los administradores de servidores web deben priorizar la actualización de su infraestructura, ya que Nginx 1.29.8 y el proyecto paralelo FreeNginx han lanzado oficialmente actualizaciones críticas. Publicadas el 7 de abril de 2026, estas nuevas versiones incorporan características de seguridad esenciales, mejoras en la compatibilidad criptográfica y correcciones de errores clave diseñadas para garantizar un rendimiento robusto del servidor y proteger contra amenazas cibernéticas modernas.

Exploit público de prueba de concepto para vulnerabilidad de restauración de respaldo en Nginx-UI

Exploit público de prueba de concepto para vulnerabilidad de restauración de respaldo en Nginx-UI

Se ha revelado una vulnerabilidad crítica de seguridad en el mecanismo de restauración de copias de seguridad de Nginx-UI, identificada como CVE-2026-33026. Esta falla permite a los actores de amenazas manipular archivos de respaldo cifrados e inyectar configuraciones maliciosas durante el proceso de restauración. Con un exploit de prueba de concepto (PoC) público ahora disponible, las implementaciones sin parches corren un riesgo inmediato de compromiso total del sistema.

Vulnerabilidad en F5 NGINX Plus y código abierto permite a atacantes ejecutar código con archivos MP4

Vulnerabilidad en F5 NGINX Plus y código abierto permite a atacantes ejecutar código con archivos MP4

F5 corrige vulnerabilidades críticas en BIG-IP, NGINX y productos relacionados

F5 corrige vulnerabilidades críticas en BIG-IP, NGINX y productos relacionados

Vulnerabilidad en Ingress-Nginx de Kubernetes permite a atacantes ejecutar código arbitrario

Vulnerabilidad en Ingress-Nginx de Kubernetes permite a atacantes ejecutar código arbitrario

Se ha descubierto una vulnerabilidad crítica de seguridad en ingress-nginx, un popular controlador de ingreso para Kubernetes, que podría permitir a atacantes autenticados ejecutar código arbitrario y acceder a secretos sensibles del clúster. La vulnerabilidad, identificada como CVE-2026-24512, afecta a múltiples versiones del software y requiere una acción inmediata por parte de los administradores.

Rate Limit con NGINX

Rate Limit con NGINX

Una de las características más útiles, pero a menudo malinterpretadas y mal configuradas, de NGINX es la limitación de velocidad. Permite limitar la cantidad de solicitudes HTTP que un usuario puede realizar en un período de tiempo determinado. Una solicitud puede ser tan simple como una solicitud GET para la página de inicio de un sitio web o una solicitud POST en un formulario de inicio de sesión.

IngressNightmare: vulnerabilidades críticas del controlador NGINX en Kubernetes

IngressNightmare: vulnerabilidades críticas del controlador NGINX en Kubernetes

Se han revelado cinco vulnerabilidades críticas de seguridad en el controlador Ingress NGINX para Kubernetes que podrían provocar la ejecución remota de código no autenticado, poniendo en riesgo inmediato a más de 6.500 clústeres al exponer el componente a la red pública de internet.

PHP: mod_php vs CGI vs FastCGI vs FPM

PHP: mod_php vs CGI vs FastCGI vs FPM

Qué es el rate limit y por qué debes limitar peticiones de tráfico https

Qué es el rate limit y por qué debes limitar peticiones de tráfico https

La limitación de velocidad es una estrategia para limitar el tráfico de red. Pone un tope a la frecuencia con la que alguien puede repetir una acción en un determinado marco de tiempo, por ejemplo, intentar iniciar sesión en una cuenta. La limitación de velocidad puede ayudar a detener ciertos tipos de actividades de bots maliciosos. También puede reducir la presión sobre los servidores web. Sin embargo, la limitación de velocidad no es una solución completa para gestionar la actividad de los bots.

SafeLine: un WAF de código abierto

SafeLine: un WAF de código abierto

SafeLine WAF se creó para proteger las aplicaciones web de las pequeñas y medianas empresas frente a las ciberamenazas mediante la supervisión y el filtrado del tráfico HTTP/HTTPS. Y lo que es más importante, con el uso generalizado de Gen AI, el tráfico automatizado de sitios web se ha vuelto cada vez más abrumador, lo que afecta negativamente a la experiencia normal del usuario y a las operaciones empresariales. Por lo tanto, nuestro objetivo es crear un WAF con sólidas capacidades anti-bot y anti ataques DDoS por inundación HTTP

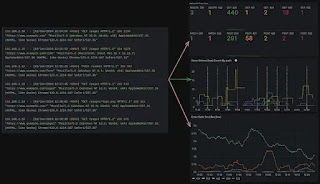

Panel de Control Grafana para el WAF de Apache-Nginx ModSecurity OWASP (GUI)

Panel de Control Grafana para el WAF de Apache-Nginx ModSecurity OWASP (GUI)

Mod security es uno de los mejores WAF's (firewall para aplicaciones web) que existen, pero carece de modo gráfico lo que dificulta visualizar fácilmente los falsos positivos y las reglas aplicadas. Mediante el registro (log) en formato JSON podemos visualizar de forma gráfica todos los eventos gracias a Grafana.

Cómo visualizar los registros de Apache/Nginx en modo gráfico con Grafana

Cómo visualizar los registros de Apache/Nginx en modo gráfico con Grafana

Mitigar ataques DDoS en un servidor web usando Fail2ban

Mitigar ataques DDoS en un servidor web usando Fail2ban

Fail2Ban es un marco de software de prevención de intrusiones gratuito y de código abierto que se puede utilizar para proteger su servidor de ataques de fuerza bruta. Fail2Ban funciona mediante la supervisión continua de los archivos de registro (SSH, Apache, Auth) y prohíbe las direcciones IP que tienen los signos maliciosos tales como la acumulación de muchos fallos de contraseña.

GoAccess: Analizador de Registros Web en Tiempo Real

GoAccess: Analizador de Registros Web en Tiempo Real

GoAccess es un programa analizador de registros del servidor web interactivo y en tiempo real que analiza y visualiza rápidamente los registros del servidor web. Es de código abierto y se ejecuta como una línea de comandos en los sistemas operativos Unix/Linux. Proporciona un breve y beneficioso informe de estadísticas HTTP (servidor web) para los administradores de Linux sobre la marcha. También se encarga de los formatos de registro de los servidores web Apache y Ngnix.

Tutorial Apache modsecurity (WAF)

Tutorial Apache modsecurity (WAF)

Este tutorial muestra cómo instalar y usar ModSecurity con Apache en servidores Debian/Ubuntu. ModSecurity es un cortafuegos de aplicaciones web (WAF) de código abierto muy conocido, que proporciona una protección completa para sus aplicaciones web (como WordPress, Nextcloud, Moodle, Ghost, etc.) contra una amplia gama de ataques de Capa 7 (HTTP), como inyección SQL, cross-site scripting e inclusión de archivos locales (LFI)

nginx 1.25 añade soporte para HTTP/3

nginx 1.25 añade soporte para HTTP/3

Nginx supera a Apache como servidor web más utilizado

Nginx supera a Apache como servidor web más utilizado

Ha costado más de un década de escalada sin prisa pero sin pausa y se puede decir que Nginx ya es el servidor web más popular del mundo, superando en términos globales por primera vez al veterano Apache, referente de Internet y del software de código abierto. Aunque gran parte de culpa es la utilización masiva del CDN CloudFlare que usa nginx como servidor web.