Tutoriales y Manuales

Entradas Mensuales

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

▼

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

▼

mayo

(Total:

67

)

-

Herramientas ingeniería inversa: análisis de malwa...

Herramientas ingeniería inversa: análisis de malwa...

-

Campaña de publicidad maliciosa en Google con en e...

Campaña de publicidad maliciosa en Google con en e...

-

Alternativas a la red TOR y a su navegador

Alternativas a la red TOR y a su navegador

-

Auditoría de seguridad VoIP de Asterisk con Metasp...

Auditoría de seguridad VoIP de Asterisk con Metasp...

-

Historia del primer ataque de ransomware realizado...

Historia del primer ataque de ransomware realizado...

-

INCIBE publica Glosario de Términos de Ciberseguridad

INCIBE publica Glosario de Términos de Ciberseguridad

-

El FBI compartirá contraseñas robadas en ataques a...

El FBI compartirá contraseñas robadas en ataques a...

-

El mercado ruso Hydra DarkNet ganó más de 1.3 bill...

El mercado ruso Hydra DarkNet ganó más de 1.3 bill...

-

Malware para macOS permite tomar capturas de panta...

Malware para macOS permite tomar capturas de panta...

-

El fabricante de audio Bose revela una violación d...

El fabricante de audio Bose revela una violación d...

-

Ministerio del Interior Belga fue objetivo de un "...

Ministerio del Interior Belga fue objetivo de un "...

-

bettercap: la navaja suiza del tráfico de red

bettercap: la navaja suiza del tráfico de red

-

Vulnerabilidad crítica en HTTP (http.sys) afecta I...

Vulnerabilidad crítica en HTTP (http.sys) afecta I...

-

Dos niños cortan Internet de la casa de la profeso...

Dos niños cortan Internet de la casa de la profeso...

-

Remmina: cliente de escritorio remoto para Linux

Remmina: cliente de escritorio remoto para Linux

-

Europa quiere acabar con las retransmisiones strea...

Europa quiere acabar con las retransmisiones strea...

-

ProxyChains: cadena de proxys para ocultar nuestra IP

ProxyChains: cadena de proxys para ocultar nuestra IP

-

CrackMapExec: navaja suiza para el pentesting en W...

CrackMapExec: navaja suiza para el pentesting en W...

-

Google Reader podría volver integrado en Chrome

Google Reader podría volver integrado en Chrome

-

Después de 3 años Twitter reactiva la verificación...

Después de 3 años Twitter reactiva la verificación...

-

Presentan unidades SSD con protección anti ransomw...

Presentan unidades SSD con protección anti ransomw...

-

5 minutos después del lanzamiento del parche de Ex...

5 minutos después del lanzamiento del parche de Ex...

-

Gestores de contraseñas libres y gratuitos para Linux

Gestores de contraseñas libres y gratuitos para Linux

-

mimikatz: herramienta extracción credenciales de W...

mimikatz: herramienta extracción credenciales de W...

-

Disponible la última versión Wifislax64 2021

Disponible la última versión Wifislax64 2021

-

Ransomware DarkSide ha ganado más de 90 millones e...

Ransomware DarkSide ha ganado más de 90 millones e...

-

Buscadores de personas por internet

Buscadores de personas por internet

-

mRemoteNG, un terminal avanzado conexiones remotas...

mRemoteNG, un terminal avanzado conexiones remotas...

-

Magecart oculta skimmers en los favicons de las pá...

Magecart oculta skimmers en los favicons de las pá...

-

Scheme Flooding: vulnerabilidad permite el seguimi...

Scheme Flooding: vulnerabilidad permite el seguimi...

-

Hackean un Tesla a distancia vía WiFi usando un dron

Hackean un Tesla a distancia vía WiFi usando un dron

-

CloudFlare quiere acabar con los molestos Captchas

CloudFlare quiere acabar con los molestos Captchas

-

Asignan por error 600 millones de IP's a una granj...

Asignan por error 600 millones de IP's a una granj...

-

Toshiba Francia afectada por el ransomware DarkSide

Toshiba Francia afectada por el ransomware DarkSide

-

Grupo AXA de Asia afectado por el ransomware Avaddon

Grupo AXA de Asia afectado por el ransomware Avaddon

-

Desaparece el ransomware DarkSide por la presión d...

Desaparece el ransomware DarkSide por la presión d...

-

Ransomware DarkSide gana casi 10 millones de dólar...

Ransomware DarkSide gana casi 10 millones de dólar...

-

Distribuidor de productos químicos Brenntag paga 4...

Distribuidor de productos químicos Brenntag paga 4...

-

El servicio nacional de salud de Irlanda afectado ...

El servicio nacional de salud de Irlanda afectado ...

-

El oleoducto más grande de Estados Unidos Colonial...

El oleoducto más grande de Estados Unidos Colonial...

-

Actualizaciones de seguridad importantes para prod...

Actualizaciones de seguridad importantes para prod...

-

Vulnerabilidades de la tecnología 5G

Vulnerabilidades de la tecnología 5G

-

FragAttacks: múltiples vulnerabilidades diseño est...

FragAttacks: múltiples vulnerabilidades diseño est...

-

iOS 14.5 de Apple presenta nuevos controles de pri...

iOS 14.5 de Apple presenta nuevos controles de pri...

-

Aseguradora AXA detiene el reembolso por delitos d...

Aseguradora AXA detiene el reembolso por delitos d...

-

Un ciberataque de ransomware a la mayor empresa de...

Un ciberataque de ransomware a la mayor empresa de...

-

Ransomware Zeppelin afecta empresa ASAC y deja sin...

Ransomware Zeppelin afecta empresa ASAC y deja sin...

-

Bypass autenticación en routers Asus GT-AC2900

Bypass autenticación en routers Asus GT-AC2900

-

Actualizaciones de seguridad críticas para lector ...

Actualizaciones de seguridad críticas para lector ...

-

Automatizar tareas en Windows con AutoHotkey

Automatizar tareas en Windows con AutoHotkey

-

Phirautee: un ransomware con fines educativos

Phirautee: un ransomware con fines educativos

-

Nginx supera a Apache como servidor web más utilizado

Nginx supera a Apache como servidor web más utilizado

-

Facebook bloquea una campaña de publicidad de Signal

Facebook bloquea una campaña de publicidad de Signal

-

MobaXterm: terminal para Windows con cliente SSH y...

MobaXterm: terminal para Windows con cliente SSH y...

-

Microsoft detalla el final definitivo de Adobe Fla...

Microsoft detalla el final definitivo de Adobe Fla...

-

Muon Snowflake, cliente SSH y SFTP para Windows y ...

Muon Snowflake, cliente SSH y SFTP para Windows y ...

-

Nuevo tipo de ataque afecta a procesadores Intel y...

Nuevo tipo de ataque afecta a procesadores Intel y...

-

Vulnerabilidad importante driver BIOS ordenadores ...

Vulnerabilidad importante driver BIOS ordenadores ...

-

PhotoRec: recupera ficheros borrados accidentalmente

PhotoRec: recupera ficheros borrados accidentalmente

-

Seguridad en contenedores Kubernetes

Seguridad en contenedores Kubernetes

-

Glovo sufre un ciberataque con filtración de datos...

Glovo sufre un ciberataque con filtración de datos...

-

En Europa las plataformas de Internet deberán elim...

En Europa las plataformas de Internet deberán elim...

-

Cifrado del correo electrónico

Cifrado del correo electrónico

-

Desmantelan Boystown, portal de pornografía infant...

Desmantelan Boystown, portal de pornografía infant...

-

Errores en el software BIND exponen los servidores...

Errores en el software BIND exponen los servidores...

-

Roban datos de jugadores, contratos y presupuestos...

Roban datos de jugadores, contratos y presupuestos...

-

¿Cómo desbloqueó el FBI el iPhone de San Bernardino?

¿Cómo desbloqueó el FBI el iPhone de San Bernardino?

-

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

Southwest Airlines se salvó del incidente de CrowdStrike debido a que muchos de sus sistemas todavía emplean MS-DOS y Windows 3.1 . Sí, ha...

-

En junio de 2024, se descubrió un grupo de amenazas que utilizaba el ransomware Akira dirigido a una aerolínea latinoamericana . El actor d...

-

Después de ver qué es una vCPU y la diferencia entre núcleos (cores) e hilos en los procesadores, pasamos a explicar toda la nomenclatura d...

Distribuidor de productos químicos Brenntag paga 4,4 millones de dólares al ransomware DarkSide

Distribuidor de productos químicos Brenntag paga 4,4 millones de dólares al ransomware DarkSide

La empresa de distribución de productos químicos Brenntag, con 17.000 empleados en todo el mundo, pagó un rescate de $ 4,4 millones en Bitcoin a la banda de ransomware DarkSide para recibir un descifrador y recuperar los archivos cifrados y evitar que los actores de la amenaza filtraran públicamente 150 GB datos privados robados.

Distribuidor de productos químicos paga 4,4 millones de dólares al ransomware DarkSide

La empresa de distribución de productos químicos Brenntag pagó un rescate de $ 4,4 millones en Bitcoin a la banda de ransomware DarkSide para recibir un descifrador de archivos cifrados y evitar que los actores de la amenaza filtren públicamente datos robados.

Brenntag es una empresa de distribución de productos químicos líder en el mundo con sede en Alemania, pero con más de 17.000 empleados en todo el mundo en más de 670 emplazamientos.

Según el informe de ICS Top 100 Chemical Distributors, Brenntag es el segundo más grande en ventas para América del Norte.

A principios de mayo, Brenntag sufrió un ataque de ransomware dirigido a su división de América del Norte. Como parte de este ataque, los actores de amenazas cifraron dispositivos en la red y robaron archivos confidenciales.

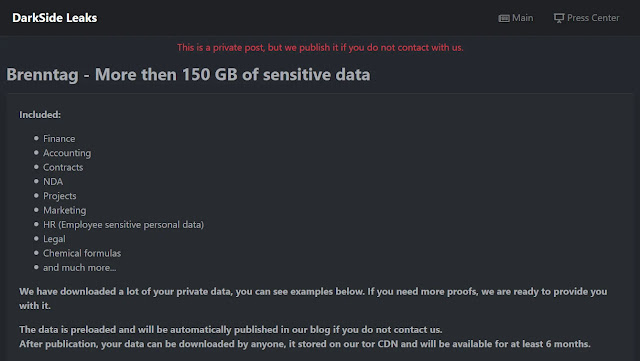

El grupo de ransomware DarkSide afirmó haber robado 150 GB de datos durante su ataque.

Para probar sus afirmaciones, la banda de ransomware creó una página privada de filtración de datos que contiene una descripción de los tipos de datos que fueron robados y capturas de pantalla de algunos de los archivos.

DarkSide inicialmente exigió un rescate de 133,65 Bitcoin, valorado en aproximadamente $ 7,5 millones en ese momento. Sin embargo, después de las negociaciones, aunque después la demanda de rescate se redujo a $ 4,4 millones, que se pagó hace unos días.

"Brenntag North America está trabajando actualmente para resolver un incidente de seguridad de la información limitada", dijo Brenntag

"Tan pronto como nos enteramos de este incidente, desconectamos los sistemas afectados de la red para contener la amenaza".

"Además, se contrató de inmediato a expertos en ciberseguridad y forenses para que ayudaran a investigar. También informamos a las fuerzas del orden público sobre este incidente".

Acceso obtenido a través de credenciales robadas

DarkSide es una operación de Ransomware-as-a-Service (RaaS), que es cuando los desarrolladores de ransomware se asocian con afiliados de terceros o piratas informáticos, que son responsables de obtener acceso a una red y dispositivos de cifrado.

Como parte de este arreglo, el equipo central de DarkSide gana entre el 20 y el 30% del pago de un rescate y el resto se destina al afiliado que realizó el ataque.

Una de las condiciones para la mayoría de las negociaciones de ransomware es que el afiliado revele cómo obtuvo acceso a la red de la víctima. Esto podría venir en forma de un informe de auditoría de seguridad de varias páginas o simplemente un párrafo simple en la pantalla de chat de Tor que explique cómo obtuvieron acceso.

En este caso particular, el afiliado de DarkSide afirma haber obtenido acceso a la red después de comprar credenciales robadas. Sin embargo, el afiliado de DarkSide no sabe cómo se obtuvieron originalmente las credenciales.

Las bandas de ransomware y otros actores de amenazas suelen utilizar el mercado de la web oscura para comprar credenciales robadas, especialmente las de escritorio remoto.

Uno de los mercados de RDP más grandes, UAS, sufrió una brecha que muestra que durante los últimos tres años tuvieron acceso a 1,3 millones de credenciales robadas.

Si bien esta fue una lección costosa y, lamentablemente, demasiado común, el ataque ilustra la importancia de hacer cumplir la autenticación de múltiples factores para todos los inicios de sesión en una red y poner todos los servidores de Escritorio remoto detrás de una VPN.

Si se hubiera habilitado MFA para los inicios de sesión de la cuenta, es poco probable que el afiliado de DarkSide hubiera podido obtener acceso a la red.

Fuente:

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.