Tutoriales y Manuales

Entradas Mensuales

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

▼

2021

(Total:

730

)

-

▼

diciembre

(Total:

103

)

-

Tecnología de Intel permite actualizar la BIOS de ...

Tecnología de Intel permite actualizar la BIOS de ...

-

La Universidad de Kioto en Japón pierde 77TB de da...

La Universidad de Kioto en Japón pierde 77TB de da...

-

Redline Stealer es un malware que roba las contras...

Redline Stealer es un malware que roba las contras...

-

¿Qué es un dropper? (Malware)

¿Qué es un dropper? (Malware)

-

Fundador de Signal asegura que Telegram es incluso...

Fundador de Signal asegura que Telegram es incluso...

-

Diferencias entre el cifrado BitLocker y EFS en Wi...

Diferencias entre el cifrado BitLocker y EFS en Wi...

-

Mejores programas para reparar, recuperar y ver in...

Mejores programas para reparar, recuperar y ver in...

-

TWRP Recovery para teléfonos Android

TWRP Recovery para teléfonos Android

-

Herramientas para realizar ataques Man‑in‑the‑Midd...

Herramientas para realizar ataques Man‑in‑the‑Midd...

-

Vulnerabilidad en Azure App Service expone reposit...

Vulnerabilidad en Azure App Service expone reposit...

-

Las 20 mejores herramientas de Hacking de 2021

Las 20 mejores herramientas de Hacking de 2021

-

Procesadores Intel 12th Alder Lake para el chipset...

Procesadores Intel 12th Alder Lake para el chipset...

-

Alertan de una importante Campaña Phishing vía SMS...

Alertan de una importante Campaña Phishing vía SMS...

-

Extensiones Visual Studio Code para programar en ...

Extensiones Visual Studio Code para programar en ...

-

¿Qué es una APU (CPU + GPU) y un SoC?

¿Qué es una APU (CPU + GPU) y un SoC?

-

Crean un algoritmo capaz de adivinar el 41% de las...

Crean un algoritmo capaz de adivinar el 41% de las...

-

DuckDuckGo, la alternativa al buscador Google basa...

DuckDuckGo, la alternativa al buscador Google basa...

-

Instalar MacOS Big Sur en una máquina Virtual con ...

Instalar MacOS Big Sur en una máquina Virtual con ...

-

Editores de imágenes de vídeo gratuitos y de códig...

Editores de imágenes de vídeo gratuitos y de códig...

-

Desinstalar todas las aplicaciones no deseadas que...

Desinstalar todas las aplicaciones no deseadas que...

-

Reparar tarjeta memoria SD dañada o estropeada

Reparar tarjeta memoria SD dañada o estropeada

-

Instalar aplicaciones Android en Windows 11: WSATo...

Instalar aplicaciones Android en Windows 11: WSATo...

-

Hackean servidores HP con CPUs AMD EPYC para minar...

Hackean servidores HP con CPUs AMD EPYC para minar...

-

Logrotate: administra los registros (logs) de tu s...

Logrotate: administra los registros (logs) de tu s...

-

Las mejores shells para GNU/Linux

Las mejores shells para GNU/Linux

-

Glosario términos en Linux: vocabulario básico

Glosario términos en Linux: vocabulario básico

-

Windows 10 versión 21H2 añade protecciones mejorad...

Windows 10 versión 21H2 añade protecciones mejorad...

-

Instalar varios sistemas operativos autoarrancable...

Instalar varios sistemas operativos autoarrancable...

-

Vulnerabilidad test de antígenos permite falsifica...

Vulnerabilidad test de antígenos permite falsifica...

-

Actualización de seguridad importante servidor web...

Actualización de seguridad importante servidor web...

-

Graves vulnerabilidades plugin SEO instalado en má...

Graves vulnerabilidades plugin SEO instalado en má...

-

Vulnerabilidades Directorio Activo permiten hackea...

Vulnerabilidades Directorio Activo permiten hackea...

-

Ministerio de Defensa de Bélgica es el primer país...

Ministerio de Defensa de Bélgica es el primer país...

-

La memoria DDR5 es apenas un 3% más rápida que la ...

La memoria DDR5 es apenas un 3% más rápida que la ...

-

Actualizaciones de Windows 11 solucionan problemas...

Actualizaciones de Windows 11 solucionan problemas...

-

Disponible distro Hacking WiFi Wifislax de origen ...

Disponible distro Hacking WiFi Wifislax de origen ...

-

DuckDuckGo prepara navegador web que protegerá la ...

DuckDuckGo prepara navegador web que protegerá la ...

-

Amazon patenta una red de cámaras que reconcen a p...

Amazon patenta una red de cámaras que reconcen a p...

-

Los mitos más comunes en ciberseguridad

Los mitos más comunes en ciberseguridad

-

Hospital de Asturias (España) afectado por un ataq...

Hospital de Asturias (España) afectado por un ataq...

-

Cable USB llamado BusKill permite borrar automátic...

Cable USB llamado BusKill permite borrar automátic...

-

El hackeo con Pegasus para iPhone es uno de los at...

El hackeo con Pegasus para iPhone es uno de los at...

-

Resumen de todas las vulnerabilidades de Log4j

Resumen de todas las vulnerabilidades de Log4j

-

Instalación LineageOS en teléfonos Android

Instalación LineageOS en teléfonos Android

-

Gestores de Contraseñas para Android

Gestores de Contraseñas para Android

-

Guía SysAdmin para SELinux

Guía SysAdmin para SELinux

-

Los mejores gestores de contraseñas gratuitos

Los mejores gestores de contraseñas gratuitos

-

Configurar servidor DLNA para reproducir música y ...

Configurar servidor DLNA para reproducir música y ...

-

Instalar Kali Linux en tu teléfono móvil con NetHu...

Instalar Kali Linux en tu teléfono móvil con NetHu...

-

pfetch, screenfetch o neofetch : mostrar informaci...

pfetch, screenfetch o neofetch : mostrar informaci...

-

La estafa del supuesto familiar con la ‘maleta ret...

La estafa del supuesto familiar con la ‘maleta ret...

-

Microsoft y Dell prepararan portátiles más reparables

Microsoft y Dell prepararan portátiles más reparables

-

Contenedores en Firefox para mejorar privacidad al...

Contenedores en Firefox para mejorar privacidad al...

-

Windows Terminal será la línea de comandos por def...

Windows Terminal será la línea de comandos por def...

-

Identificada una segunda vulnerabilidad en Log4j q...

Identificada una segunda vulnerabilidad en Log4j q...

-

Protocolo WebDav permite conectar unidad de red re...

Protocolo WebDav permite conectar unidad de red re...

-

Apple publica Tracker Detect para evitar que los u...

Apple publica Tracker Detect para evitar que los u...

-

Volvo Cars informa una brecha de seguridad

Volvo Cars informa una brecha de seguridad

-

Consejos de Seguridad para servidores Linux

Consejos de Seguridad para servidores Linux

-

Vulnerabilidad en millones chips de WiFi y Bluetoo...

Vulnerabilidad en millones chips de WiFi y Bluetoo...

-

Ataque de ransomware Lapsus al Ministerio de Salud...

Ataque de ransomware Lapsus al Ministerio de Salud...

-

Configurar una VPN con Wireguard

Configurar una VPN con Wireguard

-

Distribuciones Linux para portátiles antiguos con ...

Distribuciones Linux para portátiles antiguos con ...

-

Juegos retro para teléfonos móviles Androd e iPhone

Juegos retro para teléfonos móviles Androd e iPhone

-

Solucionada vulnerabilidad de seguridad de Western...

Solucionada vulnerabilidad de seguridad de Western...

-

Ladrones de coches están utilizando AirTags de App...

Ladrones de coches están utilizando AirTags de App...

-

Cómo activar la autenticación en dos pasos en Goog...

Cómo activar la autenticación en dos pasos en Goog...

-

Detenida en España por estafar al Athletic de Bilb...

Detenida en España por estafar al Athletic de Bilb...

-

ALPHV BlackCat es el ransomware más sofisticado de...

ALPHV BlackCat es el ransomware más sofisticado de...

-

Google permitirá ejecutar juegos de Android en Win...

Google permitirá ejecutar juegos de Android en Win...

-

Google y Microsoft trabajan juntos para mejorar el...

Google y Microsoft trabajan juntos para mejorar el...

-

Vulnerabilidad crítica en Apache Log4j bautizada c...

Vulnerabilidad crítica en Apache Log4j bautizada c...

-

Nueva oferta de Microsoft 365 para los usuarios pi...

Nueva oferta de Microsoft 365 para los usuarios pi...

-

Nueva versión de Kali Linux 2021.4 que mejora el s...

Nueva versión de Kali Linux 2021.4 que mejora el s...

-

Evitar que tus mails rastreen tus datos personales...

Evitar que tus mails rastreen tus datos personales...

-

Cómo configurar la privacidad y seguridad en Signal

Cómo configurar la privacidad y seguridad en Signal

-

Google demanda a 2 rusos responsables de la botnet...

Google demanda a 2 rusos responsables de la botnet...

-

Bots se hacen pasar por personal de Twitter para r...

Bots se hacen pasar por personal de Twitter para r...

-

Importante vulnerabilidad en Grafana: actualizació...

Importante vulnerabilidad en Grafana: actualizació...

-

Descubiertos instaladores KMSPico para activar Win...

Descubiertos instaladores KMSPico para activar Win...

-

Eltima SDK contiene hasta 27 múltiples vulnerabili...

Eltima SDK contiene hasta 27 múltiples vulnerabili...

-

Mozilla publica Firefox 95 con mejoras destacadas ...

Mozilla publica Firefox 95 con mejoras destacadas ...

-

Cómo migrar CentOS 8 a Rocky Linux 8, AlmaLinux 8 ...

Cómo migrar CentOS 8 a Rocky Linux 8, AlmaLinux 8 ...

-

Freesync y G-Sync: tecnologías para monitores gami...

Freesync y G-Sync: tecnologías para monitores gami...

-

Ansible permite automatizar tareas en distintos se...

Ansible permite automatizar tareas en distintos se...

-

Syncthing es una herramienta gratuita multiplatafo...

Syncthing es una herramienta gratuita multiplatafo...

-

Curiosidades sobre el nuevo CEO de Twitter: 11.000...

Curiosidades sobre el nuevo CEO de Twitter: 11.000...

-

Filtros en Linux: pipes, tuberías: cut, sort, uniq...

Filtros en Linux: pipes, tuberías: cut, sort, uniq...

-

El auge del negocio de los ciberataques de denegac...

El auge del negocio de los ciberataques de denegac...

-

¿Qué son los (IoC) Indicadores de Compromiso?

¿Qué son los (IoC) Indicadores de Compromiso?

-

Teléfonos iPhone de empleados del Departamento de ...

Teléfonos iPhone de empleados del Departamento de ...

-

Mejores sistemas de rescate para recuperar fichero...

Mejores sistemas de rescate para recuperar fichero...

-

Ciberataque denegación de servicio distribuido DDo...

Ciberataque denegación de servicio distribuido DDo...

-

Hasta 9 routers de marcas muy conocidas acumulan u...

Hasta 9 routers de marcas muy conocidas acumulan u...

-

Plantillas y archivos RTF de phishing contienen ma...

Plantillas y archivos RTF de phishing contienen ma...

-

Nvidia reedita la RTX 2060, ahora con 12 GB de RAM...

Nvidia reedita la RTX 2060, ahora con 12 GB de RAM...

-

Nueva versión IPFire mejora el rendimiento IPS e i...

Nueva versión IPFire mejora el rendimiento IPS e i...

-

El perro robótico de Xiaomi usa Ubuntu de sistema ...

El perro robótico de Xiaomi usa Ubuntu de sistema ...

-

WiFi 7 tendrá doble de velocidad (hasta 46 Gbps) y...

WiFi 7 tendrá doble de velocidad (hasta 46 Gbps) y...

-

Vulnerabilidad en impresoras HP tras 8 años afecta...

Vulnerabilidad en impresoras HP tras 8 años afecta...

-

- ► septiembre (Total: 56 )

-

▼

diciembre

(Total:

103

)

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

Mozilla ha parcheado 271 vulnerabilidades en Firefox utilizando Claude Mythos , destacando que se produjeron casi cero falsos positivos . ...

-

Samsung podría lanzar el Galaxy S27 Pro , un nuevo modelo de gama alta situado entre el Galaxy S27 y el S27 Ultra .

-

Filtrado el diseño final del futuro Samsung Galaxy S26 FE a través de fabricantes de fundas, aunque el dispositivo no presenta grandes sor...

pfetch, screenfetch o neofetch : mostrar información del sistema en Linux

pfetch, screenfetch o neofetch : mostrar información del sistema en Linux

linux_logo

El programa linux_logo genera una imagen ANSI en color de un pingüino que incluye información del sistema obtenida del sistema de archivos / proc.

Instalación

Simplemente escriba el siguiente comando según su distribución de Linux.

Debian/Ubutnu/Mint

$ sudo apt install linux_logo

CentOS/RHEL/Older Fedora

# yum install linux_logo

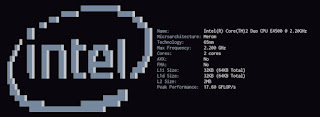

cpufetch

git clone https://github.com/Dr-Noob/cpufetchcd cpufetchmakemake install #es posible que debas ejecutarlo con permisos de superusuario, sudo.

pfetch: Información del sistema en Linux y UNIX

Existen diferentes maneras de obtener información del sistema, hoy hablaremos de una que nos la ofrece de forma vistosa, llamada pfetch, similar a la que se obtiene con herramientas como screenfetch o neofetch

Según indica la página del proyecto en Github, su intención «es implementar una herramienta simple de información del sistema en POSIX sh, utilizando características integradas en el lenguaje mismo.»

En el repositorio del proyecto podemos ver su código fuente, que está muy documentado, a la par que nos puede servir como aprendizaje para POSIX sh y la detección simple de información en varios sistemas diferentes UNIX, GNU/Linux o MAC OS.

Instalación de pfetch

Uno de los métodos es descargar el fichero comprimido en formato ZIP con los ficheros del proyecto:

wget https://github.com/dylanaraps/pfetch/archive/master.zip

Lo descomprimimos e instalamos el ejecutable:

unzip master.zip

sudo install pfetch-master/pfetch /usr/local/bin/

ls -l /usr/local/bin/pfetch

El otro método es clonar el repositorio mediante Git

git clone https://github.com/dylanaraps/pfetch.git

E instalar:

sudo install pfetch/pfetch /usr/local/bin/

ls -l /usr/local/bin/pfetch

Forma de uso

Su uso es bien sencillo, sólo hemos de escribir su nombre:

pfetch

O bien:

/usr/local/bin/pfetch

¿Qué sistemas soporta?

- Haiku

- MacOS

- Minix

- Solaris

- DragonflyBSD

- FreeBSD

- NetBSD

- OpenBSD

- Subsistema Windows para Linux WSL

- Diferentes distribuciones GNU/Linux como Alpine, Arch, Debian, Ubuntu o Centos

Configuración

Podemos controlar pfetch a través de variables de entorno. Por ejemplo, que solo muestre el sistema operativo, el kernel y el uptime:

PF_INFO="ascii title os host kernel uptime" /usr/local/bin/pfetch

Información de tu sistema en la terminal con Neofetch

Como habréis adivinado es un programa muy similar a Archey o ScreenFetch, a la hora de desplegar la información del sistema y mostrar en formato Ascii el logo de nuestra distro. Para ello una vez instalado tan solo hay que escribir

neofetch

en nuestra terminal y darle a ejecutar.

En total son más de 50 las distribuciones GNU/Linux soportadas y varios los items sobre los que se pueden obtener datos con gran rapidez: kernel, uptime, número de paquetes instalados, CPU, GPU, fuentes del sistema, artwork, batería, ip local, ip pública, usuario, memoria ocupada/libre, canción que está sonando (requiere paquete adicional gpmdb), tipo de escritorio, resolución de la pantalla, etc.

También barras de progreso con la siguiente información: batería, uso de CPU, discos y memoria.

Si accedemos a la ayuda del programa:

neofetch --help

vamos a observar multitud de opciones de configuración. Las cuales nos permite elegir la información a mostrar, las unidades de medida de los diferentes valores, el intervalo de actualización, los colores, el formato del texto o la posibilidad de hacer una captura de pantalla.

Entre esas opciones una que me ha llamado la atención, es la que permite visualizar nuestro fondo de escritorio actual, en forma de miniatura en la terminal, en vez del logo de la distro. Para ello es preciso instalar algunas dependencias como imagemagick, gsettings, v3m y feh/nitrogen.

Instalación

A pesar de ser un programa de reciente creación, algunas de las principales distribuciones GNU/Linux ya lo incluyen en sus repositorios de tipo comunitario.

- Es el caso de Arch Linux y sus derivadas Manjaro o Antergos que lo pueden encontrar en AUR:

yaourt -S neofetch

- Los usuarios de Fedora también tienen su RPM para instalarlo con DNF, previa habilitación de repositorios y plugins:

su -cdnf install dnf-plugins-corednf copr enable konimex/neofetchdnf install neofetch

- En Ubuntu se puede usar esta PPA:

sudo add-apt-repository ppa:dawidd0811/neofetch

sudo apt update

sudo apt install neofetch

En la página de Github del proyecto encontraréis instrucciones específicas para otras distros como: Gentoo, Debian, RHEL, CRUX y Void Linux. Así como generales para aquellos que se animen a compilar tirando un «make install».

Personalizar nuestra terminal con Screenfetch en linux

¿QUÉ ES SCREENFETCH?

Es un software diseñado para ejecutarse en la terminal que muestra información de nuestro equipo y del sistema operativo que estamos usando.

Nota: Screenfetch no soporta el 100% de la distribuciones Linux. Si quieren saber la totalidad de distribuciones que soporta, una vez lo tengan instalado abren una terminal y ejecutan el comando man screenfetch. Despues de ejecutar el comando aparecerá la página man en la que deberemos consultar el apartado Supported GNU/Linux Distributions.

INSTALAR SCREENFETCH EN CUALQUIER DISTRO

Prácticamente el 100% de distribuciones Linux tienen presente este software en sus repositorios, por lo tanto para instalar screenfetch lo único que tenemos que realizar es abrir una terminal y ejecutar el siguiente comando:

En el caso de ser usuario de Debian o de distribuciones derivadas de Debian:

sudo apt-get install screenfetch

En el caso de ser usuario de Archlinux o de distribuciones derivadas de Archlinux:

sudo pacman -S screenfetch

En el caso de ser usuarios de Fedora o distribuciones derivadas de Fedora:

sudo dnf install screenfetch

Una vez finalizada la instalación ya podemos usar screenfetch sin ningún tipo de problema.

USAR SCREENFETCH

Como pueden ver en la captura de pantalla, para usar este software tan solo hay que abrir una terminal y ejecutar el siguiente comando:

screenfetch

Por lo tanto después de ejecutar el software disponemos de la siguiente información:

- El logo de nuestra distribución.

- Nuestro nombre de usuario y el nombre del equipo.

- La versión del Kernel que estamos usando.

- El tiempo que lleva abierto nuestro ordenador.

- El número de paquetes que tenemos instalado en nuestro sistema operativo.

- La versión de Bash que estamos usando.

- La resolución de nuestra pantalla.

- El entorno de escritorio que estamos utilizando.

- El tema que estamos usando en nuestro sistema operativo.

- El tema de iconos que estamos usando.

- El tipo de fuente que tenemos configurada.

- El procesador que tiene nuestro ordenador.

- La tarjeta gráfica que tiene nuestro ordenador.

- La memoria RAM usada y disponible de nuestro ordenador.

Toda la información que se muestra es autodetectada por el mismo programa y nosotros no tenemos que realizar absolutamente nada.

REALIZAR UNA CAPTURA DE PANTALLA DE LOS DATOS MOSTRADOS

Una vez mostrados los datos mucha gente a la que le gusta personalizar su escritorio acostumbra a realizar capturas de pantalla para mostrarlas en las redes sociales. De este modo los lectores que miran las capturas de pantalla pueden ver con exactitud el tema de iconos y las opciones de personalización usadas para personalizar el escritorio.

Si vosotros también queréis realizar capturas de pantalla lo podéis realizar con vuestro software habitual para realizar capturas de pantalla. En el caso de no disponer de ningún software, podréis realizar una captura de pantalla ejecutando el siguiente comando en la terminal:

screenfetch -s

HACER QUE SE EJECUTE CADA VEZ QUE ABRIMOS LA TERMINAL

Si queremos que siempre que abramos la terminal se ejecute el programa lo podemos realizar de una forma muy simple. Abrimos una terminal y ejecutamos el siguiente comando:

sudo nano /etc/bash.bashrc

Una vez se abra el editor de textos nano, tal y como se puede ver en la captura de pantalla, tenemos que ir a la última linea del fichero bash.bash.rc y añadir la siguiente palabra:

screenfetch

Seguidamente tan solo tenemos que guardar los cambios y cerrar el editor de textos. En estos momentos cada vez que abramos la terminal aparecerá el logo de nuestro distro juntamente con la información citada en el apartado anterior.

CONFIGURAR LA INFORMACIÓN QUE SE MUESTRA

Screenfetch permite configurar el modo en el que queremos que se muestre la información. De este modo podemos modificar el contenido que aparece en pantalla siguiendo las siguientes instrucciones.

Si queremos que se muestre la totalidad de la información que hemos visto con anterioridad a excepción del logo, deberemos usar el siguiente comando:

screenfetch -n

Si queremos se muestre la totalidad de información pero únicamente usando el color de texto que tenemos definido en la terminal, tenemos que ejecutar el siguiente comando:

screenfetch -N

Si alguno de los parámetros que tiene que proporcionar el programa da error porqué el programa no es capaz de autodetectar los valores, podemos hacer que no salga en pantalla usando el siguiente comando:

screenfetch -E

Si queremos que únicamente se imprima el logo de nuestra distro tenemos que usar el siguiente comando:

screenfetch -LSi queremos que únicamente se imprima el logo de nuestra distro, y que además el logo sea en color rojo, tenemos que usar el siguiente comando:

screenfetch -c 9 -L

Nota: Si reemplazamos el número 9 por cualquier otro número contenido entre el 0 y el 9, conseguiremos variar el color del logo de nuestra distro.

Si queremos visualizar el resultado de la salida en el hipotético caso que tuviéramos instalada la distro Deppin, podemos ejecutar el siguiente comando en la terminal:

screenfetch -D 'Deepin'

Nota: Podemos sustituir la palabra Deepin por el nombre de la distribución que nosotros queramos. Los nombres de las distribuciones disponibles las podéis encontrar en la sección Supported GNU/Linux Distributions de las manpages de screenfetch.

Para más información sobre las opciones de configuración de este programa, pueden consultar las manpages ejecutando el siguiente comando en la terminal:

man screenfetch

Fuentes:

https://geekland.eu/personalizar-terminal-con-screenfetch/

https://www.ochobitshacenunbyte.com/2019/10/02/pfetch-informacion-del-sistema-en-linux-y-unix/

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.