Tutoriales y Manuales

Entradas Mensuales

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

▼

2022

(Total:

967

)

-

▼

octubre

(Total:

59

)

-

LinkedIn detectará perfiles falsos

LinkedIn detectará perfiles falsos

-

Telefónica sufre un ciberataque y recomienda cambi...

Telefónica sufre un ciberataque y recomienda cambi...

-

Disponible distro Zorin OS 16.2

Disponible distro Zorin OS 16.2

-

Kodi 20 Nexus

Kodi 20 Nexus

-

Es posible saber la ubicación en app's de mensajer...

Es posible saber la ubicación en app's de mensajer...

-

Musk despide al CEO y varios ejecutivos de Twitter

Musk despide al CEO y varios ejecutivos de Twitter

-

Grave vulnerabilidad en SQLite desde hace 22 años

Grave vulnerabilidad en SQLite desde hace 22 años

-

Navegador Brave bloquea por defecto el molesto avi...

Navegador Brave bloquea por defecto el molesto avi...

-

Tras 9 años, ya disponible nueva versión de MemTes...

Tras 9 años, ya disponible nueva versión de MemTes...

-

Final de soporte para Google Chrome en Windows 7 y...

Final de soporte para Google Chrome en Windows 7 y...

-

Cuenta de usuario sin permisos de administrador en...

Cuenta de usuario sin permisos de administrador en...

-

Cables submarinos de Internet, ¿próximo objetivo d...

Cables submarinos de Internet, ¿próximo objetivo d...

-

PC Manager es la nueva herramienta de limpieza de ...

PC Manager es la nueva herramienta de limpieza de ...

-

Venus es un nuevo ransomware que se aprovecha del ...

Venus es un nuevo ransomware que se aprovecha del ...

-

Récord de transferencia de datos: ⚡ 1,84 petabits ...

Récord de transferencia de datos: ⚡ 1,84 petabits ...

-

Tras el Hackeo al Ministerio de Salud Argentino: p...

Tras el Hackeo al Ministerio de Salud Argentino: p...

-

Grupo Black Reward hackea una planta de energía nu...

Grupo Black Reward hackea una planta de energía nu...

-

Recuperar archivos borrados en Android

Recuperar archivos borrados en Android

-

Recuperar cuentas hackeadas

Recuperar cuentas hackeadas

-

Europa prohibirá la venta de televisores 8K por su...

Europa prohibirá la venta de televisores 8K por su...

-

Detenido un nigeriano por estafar a una mujer alic...

Detenido un nigeriano por estafar a una mujer alic...

-

Disponible Asterisk 20, versión LTS de la centrali...

Disponible Asterisk 20, versión LTS de la centrali...

-

Android 13 Go edition requiere de 2GB de RAM y 16G...

Android 13 Go edition requiere de 2GB de RAM y 16G...

-

Asistentes al Mundial de Fútbol de Qatar deberán i...

Asistentes al Mundial de Fútbol de Qatar deberán i...

-

Tails 5.5, nueva versión del ‘amnesic incognito li...

Tails 5.5, nueva versión del ‘amnesic incognito li...

-

El 40% de los chips que China exporta a Rusia son ...

El 40% de los chips que China exporta a Rusia son ...

-

Detenido en Brasil un sospechoso vinculado al grup...

Detenido en Brasil un sospechoso vinculado al grup...

-

Microsoft expone por error los datos de 65 mil ent...

Microsoft expone por error los datos de 65 mil ent...

-

Un soldado, tras las pruebas con las gafas de comb...

Un soldado, tras las pruebas con las gafas de comb...

-

Firefox 106 con edición de PDF y mejoras en los so...

Firefox 106 con edición de PDF y mejoras en los so...

-

KataOS, el OS open source de Google para dispositi...

KataOS, el OS open source de Google para dispositi...

-

Google implementa sistema Passkey (sin contraseña)...

Google implementa sistema Passkey (sin contraseña)...

-

Las nuevas RTX 4090 permiten crackear contraseñas ...

Las nuevas RTX 4090 permiten crackear contraseñas ...

-

Google Chrome introducirá una característica para ...

Google Chrome introducirá una característica para ...

-

YoWhatsApp y el gran peligro de las apps modificadas

YoWhatsApp y el gran peligro de las apps modificadas

-

Microsoft presenta Surface Pro 9 con Intel o ARM 5...

Microsoft presenta Surface Pro 9 con Intel o ARM 5...

-

Phishing-as-a-Service: Caffeine

Phishing-as-a-Service: Caffeine

-

Detectar y prevenir volcados de credenciales LSASS...

Detectar y prevenir volcados de credenciales LSASS...

-

Windows 7 sigue siendo más usado que Windows 11 en...

Windows 7 sigue siendo más usado que Windows 11 en...

-

Ya disponible VirtualBox 7.0

Ya disponible VirtualBox 7.0

-

Alemania destituye al jefe de la ciberseguridad al...

Alemania destituye al jefe de la ciberseguridad al...

-

Ransomware por suscripción (as a Service) RaaS

Ransomware por suscripción (as a Service) RaaS

-

Toyota sufre una filtración de datos

Toyota sufre una filtración de datos

-

Grupo KillNet realiza ataques DDoS a webs de aerop...

Grupo KillNet realiza ataques DDoS a webs de aerop...

-

Hackean la televisión estatal de Irán

Hackean la televisión estatal de Irán

-

Google Chrome es el navegador con más vulnerabilid...

Google Chrome es el navegador con más vulnerabilid...

-

Localizar y bloquear ordenador portátil robado o p...

Localizar y bloquear ordenador portátil robado o p...

-

Ferrari sufre un ciberataque de ransomware y le ro...

Ferrari sufre un ciberataque de ransomware y le ro...

-

Ciberataque de ransomware afecta a hospitales y am...

Ciberataque de ransomware afecta a hospitales y am...

-

Google presenta oficialmente Google Pixel 7 y 7 Pro

Google presenta oficialmente Google Pixel 7 y 7 Pro

-

El exjefe de seguridad de Uber declarado culpable ...

El exjefe de seguridad de Uber declarado culpable ...

-

Elon Musk, al final, acepta comprar Twitter sin mo...

Elon Musk, al final, acepta comprar Twitter sin mo...

-

Versión troyanizada del navegador Tor en popular c...

Versión troyanizada del navegador Tor en popular c...

-

El videojuego OverWatch 2 sufre un ataque DDoS el ...

El videojuego OverWatch 2 sufre un ataque DDoS el ...

-

Bot de PornHub para evitar el abuso sexual infantil

Bot de PornHub para evitar el abuso sexual infantil

-

Malware multiplataforma Chaos infecta dispositivos...

Malware multiplataforma Chaos infecta dispositivos...

-

Vulnerabilidad 0-day en Exchange explotada activam...

Vulnerabilidad 0-day en Exchange explotada activam...

-

Confirmado: tres periodistas de México fueron espi...

Confirmado: tres periodistas de México fueron espi...

-

Grupo Guacamaya hackeó SEDENA (Secretaría de la De...

Grupo Guacamaya hackeó SEDENA (Secretaría de la De...

-

- ► septiembre (Total: 72 )

-

▼

octubre

(Total:

59

)

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

La comunidad del kernel de Linux ha elaborado un plan de contingencia para reemplazar a Linus Torvalds en caso de que sea necesario. Este...

-

El reproductor VLC permite ver más de 1.800 canales de TV de todo el mundo gratis y legalmente mediante listas M3U , transformando cualqu...

-

ClothOff es una app que utiliza inteligencia artificial generativa para desnudar a cualquier persona a partir de fotografías con ropa que...

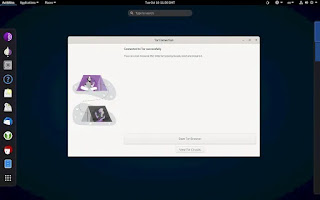

Tails 5.5, nueva versión del ‘amnesic incognito live system’

Tails 5.5, nueva versión del ‘amnesic incognito live system’

Disponible Tails 5.5 una nueva versión del «sistema operativo de incógnito» que lo cierto es que no trae apenas ninguna novedad a destacar, pero que nos sirve de recordatorio tanto de su propuesta, como de la importancia de mantenerlo siempre actualizado. Incluso en esta versión, en las actualizaciones son un mero trámite, con alguna excepción. Tails 5.5 viene con Tor 11.5.4 y kernel 5.10.140

- Amnesic Incognito Live System ( Tails ) es un DVD/USB en vivo basado en Debian con el objetivo de proporcionar un anonimato completo en Internet para el usuario.

Tails es una distribución Linux basada en Debian (11) y dirigida a quienes más temen por su privacidad en línea, a quienes por cualquier motivo quieren pasar de puntillas -léase de incognito- por Internet- e incluso a quienes son víctimas de la censura allá donde viven. El cómo consigue ofrecer esta protección, es gracias a que se basa en la red Tor.

Así, desde que inicias sesión en Tail hasta que la cierras, todas las conexiones de la máquina se realizan a través de la red Tor, lo cual convierte a Tor en uno de los componentes clave del sistema. Es por ello que casi cada nueva versión de Tails se suele dar justo después de una actualización de Tor en la que, por lo general, se incluyen parches de seguridad.

La idiosincrasia de Tails se entiende también con su seudónimo, y es que la distribución se describe a sí misma como el amnesic incognito live system, por lo que su uso en modo vivo o live, esto es, vía memoria USB (se puede instalar con almacenamiento persistente si se desea, para así conservar los cambios que se realicen) es la segunda de sus características a tener en cuenta.

La tercera, por cierto, y que pocas veces se comenta, es el uso que se le dé al sistema. Es decir, de poco sirve estar utilizando Tails y navegando con Tor si estás dejando un rastro que de igual modo llega hasta ti. Es por ello que esta es una herramienta específica, y no de uso general, pues que funcione como un espera depende de sacrificar en buena parte la experiencia de usuario al navegar por Internet.

Volviendo con Tails 5.5, su única novedad destacada es la actualización de Thunderbird 102, el cliente de correo predeterminado de la distribución. Por lo demás, recoge la nueva versión de Tor Browser (11.5.4), una actualización del kernel (Linux 5.10.140), mejora el soporte de wget con Tor y añade alguna corrección más.

Para usar Tails inicia desde un pendrive USB de Tails, en lugar de Windows, macOS o incluso... Linux. Cuando se inicia Tails, te enfrentas a una página en blanco: todo lo que haces desaparece automáticamente cuando apagas Tails. Sin embargo, puede guardar archivos y algunas configuraciones en almacenamiento persistente, pero estará cifrado en la llave USB

¿Qué software viene con Tails?

Varios programas están incluidos en la distribución de Tails:

- - Tor con uBlock (navegador seguro basado en Firefox con bloqueador de anuncios)

- - Thunderbird (correo electrónico encriptado)

- - KeePassXC (contraseñas seguras)

- - LibreOffice

- - OnionShare (intercambio de archivos a través de Tor)

Para conseguir la descarga de Tails 5.5, sigue las instrucciones de instalación según el sistema en el que te encuentres.

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.