Tutoriales y Manuales

Entradas Mensuales

-

▼

2025

(Total:

2103

)

-

▼

diciembre

(Total:

441

)

-

OneXSugar Wallet, la primera consola con pantalla ...

OneXSugar Wallet, la primera consola con pantalla ...

-

Masivo robo de datos de pago de clientes de página...

Masivo robo de datos de pago de clientes de página...

-

Vulnerabilidad crítica en SmarterMail

Vulnerabilidad crítica en SmarterMail

-

Herramienta 'Asesino de Antivirus' VOID Killer eli...

Herramienta 'Asesino de Antivirus' VOID Killer eli...

-

Agencia Espacial Europea confirma ataque a servido...

Agencia Espacial Europea confirma ataque a servido...

-

Un radiador victoriano de 50 Kg como PC y sistema ...

Un radiador victoriano de 50 Kg como PC y sistema ...

-

Aprovechan función de Copilot para acceso oculto

Aprovechan función de Copilot para acceso oculto

-

Nvidia compra IP de Groq por $20 mil millones y af...

Nvidia compra IP de Groq por $20 mil millones y af...

-

4 TB de memoria RAM DDR5 ECC UDIMM para servidores...

4 TB de memoria RAM DDR5 ECC UDIMM para servidores...

-

Símbolos de los puertos USB

Símbolos de los puertos USB

-

Cinta Unix v4 restaurada permite usar sistema oper...

Cinta Unix v4 restaurada permite usar sistema oper...

-

Reivindican ataque a base de datos de WIRED con 2....

Reivindican ataque a base de datos de WIRED con 2....

-

Por qué UEFI es tan importante en cualquier ordenador

Por qué UEFI es tan importante en cualquier ordenador

-

La cinta magnética vuelve con capacidad de hasta 4...

La cinta magnética vuelve con capacidad de hasta 4...

-

Se hacen pasar por la nube de Google

Se hacen pasar por la nube de Google

-

Ingeniero de Samsung acusado de filtrar datos a China

Ingeniero de Samsung acusado de filtrar datos a China

-

ESPectre: Wi-Fi doméstica como sensor de movimiento

ESPectre: Wi-Fi doméstica como sensor de movimiento

-

La universidad online de Google: Google Skills

La universidad online de Google: Google Skills

-

TurboDiffusion genera vídeos en local 200 veces má...

TurboDiffusion genera vídeos en local 200 veces má...

-

Cyberpunk 2077: Experiencia VHS impresionante con ...

Cyberpunk 2077: Experiencia VHS impresionante con ...

-

Robots autónomos minúsculos cuestan un céntimo.

Robots autónomos minúsculos cuestan un céntimo.

-

ChatGPT priorizaría el contenido patrocinado

ChatGPT priorizaría el contenido patrocinado

-

Vulnerabilidad MongoBleed: hackeo a servidores de ...

Vulnerabilidad MongoBleed: hackeo a servidores de ...

-

Más de 87.000 instancias de MongoDB vulnerables a ...

Más de 87.000 instancias de MongoDB vulnerables a ...

-

Los Galaxy S26 y S26+ tendrán una GPU AMD Radeon R...

Los Galaxy S26 y S26+ tendrán una GPU AMD Radeon R...

-

Cuánta memoria RAM han tenido las consolas

Cuánta memoria RAM han tenido las consolas

-

ChatGPT priorizaría contenido patrocinado

ChatGPT priorizaría contenido patrocinado

-

El AMD Ryzen 9 9950X3D2 se filtra mostrando su ren...

El AMD Ryzen 9 9950X3D2 se filtra mostrando su ren...

-

¿Realmente podrías quitar la fibra óptica y conect...

¿Realmente podrías quitar la fibra óptica y conect...

-

Microsoft ‘refuerza’ el desarrollo de Halo: Campai...

Microsoft ‘refuerza’ el desarrollo de Halo: Campai...

-

Las PyMEs son el sector más atacado por los ciberd...

Las PyMEs son el sector más atacado por los ciberd...

-

¿Va mal tu Wi-Fi o es problema de tu móvil o PC?

¿Va mal tu Wi-Fi o es problema de tu móvil o PC?

-

Amiga con soporte NVMe y Ethernet

Amiga con soporte NVMe y Ethernet

-

Mongobleed: Herramienta de exploit para vulnerabil...

Mongobleed: Herramienta de exploit para vulnerabil...

-

El creador de JavaScript carga contra Windows 11 p...

El creador de JavaScript carga contra Windows 11 p...

-

Tarjeta prepago NFC con forma de disquete

Tarjeta prepago NFC con forma de disquete

-

Los drones chinos ya tienen capacidad de atacar te...

Los drones chinos ya tienen capacidad de atacar te...

-

Vulnerabilidades de TeamViewer DEX permiten ataque...

Vulnerabilidades de TeamViewer DEX permiten ataque...

-

EE.UU. quiere usar los reactores nucleares de barc...

EE.UU. quiere usar los reactores nucleares de barc...

-

Trust Wallet: extensión de Chrome hackeada - Usuar...

Trust Wallet: extensión de Chrome hackeada - Usuar...

-

Fabricantes de tarjetas gráficas responden sobre l...

Fabricantes de tarjetas gráficas responden sobre l...

-

Los adaptadores SO-DIMM a DIMM se consolidan como ...

Los adaptadores SO-DIMM a DIMM se consolidan como ...

-

Algunos fabricantes de PC están pidiendo a los cli...

Algunos fabricantes de PC están pidiendo a los cli...

-

Windows Harden System Security es una herramienta ...

Windows Harden System Security es una herramienta ...

-

Un profesor utiliza Game Boy viejas para sus clase...

Un profesor utiliza Game Boy viejas para sus clase...

-

Miles de usuarios piden a Microsoft que vuelva Win...

Miles de usuarios piden a Microsoft que vuelva Win...

-

El Galaxy Z TriFold se rompe en una prueba de resi...

El Galaxy Z TriFold se rompe en una prueba de resi...

-

Musk: xAI superará la capacidad de IA de todos en ...

Musk: xAI superará la capacidad de IA de todos en ...

-

Zen 6, la nueva arquitectura de AMD

Zen 6, la nueva arquitectura de AMD

-

Intel Granite Rapids-WS: el Xeon 654 de 18 Cores s...

Intel Granite Rapids-WS: el Xeon 654 de 18 Cores s...

-

Moore Threads anuncia sus GPUs Lushan y Huashan: H...

Moore Threads anuncia sus GPUs Lushan y Huashan: H...

-

¿Qué es mejor?, utilizar cable de 16 pines o un ad...

¿Qué es mejor?, utilizar cable de 16 pines o un ad...

-

NVIDIA firma un acuerdo histórico de 20.000 millon...

NVIDIA firma un acuerdo histórico de 20.000 millon...

-

Adaptadores SODIMM a DIMM: un salvavidas ante la s...

Adaptadores SODIMM a DIMM: un salvavidas ante la s...

-

Fortinet advierte sobre la explotación de una vuln...

Fortinet advierte sobre la explotación de una vuln...

-

AtlasOS vs ReviOS - Windows optimizado para jugar

AtlasOS vs ReviOS - Windows optimizado para jugar

-

Amazon entrega por error 20 SSD PCIe 5.0 por valor...

Amazon entrega por error 20 SSD PCIe 5.0 por valor...

-

OpenMediaVault 8: sistema operativo para NAS

OpenMediaVault 8: sistema operativo para NAS

-

Vulnerabilidad crítica en Langchain expone secreto...

Vulnerabilidad crítica en Langchain expone secreto...

-

Distro Hacking Ético: Parrot 7.0: Novedades en pru...

Distro Hacking Ético: Parrot 7.0: Novedades en pru...

-

Aficionados rusos planean fabricar su propia RAM DDR5

Aficionados rusos planean fabricar su propia RAM DDR5

-

Google te permitirá cambiar pronto la dirección de...

Google te permitirá cambiar pronto la dirección de...

-

AMD sigue liderando en ventas de CPU

AMD sigue liderando en ventas de CPU

-

Nvidia firma un acuerdo de licencia con Groq, una ...

Nvidia firma un acuerdo de licencia con Groq, una ...

-

¿Qué procesador necesito?: Según la tarjeta gráfica

¿Qué procesador necesito?: Según la tarjeta gráfica

-

Vulnerabilidad crítica de Net-SNMP

Vulnerabilidad crítica de Net-SNMP

-

Eexplotan vulnerabilidad FortiGate para evadir 2FA...

Eexplotan vulnerabilidad FortiGate para evadir 2FA...

-

Microsoft presenta BitLocker acelerado por hardwar...

Microsoft presenta BitLocker acelerado por hardwar...

-

Intel enseña su futuro multichip: retícula con esc...

Intel enseña su futuro multichip: retícula con esc...

-

Un año de exploits zero clic

Un año de exploits zero clic

-

Microsoft mejora la seguridad en Teams

Microsoft mejora la seguridad en Teams

-

Filtración de datos de la Universidad de Phoenix –...

Filtración de datos de la Universidad de Phoenix –...

-

Llega la multitarea a Gemini: el chatbot ahora te ...

Llega la multitarea a Gemini: el chatbot ahora te ...

-

Análisis completo: AMD Threadripper 9980X Vs Threa...

Análisis completo: AMD Threadripper 9980X Vs Threa...

-

Programador usa tablet ePaper como pantalla secund...

Programador usa tablet ePaper como pantalla secund...

-

Pool de minería de Bitcoin más antiguo celebra 15 ...

Pool de minería de Bitcoin más antiguo celebra 15 ...

-

Explotación de vulnerabilidad en HPE OneView permi...

Explotación de vulnerabilidad en HPE OneView permi...

-

FLOPPINUX 💾: Linux es capaz de arrancar en un di...

FLOPPINUX 💾: Linux es capaz de arrancar en un di...

-

¿Qué es 'brushing' y en qué consiste la estafa del...

¿Qué es 'brushing' y en qué consiste la estafa del...

-

Vulnerabilidad crítica de MongoDB

Vulnerabilidad crítica de MongoDB

-

Google actualiza sus cámaras de seguridad

Google actualiza sus cámaras de seguridad

-

La nueva IA de Alibaba: clona voces con solo tres ...

La nueva IA de Alibaba: clona voces con solo tres ...

-

PuTTY, el caballo de Troya perfecto

PuTTY, el caballo de Troya perfecto

-

Por qué no debes usar tarjetas MicroSD para guarda...

Por qué no debes usar tarjetas MicroSD para guarda...

-

Intel XMP 3.0 Refresh: nuevas memorias, velocidade...

Intel XMP 3.0 Refresh: nuevas memorias, velocidade...

-

Más de 56.000 usuarios descargaron una librería de...

Más de 56.000 usuarios descargaron una librería de...

-

Rusia puede desconectar a todo el país del Interne...

Rusia puede desconectar a todo el país del Interne...

-

Un misil de 30 centímetros y 500 gramos de peso: e...

Un misil de 30 centímetros y 500 gramos de peso: e...

-

Corte de energía deja a algunos relojes atómicos d...

Corte de energía deja a algunos relojes atómicos d...

-

La RTX 5090D, la futura tarjeta gráfica de NVIDIA,...

La RTX 5090D, la futura tarjeta gráfica de NVIDIA,...

-

Ransomware HardBit 4.0 ataca RDP y SMB para persis...

Ransomware HardBit 4.0 ataca RDP y SMB para persis...

-

Intel supera a TSMC en EE. UU.

Intel supera a TSMC en EE. UU.

-

Interpol detiene a 574 por ciberdelitos en África

Interpol detiene a 574 por ciberdelitos en África

-

Descubren por qué los errores “persisten” en los o...

Descubren por qué los errores “persisten” en los o...

-

Mejorar la seguridad de Windows activando SmartScr...

Mejorar la seguridad de Windows activando SmartScr...

-

EE. UU. prohíbe drones extranjeros de DJI y otros

EE. UU. prohíbe drones extranjeros de DJI y otros

-

Exempleados de Samsung arrestados por espionaje in...

Exempleados de Samsung arrestados por espionaje in...

-

AMD Zen 6 tendrá nueva jerarquía de caché: 2 CCD p...

AMD Zen 6 tendrá nueva jerarquía de caché: 2 CCD p...

-

La cara oculta de las SSD baratos sin DRAM

La cara oculta de las SSD baratos sin DRAM

-

Nuevo malware MacSync roba datos a usuarios de mac...

Nuevo malware MacSync roba datos a usuarios de mac...

-

- ► septiembre (Total: 148 )

-

▼

diciembre

(Total:

441

)

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

Mozilla ha parcheado 271 vulnerabilidades en Firefox utilizando Claude Mythos , destacando que se produjeron casi cero falsos positivos . ...

-

Samsung podría lanzar el Galaxy S27 Pro , un nuevo modelo de gama alta situado entre el Galaxy S27 y el S27 Ultra .

-

DuckDuckGo ha experimentado un incremento del 28% en visitas a su opción de búsqueda sin IA , como respuesta al impulso de los resúmenes g...

Microsoft soluciona silenciosamente la vulnerabilidad Windows LNK tras años de explotación activa

Microsoft soluciona silenciosamente la vulnerabilidad Windows LNK tras años de explotación activa

De acuerdo a ACROS Security's 0patch, Microsoft ha solucionado silenciosamente una falla de seguridad que ha sido explotada por varios actores de amenazas desde 2017 como parte de las actualizaciones del martes de parches de noviembre de 2025.

La vulnerabilidad en cuestión es CVE-2025-9491 (CVSS: 7.8/7.0), descrita como una vulnerabilidad de interpretación errónea de la interfaz de usuario del archivo de acceso directo de Windows (LNK) que podría provocar la ejecución remota de código.

"La falla específica existe en el manejo de archivos .LNK. Los datos manipulados en un archivo .LNK pueden hacer que el contenido peligroso del archivo sea invisible para un usuario que lo inspeccione a través de la interfaz de usuario de Windows. Un atacante puede aprovechar esta vulnerabilidad para ejecutar código en el contexto del usuario actual".

En otras palabras, estos archivos de acceso directo están diseñados de tal manera que, al ver sus propiedades en Windows, los comandos maliciosos que ejecutan quedan ocultos a la vista del usuario mediante el uso de varios espacios en blanco. Para activar su ejecución, los atacantes podrían disfrazar los archivos como documentos inofensivos.

Los detalles de la vulnerabilidad surgieron por primera vez en marzo de 2025, cuando la la iniciativa Zero Day Initiative (ZDI) reveló que el problema había sido explotado por 11 grupos patrocinados por estados de China, Irán, Corea del Norte y Rusia como parte de campañas de robo de datos, espionaje y con fines financieros, algunas de las cuales datan de 2017. El problema también se conoce como ZDI-CAN-25373 y este es el informe técnico y el video de su explotación.

En ese momento, Microsoft declaró que la vulnerabilidad no cumplía los requisitos para una reparación inmediata y que consideraría corregirla en una futura versión. También se indicó que el formato de archivo LNK está bloqueado en Outlook, Word, Excel, PowerPoint y OneNote, por lo que cualquier intento de abrir dichos archivos activará una advertencia para que los usuarios no abran archivos de fuentes desconocidas.

Posteriormente, un informe de HarfangLab descubrió que un clúster de ciberespionaje conocido como XDSpy aprovechó la vulnerabilidad para distribuir XDigo, un malware basado en Go, en ataques dirigidos a entidades gubernamentales de Europa del Este, el mismo mes en que se divulgó la vulnerabilidad.

Posteriormente, a finales de octubre de 2025, el problema reapareció por tercera vez después de que Arctic Wolf detectara una campaña ofensiva en la que actores de amenazas afiliados a China utilizaron la falla como arma en ataques dirigidos a entidades diplomáticas y gubernamentales europeas y distribuyeron el malware PlugX.

Este desarrollo impulsó a Microsoft a emitir una guía formal sobre CVE-2025-9491, reiterando su decisión de no aplicar un parche y enfatizando que la considera una vulnerabilidad "debido a la interacción del usuario y a que el sistema ya advierte a los usuarios que este formato no es confiable".

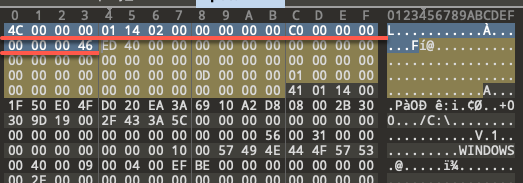

0patch indicó que la vulnerabilidad no solo consiste en ocultar la parte maliciosa del comando en el campo "Objetivo", sino también en que un archivo LNK permite que los argumentos del "Objetivo" sean una cadena muy larga (decenas de miles de caracteres), pero el cuadro de diálogo "Propiedades" solo muestra los primeros 260 caracteres, eliminando el resto sin que nadie lo sepa.

Esto también significa que un atacante puede crear un archivo LNK que ejecute un comando largo, lo que provocaría que solo se muestren los primeros 260 caracteres al usuario que vio sus propiedades. El resto de la cadena de comandos simplemente se trunca. Según Microsoft, la estructura del archivo, en teoría, permite cadenas de hasta 32.000 caracteres.

El parche silencioso publicado por Microsoft soluciona el problema mostrando en el cuadro de diálogo Propiedades el comando "Destino" completo con argumentos, independientemente de su longitud. Dicho esto, este comportamiento depende de la posibilidad de que existan archivos de acceso directo con más de 260 caracteres en su campo "Destino".

El microparche de 0patch para la misma falla toma una ruta diferente: muestra una advertencia cuando los usuarios intentan abrir un archivo LNK con más de 260 caracteres.

"Aunque se podrían construir accesos directos maliciosos con menos de 260 caracteres, creemos que interrumpir los ataques reales detectados puede marcar una gran diferencia para los objetivos", declaró.

Fuente: THN

Fuentes:

http://blog.segu-info.com.ar/2025/12/microsoft-corrige-silenciosamente-la.html

Entrada más reciente

Entrada más reciente

1 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.