Tutoriales y Manuales

Entradas Mensuales

-

▼

2026

(Total:

3420

)

-

▼

febrero

(Total:

812

)

-

Demis Hassabis (Google DeepMind) cree que la AGI l...

Demis Hassabis (Google DeepMind) cree que la AGI l...

-

Otra tienda filtra que GTA 6 costará 100 euros: si...

Otra tienda filtra que GTA 6 costará 100 euros: si...

-

El Galaxy S26 Ultra se queda atrás en sensores de ...

El Galaxy S26 Ultra se queda atrás en sensores de ...

-

Sam Altman lo tiene claro: "El 'AI washing' es rea...

Sam Altman lo tiene claro: "El 'AI washing' es rea...

-

Herramienta de IA OpenClaw borra el buzón del dire...

Herramienta de IA OpenClaw borra el buzón del dire...

-

Cuando nadie responde por tu GPU: RX 7900 XT MBA c...

Cuando nadie responde por tu GPU: RX 7900 XT MBA c...

-

Múltiples vulnerabilidades en CPSD CryptoPro Secur...

Múltiples vulnerabilidades en CPSD CryptoPro Secur...

-

Explotan vulnerabilidad en servidor Apache ActiveM...

Explotan vulnerabilidad en servidor Apache ActiveM...

-

DJI demanda a la FCC por prohibir la importación d...

DJI demanda a la FCC por prohibir la importación d...

-

Nvidia aún no ha vendido ni un H200 a China casi t...

Nvidia aún no ha vendido ni un H200 a China casi t...

-

ONLYOFFICE Docs 9.3: nueva versión de la suite ofi...

ONLYOFFICE Docs 9.3: nueva versión de la suite ofi...

-

MSI renueva su línea de placas base económicas par...

MSI renueva su línea de placas base económicas par...

-

Le pide 4 dólares a un agente de IA por contagiar ...

Le pide 4 dólares a un agente de IA por contagiar ...

-

Qué servicios de Windows deberías deshabilitar y c...

Qué servicios de Windows deberías deshabilitar y c...

-

El uso de IPTV piratas se dispara en Europa, y los...

El uso de IPTV piratas se dispara en Europa, y los...

-

Vulnerabilidades críticas en SolarWinds Serv-U per...

Vulnerabilidades críticas en SolarWinds Serv-U per...

-

Desarrollador ingenioso crea emulador de CPU x86 s...

Desarrollador ingenioso crea emulador de CPU x86 s...

-

Este modelo de IA español está comprimido, es grat...

Este modelo de IA español está comprimido, es grat...

-

Ataques OAuth en Entra ID pueden usar ChatGPT para...

Ataques OAuth en Entra ID pueden usar ChatGPT para...

-

Paquetes NuGet maliciosos roban credenciales de de...

Paquetes NuGet maliciosos roban credenciales de de...

-

CISA confirma explotación activa de vulnerabilidad...

CISA confirma explotación activa de vulnerabilidad...

-

Microsoft advierte de ataques a desarrolladores co...

Microsoft advierte de ataques a desarrolladores co...

-

Un manitas construye un visor de realidad virtual ...

Un manitas construye un visor de realidad virtual ...

-

Intel apuesta por la inferencia de IA con sus CPU ...

Intel apuesta por la inferencia de IA con sus CPU ...

-

Fortinet avisa de la explotación activa de la vuln...

Fortinet avisa de la explotación activa de la vuln...

-

La IA impulsó la economía estadounidense en "práct...

La IA impulsó la economía estadounidense en "práct...

-

El 65% de las organizaciones financieras son blanc...

El 65% de las organizaciones financieras son blanc...

-

Actores de amenazas usan herramientas de IA para a...

Actores de amenazas usan herramientas de IA para a...

-

Pillan a dos estudiantes de 15 y 13 años fabricand...

Pillan a dos estudiantes de 15 y 13 años fabricand...

-

Reddit multado con 14,47 millones de libras por fa...

Reddit multado con 14,47 millones de libras por fa...

-

Singularity Computers Penta Node: controla hasta 5...

Singularity Computers Penta Node: controla hasta 5...

-

EE. UU. sanciona red de intermediarios que robaron...

EE. UU. sanciona red de intermediarios que robaron...

-

GitHub Copilot explotado para tomar control total ...

GitHub Copilot explotado para tomar control total ...

-

PayPal confirma una exposición de datos de seis me...

PayPal confirma una exposición de datos de seis me...

-

SanDisk presenta su nueva generación de SSD portát...

SanDisk presenta su nueva generación de SSD portát...

-

¿Tienes un móvil roto y no sabes qué hacer con él?...

¿Tienes un móvil roto y no sabes qué hacer con él?...

-

29 minutos es el tiempo que necesita un atacante p...

29 minutos es el tiempo que necesita un atacante p...

-

Cómo eliminar anuncios en Windows con Winaero Tweaker

Cómo eliminar anuncios en Windows con Winaero Tweaker

-

Así es la Honor Magic Pad 4, la tablet más delgada...

Así es la Honor Magic Pad 4, la tablet más delgada...

-

Así funcionarán las pantallas táctiles en los MacB...

Así funcionarán las pantallas táctiles en los MacB...

-

Microsoft dejará de dar soporte a Windows Server 2...

Microsoft dejará de dar soporte a Windows Server 2...

-

EE.UU. invierte más de 30.000 millones de dólares ...

EE.UU. invierte más de 30.000 millones de dólares ...

-

Qué es el puerto SFP+ de un router: la conexión pr...

Qué es el puerto SFP+ de un router: la conexión pr...

-

Los propietarios de Lenovo y Asus con Ryzen Z1 Ext...

Los propietarios de Lenovo y Asus con Ryzen Z1 Ext...

-

Fuga de datos de Conduent: el mayor ciberataque en...

Fuga de datos de Conduent: el mayor ciberataque en...

-

La gravedad contra tu CPU: la orientación del disi...

La gravedad contra tu CPU: la orientación del disi...

-

El chip AI100 de Qualcomm de 2019 logra un gran de...

El chip AI100 de Qualcomm de 2019 logra un gran de...

-

Habilidades maliciosas de OpenClaw engañan a usuar...

Habilidades maliciosas de OpenClaw engañan a usuar...

-

Nueva vulnerabilidad de deserialización en trabaja...

Nueva vulnerabilidad de deserialización en trabaja...

-

El gobierno de EE.UU. advirtió a los CEOs de Nvidi...

El gobierno de EE.UU. advirtió a los CEOs de Nvidi...

-

Ingenieros de la NASA reprogramaron el chip Snapdr...

Ingenieros de la NASA reprogramaron el chip Snapdr...

-

La nueva herramienta de IA de Anthropic escribe có...

La nueva herramienta de IA de Anthropic escribe có...

-

NVIDIA viene fuerte: sella alianzas con Lenovo y D...

NVIDIA viene fuerte: sella alianzas con Lenovo y D...

-

Múltiples vulnerabilidades en VMware Aria permiten...

Múltiples vulnerabilidades en VMware Aria permiten...

-

PC de 99 kg integrado en un radiador victoriano de...

PC de 99 kg integrado en un radiador victoriano de...

-

Un ladrón aficionado roba tres GPUs por 11.000$ de...

Un ladrón aficionado roba tres GPUs por 11.000$ de...

-

Samsung integra Perplexity en sus móviles mediante...

Samsung integra Perplexity en sus móviles mediante...

-

Grupo cibercriminal ruso Diesel Vortex roba más de...

Grupo cibercriminal ruso Diesel Vortex roba más de...

-

Dispositivo óptico transmite datos a 25 Gbps media...

Dispositivo óptico transmite datos a 25 Gbps media...

-

Cuando "Vibe Coding" se convierte en una pesadilla...

Cuando "Vibe Coding" se convierte en una pesadilla...

-

Desarrollador ambicioso presenta un juego tipo Qua...

Desarrollador ambicioso presenta un juego tipo Qua...

-

ATABoy conecta discos IDE antiguos al siglo XXI co...

ATABoy conecta discos IDE antiguos al siglo XXI co...

-

Usan imágenes esteganográficas para eludir escaneo...

Usan imágenes esteganográficas para eludir escaneo...

-

Qué es Citrini Research y por qué ha causado el ca...

Qué es Citrini Research y por qué ha causado el ca...

-

CISA alerta de explotación activa de dos vulnerabi...

CISA alerta de explotación activa de dos vulnerabi...

-

Actores norcoreanos usan falsos trabajadores de TI...

Actores norcoreanos usan falsos trabajadores de TI...

-

El último modelo de IA chino de DeepSeek se ha ent...

El último modelo de IA chino de DeepSeek se ha ent...

-

GrayCharlie inyecta JavaScript malicioso en sitios...

GrayCharlie inyecta JavaScript malicioso en sitios...

-

El mapa de España que muestra las antenas que tien...

El mapa de España que muestra las antenas que tien...

-

Nuevo RAT personalizado MIMICRAT descubierto en so...

Nuevo RAT personalizado MIMICRAT descubierto en so...

-

Presunto robo de 21 millones de registros de Odido...

Presunto robo de 21 millones de registros de Odido...

-

ASML aumenta la potencia de sus sistemas de litogr...

ASML aumenta la potencia de sus sistemas de litogr...

-

China muestra el rival del Apple MacBook Air: el M...

China muestra el rival del Apple MacBook Air: el M...

-

Adiós al cable submarino que cambió Internet

Adiós al cable submarino que cambió Internet

-

Samsung activa la era PCIe 6.0: prepara la producc...

Samsung activa la era PCIe 6.0: prepara la producc...

-

El MIT crea una impresora 3D capaz de fabricar un ...

El MIT crea una impresora 3D capaz de fabricar un ...

-

Anthropic acusa a DeepSeek y otras IA chinas de co...

Anthropic acusa a DeepSeek y otras IA chinas de co...

-

WhatsApp lanza función opcional de contraseña para...

WhatsApp lanza función opcional de contraseña para...

-

Qué tiene dentro una SIM, la tecnología que no ha ...

Qué tiene dentro una SIM, la tecnología que no ha ...

-

Panasonic deja de fabricar televisores, el fin de ...

Panasonic deja de fabricar televisores, el fin de ...

-

Usan DeepSeek y Claude para atacar dispositivos Fo...

Usan DeepSeek y Claude para atacar dispositivos Fo...

-

OpenClaw lanza la versión 2026.2.23 con actualizac...

OpenClaw lanza la versión 2026.2.23 con actualizac...

-

Vía libre para los procesadores NVIDIA N1, un dolo...

Vía libre para los procesadores NVIDIA N1, un dolo...

-

Ring no quiere problemas con sus timbres y ofrece ...

Ring no quiere problemas con sus timbres y ofrece ...

-

La marca Xbox morirá lentamente, dice el creador d...

La marca Xbox morirá lentamente, dice el creador d...

-

Todos los datos de altos cargos del INCIBE Español...

Todos los datos de altos cargos del INCIBE Español...

-

Detenidos los cuatro miembros principales del grup...

Detenidos los cuatro miembros principales del grup...

-

Microsoft planea añadir agentes IA integrados en W...

Microsoft planea añadir agentes IA integrados en W...

-

Visto en China: máquinas robots recolectores de fr...

Visto en China: máquinas robots recolectores de fr...

-

Mil millones de registros de datos personales expu...

Mil millones de registros de datos personales expu...

-

Tesla deja sin pagar un pedido de 4.000 pasteles y...

Tesla deja sin pagar un pedido de 4.000 pasteles y...

-

Código *#9900# para móviles Samsung Galaxy te da a...

Código *#9900# para móviles Samsung Galaxy te da a...

-

¿Qué es 'ghost tapping', la estafa silenciosa, que...

¿Qué es 'ghost tapping', la estafa silenciosa, que...

-

Visto en China: autobuses con semáforos en tiempo ...

Visto en China: autobuses con semáforos en tiempo ...

-

Sam Altman, CEO de OpenAI: "Los humanos consumen t...

Sam Altman, CEO de OpenAI: "Los humanos consumen t...

-

Nuevo marco de phishing Starkiller clona páginas d...

Nuevo marco de phishing Starkiller clona páginas d...

-

Google decide cambiar las descripciones generales ...

Google decide cambiar las descripciones generales ...

-

Los relojes de Huawei ya permiten los pagos sin co...

Los relojes de Huawei ya permiten los pagos sin co...

-

Amazon da un paso atrás con la IA, y retira su fla...

Amazon da un paso atrás con la IA, y retira su fla...

-

Anthropic lanza Claude Code Security para analizar...

Anthropic lanza Claude Code Security para analizar...

-

-

▼

febrero

(Total:

812

)

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

Un script de Chris Titus Tech optimiza Windows 11 en menos de un minuto , eliminando bloatware, telemetría y Copilot con un solo comando p...

-

Microsoft libera el código fuente de DOS en su 45.º aniversario , revelando la primera versión pública del sistema operativo para IBM PC y...

-

El emulador de Super Nintendo ZSNES , considerado legendario, ha renacido esta semana bajo el nombre de Super ZSNES , incorporando "me...

Vulnerabilidad en SCADA provoca DoS y podría interrumpir operaciones industriales

Vulnerabilidad en SCADA provoca DoS y podría interrumpir operaciones industriales

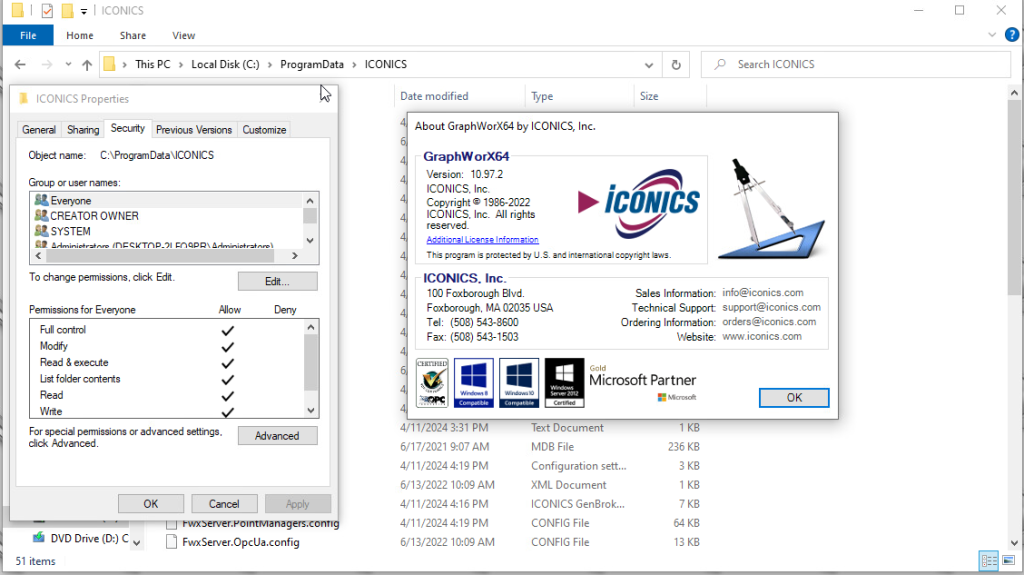

Una vulnerabilidad de severidad media en el sistema SCADA Iconics Suite podría permitir a los atacantes provocar condiciones de denegación de servicio en sistemas críticos de control industrial.

La falla, identificada como CVE-2025-0921, afecta a la infraestructura de supervisión, control y adquisición de datos (SCADA) ampliamente desplegada en los sectores automotriz, energético y manufacturero.

Resumen de la vulnerabilidad

CVE-2025-0921 surge de una debilidad de ejecución con privilegios innecesarios en múltiples servicios de Mitsubishi Electric Iconics Digital Solutions GENESIS64.

La vulnerabilidad tiene una puntuación CVSS de 6.5, clasificada como de severidad media. Una explotación exitosa permite a los atacantes abusar de operaciones privilegiadas en el sistema de archivos para elevar privilegios y corromper binarios críticos del sistema, comprometiendo finalmente la integridad y disponibilidad del mismo.

| Identificador CVE | Descripción de la vulnerabilidad | Puntuación CVSS |

|---|---|---|

| CVE-2025-0921 | Vulnerabilidad de ejecución con privilegios innecesarios en múltiples servicios de Mitsubishi Electric Iconics Digital Solutions GENESIS64 | 6.5 (Media) |

La vulnerabilidad fue descubierta durante una evaluación de seguridad exhaustiva realizada por los investigadores de Unit 42 Asher Davila y Malav Vyas a principios de 2024.

Este hallazgo representa una de las seis vulnerabilidades identificadas en las versiones 10.97.2 y anteriores de Iconics Suite para plataformas Microsoft Windows.

Los investigadores habían revelado previamente cinco vulnerabilidades relacionadas que afectaban a la misma plataforma SCADA, con CVE-2025-0921 emergiendo como una amenaza adicional durante su investigación.

Según el aviso de seguridad de Mitsubishi Electric, la vulnerabilidad impacta todas las versiones de GENESIS64, MC Works64 y GENESIS versión 11.00.

Iconics Suite mantiene cientos de miles de instalaciones en más de 100 países, abarcando sectores de infraestructura crítica como instalaciones gubernamentales, bases militares, plantas de tratamiento de agua y aguas residuales, servicios públicos y proveedores de energía.

Detalles técnicos de la explotación

La vulnerabilidad reside en el componente Pager Agent de AlarmWorX64 MMX, el sistema de gestión de alarmas que monitorea procesos industriales.

Los atacantes con acceso local pueden explotar la falla manipulando la configuración de la ruta SMSLogFile almacenada en el archivo IcoSetup64.ini, ubicado en el directorio C:\ProgramData\ICONICS.

La cadena de ataque implica crear enlaces simbólicos desde la ubicación del archivo de registro hacia binarios críticos del sistema.

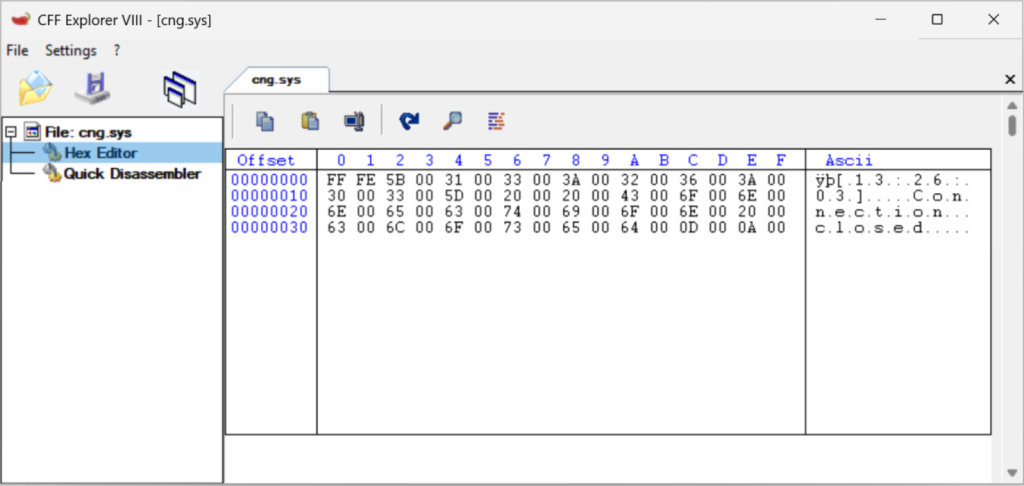

Cuando los administradores envían mensajes de prueba o el sistema activa alertas automáticamente, la información de registro sigue el enlace simbólico y sobrescribe controladores críticos como cng.sys, que proporciona servicios criptográficos para componentes del sistema Windows.

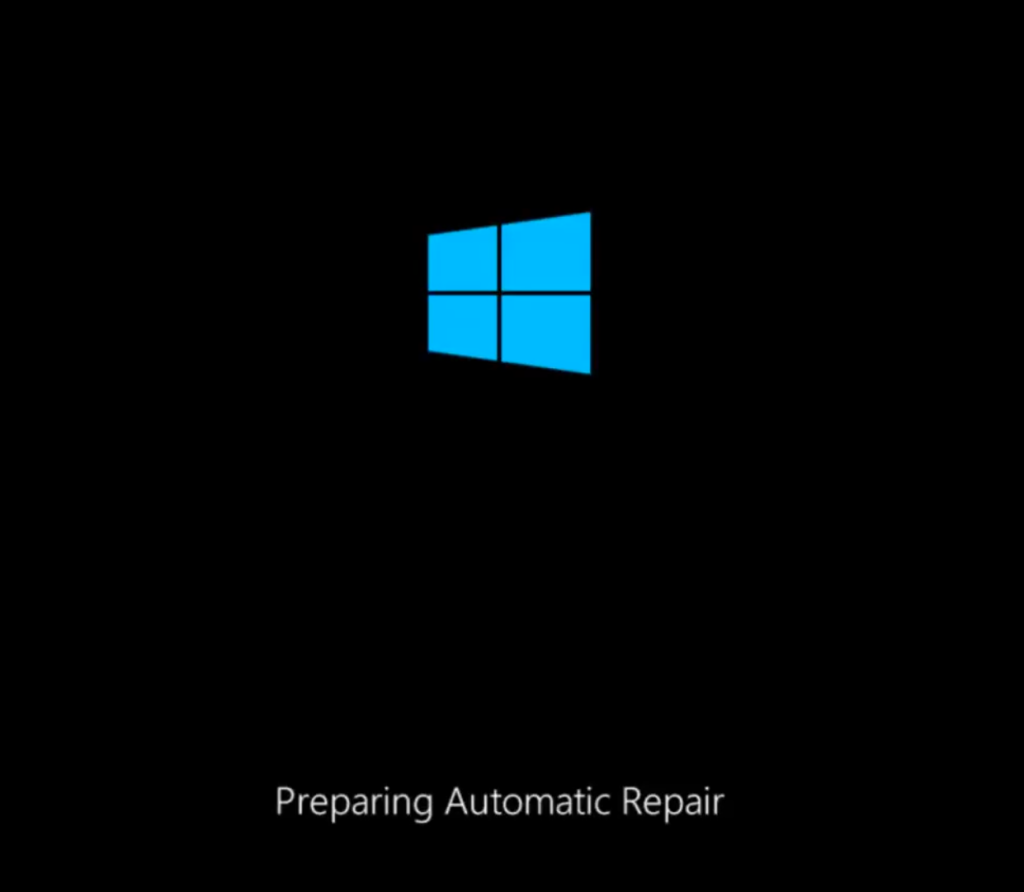

Al reiniciar el sistema, el controlador corrupto provoca fallos de arranque, atrapando la máquina en un bucle de reparación infinito e inutilizando la estación de trabajo de ingeniería OT.

Los investigadores demostraron que la explotación se vuelve significativamente más fácil cuando se combina con CVE-2024-7587, una vulnerabilidad previamente revelada en el instalador GenBroker32 que otorga permisos excesivos al directorio C:\ProgramData\ICONICS, permitiendo a cualquier usuario local modificar archivos de configuración críticos.

Sin embargo, los atacantes aún podrían explotar CVE-2025-0921 de forma independiente si los archivos de registro se vuelven escribibles debido a una configuración incorrecta, otras vulnerabilidades o ingeniería social.

Mitsubishi Electric ha lanzado parches para GENESIS versión 11.01 y posteriores, que los clientes pueden descargar desde el Iconics Community Resource Center.

Para los usuarios de GENESIS64, una versión corregida está actualmente en desarrollo y se lanzará en un futuro cercano. El proveedor ha indicado que no tiene planes de lanzar parches para MC Works64, por lo que los clientes deberán implementar mitigaciones mientras tanto.

Fuentes:

https://cybersecuritynews.com/scada-vulnerability-triggers-dos/

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.