Tutoriales y Manuales

Entradas Mensuales

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

▼

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

▼

agosto

(Total:

49

)

-

Especificaciones y características PCI-Express 6.0

Especificaciones y características PCI-Express 6.0

-

Consejos básicos seguridad para evitar malware en ...

Consejos básicos seguridad para evitar malware en ...

-

Estudio demuestra que el 40% del código generado p...

Estudio demuestra que el 40% del código generado p...

-

Grave vulnerabilidad afecta base datos Cosmos util...

Grave vulnerabilidad afecta base datos Cosmos util...

-

El kernel de Linux cumple 30 años

El kernel de Linux cumple 30 años

-

Hackea más de 300 cuentas de iCloud para robar 620...

Hackea más de 300 cuentas de iCloud para robar 620...

-

Samsung puede bloquear remotamente televisores rob...

Samsung puede bloquear remotamente televisores rob...

-

Obtener privilegios de administrador en Windows 10...

Obtener privilegios de administrador en Windows 10...

-

Plataforma de Microsoft Power Apps expone por erro...

Plataforma de Microsoft Power Apps expone por erro...

-

España compra 15 dispositivos para desbloquear iPh...

España compra 15 dispositivos para desbloquear iPh...

-

Las 15 principales vulnerabilidades en sistemas Linux

Las 15 principales vulnerabilidades en sistemas Linux

-

Medidas de seguridad para usuarios de Discord

Medidas de seguridad para usuarios de Discord

-

Desarticulada en A Coruña una red que robaba cuent...

Desarticulada en A Coruña una red que robaba cuent...

-

La Policía Nacional Española desmantela una granja...

La Policía Nacional Española desmantela una granja...

-

Tesla presenta prototipo de robot humanoide para 2022

Tesla presenta prototipo de robot humanoide para 2022

-

Cloudflare mitiga el ataque HTTP DDoS más grande c...

Cloudflare mitiga el ataque HTTP DDoS más grande c...

-

Vulnerabilidad crítica en QNX de BlackBerry compro...

Vulnerabilidad crítica en QNX de BlackBerry compro...

-

SerenityOS, el sistema Unix con aspecto de Windows NT

SerenityOS, el sistema Unix con aspecto de Windows NT

-

Poly Network quiere contratar como asesor jefe de ...

Poly Network quiere contratar como asesor jefe de ...

-

Vulnerabilidades servicio cola de impresión de Win...

Vulnerabilidades servicio cola de impresión de Win...

-

Graves vulnerabilidades chips Realtek utilizados p...

Graves vulnerabilidades chips Realtek utilizados p...

-

La policía de Dallas deja libre a un sospechoso po...

La policía de Dallas deja libre a un sospechoso po...

-

Filtradas 1 millón de tarjetas de crédito de form...

Filtradas 1 millón de tarjetas de crédito de form...

-

Más de 1,9 millones de registros de lista de vigil...

Más de 1,9 millones de registros de lista de vigil...

-

T-Mobile en USA investiga una filtración masiva de...

T-Mobile en USA investiga una filtración masiva de...

-

Valve soluciona fallo de seguridad que permitía añ...

Valve soluciona fallo de seguridad que permitía añ...

-

Investigadores crean "caras maestras" capaces de e...

Investigadores crean "caras maestras" capaces de e...

-

Grupo ciberdelincuentes SynAck entrega llave de ci...

Grupo ciberdelincuentes SynAck entrega llave de ci...

-

Hackean y roban BD con datos privados de los clien...

Hackean y roban BD con datos privados de los clien...

-

Principales vectores de entrada en ataques de rans...

Principales vectores de entrada en ataques de rans...

-

Consultora multinacional Accenture confirma ser ví...

Consultora multinacional Accenture confirma ser ví...

-

Consiguen robar 611 millones dólares en el mayor a...

Consiguen robar 611 millones dólares en el mayor a...

-

Norton Antivirus compra su rival Avast por 8 mil m...

Norton Antivirus compra su rival Avast por 8 mil m...

-

Detenidos 10 ciberdelincuentes estafadores que ofr...

Detenidos 10 ciberdelincuentes estafadores que ofr...

-

Vulnerabilidad física módulos TPM permite hackear ...

Vulnerabilidad física módulos TPM permite hackear ...

-

ChatControl: la muerte de la privacidad en Europa

ChatControl: la muerte de la privacidad en Europa

-

Alertan campaña activa abusando de la grave vulner...

Alertan campaña activa abusando de la grave vulner...

-

Filtrados manuales técnicos hacking ransomware Conti

Filtrados manuales técnicos hacking ransomware Conti

-

Fabricante GIGABYTE víctima de un ataque de ransom...

Fabricante GIGABYTE víctima de un ataque de ransom...

-

Apple escaneará las fotos de tu iPhone en busca de...

Apple escaneará las fotos de tu iPhone en busca de...

-

Encuesta anual lenguajes de programación en StackO...

Encuesta anual lenguajes de programación en StackO...

-

Análisis fiabilidad de discos duros mecánicos y un...

Análisis fiabilidad de discos duros mecánicos y un...

-

Ataque de ransomware bloquea el sistema citas vacu...

Ataque de ransomware bloquea el sistema citas vacu...

-

Clonar Disco Duro HDD a Unidad SSD con Drive Snapshot

Clonar Disco Duro HDD a Unidad SSD con Drive Snapshot

-

2ª Edición formación gratuita Academia Hacker de I...

2ª Edición formación gratuita Academia Hacker de I...

-

Antivirus gratuito Windows Defender de Microsoft

Antivirus gratuito Windows Defender de Microsoft

-

Multan a Zoom con 85 millones dólares por sus prob...

Multan a Zoom con 85 millones dólares por sus prob...

-

DNI Europeo, el DNI 4.0 de España, una identidad d...

DNI Europeo, el DNI 4.0 de España, una identidad d...

-

Activar cifrado BitLocker en Windows 11

Activar cifrado BitLocker en Windows 11

-

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

seguridad

(

1259

)

vulnerabilidad

(

1130

)

Malware

(

705

)

hardware

(

654

)

google

(

638

)

privacidad

(

565

)

Windows

(

521

)

software

(

514

)

ransomware

(

465

)

android

(

414

)

cve

(

361

)

linux

(

300

)

tutorial

(

299

)

manual

(

281

)

nvidia

(

240

)

exploit

(

222

)

hacking

(

207

)

WhatsApp

(

173

)

ssd

(

152

)

Wifi

(

131

)

ddos

(

126

)

twitter

(

120

)

app

(

117

)

cifrado

(

114

)

programación

(

95

)

herramientas

(

80

)

youtube

(

76

)

Networking

(

73

)

sysadmin

(

71

)

firefox

(

66

)

office

(

59

)

firmware

(

58

)

adobe

(

56

)

Kernel

(

49

)

hack

(

46

)

antivirus

(

44

)

javascript

(

42

)

juegos

(

42

)

apache

(

40

)

contraseñas

(

39

)

cms

(

34

)

multimedia

(

33

)

eventos

(

32

)

flash

(

32

)

MAC

(

30

)

anonymous

(

28

)

ssl

(

23

)

Forense

(

20

)

conferencia

(

20

)

SeguridadWireless

(

17

)

documental

(

17

)

Debugger

(

14

)

Rootkit

(

14

)

lizard squad

(

14

)

auditoría

(

13

)

metasploit

(

13

)

técnicas hacking

(

13

)

Virtualización

(

11

)

delitos

(

11

)

reversing

(

10

)

adamo

(

9

)

Ehn-Dev

(

7

)

MAC Adress

(

6

)

antimalware

(

6

)

oclHashcat

(

5

)

Entradas populares

Entradas populares

Consultora multinacional Accenture confirma ser víctima del ransomware LockBit 2.0

Consultora multinacional Accenture confirma ser víctima del ransomware LockBit 2.0

jueves, 12 de agosto de 2021

|

Publicado por

el-brujo

|

Editar entrada

La multinacional Accenture ha sufrido un ciberataque del grupo de ransomware LockBit 2.0. En el comunicado publicado por LockBit 2.0 invita a quienes quieran comprar los 6TB de bases de datos robados que se pongan en contacto con ellos. La compañía confirma que han detectado actividad sospechosa en su sistema y que han aislado los servidores afectados.

- Accenture, un gigante global de consultoría de TI, ha sido víctima de un ciberataque de ransomware de la banda de ransomware LockBit.

Accenture es un gigante de las tecnologías de la información conocido por brindar servicios a una amplia gama de industrias, incluidas las de automóviles, bancos, gobierno, tecnología, energía, telecomunicaciones y muchas más.

Con un valor de 44.300 millones de dólares, Accenture es una de las firmas de consultoría tecnológica más grandes del mundo y tiene a unos 569.000 empleados en 50 países.

Los cibercriminales reivindican el ataque a Accenture, la multinacional de origen francés que se dedica a consultoría y servicios TI.

En total habrían accedido a 6TB de datos internos de la compañía (base de datos) y piden un rescate de 50 millones de dólares.

These people are beyond privacy and security. I really hope that their services are better than what I saw as an insider. If you're interested in buying some databases reach us

Fuentes de la compañía han confirmado que

"pese" a sus protocolos y controles de seguridad, se ha identificado

"actividad irregular" en uno de sus entornos informáticos.

"Inmediatamente hemos contenido esta actividad y aislado los servidores

afectados. No ha habido impacto en las operaciones de Accenture ni en el

sistema de nuestros clientes", defienden las mismas fuentes.

El grupo de ransomware conocido como LockBit 2.0 amenazó con publicar datos de archivos presuntamente robados de Accenture durante un ciberataque reciente.

Lockbit siguió adelante y comenzó a publicar 2.384 archivos, lo que

indica que probablemente Accenture no intentó comprar los datos robados.

No está claro que tan sensibles son esos datos.

Aún no se conocen los detalles exactos sobre cuándo ocurrió la infracción, cuándo se detectó, su alcance o la causa técnica de la explotación.

Accenture dijo que los sistemas afectados se habían recuperado de una copia de seguridad:

"A través de nuestros controles y protocolos de seguridad, identificamos actividad irregular en uno de nuestros entornos. Contuvimos el asunto de inmediato y aislamos los servidores afectados".

"Restauramos completamente nuestros sistemas afectados desde la copia de seguridad. No hubo ningún impacto en las operaciones de Accenture ni en los sistemas de nuestros clientes", dijo Accenture

6 TB de archivos robados, demanda de rescate de 50 millones de dólares

En conversaciones vistas por el equipo de investigación de Cyble, la banda de ransomware LockBit afirma haber robado 6TB (seis terabytes de datos) de Accenture y exige un rescate de 50 millones de dólares.

Los actores de amenazas afirman haber obtenido acceso a la red de Accenture a través de una "información privilegiada" corporativa.

Además, la firma de inteligencia sobre delitos cibernéticos Hudson Rock compartió que Accenture tenía 2.500 computadoras comprometidas pertenecientes a empleados y socios.

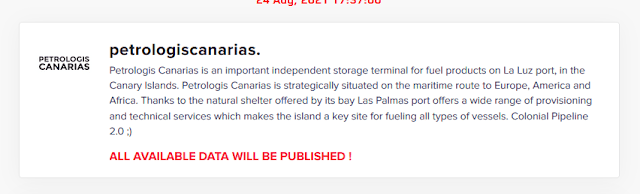

Petrolera Española: Petrologis también víctima del mismo grupo de ransomware

LockBit 2.0

La semana pasada, el Centro de Ciberseguridad Australiano (ACSC) emitió un comunicado

advirtiendo sobre el incremento de los ataques del ransomware Lockbit

2.0 contra entidades de Australia. En el sitio que utiliza el grupo para

publicar la información de sus víctimas figuran empresas de múltiples

países, incluyendo dos empresas de Brasil. Solo los ataques publicados

el 11 de agosto corresponden a empresas de Indonesia, Irlanda, España y

Estados Unidos.

Lockbit 2.0 es un ransomware as a service (RaaS, por sus siglas en inglés). Al igual que otras bandas de ransomware que opera bajo esta

modalidad, el grupo busca afiliados para que formen parte del negocio y

son estos últimos quienes logran vulnerar los sistemas de las víctimas

para luego dividir ganancias con los desarrolladores del malware.

La primera variante de Lockbit fue detectada en septiembre de 2019 y ha

estado apuntando a organizaciones de diversos sectores, como servicios

profesionales, construcción, retail, entre otros. En junio de este año

el grupo comunicó el lanzamiento de la versión 2 (Lockbit 2.0) en la

cual los atacantes dicen haber incluido una función para el robo de

información conocida como “StealBit”. La misma, aseguran los atacantes,

permite descargar automáticamente y de manera muy rápida todos los

archivos de la compañía víctima a su blog. Asimismo, el grupo asegura

contar con el software de cifrado más rápido (373MB/s) en comparación

con el que utilizan otros grupos de ransomware.

Vía:

Enviar por correo electrónico

Escribe un blog

Compartir en X

Compartir con Facebook

Compartir en Pinterest

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.