Tutoriales y Manuales

Entradas Mensuales

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

▼

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

▼

agosto

(Total:

49

)

-

Especificaciones y características PCI-Express 6.0

Especificaciones y características PCI-Express 6.0

-

Consejos básicos seguridad para evitar malware en ...

Consejos básicos seguridad para evitar malware en ...

-

Estudio demuestra que el 40% del código generado p...

Estudio demuestra que el 40% del código generado p...

-

Grave vulnerabilidad afecta base datos Cosmos util...

Grave vulnerabilidad afecta base datos Cosmos util...

-

El kernel de Linux cumple 30 años

El kernel de Linux cumple 30 años

-

Hackea más de 300 cuentas de iCloud para robar 620...

Hackea más de 300 cuentas de iCloud para robar 620...

-

Samsung puede bloquear remotamente televisores rob...

Samsung puede bloquear remotamente televisores rob...

-

Obtener privilegios de administrador en Windows 10...

Obtener privilegios de administrador en Windows 10...

-

Plataforma de Microsoft Power Apps expone por erro...

Plataforma de Microsoft Power Apps expone por erro...

-

España compra 15 dispositivos para desbloquear iPh...

España compra 15 dispositivos para desbloquear iPh...

-

Las 15 principales vulnerabilidades en sistemas Linux

Las 15 principales vulnerabilidades en sistemas Linux

-

Medidas de seguridad para usuarios de Discord

Medidas de seguridad para usuarios de Discord

-

Desarticulada en A Coruña una red que robaba cuent...

Desarticulada en A Coruña una red que robaba cuent...

-

La Policía Nacional Española desmantela una granja...

La Policía Nacional Española desmantela una granja...

-

Tesla presenta prototipo de robot humanoide para 2022

Tesla presenta prototipo de robot humanoide para 2022

-

Cloudflare mitiga el ataque HTTP DDoS más grande c...

Cloudflare mitiga el ataque HTTP DDoS más grande c...

-

Vulnerabilidad crítica en QNX de BlackBerry compro...

Vulnerabilidad crítica en QNX de BlackBerry compro...

-

SerenityOS, el sistema Unix con aspecto de Windows NT

SerenityOS, el sistema Unix con aspecto de Windows NT

-

Poly Network quiere contratar como asesor jefe de ...

Poly Network quiere contratar como asesor jefe de ...

-

Vulnerabilidades servicio cola de impresión de Win...

Vulnerabilidades servicio cola de impresión de Win...

-

Graves vulnerabilidades chips Realtek utilizados p...

Graves vulnerabilidades chips Realtek utilizados p...

-

La policía de Dallas deja libre a un sospechoso po...

La policía de Dallas deja libre a un sospechoso po...

-

Filtradas 1 millón de tarjetas de crédito de form...

Filtradas 1 millón de tarjetas de crédito de form...

-

Más de 1,9 millones de registros de lista de vigil...

Más de 1,9 millones de registros de lista de vigil...

-

T-Mobile en USA investiga una filtración masiva de...

T-Mobile en USA investiga una filtración masiva de...

-

Valve soluciona fallo de seguridad que permitía añ...

Valve soluciona fallo de seguridad que permitía añ...

-

Investigadores crean "caras maestras" capaces de e...

Investigadores crean "caras maestras" capaces de e...

-

Grupo ciberdelincuentes SynAck entrega llave de ci...

Grupo ciberdelincuentes SynAck entrega llave de ci...

-

Hackean y roban BD con datos privados de los clien...

Hackean y roban BD con datos privados de los clien...

-

Principales vectores de entrada en ataques de rans...

Principales vectores de entrada en ataques de rans...

-

Consultora multinacional Accenture confirma ser ví...

Consultora multinacional Accenture confirma ser ví...

-

Consiguen robar 611 millones dólares en el mayor a...

Consiguen robar 611 millones dólares en el mayor a...

-

Norton Antivirus compra su rival Avast por 8 mil m...

Norton Antivirus compra su rival Avast por 8 mil m...

-

Detenidos 10 ciberdelincuentes estafadores que ofr...

Detenidos 10 ciberdelincuentes estafadores que ofr...

-

Vulnerabilidad física módulos TPM permite hackear ...

Vulnerabilidad física módulos TPM permite hackear ...

-

ChatControl: la muerte de la privacidad en Europa

ChatControl: la muerte de la privacidad en Europa

-

Alertan campaña activa abusando de la grave vulner...

Alertan campaña activa abusando de la grave vulner...

-

Filtrados manuales técnicos hacking ransomware Conti

Filtrados manuales técnicos hacking ransomware Conti

-

Fabricante GIGABYTE víctima de un ataque de ransom...

Fabricante GIGABYTE víctima de un ataque de ransom...

-

Apple escaneará las fotos de tu iPhone en busca de...

Apple escaneará las fotos de tu iPhone en busca de...

-

Encuesta anual lenguajes de programación en StackO...

Encuesta anual lenguajes de programación en StackO...

-

Análisis fiabilidad de discos duros mecánicos y un...

Análisis fiabilidad de discos duros mecánicos y un...

-

Ataque de ransomware bloquea el sistema citas vacu...

Ataque de ransomware bloquea el sistema citas vacu...

-

Clonar Disco Duro HDD a Unidad SSD con Drive Snapshot

Clonar Disco Duro HDD a Unidad SSD con Drive Snapshot

-

2ª Edición formación gratuita Academia Hacker de I...

2ª Edición formación gratuita Academia Hacker de I...

-

Antivirus gratuito Windows Defender de Microsoft

Antivirus gratuito Windows Defender de Microsoft

-

Multan a Zoom con 85 millones dólares por sus prob...

Multan a Zoom con 85 millones dólares por sus prob...

-

DNI Europeo, el DNI 4.0 de España, una identidad d...

DNI Europeo, el DNI 4.0 de España, una identidad d...

-

Activar cifrado BitLocker en Windows 11

Activar cifrado BitLocker en Windows 11

-

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

Mozilla ha parcheado 271 vulnerabilidades en Firefox utilizando Claude Mythos , destacando que se produjeron casi cero falsos positivos . ...

-

Samsung podría lanzar el Galaxy S27 Pro , un nuevo modelo de gama alta situado entre el Galaxy S27 y el S27 Ultra .

-

Filtrado el diseño final del futuro Samsung Galaxy S26 FE a través de fabricantes de fundas, aunque el dispositivo no presenta grandes sor...

Grave vulnerabilidad afecta base datos Cosmos utilizada por los servicios en la nube de Azure de Microsoft

Grave vulnerabilidad afecta base datos Cosmos utilizada por los servicios en la nube de Azure de Microsoft

Un fallo de seguridad de Microsoft provoca que cientos de bases de datos de los clientes estén expuestos. La empresa de seguridad Wiz quien descubrió que podía acceder a las claves que controlan el acceso a las bases de datos de miles de empresas.

ChaosDB, un fallo crítico de Cosmos DB afectó a miles de clientes de Microsoft Azure

Microsoft ha corregido un falla crítico en Cosmos DB que permitía a cualquier usuario de Azure hacerse cargo de forma remota de las bases de datos de otros usuarios sin ninguna autorización.

Investigadores de la empresa de seguridad en la nube Wiz revelaron detalles técnicos de una vulnerabilidad de la base de datos de Azure Cosmos ahora corregida, denominada ChaosDB, que podría haber sido potencialmente explotada por los atacantes para obtener acceso de administrador completo a las instancias de la base de datos de otros clientes sin ninguna autorización.

“#ChaosDB es una vulnerabilidad crítica sin precedentes en la plataforma en la nube de Azure que permite la toma de control de cuenta remota de la base de datos insignia de Azure: Cosmos DB. La vulnerabilidad, que fue revelada a Microsoft en agosto de 2021 por el equipo de investigación de Wiz, otorga a cualquier usuario de Azure acceso de administrador completo (lectura, escritura, eliminación) a las instancias de Cosmos DB de otros clientes sin autorización ". lee el post publicado por la firma de seguridad,

Azure Cosmos Darabase es el servicio de base de datos multimodelo distribuido globalmente de Microsoft.

Los expertos de Wiz descubrieron la vulnerabilidad el 9 de agosto y la informaron a Microsoft el día 12. El 14 de agosto de 2021, el equipo de investigación de Wiz observó que la falla se solucionó y el 16 de agosto MSRC reconoció la falla.

El mismo día, las credenciales obtenidas por el equipo de investigación de Wiz fueron revocadas y el 17 de agosto, MSRC otorgó una recompensa de $ 40,000 por el informe. Microsoft reveló públicamente la falla el 26 de agosto de 2021.

“Microsoft se ha dado cuenta recientemente de una vulnerabilidad en Azure Cosmos DB que podría permitir que un usuario obtenga acceso a los recursos de otro cliente mediante el uso de la clave principal de lectura y escritura de la cuenta. Esta vulnerabilidad nos la informó confidencialmente un investigador de seguridad externo. Una vez que nos dimos cuenta de este problema el 12 de agosto de 2021, mitigamos la vulnerabilidad de inmediato ". lee la declaración compartida por Microsoft con sus clientes. “No tenemos ninguna indicación de que entidades externas fuera del investigador tuvieran acceso a la clave principal de lectura y escritura asociada con su (s) cuenta (s) de Azure Cosmos DB. Además, no tenemos conocimiento de ningún acceso a datos debido a esta vulnerabilidad. Las cuentas de Azure Cosmos DB con vNET o firewall habilitado están protegidas por mecanismos de seguridad adicionales que evitan el riesgo de acceso no autorizado ".

Los expertos de Wiz identificaron un exploit que aprovecha una cadena de vulnerabilidades en la función Jupyter Notebook de Cosmos DB que permite a un atacante obtener las credenciales correspondientes a la cuenta de Cosmos DB de destino, incluida la clave principal. Estas credenciales permiten a los usuarios ver, modificar y eliminar datos en la cuenta de Cosmos DB de destino a través de múltiples canales.

Microsoft alerta a sus clientes de grave vulnerabilidad en BD Cosmos utilizada en los servicios cloud de Azure

La empresa que ha descubierto el fallo pudo acceder a sus bases de datos y en su descubrimiento tenían la capacidad no solo de ver el contenido, sino también de cambiar y eliminar información de su base de datos Cosmos de Microsoft Azure.

Para llegar a la base de datos Cosmos, primero la firma de seguridad obtuvo acceso a las claves primarias de la base de datos de los clientes. Las claves primarias son "el santo grial para los atacantes" ya que son de larga duración y permiten un acceso completo de lectura, escritora y eliminación de los datos. Hay que recordar que en 2019, Microsoft añadió una función llamada Jupyter Notebook a Cosmos DB que permite a los clientes visualizar sus datos y crear vistas personalizadas y así fue como se llegó al objetivo. La función se activó automáticamente para todas las bases de datos de Cosmos en febrero de 2021.

Wiz recuerda que algunas de las empresas que utilizan esta base de datos Cosmos son gigantes como Coca-Cola, Exxon-Mobil y Citrix, como se puede ver en la propia web oficial de este servicio.

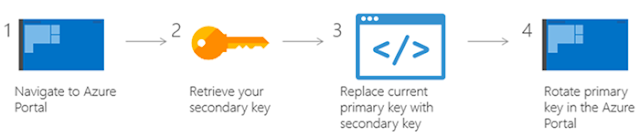

Microsoft no puede cambiar esas claves por sí mismo, el jueves envió un correo electrónico a los clientes diciéndoles que crearan otras nuevas. Microsoft ha acordado pagar a Wiz 40.000 dólares por encontrar el fallo y denunciarlo, según un correo electrónico que envió a Wiz. Eso sí, los portavoces de Microsoft no han comentado nada más sobre este problema de seguridad.

Para mitigar la falla, las organizaciones deben regenerar su clave principal de la base de datos de Cosmos siguiendo la guía proporcionada por Microsoft. Los expertos también recomiendan revisar toda la actividad pasada en su cuenta de Cosmos DB.

En un mail que la firma de Redmond remitió a Wiz lo que dicen desde la empresa es que Microsoft había corregido la vulnerabilidad y que no había pruebas de que el fallo hubiera sido explotado. "No tenemos indicios de que entidades externas al investigador (Wiz) hayan tenido acceso a la clave principal de lectura y escritura", dice el correo.

"Esta es la peor vulnerabilidad en la nube que se pueda imaginar", dijo Luttwak a Reuters. "Esta es la base de datos central de Azure, y en nuestra investigación pudimos acceder a cualquier base de datos de todos los clientes que quisiéramos". El equipo de Luttwak encontró el problema, bautizado como ChaosDB, el 9 de agosto y lo notificó a Microsoft el 12 de agosto, dijo Luttwak, aunque no se ha conocido hasta hace unas horas.

https://securityaffairs.co/wordpress/121524/hacking/chaosdb-critical-cosmos-db-flaw.html

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.