Tutoriales y Manuales

Entradas Mensuales

-

▼

2025

(Total:

1914

)

-

▼

diciembre

(Total:

252

)

-

X (Twitter) lanza su app de mensajería independien...

X (Twitter) lanza su app de mensajería independien...

-

Luma IA Ray3 te permite meterte dentro de una pelí...

Luma IA Ray3 te permite meterte dentro de una pelí...

-

Ransomware Crypto24 se propaga en América Latina

Ransomware Crypto24 se propaga en América Latina

-

Falla crítica en placa base permite trampas en jue...

Falla crítica en placa base permite trampas en jue...

-

La Intel Arc B580 supera en ventas a la RTX 5060 T...

La Intel Arc B580 supera en ventas a la RTX 5060 T...

-

OpenAI presenta GPT-5.2-Codex: su IA más potente y...

OpenAI presenta GPT-5.2-Codex: su IA más potente y...

-

Google vuelve a actualizar Gemini con la versión F...

Google vuelve a actualizar Gemini con la versión F...

-

Snapscope: escanea paquetes Snap en busca de vulne...

Snapscope: escanea paquetes Snap en busca de vulne...

-

Grupo ransomware RansomHouse intensifica ataques c...

Grupo ransomware RansomHouse intensifica ataques c...

-

Unreal Engine 5.7: mejora rendimiento hasta un 35%...

Unreal Engine 5.7: mejora rendimiento hasta un 35%...

-

Secuestran conexiones VNC para acceder a dispositi...

Secuestran conexiones VNC para acceder a dispositi...

-

China ya tendría su primer prototipo de máquina de...

China ya tendría su primer prototipo de máquina de...

-

Kodi vs Stremio: diferencias

Kodi vs Stremio: diferencias

-

Estas son las marcas de tarjetas gráficas y GPU qu...

Estas son las marcas de tarjetas gráficas y GPU qu...

-

IA supera el consumo energético de Bitcoin en 2024...

IA supera el consumo energético de Bitcoin en 2024...

-

Infiltrado norcoreano descubierto trabajando Amazon

Infiltrado norcoreano descubierto trabajando Amazon

-

La venta de juegos en formato físico cae a niveles...

La venta de juegos en formato físico cae a niveles...

-

Google está bajo investigación en Europa por usar ...

Google está bajo investigación en Europa por usar ...

-

Vulnerabilidad crítica en biblioteca de Node.js ex...

Vulnerabilidad crítica en biblioteca de Node.js ex...

-

En China ya hay policías de tráfico con gafas inte...

En China ya hay policías de tráfico con gafas inte...

-

Windows 11 pone freno a la IA: tus archivos no pod...

Windows 11 pone freno a la IA: tus archivos no pod...

-

Let's Encrypt presenta raíz "Generación Y" y certi...

Let's Encrypt presenta raíz "Generación Y" y certi...

-

El dominio de NVIDIA en IA con CUDA: sus GPU se us...

El dominio de NVIDIA en IA con CUDA: sus GPU se us...

-

Botnet Kimwolf hackea 1.8 millones de dispositivos...

Botnet Kimwolf hackea 1.8 millones de dispositivos...

-

Alertan de Smart TV que toman capturas cada segund...

Alertan de Smart TV que toman capturas cada segund...

-

Controlar panel instrumentos de un coche hackeando...

Controlar panel instrumentos de un coche hackeando...

-

Rootkit Singularity: evita detección en kernel de ...

Rootkit Singularity: evita detección en kernel de ...

-

Adiós a conectarse al WiFi en smartphones Android ...

Adiós a conectarse al WiFi en smartphones Android ...

-

OpenAI y Amazon negocian un acuerdo por 10.000 mil...

OpenAI y Amazon negocian un acuerdo por 10.000 mil...

-

Intel prepara el chipset Z990 de Nova Lake-S: Sams...

Intel prepara el chipset Z990 de Nova Lake-S: Sams...

-

Análisis forense de WhatsApp

Análisis forense de WhatsApp

-

Kingston activa la alarma: “El coste de la memoria...

Kingston activa la alarma: “El coste de la memoria...

-

Corsair MP700 Pro XT: el SSD más rápido llega con ...

Corsair MP700 Pro XT: el SSD más rápido llega con ...

-

Windows 12: requisitos más altos, todo por la IA y...

Windows 12: requisitos más altos, todo por la IA y...

-

Vulnerabilidad en el Administrador de Ventanas de ...

Vulnerabilidad en el Administrador de Ventanas de ...

-

Malware Cellik para Android permite ocultar código...

Malware Cellik para Android permite ocultar código...

-

Con Telegram ya no tienes que usar contraseña o có...

Con Telegram ya no tienes que usar contraseña o có...

-

SSDs empresariales de hasta 123TB con refrigeració...

SSDs empresariales de hasta 123TB con refrigeració...

-

Manipulan paneles solares para realizar ataques

Manipulan paneles solares para realizar ataques

-

Nuevas funciones para PC del navegador Google Chrome

Nuevas funciones para PC del navegador Google Chrome

-

2,800 drones RGB se transformaron en la partida de...

2,800 drones RGB se transformaron en la partida de...

-

Hay que vaciar la papelera de WhatsApp al menos un...

Hay que vaciar la papelera de WhatsApp al menos un...

-

Grupos rusos atacan infraestructura crítica occide...

Grupos rusos atacan infraestructura crítica occide...

-

Nuevo ataque GhostPoster infecta a 50.000 usuarios...

Nuevo ataque GhostPoster infecta a 50.000 usuarios...

-

El SSD más pequeño del mundo llega con hasta 2 TB ...

El SSD más pequeño del mundo llega con hasta 2 TB ...

-

SK hynix prepara un AI SSD con hasta 10 veces más ...

SK hynix prepara un AI SSD con hasta 10 veces más ...

-

OpenAI presenta ChatGPT Images 1.5, la respuesta a...

OpenAI presenta ChatGPT Images 1.5, la respuesta a...

-

El nuevo CEO de Mozilla apuesta por un Firefox con IA

El nuevo CEO de Mozilla apuesta por un Firefox con IA

-

Crean el primer disco duro inmortal de ADN que pre...

Crean el primer disco duro inmortal de ADN que pre...

-

Comienzan a vender memoria RAM DDR2 como memoria D...

Comienzan a vender memoria RAM DDR2 como memoria D...

-

Ucrania lleva a juicio a Intel y AMD por mirar hac...

Ucrania lleva a juicio a Intel y AMD por mirar hac...

-

Velocidad de la memoria RAM, diferencias y cuál es...

Velocidad de la memoria RAM, diferencias y cuál es...

-

Vulnerabilidades de FreePBX permiten eludir la aut...

Vulnerabilidades de FreePBX permiten eludir la aut...

-

Microsoft elimina el cifrado RC4 tras 25 años en a...

Microsoft elimina el cifrado RC4 tras 25 años en a...

-

La India presenta DHRUV64, su primera CPU RISC-V d...

La India presenta DHRUV64, su primera CPU RISC-V d...

-

La traducción en tiempo real en los AirPods llegar...

La traducción en tiempo real en los AirPods llegar...

-

Adaptador de memoria RAM DDR4 a DDR5 de Asus en 2021

Adaptador de memoria RAM DDR4 a DDR5 de Asus en 2021

-

Grupo NoName057 ataca a la OTAN con DDoSia

Grupo NoName057 ataca a la OTAN con DDoSia

-

Un niño destruye 50 SSDs de su padre por valor de ...

Un niño destruye 50 SSDs de su padre por valor de ...

-

Un experimento con memorias USB "perdidas" deja en...

Un experimento con memorias USB "perdidas" deja en...

-

Apple Watch Series 11, análisis: la verdadera revo...

Apple Watch Series 11, análisis: la verdadera revo...

-

Kioxia Exceria Pro G2: el SSD tope de gama que lle...

Kioxia Exceria Pro G2: el SSD tope de gama que lle...

-

SoundCloud confirma filtración de datos: robaron i...

SoundCloud confirma filtración de datos: robaron i...

-

Se filtran más de 30 productos Apple que se lanzar...

Se filtran más de 30 productos Apple que se lanzar...

-

Un instituto que usa IA confunde un clarinete con ...

Un instituto que usa IA confunde un clarinete con ...

-

IA ARTEMIS superó a 9 de 10 hackers humanos en la ...

IA ARTEMIS superó a 9 de 10 hackers humanos en la ...

-

Nuevo ataque GhostPairing da acceso total a WhatsA...

Nuevo ataque GhostPairing da acceso total a WhatsA...

-

NVIDIA presenta Nemotron 3: modelos abiertos Nano,...

NVIDIA presenta Nemotron 3: modelos abiertos Nano,...

-

Expertos advierten de los riesgos de los muñecos c...

Expertos advierten de los riesgos de los muñecos c...

-

Qué tecla debes pulsar para acceder a la BIOS de t...

Qué tecla debes pulsar para acceder a la BIOS de t...

-

PornHub hackeado: robados datos de miembros Premium

PornHub hackeado: robados datos de miembros Premium

-

Meta y el negocio del fraude

Meta y el negocio del fraude

-

Usuarios de LG TV confundidos por la instalación i...

Usuarios de LG TV confundidos por la instalación i...

-

Un nuevo sistema de almacenamiento nace en forma d...

Un nuevo sistema de almacenamiento nace en forma d...

-

AMD no solo vende más procesadores que Intel, su s...

AMD no solo vende más procesadores que Intel, su s...

-

Microparche para nuevo Zero-Day en RasMan en Windows

Microparche para nuevo Zero-Day en RasMan en Windows

-

Eliminarán los métodos de validación de dominio me...

Eliminarán los métodos de validación de dominio me...

-

Vulnerabilidad crítica de Plesk da acceso root

Vulnerabilidad crítica de Plesk da acceso root

-

Si no quieres que tu propio Smart TV te espíe tien...

Si no quieres que tu propio Smart TV te espíe tien...

-

¿Qué es 'camfecting'?

¿Qué es 'camfecting'?

-

iRobot (Roomba) se declara en bancarrota

iRobot (Roomba) se declara en bancarrota

-

Socket 5: cuando las placas base soportaban CPUs I...

Socket 5: cuando las placas base soportaban CPUs I...

-

La generación Z usa Find My de Apple para comparti...

La generación Z usa Find My de Apple para comparti...

-

Samsung se prepara para detener la producción de S...

Samsung se prepara para detener la producción de S...

-

Grok pierde el control en los Tesla integrados par...

Grok pierde el control en los Tesla integrados par...

-

Cristales de memoria en 5D prometen resistencia pa...

Cristales de memoria en 5D prometen resistencia pa...

-

Ratas entrenadas para jugar Doom ya disparan enemigos

Ratas entrenadas para jugar Doom ya disparan enemigos

-

Australia bloquea el acceso a redes sociales a men...

Australia bloquea el acceso a redes sociales a men...

-

Google mejora Gemini con conversaciones más fluida...

Google mejora Gemini con conversaciones más fluida...

-

WhatsApp obliga a usuarios de Windows 11 a actuali...

WhatsApp obliga a usuarios de Windows 11 a actuali...

-

Fraude cripto de más de 40 mil millones de dólares...

Fraude cripto de más de 40 mil millones de dólares...

-

Diez errores frecuentes al montar un PC que debes ...

Diez errores frecuentes al montar un PC que debes ...

-

Fabricantes de smartphone volverán a configuracion...

Fabricantes de smartphone volverán a configuracion...

-

Se filtran los juegos gratis por Navidad de Epic G...

Se filtran los juegos gratis por Navidad de Epic G...

-

OpenAI firma un acuerdo con Disney para poder gene...

OpenAI firma un acuerdo con Disney para poder gene...

-

Dell prepara subidas masivas de precios de hasta e...

Dell prepara subidas masivas de precios de hasta e...

-

La lista IPTV más top con más de 42.000 canales de...

La lista IPTV más top con más de 42.000 canales de...

-

Gemini mejora sus respuestas con Google Maps

Gemini mejora sus respuestas con Google Maps

-

Satoshi desapareció hace 15 años, su identidad sig...

Satoshi desapareció hace 15 años, su identidad sig...

-

Google advierte sobre grupos explotando React2Shel...

Google advierte sobre grupos explotando React2Shel...

-

- ► septiembre (Total: 148 )

-

▼

diciembre

(Total:

252

)

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

google

(

503

)

seguridad

(

473

)

privacidad

(

408

)

vulnerabilidad

(

406

)

ransomware

(

382

)

Windows

(

321

)

cve

(

321

)

Malware

(

318

)

android

(

307

)

tutorial

(

287

)

manual

(

271

)

hardware

(

263

)

software

(

220

)

linux

(

144

)

WhatsApp

(

125

)

twitter

(

118

)

ddos

(

109

)

nvidia

(

104

)

Wifi

(

97

)

cifrado

(

91

)

ssd

(

84

)

hacking

(

82

)

app

(

81

)

herramientas

(

80

)

sysadmin

(

70

)

Networking

(

67

)

youtube

(

62

)

office

(

51

)

adobe

(

48

)

firmware

(

47

)

hack

(

44

)

firefox

(

42

)

juegos

(

39

)

contraseñas

(

38

)

antivirus

(

36

)

programación

(

36

)

eventos

(

32

)

cms

(

31

)

apache

(

30

)

MAC

(

29

)

exploit

(

29

)

flash

(

29

)

multimedia

(

29

)

anonymous

(

27

)

Kernel

(

25

)

javascript

(

23

)

ssl

(

22

)

Forense

(

18

)

SeguridadWireless

(

17

)

conferencia

(

16

)

documental

(

16

)

Debugger

(

14

)

lizard squad

(

14

)

técnicas hacking

(

13

)

auditoría

(

12

)

delitos

(

11

)

metasploit

(

11

)

Rootkit

(

10

)

Virtualización

(

10

)

adamo

(

9

)

reversing

(

9

)

Ehn-Dev

(

7

)

MAC Adress

(

6

)

antimalware

(

6

)

oclHashcat

(

5

)

Ataque Man in the middle en Redes locales

Ataque Man in the middle en Redes locales

martes, 24 de enero de 2012

|

Publicado por

el-brujo

|

Editar entrada

Ataque y detección:

- - Introducción

- - Conceptos clave

- - Plataformas Linux

- - Software

- - Explicación

- - Ataques de ejemplo

- - Dispositivos móviles

- - Mensajería instantánea

- - Redes sociales y UJAEN

- - Plataformas Windows

- - Software

- - Ataques de ejemplo

- - Dispositivos Móviles

- - DNS Spoofing

- - Detección del ataque

- - Acceso a la máquina

- - Prueba de ICMP

- - Prueba de ARP

- - Aplicaciones para detectar sniffers

- - Protección frente a Sniffers

- - Conclusión

- - Referencias

Colaboración de elhacker.NET en la revista PC Actual

Colaboración de elhacker.NET en la revista PC Actual

martes, 25 de octubre de 2011

|

Publicado por

el-brujo

|

Editar entrada

Colaboración de elhacker.NET en la revista PC Actual

Parte del staff de elhacker.NET ha colaborado en la edición de un artículo para la revista PC Actual sobre Seguridad Informática.

Básicamente nos han hecho una lista de preguntas a las que hemos respondido entre todos.

Se trata de la revista número 245 de Noviembre de 2011. Las personas que han colaborado en la edición del artículo son:

Parte del staff de elhacker.NET ha colaborado en la edición de un artículo para la revista PC Actual sobre Seguridad Informática.

Básicamente nos han hecho una lista de preguntas a las que hemos respondido entre todos.

Se trata de la revista número 245 de Noviembre de 2011. Las personas que han colaborado en la edición del artículo son:

Formato PE bajo Windows - Español

Formato PE bajo Windows - Español

viernes, 30 de septiembre de 2011

|

Publicado por

el-brujo

|

Editar entrada

Información: Información: Este documento trata de explicar de la manera más fácil posible la estructura de los archivos ejecutables bajo el sistema operativo Windows, conocidos como PE (Portable Executable), trata la mayor parte de los campos de su estructura. Cuenta con una gran ilustración y trata de hacer lo más entendible posible para todo tipo de usuarios. Está basado en la información oficial de microsoft y su ventaja es que esta en lengua española bien graficado y explicado.

Tipos de virus

Tipos de virus

miércoles, 13 de abril de 2011

|

Publicado por

Azielito

|

Editar entrada

Infección por USB

Ingeniería Social

Phishing

Pharming

Son temas de actualidad y que muy pocas personas no involucradas a la "seguridad informática" llegan a entender, en ésta presentación trato de explicar sin tecnicismos y en un lenguaje "común" como identificar este tipo de amenazas que a diario nos asechan.

El objetivo principal es que el usuario común pueda identificar diferentes tipos de amenazas para así evitar infectarse o ser víctima de un fraude y/o robo de identidad.

Comentarios constructivos serán bienvenidos, gracias ñ_ñ'

Hacking for enjoy the life

Hacking for enjoy the life

|

Publicado por

Anon

|

Editar entrada

or just Hack the life xD

Esta bien lo acepto y soy culpable, me he alejado de este mundo del hack T_T' sin embargo mis motivos he tenido.

En general tengo un buen trabajo donde me pagan muy bien (Igualmente el trabajo esta alejado del mundo de la seguridad informática), he descubierto que la logica de la programacion, el hack y todo eso se puede aplicar practicamente en cualquier cosa, desde procesos administrativos/nominas/RH entre otros como generar ahorros a una empresa hasta por 400K$ MX en tan solo 3 meses de trabajo. :P

En fin, hace unos dias el (2 abril) asisti a la GuadalajaraCON nombrada asi por la famosisima CUM xDD (Comunidad Underground de México) muy buena por cierto donde conoci a hkm, tr3w entre otros, recordéde una manera rapida y muy emotiva toda un etapa de mi vida. Asi mismo con la platica de tr3w recorde en donde me habia quedado y lo que me faltaba por delante (Un panorama general de la explotacion de vulnerabilidades).

En fin me encanto y asi mismo volvio a mi el interes al hacking, esa misma semana publique en mi FB Wall lo siguiente:

Steps to Back to hacking:

Si y nuevamente si soy culpable, actualmente solo tengo M$ W XP en mi laptop. Los unicos OS distintos que tengo, son el "Darwin Kernel V 11.0.0" (iPhone 4 v 4.3.1 w/ JB) y un "Linux 2.4.37" (Router Linksys WRT54GL con DD-WRT)

Fallo el primer paso, ya que la Descarga se estanco en el ultimo byte xD

En general tengo un buen trabajo donde me pagan muy bien (Igualmente el trabajo esta alejado del mundo de la seguridad informática), he descubierto que la logica de la programacion, el hack y todo eso se puede aplicar practicamente en cualquier cosa, desde procesos administrativos/nominas/RH entre otros como generar ahorros a una empresa hasta por 400K$ MX en tan solo 3 meses de trabajo. :P

En fin, hace unos dias el (2 abril) asisti a la GuadalajaraCON nombrada asi por la famosisima CUM xDD (Comunidad Underground de México) muy buena por cierto donde conoci a hkm, tr3w entre otros, recordéde una manera rapida y muy emotiva toda un etapa de mi vida. Asi mismo con la platica de tr3w recorde en donde me habia quedado y lo que me faltaba por delante (Un panorama general de la explotacion de vulnerabilidades).

En fin me encanto y asi mismo volvio a mi el interes al hacking, esa misma semana publique en mi FB Wall lo siguiente:

Steps to Back to hacking:

- step one, get OS of open source.

- step two, install it. T_T http://goo.gl/SWaIj

Si y nuevamente si soy culpable, actualmente solo tengo M$ W XP en mi laptop. Los unicos OS distintos que tengo, son el "Darwin Kernel V 11.0.0" (iPhone 4 v 4.3.1 w/ JB) y un "Linux 2.4.37" (Router Linksys WRT54GL con DD-WRT)

Fallo el primer paso, ya que la Descarga se estanco en el ultimo byte xD

En fin, el a verme alejado del hack, fue un paso en otra etapa de mi vida, donde practicamente cualquiera que me hubiese conocido antes y después, notaria la forma en la que he cambiado, mis conocidos me lo han dicho y mis amigos mas cercanos han estado presente en ello.

Cambie en busca de un equilibrio para mi vida, anteriormente podia pasar semanas sin visitar a mis amigos, claro salia poco y tenia un contacto social un tanto deficiente xD, todo esto comenso con los consejos de un usuario del foro que conoci en IRC jugando al trivial_informatica donde curiosamente yo ganaba la mayoria de las veces xD, aahh que momentos aquellos. (Gracias Mario te debo una!!!)

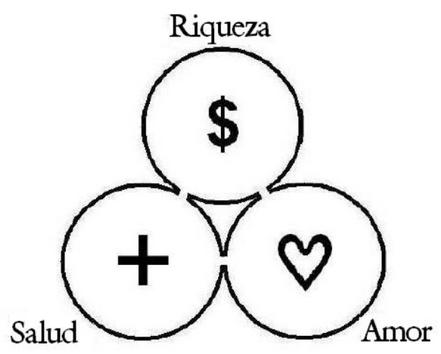

En fin, el equilibrio que yo buscaba esta representado por la siguiente imagen

En general se trata:

(+) No solo es salud, sino también cuidado del fisico de uno mismo, representa el cuidado que te tienes.

($) Dinero y la forma de administrarlo, no es esencial, sin embargo te facilita muchas cosas

(<3) No solo es amor, si contacto social (amigos, familia, novia), y la forma de relacionarte con las personas que te rodean.

En general y en mi opinion, los hackers deberian de tener grandes dotes carismaticos esto no solo facilita la Ingenieria Social xDD, si no que asu vez se obtienen beneficios adicionales.

Aunque todavia sigo buscando el punto de equibrio, me he acercado bastante y actualmente solo me limita un poco el trabajo que tengo, aunque me encanta mi trabajo, este sigue consumiendo mucho de mi tiempo lo cual a veces no es justo.

El fin de este post no tiene otro mas que completar la lista:

Steps to back to hacking:

- step one, get OS of open source.

- step two, install it.

- step three, hack one bit.

- step four, go to a party, to sarging

- step five, don't forget your friends, your body, your confidence, your family and your love.

- step six, have sex xD.

- step seven, enjoy your life (hack the life).

;)

Entradas más recientes

Entradas más recientes