Tutoriales y Manuales

Entradas Mensuales

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

▼

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

▼

julio

(Total:

115

)

-

IPtables: el firewall de Linux, funcionamiento y e...

IPtables: el firewall de Linux, funcionamiento y e...

-

El estado del ransomware en el sector educativo

El estado del ransomware en el sector educativo

-

Extensión de Google Chrome capaz de robar y espiar...

Extensión de Google Chrome capaz de robar y espiar...

-

Detectadas nuevas apps maliciosas en Google Play d...

Detectadas nuevas apps maliciosas en Google Play d...

-

Elon Musk irá a juicio el próximo 17 de octubre tr...

Elon Musk irá a juicio el próximo 17 de octubre tr...

-

Falso sitio de "Have I Been Pwned" para robar cred...

Falso sitio de "Have I Been Pwned" para robar cred...

-

Proteger correctamente la seguridad de una Red WiFi

Proteger correctamente la seguridad de una Red WiFi

-

Hackean la calefacción de los asientos de los BMW

Hackean la calefacción de los asientos de los BMW

-

Estados Unidos ofrece 10 millones dólares por info...

Estados Unidos ofrece 10 millones dólares por info...

-

Pasos a seguir si un PC se ha infectado por un ran...

Pasos a seguir si un PC se ha infectado por un ran...

-

Funciones avanzadas y trucos VLC Media Player

Funciones avanzadas y trucos VLC Media Player

-

Rusia compite con China para endurecer la censura ...

Rusia compite con China para endurecer la censura ...

-

Filtrado código fuente del malware roba billeteras...

Filtrado código fuente del malware roba billeteras...

-

El proyecto No More Ransom cumple 6 años

El proyecto No More Ransom cumple 6 años

-

Grupo de ransomware LockBit hackea la Agencia Trib...

Grupo de ransomware LockBit hackea la Agencia Trib...

-

Una mujer se entera que tiene un tumor mortal grac...

Una mujer se entera que tiene un tumor mortal grac...

-

Encuentran un Rootkit chino llamado CosmicStrand e...

Encuentran un Rootkit chino llamado CosmicStrand e...

-

Hackear ordenadores mediante cable SATA

Hackear ordenadores mediante cable SATA

-

Vulnerabilidad crítica en tiendas PrestaShop explo...

Vulnerabilidad crítica en tiendas PrestaShop explo...

-

Autoservicio de McDonald's en Australia todavía us...

Autoservicio de McDonald's en Australia todavía us...

-

Vulnerabilidad crítica en el gestor de contenidos ...

Vulnerabilidad crítica en el gestor de contenidos ...

-

A la venta en foro de internet los datos privados ...

A la venta en foro de internet los datos privados ...

-

FBI determinó que Huawei podría interrumpir las co...

FBI determinó que Huawei podría interrumpir las co...

-

Google despide al ingeniero que dijo que la IA ten...

Google despide al ingeniero que dijo que la IA ten...

-

Un robot rompe, sin querer, el dedo a un niño de s...

Un robot rompe, sin querer, el dedo a un niño de s...

-

Mejores gestores de descargas para Windows

Mejores gestores de descargas para Windows

-

Apple llega a un acuerdo pagando 50 millones dólar...

Apple llega a un acuerdo pagando 50 millones dólar...

-

Elon Musk vendió en secreto los Bitcoin de Tesla e...

Elon Musk vendió en secreto los Bitcoin de Tesla e...

-

T-Mobile acuerda pagar 350 millones $ a sus client...

T-Mobile acuerda pagar 350 millones $ a sus client...

-

De Mandrake a Mandriva: un paseo por la historia

De Mandrake a Mandriva: un paseo por la historia

-

El FBI recupera 500 mil dólares de pagos en cripto...

El FBI recupera 500 mil dólares de pagos en cripto...

-

Expuestos los datos (e-mail y teléfono) de 5,4 mil...

Expuestos los datos (e-mail y teléfono) de 5,4 mil...

-

Windows 11 bloquea por defecto los ataques de fuer...

Windows 11 bloquea por defecto los ataques de fuer...

-

Software espionaje de Candiru utilizó un reciente ...

Software espionaje de Candiru utilizó un reciente ...

-

Encuentran usuario y contraseña incrustado por def...

Encuentran usuario y contraseña incrustado por def...

-

En Estados Unidos hackean surtidores para robar ga...

En Estados Unidos hackean surtidores para robar ga...

-

Google presenta el Pixel 6a por 459 €

Google presenta el Pixel 6a por 459 €

-

Nintendo advierte de jugar a la Switch con mucho c...

Nintendo advierte de jugar a la Switch con mucho c...

-

Minecraft prohíbe los NFT y la tecnología blockchain

Minecraft prohíbe los NFT y la tecnología blockchain

-

Amazon demanda a 10.000 administradores de grupos ...

Amazon demanda a 10.000 administradores de grupos ...

-

Calavera de Terminator T-800 con IA gracias a una ...

Calavera de Terminator T-800 con IA gracias a una ...

-

Detenidas 25 personas por estafar medio millón de ...

Detenidas 25 personas por estafar medio millón de ...

-

Supuesta app de Android ‘pro-Ucrania’ para realiza...

Supuesta app de Android ‘pro-Ucrania’ para realiza...

-

Anatomía del ataque de ransomware Conti al gobiern...

Anatomía del ataque de ransomware Conti al gobiern...

-

La ola de calor en Reino Unido es tan fuerte que p...

La ola de calor en Reino Unido es tan fuerte que p...

-

Modus operandi del ransomware BlackCat

Modus operandi del ransomware BlackCat

-

La red de mensajería Matrix ya cuenta con más de 6...

La red de mensajería Matrix ya cuenta con más de 6...

-

Sistema de verificación de SMS de Google

Sistema de verificación de SMS de Google

-

Vulnerabilidad en plugin WPBakery para WordPress e...

Vulnerabilidad en plugin WPBakery para WordPress e...

-

Albania sufre un ciberataque que bloquea sus servi...

Albania sufre un ciberataque que bloquea sus servi...

-

Rusia multa a Google con 358 millones dólares por ...

Rusia multa a Google con 358 millones dólares por ...

-

Elon Musk asegura que sus coches eléctricos Tesla ...

Elon Musk asegura que sus coches eléctricos Tesla ...

-

Kalina: el láser ruso que deja ciegos a los satéli...

Kalina: el láser ruso que deja ciegos a los satéli...

-

Estafados 8 millones de euros a Ayuntamientos , Ho...

Estafados 8 millones de euros a Ayuntamientos , Ho...

-

Diferencia entre discos y unidades: NVMe, SATA, M....

Diferencia entre discos y unidades: NVMe, SATA, M....

-

Navegador Tor 11.5 ahora evita la censura en Inter...

Navegador Tor 11.5 ahora evita la censura en Inter...

-

¿Qué es el UASP o USB attached SCSI?

¿Qué es el UASP o USB attached SCSI?

-

Pasos a seguir para recuperar una cuenta de Netfli...

Pasos a seguir para recuperar una cuenta de Netfli...

-

Ex ingeniero de la CIA condenado por filtrar secre...

Ex ingeniero de la CIA condenado por filtrar secre...

-

Nuevo malware de Android en la Google Play instala...

Nuevo malware de Android en la Google Play instala...

-

Tras 7 años, resucita el mayor tracker de Torrents...

Tras 7 años, resucita el mayor tracker de Torrents...

-

El estado de Teams, una herramienta de espionaje a...

El estado de Teams, una herramienta de espionaje a...

-

Microsoft advierte de una campaña masiva de Phishi...

Microsoft advierte de una campaña masiva de Phishi...

-

La presidenta del Banco Central Europeo fue el obj...

La presidenta del Banco Central Europeo fue el obj...

-

Robo millonario a Axie Infinity comenzó con una fa...

Robo millonario a Axie Infinity comenzó con una fa...

-

La cadena de hoteles Marriott es hackeada por sext...

La cadena de hoteles Marriott es hackeada por sext...

-

Arrestado por estafar mil millones dólares en hard...

Arrestado por estafar mil millones dólares en hard...

-

China está censurando las noticias del robo de la ...

China está censurando las noticias del robo de la ...

-

Bandai Namco confirma ser víctima de un ataque del...

Bandai Namco confirma ser víctima de un ataque del...

-

Facebook bombardea a los enfermos de cáncer con pu...

Facebook bombardea a los enfermos de cáncer con pu...

-

Un juez de menores prohíbe hacer un cursillo de in...

Un juez de menores prohíbe hacer un cursillo de in...

-

Detenido en Barcelona un falso representante de Ga...

Detenido en Barcelona un falso representante de Ga...

-

BMW y el uso abusivo del software como servicio

BMW y el uso abusivo del software como servicio

-

Guardia Civil España detiene la red que vació las ...

Guardia Civil España detiene la red que vació las ...

-

Presentan el teléfono Nothing Phone 1

Presentan el teléfono Nothing Phone 1

-

Vídeos falsos de tenistas para descargar malware y...

Vídeos falsos de tenistas para descargar malware y...

-

Windows Autopatch ya está disponible

Windows Autopatch ya está disponible

-

Calibre 6.0: la navaja suiza de libros electrónico...

Calibre 6.0: la navaja suiza de libros electrónico...

-

Hackean coches Honda: pueden abrirlos y arrancarlo...

Hackean coches Honda: pueden abrirlos y arrancarlo...

-

App's para Android de la Google Play Store con mal...

App's para Android de la Google Play Store con mal...

-

Cables SATA y SAS: tipos, diferencias y velocidades

Cables SATA y SAS: tipos, diferencias y velocidades

-

El ISP francés La Poste Mobile víctima del ransomw...

El ISP francés La Poste Mobile víctima del ransomw...

-

Snapchat contrata al jefe de la inteligencia de EEUU

Snapchat contrata al jefe de la inteligencia de EEUU

-

Italia multa a Xiaomi con 3,2 millones por violar ...

Italia multa a Xiaomi con 3,2 millones por violar ...

-

PyPI comienza a exigir 2FA en sus proyectos críticos

PyPI comienza a exigir 2FA en sus proyectos críticos

-

Microsoft revierte bloqueo por defecto de macros e...

Microsoft revierte bloqueo por defecto de macros e...

-

Sigue estancada la compra de Twitter por parte de ...

Sigue estancada la compra de Twitter por parte de ...

-

Microsoft Pluton limita por hardware el software q...

Microsoft Pluton limita por hardware el software q...

-

Hackean las cuentas de Twitter y YouTube del Ejérc...

Hackean las cuentas de Twitter y YouTube del Ejérc...

-

Nuevo grupo de ransomware: RedAlert ataca servidor...

Nuevo grupo de ransomware: RedAlert ataca servidor...

-

IA en China permite leer la mente de miembros del ...

IA en China permite leer la mente de miembros del ...

-

Penas de hasta 1 año de prisión en Japón para quié...

Penas de hasta 1 año de prisión en Japón para quié...

-

Cisco Packet Tracer 8

Cisco Packet Tracer 8

-

Black Basta es un nuevo y peligroso grupo de ranso...

Black Basta es un nuevo y peligroso grupo de ranso...

-

¿Una ganga en internet? Cae una red que ha estafad...

¿Una ganga en internet? Cae una red que ha estafad...

-

Demandan a TikTok después de que dos niñas más mue...

Demandan a TikTok después de que dos niñas más mue...

-

Meta demanda a una empresa por robar 350.000 perfi...

Meta demanda a una empresa por robar 350.000 perfi...

-

Modo Aislamiento, la respuesta de Apple al espiona...

Modo Aislamiento, la respuesta de Apple al espiona...

-

El tribunal británico demanda a Apple por 1.800 mi...

El tribunal británico demanda a Apple por 1.800 mi...

-

Drones submarinos para llevar 200kg de droga de Ma...

Drones submarinos para llevar 200kg de droga de Ma...

-

El 86% de las denuncias en España por ciberdelito ...

El 86% de las denuncias en España por ciberdelito ...

-

La criptoReina desaparecida entra en la lista de l...

La criptoReina desaparecida entra en la lista de l...

-

Synology no quiere que sus usuarios usuarios usen ...

Synology no quiere que sus usuarios usuarios usen ...

-

La inteligencia artificial retira millones de vide...

La inteligencia artificial retira millones de vide...

-

El ransomware AstraLocker cierra y publica llaves ...

El ransomware AstraLocker cierra y publica llaves ...

-

Instalar las Guest Additions de Virtual Box en máq...

Instalar las Guest Additions de Virtual Box en máq...

-

Filtrados datos de mil millones de ciudadanos chin...

Filtrados datos de mil millones de ciudadanos chin...

-

Raspberry Pi Pico W añade Wi-Fi y cuesta 6 dólares

Raspberry Pi Pico W añade Wi-Fi y cuesta 6 dólares

-

DNS privados: el futuro de la privacidad en intern...

DNS privados: el futuro de la privacidad en intern...

-

fsck: comando comprobar sistema ficheros en Linux

fsck: comando comprobar sistema ficheros en Linux

-

Usuaria de China lleva 10 años inventando historia...

Usuaria de China lleva 10 años inventando historia...

-

AMD investiga una posible violación datos, «Ransom...

AMD investiga una posible violación datos, «Ransom...

-

Disponible vacuna del ransomware Hive: descifrador...

Disponible vacuna del ransomware Hive: descifrador...

-

Malware ZouRAT lleva infectando routers desde hace...

Malware ZouRAT lleva infectando routers desde hace...

-

Google actualiza su gestor de contraseñas: mejor g...

Google actualiza su gestor de contraseñas: mejor g...

-

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

AMD rediseñó el Ryzen 7 5800X3D para su regreso a AM4, integrando una segunda generación de 3D V-Cache debido a complicaciones en la fabri...

-

Se ha revelado un nuevo exploit de denegación de servicio remoto llamado "HTTP/2 Bomb" , que afecta a las configuraciones predeter...

-

CVE Lite CLI es un escáner de vulnerabilidades gratuito y de código abierto, reconocido oficialmente como un proyecto de la incubadora de O...

Instalar las Guest Additions de Virtual Box en máquinas virtuales Windows, macOS y Linux

Instalar las Guest Additions de Virtual Box en máquinas virtuales Windows, macOS y Linux

Cuando trabajamos con máquinas virtuales, es recomendable buscar la integración perfecta entre el sistema operativo anfitrión (el que gestiona el equipo) y el sistema operativo invitado (el que se instala en la máquina virtual), para así poder gestionar archivos entre ambos sistemas, utilizar la función copiar y pegar, compartir documentos… Si utilizas VirtualBox, y buscas integrar los sistemas operativos virtuales en tu equipo con Windows, macOS y Linux, necesitas Guest Additions.

Guest Additions es un conjunto de complementos que están disponibles de forma nativa en VirtualBox. Este conjunto de complementos nos permite interactuar con las máquinas virtuales como si de una unidad más se tratara.

Qué utilidad tienen las Guest Additions de Virtual Box

Las Guest Additions se instalan dentro de la máquina virtual que tengamos en nuestro equipo. Es decir, que, si tenemos una máquina virtual con Windows 11, otra con Linux y otra con macOS, si queremos sacarle la máxima integración entre el sistema operativo anfitrión y los invitados, es necesario instalar en cada una de ellas este conjunto de aplicaciones.

Con Guest Additions de Virtual Box podemos:

- Carpetas compartidas, lo que permite al usuario intercambiar archivos entre el sistema operativo anfitrión y el invitado como de una unidad de almacenamiento al uso se tratara.

- Soporte completo para el uso del ratón en el sistema operativo invitado.

- Portapapeles compartido, permitiendo a los usuarios copiar y pegar textos y archivos entre la máquina virtual y el sistema operativo anfitrión.

- Controladores de vídeo personalizados para aprovechar la resolución que ofrece la máquina anfitriona y de paso, un sistema de rendimiento acelerado.

- Sincronización del uso horario, solucionando así uno de los problemas habituales al crear máquinas virtuales.

Guest Additions es un conjunto de controladores de dispositivos y aplicaciones del sistema que se encargan de optimizar el sistema operativo para ofrecer el mejor rendimiento y usabilidad posible.

El conjunto de controladores y aplicaciones que forman parte de Guest Additions se encuentra en el directorio de instalación de VirtualBox y, dependiendo del sistema operativo, debemos realizar unos pasos u otros, pasos que os mostramos más adelante.

Descargar VirtualBox ISO Guest Addittions

Son completamente gratuitas

A diferencia de otras aplicaciones para gestionar máquinas virtuales, como por ejemplo VMware, donde es necesario disponer de una versión de pago para poder disfrutar de una integración perfecta entre el sistema operativo anfitrión y el virtual, con VirtualBox no es necesario.

VirtualBox es una aplicación completamente gratuita que gestiona la empresa Oracle. Esta aplicación, al igual que el conjunto de complementos Guest Additions es completamente gratuito, por lo que no es necesario desembolsar ninguna cantidad de dinero para poder sacarle el máximo partido a esta aplicación para gestionar máquinas virtuales.

Instalar Guest Additions en Windows

Como he comentado más arriba, debemos instalar Guest Additions en cada una de las máquinas virtuales que tengamos en nuestro equipo. Lo primero que debemos hacer para instalar Guest Additions es una máquina virtual con Windows es ejecutar la máquina virtual.

Una vez hemos ejecutado la máquina virtual, nos dirigimos al menú de opciones de esa máquina, pulsamos en el Menú Dispositivos y, a continuación, seleccionamos Insertar imagen de CD de las «Guest Additions». Este proceso crea una unidad virtual con la ISO donde se encuentran los controladores, controlares que están disponibles en la aplicación, por lo que no es necesario descargar contenido adicional.

Si no nos aparece esta opción, tendremos que dirigirnos al explorador de archivos y abrir el contenido del CD virtual. Luego debemos ejecutar el archivo con nombre “amd64” si es un sistema de 64 bits o “x86” si es de 32.

Dependiendo de la configuración que tenga establecida nuestro equipo, debería mostrarse un mensaje en pantalla, informándonos de que hemos introducido un CD en la unidad y permitiéndonos elegir que queremos hacer.

Si es así, seleccionamos la opción Ejecutar VBoxWindowsAdditions.exe. Si no aparece ninguna ventana, nos dirigimos hasta Mi equipo y pulsamos dos veces sobre la unidad virtual que ha creado VirtualBox para instalar el conjunto de aplicaciones y controladores.

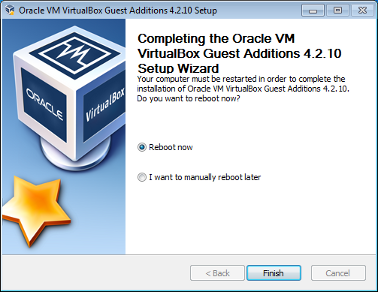

Seleccionamos la carpeta donde queremos instalar Guest Additions, podemos dejar la carpeta predeterminada que nos muestra, pulsamos en Next y finalmente pulsamos en Install para que dé comienzo la instalación. Una vez ha finalizado el proceso de instalación, la máquina virtual nos invita a reiniciarla para aplicar los cambios correctamente.

Una vez hemos reiniciado la máquina virtual, ya podemos comenzar a utilizar todas y cada una de las funciones que nos ofrecen las Guest Additions de VirtualBox en una máquina virtual gestionada por Windows.

Guest Additions en macOS

Instalar Guest Additions en macOS no es muy diferente del proceso que debemos seguir para instalarlo en Windows. En primer lugar, debemos ejecutar la máquina virtual de la versión de macOS donde queremos instalarlo.

Dependiendo de la versión de macOS que tengamos instalada, se abrirá automáticamente el cuadro de instalación de las Guest Additions en macOS. Si no es así, desde el escritorio de macOS, debemos pulsar dos veces sobre el icono de Virtual Box para abrir el cuadro de diálogo de instalación y seguidos todos los pasos que nos muestra el instalador.

Instala Guest Additions en Linux

El proceso para instalar las Guest Additions en una máquina virtual con Linux es diferente al de Windows y macOS, ya que en lugar de utilizar el menú de la aplicación VirtualBox, haremos en un principio, uso de Terminal.

En primer lugar, utilizaremos el siguiente comando para comprobar si existe alguna actualización disponible:

sudo apt-get update

Una vez finalice el proceso, procedemos a instalar dkms, una aplicación necesaria para el funcionamiento de Guest Additions utilizando el comando:

sudo apt-get install dkms

Respondemos S y comenzará la instalación. Una vez haya finalizado el proceso, nos dirigimos hasta el menú Dispositivos y seleccionamos Insertar de CD de las «Guest Additions». Al detectar automáticamente la ISO con los controlares, la distro de Linux que tengamos instalada, nos invitará a instalarla, proceso que haremos pulsando en el botón Ejecutar e introducimos la contraseña de usuario.

Se abrirá una ventana de Terminal donde se mostrará el proceso de instalación y donde no tenemos que hacer absolutamente nada más que esperar. Una vez finalice el proceso, debemos reiniciar la máquina virtual.

Últimos pasos

Una vez hemos instalado los Guest Additions, debemos comprobar que el uso compartido tanto de los archivos, las carpetas compartidas, la función copiar y pegar, siempre está activado correctamente.

Este proceso debemos realizarlo en cada una de las máquinas virtuales que tengamos instaladas a través de VirtualBox y es el mismo para todos los sistemas operativos.

En primer lugar, desde la página principal de VirtualBox, debemos seleccionar la máquina virtual en la que queremos comprobar si todas las funciones de Guest Additions se encuentran habilitadas y, seguidamente, pulsamos en el botón Configuración.

A continuación, debemos acceder al menú General > Avanzado y comprobar que la función Compartir portapapeles y Arrastrar y soltar tiene la acción Bidireccional seleccionada. Si muestra Inhabilitado, pulsamos en esta opción y seleccionamos Bidireccional.

Fuentes:

https://www.softzone.es/programas/sistema/instalar-guest-addition-virtual-box/

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.