Tutoriales y Manuales

Entradas Mensuales

-

▼

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

▼

junio

(Total:

133

)

-

El nuevo invento de China para espiar a sus enemig...

El nuevo invento de China para espiar a sus enemig...

-

"¿Es esto real, Grok?": te explicamos por qué es m...

"¿Es esto real, Grok?": te explicamos por qué es m...

-

Añadir el parámetro &udm=? a las búsquedas de Goog...

Añadir el parámetro &udm=? a las búsquedas de Goog...

-

Todo lo que ChatGPT sabe de ti, que puede resultar...

Todo lo que ChatGPT sabe de ti, que puede resultar...

-

Trump Mobile elimina de su web la etiqueta de “hec...

Trump Mobile elimina de su web la etiqueta de “hec...

-

Grave vulnerabilidad en WinRAR permite ejecución r...

Grave vulnerabilidad en WinRAR permite ejecución r...

-

Atacantes rusos eluden la doble autenticación de G...

Atacantes rusos eluden la doble autenticación de G...

-

Microsoft presenta Mu, un modelo de lenguaje peque...

Microsoft presenta Mu, un modelo de lenguaje peque...

-

AnduinOS se actualiza, así es la distro Linux que ...

AnduinOS se actualiza, así es la distro Linux que ...

-

Los Nothing Headphone (1) se filtran por completo:...

Los Nothing Headphone (1) se filtran por completo:...

-

Disfruta de los clásicos de Nintendo NES en 3D con...

Disfruta de los clásicos de Nintendo NES en 3D con...

-

El Poco F7 llega con el nuevo chipset Snapdragon 8...

El Poco F7 llega con el nuevo chipset Snapdragon 8...

-

WhatsApp ya puede generar resúmenes de los mensaje...

WhatsApp ya puede generar resúmenes de los mensaje...

-

Mejores apps de IA para Android

Mejores apps de IA para Android

-

Miles de cámaras domésticas quedan expuestas en In...

Miles de cámaras domésticas quedan expuestas en In...

-

Apple prepara los AirTag 2

Apple prepara los AirTag 2

-

Google ha presentado Gemini CLI, un agente de IA p...

Google ha presentado Gemini CLI, un agente de IA p...

-

Citrix publica parches de emergencia para vulnerab...

Citrix publica parches de emergencia para vulnerab...

-

HDMI 2.2 ya es oficial junto con su nuevo cable Ul...

HDMI 2.2 ya es oficial junto con su nuevo cable Ul...

-

Melilla sufre un brutal ciberataque pese a estar e...

Melilla sufre un brutal ciberataque pese a estar e...

-

Identificado al líder del grupo de ransomware Cont...

Identificado al líder del grupo de ransomware Cont...

-

En 1989 hackearon la NASA con un mensaje que sembr...

En 1989 hackearon la NASA con un mensaje que sembr...

-

Bosch acusa a Europa de frenar el avance de la int...

Bosch acusa a Europa de frenar el avance de la int...

-

29 moderadores de Meta en Barcelona denuncian tort...

29 moderadores de Meta en Barcelona denuncian tort...

-

El iPhone muestra anuncios no deseados: Apple Pay ...

El iPhone muestra anuncios no deseados: Apple Pay ...

-

Google presenta "Gemini Robotics On-Device", una I...

Google presenta "Gemini Robotics On-Device", una I...

-

Comet, el nuevo navegador impulsado por IA de Perp...

Comet, el nuevo navegador impulsado por IA de Perp...

-

Un conductor chino se queja de que se active conti...

Un conductor chino se queja de que se active conti...

-

Otra mega filtración (recopilación) con 16.000 mil...

Otra mega filtración (recopilación) con 16.000 mil...

-

Roban un camión con más de 2.810 consolas Nintendo...

Roban un camión con más de 2.810 consolas Nintendo...

-

Generar imágenes con ChatGPT directamente en WhatsApp

Generar imágenes con ChatGPT directamente en WhatsApp

-

Midjourney V1 convierte imágenes en video en segundos

Midjourney V1 convierte imágenes en video en segundos

-

Mando de Xiaomi convierte tu móvil en una Nintendo...

Mando de Xiaomi convierte tu móvil en una Nintendo...

-

EchoLeak: primera vulnerabilidad de IA sin clic qu...

EchoLeak: primera vulnerabilidad de IA sin clic qu...

-

Cobbler: Un servidor de instalación de Linux para ...

Cobbler: Un servidor de instalación de Linux para ...

-

Vulnerabilidades en PAM y udisks de Linux permite ...

Vulnerabilidades en PAM y udisks de Linux permite ...

-

Veeam Backup soluciona una vulnerabilidad crítica

Veeam Backup soluciona una vulnerabilidad crítica

-

La Generalitat anuncia un plan de ciberprotección ...

La Generalitat anuncia un plan de ciberprotección ...

-

Intel Nova Lake con a 52 núcleos, DDR5-8000 y 32 c...

Intel Nova Lake con a 52 núcleos, DDR5-8000 y 32 c...

-

Lenovo ThinkBook Plus Gen 6, primer portátil con p...

Lenovo ThinkBook Plus Gen 6, primer portátil con p...

-

Adobe Firefly llega a móviles y reinventa la creat...

Adobe Firefly llega a móviles y reinventa la creat...

-

Meta está por anunciar sus próximas gafas intelige...

Meta está por anunciar sus próximas gafas intelige...

-

SEGA regala 9 juegos retro en móviles

SEGA regala 9 juegos retro en móviles

-

La batería ultrarrápida que se carga en 18 segundo...

La batería ultrarrápida que se carga en 18 segundo...

-

Así son las gafas inteligentes de Xiaomi

Así son las gafas inteligentes de Xiaomi

-

La Policía Nacional España detiene en Barcelona al...

La Policía Nacional España detiene en Barcelona al...

-

Microsoft anuncia acuerdo con AMD para crear las n...

Microsoft anuncia acuerdo con AMD para crear las n...

-

ClamAV: el antivirus open source para Linux

ClamAV: el antivirus open source para Linux

-

Irán prohíbe a altos cargos y agentes de seguridad...

Irán prohíbe a altos cargos y agentes de seguridad...

-

Andalucía anuncia JuntaGPT: la IA llega a la admin...

Andalucía anuncia JuntaGPT: la IA llega a la admin...

-

China entrena su IA en maletas llenas de discos du...

China entrena su IA en maletas llenas de discos du...

-

LibreOffice señala los «costes reales» de la migra...

LibreOffice señala los «costes reales» de la migra...

-

Donald Trump ha lanzado su propio smartphone Andro...

Donald Trump ha lanzado su propio smartphone Andro...

-

El Pentágono ficha a OpenAI por 200 millones para ...

El Pentágono ficha a OpenAI por 200 millones para ...

-

Todo lo que deberías saber sobre las tarjetas gráf...

Todo lo que deberías saber sobre las tarjetas gráf...

-

Securonis: Protección y anonimato en una distribuc...

Securonis: Protección y anonimato en una distribuc...

-

Así es como el ego traicionó al indio que creó una...

Así es como el ego traicionó al indio que creó una...

-

WhatsApp añade anuncios en la función "Estados"

WhatsApp añade anuncios en la función "Estados"

-

Kali Linux 2025.2

Kali Linux 2025.2

-

El Reino Unido pide a militares y políticos que ev...

El Reino Unido pide a militares y políticos que ev...

-

Software espía Graphite se utiliza en ataques Zero...

Software espía Graphite se utiliza en ataques Zero...

-

Elitetorrent, Lateletetv, 1337x y más: todas las p...

Elitetorrent, Lateletetv, 1337x y más: todas las p...

-

Mattel y OpenAI preparan el primer juguete con int...

Mattel y OpenAI preparan el primer juguete con int...

-

"The Grafana Ghost": vulnerabilidad que afecta al ...

"The Grafana Ghost": vulnerabilidad que afecta al ...

-

NVIDIA lleva la optimización de Stable Diffusion a...

NVIDIA lleva la optimización de Stable Diffusion a...

-

Bluetooth 6.0 mejora la experiencia con la norma i...

Bluetooth 6.0 mejora la experiencia con la norma i...

-

ChatGPT prioriza su supervivencia por encima de pr...

ChatGPT prioriza su supervivencia por encima de pr...

-

Vuelve la estafa del router: la Policía Nacional E...

Vuelve la estafa del router: la Policía Nacional E...

-

Los SSDs PCIe 6.0 están a años vista: AMD e Intel ...

Los SSDs PCIe 6.0 están a años vista: AMD e Intel ...

-

Disney y Universal demandan a Midjourney por crear...

Disney y Universal demandan a Midjourney por crear...

-

El boom de la IA en atención al cliente se desinfl...

El boom de la IA en atención al cliente se desinfl...

-

Alemania abandona Microsoft y anuncia que instalar...

Alemania abandona Microsoft y anuncia que instalar...

-

Las 10 máquinas más poderosas del TOP500 de Superc...

Las 10 máquinas más poderosas del TOP500 de Superc...

-

Si te gustan los videojuegos de hospitales, Epic G...

Si te gustan los videojuegos de hospitales, Epic G...

-

Apple corrige una vulnerabilidad que permitía espi...

Apple corrige una vulnerabilidad que permitía espi...

-

Windows 11 permite comprimir imágenes sin aplicaci...

Windows 11 permite comprimir imágenes sin aplicaci...

-

OpenAI revela que los registros de ChatGPT se cons...

OpenAI revela que los registros de ChatGPT se cons...

-

Windows Maintenance Tool: repara, limpia y mantien...

Windows Maintenance Tool: repara, limpia y mantien...

-

Rufus 4.8 mejora el rendimiento con las ISO de Win...

Rufus 4.8 mejora el rendimiento con las ISO de Win...

-

NVIDIA N1X: el chip ARM para PCs competirá con Int...

NVIDIA N1X: el chip ARM para PCs competirá con Int...

-

Google Beam, el dispositivo de videollamadas de Go...

Google Beam, el dispositivo de videollamadas de Go...

-

WhiteRabbitNeo un LLM (un "ChatGPT") para hacking

WhiteRabbitNeo un LLM (un "ChatGPT") para hacking

-

OpenAI utilizará Google Cloud para la capacidad co...

OpenAI utilizará Google Cloud para la capacidad co...

-

Microsoft bloqueará archivos .library-ms y .search...

Microsoft bloqueará archivos .library-ms y .search...

-

Por primera vez, un hombre con ELA ha conseguido h...

Por primera vez, un hombre con ELA ha conseguido h...

-

Descubren una vulnerabilidad crítica de Copilot qu...

Descubren una vulnerabilidad crítica de Copilot qu...

-

Una ‘calcomanía’ creada con inteligencia artificia...

Una ‘calcomanía’ creada con inteligencia artificia...

-

Una Atari 2600 gana al ajedrez a ChatGPT

Una Atari 2600 gana al ajedrez a ChatGPT

-

Vulnerabilidades en Fortinet explotadas para infec...

Vulnerabilidades en Fortinet explotadas para infec...

-

Script PowerShell para restaurar la carpeta "inetp...

Script PowerShell para restaurar la carpeta "inetp...

-

Nintendo Switch 2 vende 3,5 millones de unidades e...

Nintendo Switch 2 vende 3,5 millones de unidades e...

-

ChatGPT sufre una caída a nivel mundial: la IA dej...

ChatGPT sufre una caída a nivel mundial: la IA dej...

-

OpenAI anuncia su IA más poderosa e inteligente a ...

OpenAI anuncia su IA más poderosa e inteligente a ...

-

Magistral es el nuevo modelo de razonamiento de Mi...

Magistral es el nuevo modelo de razonamiento de Mi...

-

OpenAI, Meta y Google pierden su talento en IA a f...

OpenAI, Meta y Google pierden su talento en IA a f...

-

El teléfono móvil domina el tráfico web global con...

El teléfono móvil domina el tráfico web global con...

-

Apple ha demostrado que los modelos de razonamient...

Apple ha demostrado que los modelos de razonamient...

-

Tu nombre, dirección y tarjeta: filtración de 7 mi...

Tu nombre, dirección y tarjeta: filtración de 7 mi...

-

Adiós a #SkinnyTok: TikTok prohíbe en España la te...

Adiós a #SkinnyTok: TikTok prohíbe en España la te...

-

Apple presenta el nuevo diseño de software Liquid ...

Apple presenta el nuevo diseño de software Liquid ...

-

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

IKEA lanza el enchufe inteligente INSPELNING , por menos de 10 euros , que reduce la factura de luz al medir el consumo eléctrico y es com...

-

La comunidad del kernel de Linux ha elaborado un plan de contingencia para reemplazar a Linus Torvalds en caso de que sea necesario. Este...

-

El experto en ciberseguridad Ben van der Burg recomienda abandonar WhatsApp y Gmail por alternativas europeas, argumentando que aunque son...

Guía de seguridad y privacidad de la IA de OWASP

Guía de seguridad y privacidad de la IA de OWASP

La inteligencia artificial (IA) está en auge, al igual que la preocupación por su seguridad y privacidad. Estas guías son documentos que proporcionan información clara y práctica sobre el diseño, la creación, las pruebas y la adquisición de sistemas de IA seguros y que preserven la privacidad.

El OWASP AI Exchange es un marco integral de amenazas, controles y mejores prácticas relacionadas con la IA, alineado activamente con los estándares internacionales y que los complementa. Abarca todos los tipos de IA y, además de la seguridad, también aborda la privacidad.

OWASP AI Exchange es el recurso principal para la seguridad y privacidad de la IA: más de 200 páginas de consejos prácticos y referencias sobre la protección de la IA y los sistemas centrados en datos contra amenazas, donde la IA se compone de IA Analítica, IA Discriminativa, IA Generativa y sistemas heurísticos. Este contenido sirve como referencia clave para los profesionales y contribuye de forma activa y sustancial a estándares internacionales como ISO/IEC y la Ley de IA a través de colaboraciones oficiales para la normalización.

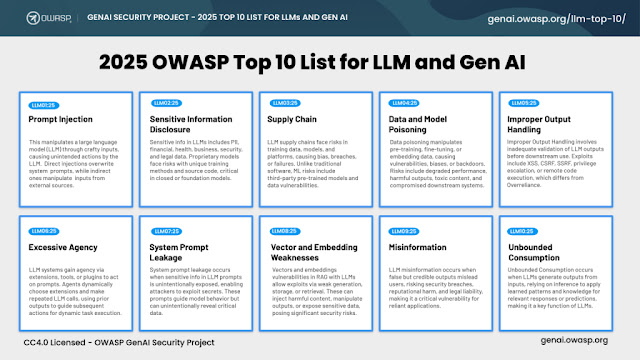

El Proyecto de Seguridad GenAI de OWASP es un proyecto paraguas de varias iniciativas que publican documentos sobre seguridad de la IA Generativa, incluyendo la Lista de Verificación de Seguridad y Gobernanza de la IA del LLM y el Top 10 del LLM, que presenta los riesgos de seguridad más graves de los Grandes Modelos de Lenguaje.

Si desea garantizar la seguridad o la privacidad de su sistema de IA o centrado en datos (con o sin GenAI), o si desea saber hacia dónde se dirige la estandarización de la seguridad de la IA, puede utilizar el AI Exchange. Desde allí, se le remitirá a material adicional relevante (incluido el material del proyecto de seguridad GenAI) cuando sea necesario.

Si desea obtener una visión general de las principales preocupaciones de seguridad para los Modelos de Lenguaje Grandes (LLM), consulte el Top 10 del LLM del proyecto GenAI.

El Intercambio de IA es un recurso único y coherente sobre cómo proteger los sistemas de IA, que se presenta en este sitio web y está dividido en varias páginas.

Cómo empezar

Si desea proteger su sistema de IA, comience con un análisis de riesgos que le guiará a través de una serie de preguntas que le permitirán identificar los ataques aplicables.

Si desea obtener una visión general de los ataques desde diferentes perspectivas, consulte el modelo de amenazas de IA o la matriz de seguridad de IA. Si conoce el ataque contra el que necesita protegerse, búsquelo en la visión general que prefiera y haga clic para obtener más información y saber cómo hacerlo.

- Para comprender cómo se relacionan los controles con los ataques, consulte la visión general de controles o la tabla periódica.

- Si desea probar la seguridad de los sistemas de IA con herramientas, visite la página de pruebas.

- Para obtener más información sobre la privacidad de los sistemas de IA, consulte la sección de privacidad.

Fuente: OWASP AI

Vía:

https://blog.segu-info.com.ar/2025/05/guia-de-seguridad-y-privacidad-de-la-ia.html

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.