Tutoriales y Manuales

Entradas Mensuales

-

▼

2026

(Total:

4598

)

-

▼

abril

(Total:

978

)

-

SAP npm infectados roban credenciales

SAP npm infectados roban credenciales

-

GPT-5.5 presenta riesgos similares a Claude Mythos...

GPT-5.5 presenta riesgos similares a Claude Mythos...

-

Exempleado de Google en IA logra 1000 millones en ...

Exempleado de Google en IA logra 1000 millones en ...

-

Extensión de Cursor AI accede a tokens de desarrol...

Extensión de Cursor AI accede a tokens de desarrol...

-

La app espía secreta de Italia al descubierto: cóm...

La app espía secreta de Italia al descubierto: cóm...

-

Gemini crea archivos Office gratis desde el chat

Gemini crea archivos Office gratis desde el chat

-

Gemini añade Nano Banana y Veo a Google TV y Chrom...

Gemini añade Nano Banana y Veo a Google TV y Chrom...

-

Denuvo cae pero sigue fastidiando a usuarios legít...

Denuvo cae pero sigue fastidiando a usuarios legít...

-

España aprueba una iniciativa para limitar los blo...

España aprueba una iniciativa para limitar los blo...

-

Meta planea abastecer sus centros de datos de IA c...

Meta planea abastecer sus centros de datos de IA c...

-

Claude Cursor borra datos y backups de empresa en ...

Claude Cursor borra datos y backups de empresa en ...

-

Copy Fail es un vulnerabilidad critica kernel de L...

Copy Fail es un vulnerabilidad critica kernel de L...

-

China exige baterías ignífugas en coches eléctrico...

China exige baterías ignífugas en coches eléctrico...

-

Fraude masivo con SMS falsos de multas tráfico

Fraude masivo con SMS falsos de multas tráfico

-

Jugadores de Minecraft infectados por LofyStealer ...

Jugadores de Minecraft infectados por LofyStealer ...

-

NVIDIA Nemotron 3 Nano Omni dota de sentidos a los...

NVIDIA Nemotron 3 Nano Omni dota de sentidos a los...

-

Microsoft reducirá el consumo de RAM en Windows

Microsoft reducirá el consumo de RAM en Windows

-

Alerta por fraude que roba cuentas bancarias con M...

Alerta por fraude que roba cuentas bancarias con M...

-

GitHub pierde usuarios por fallos constantes

GitHub pierde usuarios por fallos constantes

-

Sony exige conexión mensual para juegos digitales ...

Sony exige conexión mensual para juegos digitales ...

-

Analista revela alianza OpenAI con MediaTek y Qual...

Analista revela alianza OpenAI con MediaTek y Qual...

-

Nuevo sistema genera errores intencionales en corr...

Nuevo sistema genera errores intencionales en corr...

-

Nuevo ataque BlobPhish roba credenciales de inicio...

Nuevo ataque BlobPhish roba credenciales de inicio...

-

Meta transmitirá energía solar desde el espacio pa...

Meta transmitirá energía solar desde el espacio pa...

-

Meta cobraría por guardar chats en WhatsApp

Meta cobraría por guardar chats en WhatsApp

-

IA supera en gasto a salarios humanos

IA supera en gasto a salarios humanos

-

Amazon presenta IA que vende por voz como un humano

Amazon presenta IA que vende por voz como un humano

-

Nuevo grupo de Ransomware Vect 2.0 RaaS ataca sist...

Nuevo grupo de Ransomware Vect 2.0 RaaS ataca sist...

-

Robots humanoides en aeropuertos japoneses por tur...

Robots humanoides en aeropuertos japoneses por tur...

-

La tasa de fallos de las CPU Intel Raptor Lake sup...

La tasa de fallos de las CPU Intel Raptor Lake sup...

-

Samsung revela prototipo de Galaxy Glasses sin cámara

Samsung revela prototipo de Galaxy Glasses sin cámara

-

Seis centros de datos de IA propuestos para un pue...

Seis centros de datos de IA propuestos para un pue...

-

WhatsApp prueba su propio proveedor de copias de s...

WhatsApp prueba su propio proveedor de copias de s...

-

Magnific la nueva era de Freepik con IA

Magnific la nueva era de Freepik con IA

-

Grave vulnerabilidad en autenticación de cPanel y WHM

Grave vulnerabilidad en autenticación de cPanel y WHM

-

GitHub Copilot limita sus peticiones en junio

GitHub Copilot limita sus peticiones en junio

-

Grupo ShinyHunters hackea Vimeo

Grupo ShinyHunters hackea Vimeo

-

Google firma acuerdo clasificado de IA con el Pent...

Google firma acuerdo clasificado de IA con el Pent...

-

Intel Core 5 320: prometedor para portátiles Windo...

Intel Core 5 320: prometedor para portátiles Windo...

-

Cierre de Kodispain: el addon más usado en Kodi en...

Cierre de Kodispain: el addon más usado en Kodi en...

-

Kernel Linux pierde 138 mil líneas y decepciona a ...

Kernel Linux pierde 138 mil líneas y decepciona a ...

-

Generador de malware ELF para Linux elude detecció...

Generador de malware ELF para Linux elude detecció...

-

ASUS presenta nuevas fuentes de alimentación TUF G...

ASUS presenta nuevas fuentes de alimentación TUF G...

-

Corsair ThermalProtect: cable diseñado para evitar...

Corsair ThermalProtect: cable diseñado para evitar...

-

El SoC Google Tensor G6 tendrá una GPU PowerVR del...

El SoC Google Tensor G6 tendrá una GPU PowerVR del...

-

Cómo mantener la seguridad en redes Wi-Fi públicas

Cómo mantener la seguridad en redes Wi-Fi públicas

-

Canonical integrará IA en Ubuntu

Canonical integrará IA en Ubuntu

-

PS5 ahora puede funcionar con Linux como un PC gamer

PS5 ahora puede funcionar con Linux como un PC gamer

-

Google enfrenta protesta masiva de empleados por c...

Google enfrenta protesta masiva de empleados por c...

-

Microsoft libera el código fuente de MS-DOS 1.0 en...

Microsoft libera el código fuente de MS-DOS 1.0 en...

-

Rompen la protección anti-piratería de Denuvo

Rompen la protección anti-piratería de Denuvo

-

Microsoft reemplaza Copilot en el Bloc de notas de...

Microsoft reemplaza Copilot en el Bloc de notas de...

-

La Comisión Europea aprecia que Meta infringió la ...

La Comisión Europea aprecia que Meta infringió la ...

-

Popular paquete de PyPI con 1 millón de descargas ...

Popular paquete de PyPI con 1 millón de descargas ...

-

Vision Pro revolucionan cirugías de cataratas

Vision Pro revolucionan cirugías de cataratas

-

PS5 podría exigir conexión mensual a internet

PS5 podría exigir conexión mensual a internet

-

Movistar presenta fibra On/Off con pago por uso di...

Movistar presenta fibra On/Off con pago por uso di...

-

Pixel 11 usará GPU antigua para abaratar costos

Pixel 11 usará GPU antigua para abaratar costos

-

Sinceerly es un plugin engaña a IA con errores ort...

Sinceerly es un plugin engaña a IA con errores ort...

-

Windows Remote Desktop deja fragmentos de imágenes...

Windows Remote Desktop deja fragmentos de imágenes...

-

Vulnerabilidad crítica de RCE en GitHub.com y Ente...

Vulnerabilidad crítica de RCE en GitHub.com y Ente...

-

China construirá superordenador con 47 mil CPU nac...

China construirá superordenador con 47 mil CPU nac...

-

WhatsApp lanzará almacenamiento cifrado para chats

WhatsApp lanzará almacenamiento cifrado para chats

-

Envía tu nombre al espacio con satélites de la NASA

Envía tu nombre al espacio con satélites de la NASA

-

Inyección SQL crítica en LiteLLM pone en riesgo cl...

Inyección SQL crítica en LiteLLM pone en riesgo cl...

-

OpenAI lleva su IA a Amazon tras terminar pacto co...

OpenAI lleva su IA a Amazon tras terminar pacto co...

-

Samsung presenta monitor 6K para gaming Odyssey G8

Samsung presenta monitor 6K para gaming Odyssey G8

-

Múltiples vulnerabilidades en OpenClaw permiten el...

Múltiples vulnerabilidades en OpenClaw permiten el...

-

cPanel advierte sobre fallo crítico de autenticaci...

cPanel advierte sobre fallo crítico de autenticaci...

-

FRITZBox 5690 vs 5530 Fiber comparativa

FRITZBox 5690 vs 5530 Fiber comparativa

-

Gemini anticipa tus necesidades en el móvil

Gemini anticipa tus necesidades en el móvil

-

Bizum revoluciona su servicio en España desde el 1...

Bizum revoluciona su servicio en España desde el 1...

-

Adobe mejora Photoshop y Lightroom con novedades

Adobe mejora Photoshop y Lightroom con novedades

-

Europa exige a Google permitir IA rivales en Android

Europa exige a Google permitir IA rivales en Android

-

Ubuntu incorporará IA en 2026

Ubuntu incorporará IA en 2026

-

Atentado a Trump dispara ventas de juego del sospe...

Atentado a Trump dispara ventas de juego del sospe...

-

Magnific la app española de IA para creativos supe...

Magnific la app española de IA para creativos supe...

-

La nueva app de Instagram lanzada en España: Insta...

La nueva app de Instagram lanzada en España: Insta...

-

Lenovo vende portátiles de 120 Hz, pero cuando los...

Lenovo vende portátiles de 120 Hz, pero cuando los...

-

YouTuber crea memoria RAM en un laboratorio que hi...

YouTuber crea memoria RAM en un laboratorio que hi...

-

Dispositivo a nanoescala genera electricidad conti...

Dispositivo a nanoescala genera electricidad conti...

-

Kingston DC3000ME PCIe 5.0, SSD NVMe U.2 de hasta ...

Kingston DC3000ME PCIe 5.0, SSD NVMe U.2 de hasta ...

-

Las placas base de MSI serán menos peligrosas para...

Las placas base de MSI serán menos peligrosas para...

-

Nueva campaña de BlueNoroff usa PowerShell sin arc...

Nueva campaña de BlueNoroff usa PowerShell sin arc...

-

Nuevo malware usa ofuscación y entrega de carga po...

Nuevo malware usa ofuscación y entrega de carga po...

-

La comunidad de impresión 3D se organiza contra le...

La comunidad de impresión 3D se organiza contra le...

-

Agente de IA con Claude borra base de datos de emp...

Agente de IA con Claude borra base de datos de emp...

-

Samsung presenta una pantalla LED de cine de 14 me...

Samsung presenta una pantalla LED de cine de 14 me...

-

El error de poner el repetidor Wi-Fi cerca del router

El error de poner el repetidor Wi-Fi cerca del router

-

Linux: el kernel superará pronto los 40 millones d...

Linux: el kernel superará pronto los 40 millones d...

-

China muestra a Lingsheng, el superordenador a exa...

China muestra a Lingsheng, el superordenador a exa...

-

NVIDIA lanza una GeForce RTX 5070 Laptop con 12 GB...

NVIDIA lanza una GeForce RTX 5070 Laptop con 12 GB...

-

Alertan sobre Claude Mythos capaz detectar vulnera...

Alertan sobre Claude Mythos capaz detectar vulnera...

-

Claude ahora detecta fallos en código con Bugcrawl

Claude ahora detecta fallos en código con Bugcrawl

-

Malware oculto en app con un millón de descargas: ...

Malware oculto en app con un millón de descargas: ...

-

El legendario emulador de Nintendo ZSNES reescrito...

El legendario emulador de Nintendo ZSNES reescrito...

-

OpenAI lanzará su propio móvil

OpenAI lanzará su propio móvil

-

Malware previo a Stuxnet atacaba software industrial

Malware previo a Stuxnet atacaba software industrial

-

Noctua publica archivos CAD 3D gratuitos para sus ...

Noctua publica archivos CAD 3D gratuitos para sus ...

-

Vulnerabilidad crítica de inyección SQL en LiteLLM

Vulnerabilidad crítica de inyección SQL en LiteLLM

-

Spotify lanza clases de fitness

Spotify lanza clases de fitness

-

Alerta en Linux por fallo en PackageKit que permit...

Alerta en Linux por fallo en PackageKit que permit...

-

Vulnerabilidad en Notepad++ permite a atacantes bl...

Vulnerabilidad en Notepad++ permite a atacantes bl...

-

iPhone 20 sin bordes imita al Galaxy Edge

iPhone 20 sin bordes imita al Galaxy Edge

-

Samsung logra DRAM un 50% más densa bajo 10 nm

Samsung logra DRAM un 50% más densa bajo 10 nm

-

Udemy sufre un hackeo por parte de ShinyHunters co...

Udemy sufre un hackeo por parte de ShinyHunters co...

-

Samsung celebra 1 año de su app para salud mental

Samsung celebra 1 año de su app para salud mental

-

BleachBit 6 mejora limpieza y gestiona cookies

BleachBit 6 mejora limpieza y gestiona cookies

-

Windows 11 dejará pausar actualizaciones sin límite

Windows 11 dejará pausar actualizaciones sin límite

-

Linux 7.1 acelera NTFS y retira los i486

Linux 7.1 acelera NTFS y retira los i486

-

AMD EXPO 1.2 no será exclusivo de X870: las placas...

AMD EXPO 1.2 no será exclusivo de X870: las placas...

-

Cámaras de móviles amenazadas por escasez de RAM

Cámaras de móviles amenazadas por escasez de RAM

-

Aplicación Vibing.exe de Microsoft Store presuntam...

Aplicación Vibing.exe de Microsoft Store presuntam...

-

Google prepara nuevas voces para Gemini

Google prepara nuevas voces para Gemini

-

Sólo 8 aerolíneas ofrecen WiFi de más de 100 Mbps

Sólo 8 aerolíneas ofrecen WiFi de más de 100 Mbps

-

RTX 4090 falsa engaña a comprador con réplica impe...

RTX 4090 falsa engaña a comprador con réplica impe...

-

Linux usa IA local para detectar fallos en segundos

Linux usa IA local para detectar fallos en segundos

-

Fibra 1 Gbps: ¿qué operador en España ofrece mejor...

Fibra 1 Gbps: ¿qué operador en España ofrece mejor...

-

Protege tu PC en redes WiFi públicas con este ajus...

Protege tu PC en redes WiFi públicas con este ajus...

-

Microsoft prepara Windows K2 para reconquistar a s...

Microsoft prepara Windows K2 para reconquistar a s...

-

Agente de programación con IA basado en Claude Opu...

Agente de programación con IA basado en Claude Opu...

-

Top reproductores de vídeo Android sin anuncios

Top reproductores de vídeo Android sin anuncios

-

AMD EXPO 1.2 optimiza memorias DDR5

AMD EXPO 1.2 optimiza memorias DDR5

-

LG lanza alerta automática en accidentes de tráfico

LG lanza alerta automática en accidentes de tráfico

-

Policía busca 4 días a una mujer méxicana con foto...

Policía busca 4 días a una mujer méxicana con foto...

-

Lector de documentos falso en Google Play con 10K ...

Lector de documentos falso en Google Play con 10K ...

-

Copilot revoluciona OneDrive con resúmenes y edici...

Copilot revoluciona OneDrive con resúmenes y edici...

-

Europa crea banco de hidrógeno para competir con C...

Europa crea banco de hidrógeno para competir con C...

-

-

▼

abril

(Total:

978

)

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

Steam Machine presenta señales de un lanzamiento cercano tras meses de rumores y retrasos en el nuevo hardware de Valve .

-

AMD rediseñó el Ryzen 7 5800X3D para su regreso a AM4, integrando una segunda generación de 3D V-Cache debido a complicaciones en la fabri...

-

Comparativa detallada entre las bandas de Wi-Fi de 6 GHz y 5 GHz para entender sus diferencias y ventajas tecnológicas actuales.

Principales mantenedores de Node.js blanco de sofisticado esquema de ingeniería social

Principales mantenedores de Node.js blanco de sofisticado esquema de ingeniería social

Una campaña de ingeniería social altamente coordinada está atacando activamente a los principales desarrolladores de código abierto en el ecosistema de Node.js y npm. Tras el reciente compromiso del popular paquete Axios, que registra más de 100 millones de descargas semanales, varios mantenedores de software de alto impacto han reportado ataques similares.

Una campaña de ingeniería social altamente coordinada está atacando activamente a los principales desarrolladores de código abierto en el ecosistema Node.js y npm.

Tras el reciente compromiso del popular paquete Axios, que registra más de 100 millones de descargas semanales, varios mantenedores de software de alto impacto han reportado ataques similares.

Los investigadores de seguridad creen que esto representa un cambio estratégico por parte de actores de amenazas avanzados que buscan envenenar en secreto la cadena de suministro de software global.

Los atacantes están persiguiendo a desarrolladores que mantienen herramientas fundamentales de JavaScript. Entre los objetivos se incluyen los creadores y mantenedores de paquetes ampliamente utilizados como WebTorrent, Lodash, Fastify y dotenv. Juntos, estas herramientas esenciales son descargadas miles de millones de veces cada mes por empresas de todo el mundo.

Ingenieros de Socket, incluyendo a su CEO Feross Aboukhadijeh, y Matteo Collina, presidente del Comité Directivo Técnico de Node.js, confirmaron que fueron blanco reciente de estos ataques. Collina señaló que los atacantes se hicieron pasar por una empresa legítima durante su acercamiento.

Aboukhadijeh afirmó que estos ataques altamente sofisticados contra mantenedores individuales se están convirtiendo en la nueva normalidad y están acelerándose rápidamente en todo el ecosistema.

Un manual paciente y engañoso

A diferencia de los correos de phishing estándar, fáciles de detectar, esta operación tarda semanas en ejecutarse. La investigadora de seguridad Tay vincula estos ataques con un grupo de amenazas norcoreano conocido como UNC1069.

Según su análisis, los hackers son extremadamente pacientes y deliberados en su enfoque hacia los desarrolladores de código abierto.

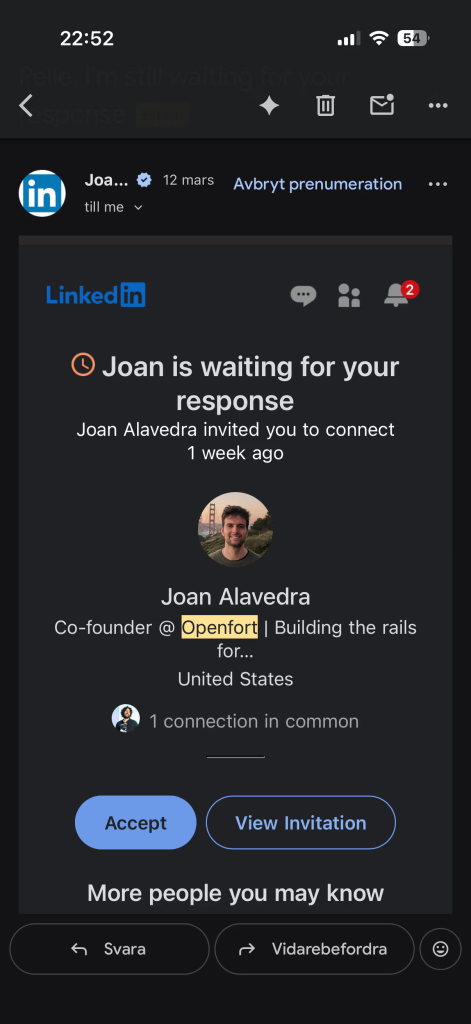

Se ponen en contacto a través de plataformas profesionales como LinkedIn o Slack, usando identidades falsas de empresas suplantadas como "Openfort". Desarrolladores como Pelle Wessman y Jean Burellier reportaron haber sido invitados a canales privados de Slack y presionados para unirse a entrevistas en podcasts.

Los atacantes construyen confianza con el tiempo, programando e incluso reprogramando llamadas para parecer completamente normales y desarmar cualquier sospecha.

La trampa se activa finalmente durante la videollamada programada. Los hackers envían un enlace a una plataforma de reuniones falsa diseñada para parecerse exactamente a Microsoft Teams o Streamyard.

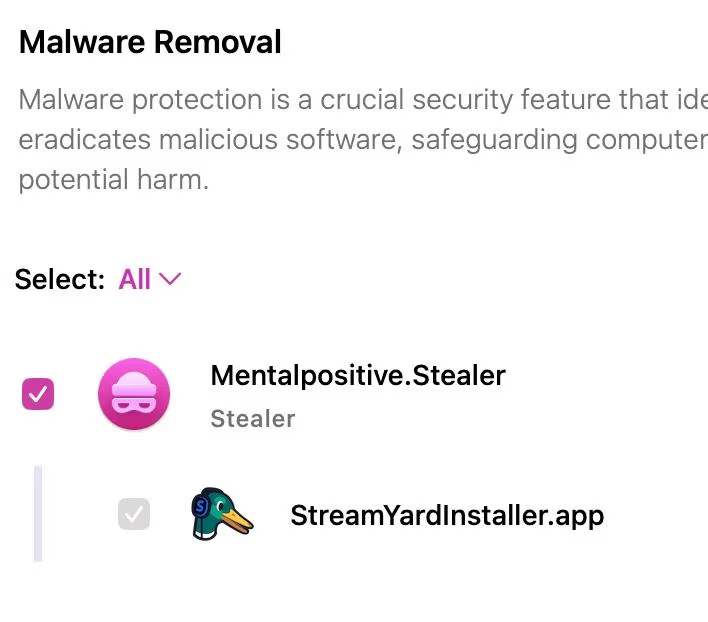

Cuando la víctima se une, el sitio simula un fallo de audio. Para "solucionar" el problema, el sitio insta al desarrollador a descargar una aplicación o ejecutar un comando simple en su terminal. Esta acción desencadena el ataque real.

Eludiendo la seguridad moderna

Si el desarrollador cae en el engaño, la descarga instala instantáneamente un troyano de acceso remoto (RAT) oculto. Este peligroso malware recopila silenciosamente datos sensibles del ordenador de la víctima.

Roba cookies del navegador, credenciales en la nube, cadenas de contraseñas y tokens de desarrollador activos, luego contacta a los hackers cada sesenta segundos para recibir nuevas instrucciones.

Como el malware roba datos de sesión activos, la autenticación de dos factores estándar no ofrece una defensa real. Los atacantes eluden por completo las pantallas de inicio de sesión.

Esto les da control inmediato y total para publicar código directamente en el registro de npm. Ni siquiera las mejores prácticas de publicación pueden detener a una máquina comprometida.

Históricamente, este grupo de hackers específico atacaba a fundadores de criptomonedas para robar dinero digital. Ahora, han cambiado su enfoque hacia el software de código abierto.

En lugar de hackear objetivos uno por uno, comprometer un solo paquete popular de npm les permite llegar a millones de usuarios a la vez a través de actualizaciones automáticas.

Los expertos en seguridad están instando a la comunidad de código abierto a mantenerse alerta y apoyarse mutuamente sin culpar a las víctimas.

Estos ataques son altamente convincentes, y cualquiera podría ser engañado en un día ajetreado. A medida que estas amenazas avanzadas crecen, la seguridad de las aplicaciones modernas depende en gran medida de proteger a los desarrolladores que construyen nuestro código fundamental.

Fuentes:

https://cybersecuritynews.com/top-node-js-maintainers-targeted-social-engineering-scheme/

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.