Tutoriales y Manuales

Entradas Mensuales

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

▼

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

▼

abril

(Total:

69

)

-

Elon Musk quiere que Twitter gane más dinero. Para...

Elon Musk quiere que Twitter gane más dinero. Para...

-

Declaración por el Futuro de Internet de Europa y ...

Declaración por el Futuro de Internet de Europa y ...

-

Cómo bloquear llamadas no deseadas en Android

Cómo bloquear llamadas no deseadas en Android

-

Organismos gubernamentales de Perú víctimas del ra...

Organismos gubernamentales de Perú víctimas del ra...

-

Telefónica cierra Tuenti y migra sus clientes a O2

Telefónica cierra Tuenti y migra sus clientes a O2

-

La Play Store obliga a las aplicaciones a revelar ...

La Play Store obliga a las aplicaciones a revelar ...

-

Google ya acepta peticiones para eliminar datos pe...

Google ya acepta peticiones para eliminar datos pe...

-

Amazon es acusada de compartir tus conversaciones ...

Amazon es acusada de compartir tus conversaciones ...

-

Microsoft descubre vulnerabilidades de escalada de...

Microsoft descubre vulnerabilidades de escalada de...

-

Facebook reconoce que no sabe dónde van nuestros d...

Facebook reconoce que no sabe dónde van nuestros d...

-

HTTPA es el protocolo sucesor de HTTPS

HTTPA es el protocolo sucesor de HTTPS

-

8 detenidos por desviar dinero de nónminas de trab...

8 detenidos por desviar dinero de nónminas de trab...

-

Grupo de ransomware Stormous afirma haber hackeado...

Grupo de ransomware Stormous afirma haber hackeado...

-

¿Qué puede llegar a saber el navegador sobre ti?

¿Qué puede llegar a saber el navegador sobre ti?

-

Elon Musk compra Twitter por 44.000 millones de dó...

Elon Musk compra Twitter por 44.000 millones de dó...

-

LinkedIn a la cabeza del top ten de marcas suplant...

LinkedIn a la cabeza del top ten de marcas suplant...

-

El operador de varias webs de descargas y streamin...

El operador de varias webs de descargas y streamin...

-

2 de cada 3 teléfonos Android eran vulnerables eje...

2 de cada 3 teléfonos Android eran vulnerables eje...

-

Apple censurará desnudos que se envíen al iPhone d...

Apple censurará desnudos que se envíen al iPhone d...

-

DDoSecrets ha filtrado cientos de GB de datos ruso...

DDoSecrets ha filtrado cientos de GB de datos ruso...

-

Google Play prohibirá las aplicaciones de grabació...

Google Play prohibirá las aplicaciones de grabació...

-

Varias apps de videoconferencia te escuchan inclus...

Varias apps de videoconferencia te escuchan inclus...

-

F-Droid, una buena alternativa a la Google Play Store

F-Droid, una buena alternativa a la Google Play Store

-

Proyecto de cargador único para la Unión Europea: ...

Proyecto de cargador único para la Unión Europea: ...

-

Vulnerabilidades en UEFI afectan varios modelos de...

Vulnerabilidades en UEFI afectan varios modelos de...

-

Supuesta vulnerabilidad en 7-Zip para Windows perm...

Supuesta vulnerabilidad en 7-Zip para Windows perm...

-

El troyano «Fakecalls» imita las conversaciones te...

El troyano «Fakecalls» imita las conversaciones te...

-

Cómo proteger el iPhone de spyware avanzado

Cómo proteger el iPhone de spyware avanzado

-

Manual completo para saber si tu teléfono ha sido ...

Manual completo para saber si tu teléfono ha sido ...

-

Octo es un nuevo y avanzado troyano bancario para ...

Octo es un nuevo y avanzado troyano bancario para ...

-

T-Mobile trató de comprar sus datos robados pero l...

T-Mobile trató de comprar sus datos robados pero l...

-

Desvelan informe de espionaje masivo a líderes y a...

Desvelan informe de espionaje masivo a líderes y a...

-

PowerToys para Windows 10 y 11

PowerToys para Windows 10 y 11

-

Los rostros de millones de ciudadanos europeos en ...

Los rostros de millones de ciudadanos europeos en ...

-

La junta directiva de Twitter amenaza a Elon Musk ...

La junta directiva de Twitter amenaza a Elon Musk ...

-

GitHub descubre docenas de organizaciones afectada...

GitHub descubre docenas de organizaciones afectada...

-

Elon Musk quiere comprar Twitter por 43.000 millon...

Elon Musk quiere comprar Twitter por 43.000 millon...

-

Intento de ciberataque Ruso contra un proveedor de...

Intento de ciberataque Ruso contra un proveedor de...

-

Windows 3.1 cumple 30 años

Windows 3.1 cumple 30 años

-

Vulnerabilidad crítica en RPC de Windows

Vulnerabilidad crítica en RPC de Windows

-

El vídeo completo de la presentación de Windows 95

El vídeo completo de la presentación de Windows 95

-

Microsoft desarticula la botnet ZLoader, utilizada...

Microsoft desarticula la botnet ZLoader, utilizada...

-

6 aplicaciones antivirus falsas capaces de robar d...

6 aplicaciones antivirus falsas capaces de robar d...

-

Malware QBot se distribuye ahora en formato Window...

Malware QBot se distribuye ahora en formato Window...

-

Microsoft acusa a China sobre los últimos ataques ...

Microsoft acusa a China sobre los últimos ataques ...

-

Raspberry Pi elimina por seguridad el usuario por ...

Raspberry Pi elimina por seguridad el usuario por ...

-

El FBI hace oficial el cierre de RaidForums y la d...

El FBI hace oficial el cierre de RaidForums y la d...

-

Grave vulnerabilidad en móviles Samsung permite ma...

Grave vulnerabilidad en móviles Samsung permite ma...

-

Microsoft impide múltiples ciberataques rusos cont...

Microsoft impide múltiples ciberataques rusos cont...

-

Anonymous hackea las cámaras de seguridad del Kremlin

Anonymous hackea las cámaras de seguridad del Kremlin

-

La Play Store de Google ocultará las aplicaciones ...

La Play Store de Google ocultará las aplicaciones ...

-

Un alemán de 60 años se vacuna contra el Covid 90 ...

Un alemán de 60 años se vacuna contra el Covid 90 ...

-

Espionaje masivo en cientos de aplicaciones de Goo...

Espionaje masivo en cientos de aplicaciones de Goo...

-

Un fallo informático permite a 300 delincuentes el...

Un fallo informático permite a 300 delincuentes el...

-

Una pista en Alemania provocó la caída del mercado...

Una pista en Alemania provocó la caída del mercado...

-

El FBI desmantela la principal botnet Rusa

El FBI desmantela la principal botnet Rusa

-

Windows 11 prepara un gran avance en seguridad, pe...

Windows 11 prepara un gran avance en seguridad, pe...

-

Twitter está trabajando en un botón para editar tw...

Twitter está trabajando en un botón para editar tw...

-

La Policía de Alemania cierra el mercado negro ile...

La Policía de Alemania cierra el mercado negro ile...

-

Anonymous publica los datos personales de 120.000 ...

Anonymous publica los datos personales de 120.000 ...

-

Hackean varios canales de Youtubers musicales de Vevo

Hackean varios canales de Youtubers musicales de Vevo

-

Hackean MailChimp y lo usan para robar criptomoned...

Hackean MailChimp y lo usan para robar criptomoned...

-

Elon Musk se convierte en el mayor accionista de T...

Elon Musk se convierte en el mayor accionista de T...

-

Cómo encontrar un móvil perdido o robado con Android

Cómo encontrar un móvil perdido o robado con Android

-

Abrir cualquier documento PDF, DOC o imagen de for...

Abrir cualquier documento PDF, DOC o imagen de for...

-

Programas gratuitos para hacer copias de seguridad...

Programas gratuitos para hacer copias de seguridad...

-

Principales características del Ransomware LockBit...

Principales características del Ransomware LockBit...

-

La Policía de Londres presenta cargos contra 2 de ...

La Policía de Londres presenta cargos contra 2 de ...

-

Un ciberataque al grupo Iberdrola deja expuestos l...

Un ciberataque al grupo Iberdrola deja expuestos l...

-

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

Mozilla ha parcheado 271 vulnerabilidades en Firefox utilizando Claude Mythos , destacando que se produjeron casi cero falsos positivos . ...

-

Samsung podría lanzar el Galaxy S27 Pro , un nuevo modelo de gama alta situado entre el Galaxy S27 y el S27 Ultra .

-

DuckDuckGo ha experimentado un incremento del 28% en visitas a su opción de búsqueda sin IA , como respuesta al impulso de los resúmenes g...

Vulnerabilidad crítica en RPC de Windows

Vulnerabilidad crítica en RPC de Windows

Las actualizaciones de este martes de abril de Microsoft abordaron un total de 128 vulnerabilidades de seguridad que abarcan todos sus productos, incluidos Windows, Defender, Office, Exchange Server, Visual Studio y Print Spooler, entre otros.

10 de los 128 errores corregidos se calificaron como Críticos, 115 se calificaron como Importantes y tres se calificaron como Moderados, con una de las fallas enumeradas como conocidas públicamente y otra bajo ataque activo en el momento del lanzamiento.

Las actualizaciones se suman a otras 26 fallas resueltas por Microsoft en su navegador Edge basado en Chromium desde principios de mes.

La falla explotada activamente (CVE-2022-24521, puntaje CVSS: 7.8) se relaciona con una vulnerabilidad de elevación de privilegios en el Common Log File System Driver de Windows (CLFS). A los investigadores de la Agencia de Seguridad Nacional (NSA) y de CrowdStrike, Adam Podlosky y Amir Bazine, se les atribuye haber informado sobre la falla.

La segunda falla Zero-Day conocida públicamente (CVE-2022-26904, puntaje CVSS: 7.0) también se refiere a un caso de escalamiento de privilegios en el Servicio de perfil de usuario de Windows, cuya explotación exitosa "requiere que un atacante genere una condición de carrera".

Vulnerabilidad crítica wormeable

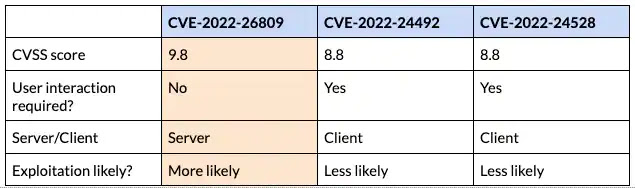

Una de las vulnerabilidades críticas a tener en cuenta incluyen una serie de fallas de ejecución remota de código en RPC Runtime Library (CVE-2022-26809, puntaje CVSS: 9.8) en los puertos 445 y 135 y que es wormeable, lo que recuerda a casos como Conficker y Stuxnet en 2008 y Wannacry en 2017.

La vulnerabilidad podría permitir que un atacante remoto ejecutara código con altos privilegios en un sistema afectado. Dado que no se requiere la interacción del usuario, estos factores se combinan para que sea compatible con gusanos, al menos entre máquinas donde se puede alcanzar RPC. Sin embargo, el puerto estático que se usa aquí (puerto TCP 135) generalmente está bloqueado en el perímetro de la red. Aún así, un atacante podría usar este error para el movimiento lateral. La vulnerabilidad es tan grave que Microsoft publicó actualizaciones para sistema operativos fuera de soporte como Windows 7 y Windows Server 2008.

Si bien todavía no hay exploit público, definitivamente se debe probar e implementar este rápidamente.

Otros errores a tener en cuenta afectan al sistema de archivos de red de Windows (CVE-2022-24491 y CVE-2022-24497, puntajes CVSS: 9.8), Servicio de servidor de Windows (CVE-2022-24541), Windows SMB (CVE-2022-24500) y Microsoft Dynamics 365 (CVE-2022-23259).

Microsoft también corrigió hasta 18 fallas en el servidor DNS de Windows, una falla en la divulgación de información y 17 fallas en la ejecución remota de código, todas las cuales fueron reportadas por el investigador de seguridad Yuki Chen. También se corrigieron 15 fallas de escalamiento de privilegios en el componente Windows Print Spooler.

Los parches llegan una semana después de que el gigante tecnológico anunciara planes para poner a disposición una función llamada AutoPatch en julio de 2022 que permite a las empresas acelerar la aplicación de correcciones de seguridad de manera oportuna al tiempo que enfatiza la escalabilidad y la estabilidad.

Parches de software de otros proveedores

Además de Microsoft, otros proveedores también han lanzado actualizaciones de seguridad para corregir varias vulnerabilidades, contando:

- Adobe

- Android

- Apache Struts 2

- Cisco Systems

- Citrix

- Dell

- Google Chrome

- HP Teradici PCoIP Client

- Juniper Networks

- Linux distributions Oracle Linux, Red Hat, and SUSE

- Mozilla Firefox, Firefox ESR, and Thunderbird

- SAP

- Schneider Electric

- Siemens

- VMware

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.