Tutoriales y Manuales

Entradas Mensuales

-

▼

2026

(Total:

4749

)

-

▼

abril

(Total:

978

)

-

SAP npm infectados roban credenciales

SAP npm infectados roban credenciales

-

GPT-5.5 presenta riesgos similares a Claude Mythos...

GPT-5.5 presenta riesgos similares a Claude Mythos...

-

Exempleado de Google en IA logra 1000 millones en ...

Exempleado de Google en IA logra 1000 millones en ...

-

Extensión de Cursor AI accede a tokens de desarrol...

Extensión de Cursor AI accede a tokens de desarrol...

-

La app espía secreta de Italia al descubierto: cóm...

La app espía secreta de Italia al descubierto: cóm...

-

Gemini crea archivos Office gratis desde el chat

Gemini crea archivos Office gratis desde el chat

-

Gemini añade Nano Banana y Veo a Google TV y Chrom...

Gemini añade Nano Banana y Veo a Google TV y Chrom...

-

Denuvo cae pero sigue fastidiando a usuarios legít...

Denuvo cae pero sigue fastidiando a usuarios legít...

-

España aprueba una iniciativa para limitar los blo...

España aprueba una iniciativa para limitar los blo...

-

Meta planea abastecer sus centros de datos de IA c...

Meta planea abastecer sus centros de datos de IA c...

-

Claude Cursor borra datos y backups de empresa en ...

Claude Cursor borra datos y backups de empresa en ...

-

Copy Fail es un vulnerabilidad critica kernel de L...

Copy Fail es un vulnerabilidad critica kernel de L...

-

China exige baterías ignífugas en coches eléctrico...

China exige baterías ignífugas en coches eléctrico...

-

Fraude masivo con SMS falsos de multas tráfico

Fraude masivo con SMS falsos de multas tráfico

-

Jugadores de Minecraft infectados por LofyStealer ...

Jugadores de Minecraft infectados por LofyStealer ...

-

NVIDIA Nemotron 3 Nano Omni dota de sentidos a los...

NVIDIA Nemotron 3 Nano Omni dota de sentidos a los...

-

Microsoft reducirá el consumo de RAM en Windows

Microsoft reducirá el consumo de RAM en Windows

-

Alerta por fraude que roba cuentas bancarias con M...

Alerta por fraude que roba cuentas bancarias con M...

-

GitHub pierde usuarios por fallos constantes

GitHub pierde usuarios por fallos constantes

-

Sony exige conexión mensual para juegos digitales ...

Sony exige conexión mensual para juegos digitales ...

-

Analista revela alianza OpenAI con MediaTek y Qual...

Analista revela alianza OpenAI con MediaTek y Qual...

-

Nuevo sistema genera errores intencionales en corr...

Nuevo sistema genera errores intencionales en corr...

-

Nuevo ataque BlobPhish roba credenciales de inicio...

Nuevo ataque BlobPhish roba credenciales de inicio...

-

Meta transmitirá energía solar desde el espacio pa...

Meta transmitirá energía solar desde el espacio pa...

-

Meta cobraría por guardar chats en WhatsApp

Meta cobraría por guardar chats en WhatsApp

-

IA supera en gasto a salarios humanos

IA supera en gasto a salarios humanos

-

Amazon presenta IA que vende por voz como un humano

Amazon presenta IA que vende por voz como un humano

-

Nuevo grupo de Ransomware Vect 2.0 RaaS ataca sist...

Nuevo grupo de Ransomware Vect 2.0 RaaS ataca sist...

-

Robots humanoides en aeropuertos japoneses por tur...

Robots humanoides en aeropuertos japoneses por tur...

-

La tasa de fallos de las CPU Intel Raptor Lake sup...

La tasa de fallos de las CPU Intel Raptor Lake sup...

-

Samsung revela prototipo de Galaxy Glasses sin cámara

Samsung revela prototipo de Galaxy Glasses sin cámara

-

Seis centros de datos de IA propuestos para un pue...

Seis centros de datos de IA propuestos para un pue...

-

WhatsApp prueba su propio proveedor de copias de s...

WhatsApp prueba su propio proveedor de copias de s...

-

Magnific la nueva era de Freepik con IA

Magnific la nueva era de Freepik con IA

-

Grave vulnerabilidad en autenticación de cPanel y WHM

Grave vulnerabilidad en autenticación de cPanel y WHM

-

GitHub Copilot limita sus peticiones en junio

GitHub Copilot limita sus peticiones en junio

-

Grupo ShinyHunters hackea Vimeo

Grupo ShinyHunters hackea Vimeo

-

Google firma acuerdo clasificado de IA con el Pent...

Google firma acuerdo clasificado de IA con el Pent...

-

Intel Core 5 320: prometedor para portátiles Windo...

Intel Core 5 320: prometedor para portátiles Windo...

-

Cierre de Kodispain: el addon más usado en Kodi en...

Cierre de Kodispain: el addon más usado en Kodi en...

-

Kernel Linux pierde 138 mil líneas y decepciona a ...

Kernel Linux pierde 138 mil líneas y decepciona a ...

-

Generador de malware ELF para Linux elude detecció...

Generador de malware ELF para Linux elude detecció...

-

ASUS presenta nuevas fuentes de alimentación TUF G...

ASUS presenta nuevas fuentes de alimentación TUF G...

-

Corsair ThermalProtect: cable diseñado para evitar...

Corsair ThermalProtect: cable diseñado para evitar...

-

El SoC Google Tensor G6 tendrá una GPU PowerVR del...

El SoC Google Tensor G6 tendrá una GPU PowerVR del...

-

Cómo mantener la seguridad en redes Wi-Fi públicas

Cómo mantener la seguridad en redes Wi-Fi públicas

-

Canonical integrará IA en Ubuntu

Canonical integrará IA en Ubuntu

-

PS5 ahora puede funcionar con Linux como un PC gamer

PS5 ahora puede funcionar con Linux como un PC gamer

-

Google enfrenta protesta masiva de empleados por c...

Google enfrenta protesta masiva de empleados por c...

-

Microsoft libera el código fuente de MS-DOS 1.0 en...

Microsoft libera el código fuente de MS-DOS 1.0 en...

-

Rompen la protección anti-piratería de Denuvo

Rompen la protección anti-piratería de Denuvo

-

Microsoft reemplaza Copilot en el Bloc de notas de...

Microsoft reemplaza Copilot en el Bloc de notas de...

-

La Comisión Europea aprecia que Meta infringió la ...

La Comisión Europea aprecia que Meta infringió la ...

-

Popular paquete de PyPI con 1 millón de descargas ...

Popular paquete de PyPI con 1 millón de descargas ...

-

Vision Pro revolucionan cirugías de cataratas

Vision Pro revolucionan cirugías de cataratas

-

PS5 podría exigir conexión mensual a internet

PS5 podría exigir conexión mensual a internet

-

Movistar presenta fibra On/Off con pago por uso di...

Movistar presenta fibra On/Off con pago por uso di...

-

Pixel 11 usará GPU antigua para abaratar costos

Pixel 11 usará GPU antigua para abaratar costos

-

Sinceerly es un plugin engaña a IA con errores ort...

Sinceerly es un plugin engaña a IA con errores ort...

-

Windows Remote Desktop deja fragmentos de imágenes...

Windows Remote Desktop deja fragmentos de imágenes...

-

Vulnerabilidad crítica de RCE en GitHub.com y Ente...

Vulnerabilidad crítica de RCE en GitHub.com y Ente...

-

China construirá superordenador con 47 mil CPU nac...

China construirá superordenador con 47 mil CPU nac...

-

WhatsApp lanzará almacenamiento cifrado para chats

WhatsApp lanzará almacenamiento cifrado para chats

-

Envía tu nombre al espacio con satélites de la NASA

Envía tu nombre al espacio con satélites de la NASA

-

Inyección SQL crítica en LiteLLM pone en riesgo cl...

Inyección SQL crítica en LiteLLM pone en riesgo cl...

-

OpenAI lleva su IA a Amazon tras terminar pacto co...

OpenAI lleva su IA a Amazon tras terminar pacto co...

-

Samsung presenta monitor 6K para gaming Odyssey G8

Samsung presenta monitor 6K para gaming Odyssey G8

-

Múltiples vulnerabilidades en OpenClaw permiten el...

Múltiples vulnerabilidades en OpenClaw permiten el...

-

cPanel advierte sobre fallo crítico de autenticaci...

cPanel advierte sobre fallo crítico de autenticaci...

-

FRITZBox 5690 vs 5530 Fiber comparativa

FRITZBox 5690 vs 5530 Fiber comparativa

-

Gemini anticipa tus necesidades en el móvil

Gemini anticipa tus necesidades en el móvil

-

Bizum revoluciona su servicio en España desde el 1...

Bizum revoluciona su servicio en España desde el 1...

-

Adobe mejora Photoshop y Lightroom con novedades

Adobe mejora Photoshop y Lightroom con novedades

-

Europa exige a Google permitir IA rivales en Android

Europa exige a Google permitir IA rivales en Android

-

Ubuntu incorporará IA en 2026

Ubuntu incorporará IA en 2026

-

Atentado a Trump dispara ventas de juego del sospe...

Atentado a Trump dispara ventas de juego del sospe...

-

Magnific la app española de IA para creativos supe...

Magnific la app española de IA para creativos supe...

-

La nueva app de Instagram lanzada en España: Insta...

La nueva app de Instagram lanzada en España: Insta...

-

Lenovo vende portátiles de 120 Hz, pero cuando los...

Lenovo vende portátiles de 120 Hz, pero cuando los...

-

YouTuber crea memoria RAM en un laboratorio que hi...

YouTuber crea memoria RAM en un laboratorio que hi...

-

Dispositivo a nanoescala genera electricidad conti...

Dispositivo a nanoescala genera electricidad conti...

-

Kingston DC3000ME PCIe 5.0, SSD NVMe U.2 de hasta ...

Kingston DC3000ME PCIe 5.0, SSD NVMe U.2 de hasta ...

-

Las placas base de MSI serán menos peligrosas para...

Las placas base de MSI serán menos peligrosas para...

-

Nueva campaña de BlueNoroff usa PowerShell sin arc...

Nueva campaña de BlueNoroff usa PowerShell sin arc...

-

Nuevo malware usa ofuscación y entrega de carga po...

Nuevo malware usa ofuscación y entrega de carga po...

-

La comunidad de impresión 3D se organiza contra le...

La comunidad de impresión 3D se organiza contra le...

-

Agente de IA con Claude borra base de datos de emp...

Agente de IA con Claude borra base de datos de emp...

-

Samsung presenta una pantalla LED de cine de 14 me...

Samsung presenta una pantalla LED de cine de 14 me...

-

El error de poner el repetidor Wi-Fi cerca del router

El error de poner el repetidor Wi-Fi cerca del router

-

Linux: el kernel superará pronto los 40 millones d...

Linux: el kernel superará pronto los 40 millones d...

-

China muestra a Lingsheng, el superordenador a exa...

China muestra a Lingsheng, el superordenador a exa...

-

NVIDIA lanza una GeForce RTX 5070 Laptop con 12 GB...

NVIDIA lanza una GeForce RTX 5070 Laptop con 12 GB...

-

Alertan sobre Claude Mythos capaz detectar vulnera...

Alertan sobre Claude Mythos capaz detectar vulnera...

-

Claude ahora detecta fallos en código con Bugcrawl

Claude ahora detecta fallos en código con Bugcrawl

-

Malware oculto en app con un millón de descargas: ...

Malware oculto en app con un millón de descargas: ...

-

El legendario emulador de Nintendo ZSNES reescrito...

El legendario emulador de Nintendo ZSNES reescrito...

-

OpenAI lanzará su propio móvil

OpenAI lanzará su propio móvil

-

Malware previo a Stuxnet atacaba software industrial

Malware previo a Stuxnet atacaba software industrial

-

Noctua publica archivos CAD 3D gratuitos para sus ...

Noctua publica archivos CAD 3D gratuitos para sus ...

-

Vulnerabilidad crítica de inyección SQL en LiteLLM

Vulnerabilidad crítica de inyección SQL en LiteLLM

-

Spotify lanza clases de fitness

Spotify lanza clases de fitness

-

Alerta en Linux por fallo en PackageKit que permit...

Alerta en Linux por fallo en PackageKit que permit...

-

Vulnerabilidad en Notepad++ permite a atacantes bl...

Vulnerabilidad en Notepad++ permite a atacantes bl...

-

iPhone 20 sin bordes imita al Galaxy Edge

iPhone 20 sin bordes imita al Galaxy Edge

-

Samsung logra DRAM un 50% más densa bajo 10 nm

Samsung logra DRAM un 50% más densa bajo 10 nm

-

Udemy sufre un hackeo por parte de ShinyHunters co...

Udemy sufre un hackeo por parte de ShinyHunters co...

-

Samsung celebra 1 año de su app para salud mental

Samsung celebra 1 año de su app para salud mental

-

BleachBit 6 mejora limpieza y gestiona cookies

BleachBit 6 mejora limpieza y gestiona cookies

-

Windows 11 dejará pausar actualizaciones sin límite

Windows 11 dejará pausar actualizaciones sin límite

-

Linux 7.1 acelera NTFS y retira los i486

Linux 7.1 acelera NTFS y retira los i486

-

AMD EXPO 1.2 no será exclusivo de X870: las placas...

AMD EXPO 1.2 no será exclusivo de X870: las placas...

-

Cámaras de móviles amenazadas por escasez de RAM

Cámaras de móviles amenazadas por escasez de RAM

-

Aplicación Vibing.exe de Microsoft Store presuntam...

Aplicación Vibing.exe de Microsoft Store presuntam...

-

Google prepara nuevas voces para Gemini

Google prepara nuevas voces para Gemini

-

Sólo 8 aerolíneas ofrecen WiFi de más de 100 Mbps

Sólo 8 aerolíneas ofrecen WiFi de más de 100 Mbps

-

RTX 4090 falsa engaña a comprador con réplica impe...

RTX 4090 falsa engaña a comprador con réplica impe...

-

Linux usa IA local para detectar fallos en segundos

Linux usa IA local para detectar fallos en segundos

-

Fibra 1 Gbps: ¿qué operador en España ofrece mejor...

Fibra 1 Gbps: ¿qué operador en España ofrece mejor...

-

Protege tu PC en redes WiFi públicas con este ajus...

Protege tu PC en redes WiFi públicas con este ajus...

-

Microsoft prepara Windows K2 para reconquistar a s...

Microsoft prepara Windows K2 para reconquistar a s...

-

Agente de programación con IA basado en Claude Opu...

Agente de programación con IA basado en Claude Opu...

-

Top reproductores de vídeo Android sin anuncios

Top reproductores de vídeo Android sin anuncios

-

AMD EXPO 1.2 optimiza memorias DDR5

AMD EXPO 1.2 optimiza memorias DDR5

-

LG lanza alerta automática en accidentes de tráfico

LG lanza alerta automática en accidentes de tráfico

-

Policía busca 4 días a una mujer méxicana con foto...

Policía busca 4 días a una mujer méxicana con foto...

-

Lector de documentos falso en Google Play con 10K ...

Lector de documentos falso en Google Play con 10K ...

-

Copilot revoluciona OneDrive con resúmenes y edici...

Copilot revoluciona OneDrive con resúmenes y edici...

-

Europa crea banco de hidrógeno para competir con C...

Europa crea banco de hidrógeno para competir con C...

-

-

▼

abril

(Total:

978

)

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

AMD rediseñó el Ryzen 7 5800X3D para su regreso a AM4, integrando una segunda generación de 3D V-Cache debido a complicaciones en la fabri...

-

IPTV-org ofrece una lista IPTV con más de 42.000 canales de televisión gratuitos de todo el mundo, incluyendo noticias, deportes, docume...

-

Google ha lanzado DiffusionGemma , un modelo experimental de IA gratuito que genera texto en bloques completos, logrando ser diez veces más...

LinkedIn escanea más de 6.000 extensiones de Chrome y recopila datos

LinkedIn escanea más de 6.000 extensiones de Chrome y recopila datos

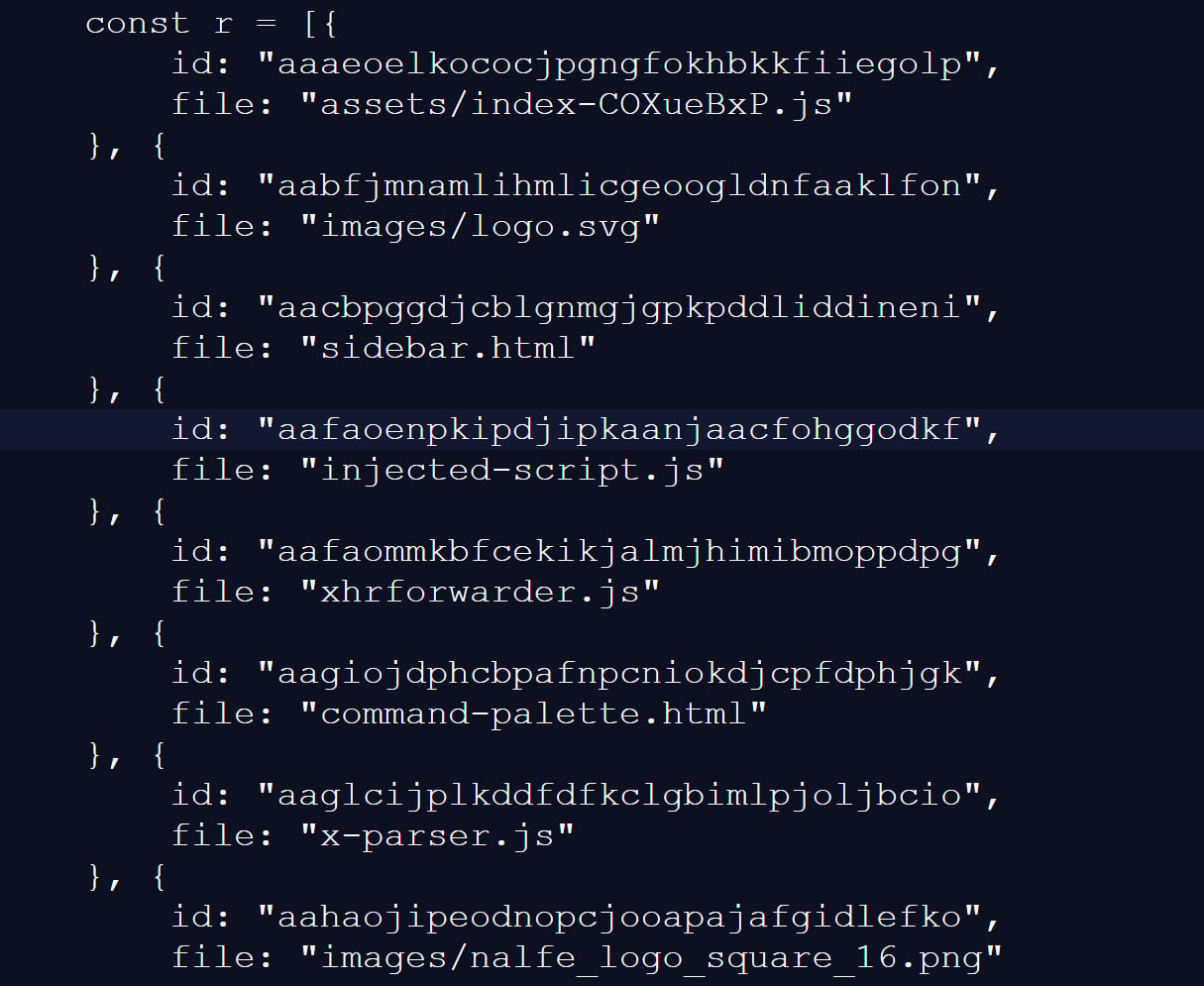

LinkedIn escanea más de 6.000 extensiones de Chrome mediante JavaScript oculto para recopilar datos de usuarios, incluyendo información sensible vinculada a perfiles reales y competidores como Apollo o ZoomInfo, según el informe BrowserGate. BleepingComputer confirmó que el script detecta extensiones y datos del dispositivo (CPU, memoria, resolución, etc.), aunque LinkedIn niega uso malintencionado y alega protección de su plataforma. El informe surge de una disputa con un desarrollador cuya cuenta fue suspendida.

Un nuevo informe, denominado BrowserGate, advierte que LinkedIn, propiedad de Microsoft, utiliza JavaScript ocultos en su sitio web para escanear los navegadores de los visitantes en busca de extensiones instaladas y recopilar datos de sus dispositivos.

Según un informe, que afirma ser una asociación de usuarios comerciales de LinkedIn, la plataforma de Microsoft inyecta JavaScript en las sesiones de los usuarios para comprobar miles de extensiones de navegador y vincular los resultados a perfiles de usuario identificables.

El autor afirma que esta práctica se utiliza para recopilar información personal y corporativa sensible, ya que las cuentas de LinkedIn están vinculadas a identidades reales, empleadores y puestos de trabajo.

"LinkedIn escanea más de 200 productos que compiten directamente con sus propias herramientas de ventas, incluyendo Apollo, Lusha y ZoomInfo. Dado que LinkedIn conoce el empleador de cada usuario, puede identificar qué empresas utilizan qué productos de la competencia. Está extrayendo las listas de clientes de miles de empresas de software de los navegadores de sus usuarios sin que nadie lo sepa", afirma el informe.

"Luego utiliza la información que encuentra". LinkedIn ya ha enviado amenazas de represalias a usuarios de herramientas de terceros, utilizando datos obtenidos mediante este escaneo encubierto para identificar a sus objetivos.

BleepingComputer ha confirmado de forma independiente parte de estas afirmaciones mediante sus propias pruebas, durante las cuales observaron que el sitio web de LinkedIn cargaba un archivo JavaScript con un nombre aleatorio. Este script comprobaba la presencia de 6.236 extensiones de navegador intentando acceder a los recursos de archivo asociados a un ID de extensión específico, una técnica conocida para detectar si las extensiones están instaladas.

Este script de identificación de extensiones ya se había reportado en 2025, pero en aquel entonces solo detectaba aproximadamente 2.000 extensiones. Un repositorio de GitHub diferente, de hace dos meses, muestra la detección de 3.000 extensiones, lo que demuestra que el número de extensiones detectadas sigue aumentando.

Si bien muchas de las extensiones analizadas están relacionadas con LinkedIn, el script también detectó, de forma extraña, extensiones de idioma y gramática, herramientas para profesionales fiscales y otras funciones aparentemente no relacionadas.

Además, el script recopila una amplia gama de datos del navegador y del dispositivo, incluyendo el número de núcleos de la CPU, la memoria disponible, la resolución de pantalla, la zona horaria, la configuración de idioma, el estado de la batería, información de audio y las características de almacenamiento.

BleepingComputer no pudo verificar las afirmaciones del informe BrowserGate sobre el uso de los datos ni si estos se comparten con terceros. Sin embargo, en el pasado se han utilizado técnicas de huella digital similares para crear perfiles de navegador únicos, lo que permite rastrear a los usuarios en diferentes sitios web.

LinkedIn niega las acusaciones de uso de datos.

LinkedIn no niega detectar extensiones de navegador específicas y declaró que la información se utiliza para proteger la plataforma y a sus usuarios. No obstante, la empresa afirma que el informe proviene de una persona cuya cuenta fue suspendida por extraer contenido de LinkedIn e infringir los términos de uso del sitio.

LinkedIn afirma que el informe BrowserGate surge de una disputa con el desarrollador de una extensión de navegador relacionada con LinkedIn llamada "Teamfluence", la cual, según LinkedIn, fue restringida por infringir los términos de la plataforma. En documentos compartidos con BleepingComputer, un tribunal alemán denegó la solicitud de medida cautelar del desarrollador, al considerar que las acciones de LinkedIn no constituían obstrucción ilegal ni discriminación.

El tribunal también determinó que la recopilación automatizada de datos por sí sola podría infringir los términos de uso de LinkedIn y que la plataforma tenía derecho a bloquear las cuentas para protegerla. LinkedIn argumenta que el informe BrowserGate es un intento de reabrir públicamente dicha disputa.

Independientemente de los motivos del informe, un punto es indiscutible: El sitio web de LinkedIn utiliza un script de identificación que detecta más de 6.000 extensiones ejecutándose en un navegador Chromium, junto con otros datos sobre el sistema del visitante. Esta no es la primera vez que las empresas utilizan scripts de identificación agresivos para detectar programas que se ejecutan en el dispositivo de un visitante.

En 2021, se descubrió que eBay utilizaba JavaScript para realizar escaneos automáticos de puertos en los dispositivos de los visitantes y determinar si ejecutaban diversos programas de soporte remoto. Aunque eBay nunca confirmó el motivo del uso de estos scripts, se creía que se utilizaban para bloquear el fraude en dispositivos comprometidos.

Posteriormente, se descubrió que numerosas otras empresas utilizaban el mismo script de identificación, entre ellas Citibank, TD Bank, Ameriprise, Chick-fil-A, Lendup, BeachBody, Equifax IQ Connect, TIAA-CREF, Sky, GumTree y WePay.

Fuente: BC

Fuentes:

http://blog.segu-info.com.ar/2026/04/linkedin-escanea-mas-de-6000.html

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.