Tutoriales y Manuales

Entradas Mensuales

-

▼

2026

(Total:

4128

)

-

▼

mayo

(Total:

825

)

-

Vuelve el Samsung Galaxy Z Roll

Vuelve el Samsung Galaxy Z Roll

-

Filtraciones de datos en la web móvil de Trump jus...

Filtraciones de datos en la web móvil de Trump jus...

-

Alternativas gratis a Microsoft 365

Alternativas gratis a Microsoft 365

-

768GB de memoria Intel Optane barata para ejecutar...

768GB de memoria Intel Optane barata para ejecutar...

-

El cerebro aprende mejor con libros de papel

El cerebro aprende mejor con libros de papel

-

Ola de malware Shai-Hulud afecta a 600 paquetes de...

Ola de malware Shai-Hulud afecta a 600 paquetes de...

-

Splunk corrige vulnerabilidades que permiten ataqu...

Splunk corrige vulnerabilidades que permiten ataqu...

-

El nuevo engaño del phishing: cómo el consentimien...

El nuevo engaño del phishing: cómo el consentimien...

-

FBI advierte sobre Kali365: roban credenciales de ...

FBI advierte sobre Kali365: roban credenciales de ...

-

PS5 con trazado de trayectorias en Linux: 35 FPS a...

PS5 con trazado de trayectorias en Linux: 35 FPS a...

-

Malware usa MSHTA de Internet Explorer en Windows 11

Malware usa MSHTA de Internet Explorer en Windows 11

-

Ucrania identifica al operador de un infostealer v...

Ucrania identifica al operador de un infostealer v...

-

Costes de memoria de Nvidia suben 485%, sistemas d...

Costes de memoria de Nvidia suben 485%, sistemas d...

-

AMD Hammer Lake: vuelve el Hyper Threading con la ...

AMD Hammer Lake: vuelve el Hyper Threading con la ...

-

Filtrado el Samsung Galaxy S27 Pro

Filtrado el Samsung Galaxy S27 Pro

-

Claude Mythos AI detecta 10.000 vulnerabilidades g...

Claude Mythos AI detecta 10.000 vulnerabilidades g...

-

La venta de tarjetas gráficas cae un 41% en 2026 p...

La venta de tarjetas gráficas cae un 41% en 2026 p...

-

Huawei desarrolla un SSD de 122 TB con un empaquet...

Huawei desarrolla un SSD de 122 TB con un empaquet...

-

DeepSeek desploma precios de IA en China

DeepSeek desploma precios de IA en China

-

npm implementa controles de instalación y publicac...

npm implementa controles de instalación y publicac...

-

No borres la nueva carpeta SecureBoot de Windows 11

No borres la nueva carpeta SecureBoot de Windows 11

-

Gemini gratuito ya no es ilimitado: limites diario...

Gemini gratuito ya no es ilimitado: limites diario...

-

Explotan vulnerabilidad CVE-2026-48172 en plugin d...

Explotan vulnerabilidad CVE-2026-48172 en plugin d...

-

Demócratas critican recortes de Trump en cibersegu...

Demócratas critican recortes de Trump en cibersegu...

-

Google publica código de exploit para fallo de Chr...

Google publica código de exploit para fallo de Chr...

-

Usan Hugging Face para malware en ataque a npm

Usan Hugging Face para malware en ataque a npm

-

Autoridades desmantelan "First VPN" usada en ataqu...

Autoridades desmantelan "First VPN" usada en ataqu...

-

Mini Shai-Hulud compromete paquetes npm de @antv p...

Mini Shai-Hulud compromete paquetes npm de @antv p...

-

EE. UU. y Canadá detienen y acusan al presunto adm...

EE. UU. y Canadá detienen y acusan al presunto adm...

-

Los AMD Ryzen AI Max 400 son oficiales, el refrito...

Los AMD Ryzen AI Max 400 son oficiales, el refrito...

-

Exdirector de Samsung prevé fin de crisis de RAM e...

Exdirector de Samsung prevé fin de crisis de RAM e...

-

Rusia comprará chips chinos para GigaChat

Rusia comprará chips chinos para GigaChat

-

Usan falsas descargas de Teams para desplegar Vall...

Usan falsas descargas de Teams para desplegar Vall...

-

Campaña de phishing con invitaciones falsas roba c...

Campaña de phishing con invitaciones falsas roba c...

-

Construyen un PC gaming Steampunk hecho de cobre q...

Construyen un PC gaming Steampunk hecho de cobre q...

-

Malware Megalodon comprometió más de 5.500 reposit...

Malware Megalodon comprometió más de 5.500 reposit...

-

Rusia pone publicidad en sus cohetes por crisis ec...

Rusia pone publicidad en sus cohetes por crisis ec...

-

Flipper One: el sucesor con IA y Linux

Flipper One: el sucesor con IA y Linux

-

Spotify impulsa su IA en música y podcasts

Spotify impulsa su IA en música y podcasts

-

Ataque Mini Shai-Hulud obliga a npm a reiniciar to...

Ataque Mini Shai-Hulud obliga a npm a reiniciar to...

-

LibreOffice critica formato de Microsoft y desata ...

LibreOffice critica formato de Microsoft y desata ...

-

PC gaming extremo con 13 pantallas internas, 15.00...

PC gaming extremo con 13 pantallas internas, 15.00...

-

Ubiquiti parchea vulnerabilidades críticas de UniF...

Ubiquiti parchea vulnerabilidades críticas de UniF...

-

Chrome en riesgo por nueva vulnerabilidad crítica ...

Chrome en riesgo por nueva vulnerabilidad crítica ...

-

Descubren que las claves de API de Google siguen a...

Descubren que las claves de API de Google siguen a...

-

Firefox Nova: el gran rediseño del navegador libre

Firefox Nova: el gran rediseño del navegador libre

-

El navegador Vivaldi 8.0 se renueva

El navegador Vivaldi 8.0 se renueva

-

La memoria es un 435% más cara en los racks de ser...

La memoria es un 435% más cara en los racks de ser...

-

Lenovo vende consola con juegos piratas en China

Lenovo vende consola con juegos piratas en China

-

El FBI alerta sobre Kali365 ante el aumento del ph...

El FBI alerta sobre Kali365 ante el aumento del ph...

-

Google expone fallo grave en Chromium

Google expone fallo grave en Chromium

-

Discord activa cifrado de extremo a extremo en vid...

Discord activa cifrado de extremo a extremo en vid...

-

YouTube Premium Lite gratis con el plan Google AI Pro

YouTube Premium Lite gratis con el plan Google AI Pro

-

España y LaLiga bajo sospecha por incumplir la DSA

España y LaLiga bajo sospecha por incumplir la DSA

-

NVIDIA se lanza a por el mercado CPU con Vera y am...

NVIDIA se lanza a por el mercado CPU con Vera y am...

-

Las CORSAIR Vengeance DDR5 se actualizan en silenc...

Las CORSAIR Vengeance DDR5 se actualizan en silenc...

-

La IA no reemplazará todos los empleos

La IA no reemplazará todos los empleos

-

Detenido en Canadá el operador de la botnet Kimwol...

Detenido en Canadá el operador de la botnet Kimwol...

-

ZeroWriter Fold: el portátil solo para escribir

ZeroWriter Fold: el portátil solo para escribir

-

RHEL 10.2 potencia IA, modo imagen y seguridad pos...

RHEL 10.2 potencia IA, modo imagen y seguridad pos...

-

Vulnerabilidades críticas en Chrome permiten ejecu...

Vulnerabilidades críticas en Chrome permiten ejecu...

-

SUSE pide a la UE priorizar el código abierto

SUSE pide a la UE priorizar el código abierto

-

Nvidia superará a Intel y AMD en CPUs

Nvidia superará a Intel y AMD en CPUs

-

Policía interviene el servicio “First VPN”, utiliz...

Policía interviene el servicio “First VPN”, utiliz...

-

Robots de Figure clasifican paquetes sin pausa

Robots de Figure clasifican paquetes sin pausa

-

PC con RTX 5080 silencioso termina siendo un horno

PC con RTX 5080 silencioso termina siendo un horno

-

Fraude de clics en Android: 455 apps maliciosas

Fraude de clics en Android: 455 apps maliciosas

-

Data Brokers de la Dark Web venden filtraciones an...

Data Brokers de la Dark Web venden filtraciones an...

-

Requisitos mínimos de GTA VI para PC

Requisitos mínimos de GTA VI para PC

-

PS5 hackeada ejecuta Linux y juegos AAA

PS5 hackeada ejecuta Linux y juegos AAA

-

Malware TamperedChef usa apps productivas firmadas...

Malware TamperedChef usa apps productivas firmadas...

-

Nuevos 0-days de Microsoft Defender explotados act...

Nuevos 0-days de Microsoft Defender explotados act...

-

Vulnerabilidad de 9 años en el kernel de Linux per...

Vulnerabilidad de 9 años en el kernel de Linux per...

-

Demandan a Team Group por 1,1 millones debido a pu...

Demandan a Team Group por 1,1 millones debido a pu...

-

Sound Blaster AE-X: Creative vuelve al mercado de ...

Sound Blaster AE-X: Creative vuelve al mercado de ...

-

AMD responde a NVIDIA y Apple con Ryzen AI Halo: u...

AMD responde a NVIDIA y Apple con Ryzen AI Halo: u...

-

Vulnerabilidad crítica de Cisco Secure Workload pe...

Vulnerabilidad crítica de Cisco Secure Workload pe...

-

AMD Ryzen AI Halo: IA local en tu PC

AMD Ryzen AI Halo: IA local en tu PC

-

TDF defiende ODF frente a Microsoft

TDF defiende ODF frente a Microsoft

-

Guía de Windows 11 Insider

Guía de Windows 11 Insider

-

Una wikipedia de tu vida para dejar un buen legado...

Una wikipedia de tu vida para dejar un buen legado...

-

Google crea mundos reales con IA con Project Genie

Google crea mundos reales con IA con Project Genie

-

Publicado exploit PoC de vulnerabilidad DirtyDecry...

Publicado exploit PoC de vulnerabilidad DirtyDecry...

-

OpenAI planea salir a bolsa con valoración récord

OpenAI planea salir a bolsa con valoración récord

-

Starlink sube precios en España

Starlink sube precios en España

-

Publicidad intrusiva en Android Auto via Google Maps

Publicidad intrusiva en Android Auto via Google Maps

-

Nuevos juegos en GeForce Now

Nuevos juegos en GeForce Now

-

Stroustrup critica la lentitud de Python frente a C++

Stroustrup critica la lentitud de Python frente a C++

-

Flipper presenta el nuevo Flipper One Modular Linu...

Flipper presenta el nuevo Flipper One Modular Linu...

-

DIGI llega al Reino Unido

DIGI llega al Reino Unido

-

Botnet Void usa contratos inteligentes de Ethereum...

Botnet Void usa contratos inteligentes de Ethereum...

-

IA ya supera el Test de Turing

IA ya supera el Test de Turing

-

Filtradas 46 mil contraseñas en texto plano tras b...

Filtradas 46 mil contraseñas en texto plano tras b...

-

Microsoft alerta sobre dos vulnerabilidades de Def...

Microsoft alerta sobre dos vulnerabilidades de Def...

-

Vulnerabilidad en Claude Code expone credenciales ...

Vulnerabilidad en Claude Code expone credenciales ...

-

OpenAI resuelve problema matemático de hace 80 años

OpenAI resuelve problema matemático de hace 80 años

-

Nvidia ya no reporta ventas de gráficas como segme...

Nvidia ya no reporta ventas de gráficas como segme...

-

Malware BadIIS secuestra servidores IIS y redirige...

Malware BadIIS secuestra servidores IIS y redirige...

-

Filtrados repositorios internos de GitHub mediante...

Filtrados repositorios internos de GitHub mediante...

-

Google reinventa la búsqueda con IA

Google reinventa la búsqueda con IA

-

-

▼

mayo

(Total:

825

)

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

¿Qué es una shell inversa?

¿Qué es una shell inversa?

Una reverse shell (o "shell inversa") es una técnica utilizada en ciberseguridad y piratería informática que implica establecer una conexión entre un atacante y una máquina objetivo, permitiendo al atacante ejecutar comandos en la máquina remota de forma remota. Esta técnica es comúnmente utilizada por los hackers para obtener acceso no autorizado a sistemas informáticos y tomar el control de ellos.

Aprovechan vulnerabilidad de IIS de hace 6 años para obtener acceso remoto

Aprovechan vulnerabilidad de IIS de hace 6 años para obtener acceso remoto

La Unidad de Respuesta a Amenazas (TRU) de eSentire reveló que los actores de amenazas están explotando activamente una vulnerabilidad de IIS de hace seis años en Progress Telerik UI para ASP.NET AJAX para obtener acceso remoto a los sistemas.

Comando netsh en Windows: ejemplos de uso

Comando netsh en Windows: ejemplos de uso

La petrolera Shell víctima indirecta del ransomware Cl0p al utilizar el software de gestión MOVEit

La petrolera Shell víctima indirecta del ransomware Cl0p al utilizar el software de gestión MOVEit

Comandos prácticos consola Windows (cmd)

Comandos prácticos consola Windows (cmd)

La consola de Windows puede parecer anticuada, difícil de usar o innecesaria en una época donde las interfaces gráficas dominan por completo la interacción con sistemas operativos y aplicaciones. Sin embargo, sigue siendo muy útil para que administradores de sistemas o usuarios avanzados realicen tareas de manera más flexible y rápida,

Grave vulnerabilidad en Polkit permite obtener root en Linux de forma local

Grave vulnerabilidad en Polkit permite obtener root en Linux de forma local

Una vulnerabilidad que lleva presente 12 años en Linux. Este fallo está presente en una herramienta del sistema llamada Polkit (previamente llamada PolicyKit) similar a sudo, que permite a un atacante obtener permisos de root en prácticamente cualquier distro de Linux, por ejemplo instalaciones predeterminadas de RHEL 8, Fedora 21 (o posterior), Ubuntu 20.04 y versiones inestables de Debian ("bullseye") y sus derivadas. Polkit reemplaza a sudo con systemd o como doas en FreeBSD.

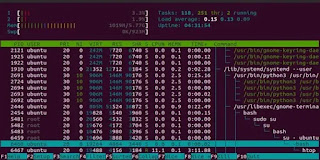

Manual uso htop: monitoriza recursos servidor en tiempo real

Manual uso htop: monitoriza recursos servidor en tiempo real

Así te pueden hackear por copiar y pegar comandos desde una web

Así te pueden hackear por copiar y pegar comandos desde una web

Casi todos hemos copiado un comando desde la web para pegarlo en el terminal. No es algo que hagan solo usuarios novatos en Linux, sino en cualquier sistema, y es tan común entre los mismos desarrolladores -hasta los más veteranos- que la misma Stack Overflow convirtió su teclado para 'copiar y pegar' en un gadget real con bastante demanda.

Las mejores shells para GNU/Linux

Las mejores shells para GNU/Linux

Las mejores shell para GNU/Linux. En nuestros sistemas favoritos, comparados con otros privativos, es mucho más frecuente utilizar la consola de comandos, con más motivo aún si eres desarrollador o administrador de sistemas. Las shell de las que vamos a hablar son las más populares, estas son tsch, fish, Korn Shell, Z Shell y como no, Bash.

Windows Terminal será la línea de comandos por defecto en Windows 11

Windows Terminal será la línea de comandos por defecto en Windows 11

Microsoft establecerá Windows Terminal como la línea de comandos predeterminada en Windows 11, según anuncia, en un movimiento muy predecible que llega tras otro, como el que supuso su instalación como software de sistema también en Windows 10H2.

Filtros en Linux: pipes, tuberías: cut, sort, uniq, wc, tee, head, tail y grep

Filtros en Linux: pipes, tuberías: cut, sort, uniq, wc, tee, head, tail y grep

Ejemplos comando find para buscar en Linux

Ejemplos comando find para buscar en Linux

El comando find es uno de los más importantes en el mundo *nix. En Linux se puede usar para localizar todo aquello que necesitas, como directorios y ficheros. Además, es extremadamente poderoso y flexible, ya que admite argumentos y opciones para crear prácticos filtros (fecha, tamaño, tipo, nombre, extensión,…). Incluso puede ser una práctica herramienta para auditar la seguridad de la distro, ya que también podrá localizar ficheros o directorios con permisos inapropiados.

Shell informa de una violación de datos después del hackeo sufrido por Accellion

Shell informa de una violación de datos después del hackeo sufrido por Accellion

El gigante de la energía Shell ha revelado una violación (filtración) de datos después de que los atacantes comprometieran el sistema de intercambio "seguro" de archivos de la compañía impulsado por File Transfer Appliance (FTA) de Accellion. Shell es un grupo multinacional de empresas petroquímicas y energéticas con más de 86.000 empleados en más de 70 países. También es la quinta compañía más grande, según sus resultados de ingresos de 2020 y su clasificación global de Fortune 500.