Tutoriales y Manuales

Entradas Mensuales

-

▼

2026

(Total:

4680

)

-

▼

junio

(Total:

297

)

-

OpenAI transformará ChatGPT

OpenAI transformará ChatGPT

-

Apple abandona Intel en sus Mac

Apple abandona Intel en sus Mac

-

Nuevo grupo Pink ataca empresas para robar claves ...

Nuevo grupo Pink ataca empresas para robar claves ...

-

Intel celebra los 48 años del primer procesador co...

Intel celebra los 48 años del primer procesador co...

-

ONU: IA gastará agua de 1.300 millones de personas...

ONU: IA gastará agua de 1.300 millones de personas...

-

Robots destrozan apartamento de Airbnb

Robots destrozan apartamento de Airbnb

-

NVIDIA se alía con Corea del Sur para impulsar la IA

NVIDIA se alía con Corea del Sur para impulsar la IA

-

Instala funciones ocultas de Windows 11 sin cuenta...

Instala funciones ocultas de Windows 11 sin cuenta...

-

Nuevo grupo vinculado a China ataca servidores IIS...

Nuevo grupo vinculado a China ataca servidores IIS...

-

Apple integra IA en Xcode 27

Apple integra IA en Xcode 27

-

TDF defiende la soberanía del formato frente a Eur...

TDF defiende la soberanía del formato frente a Eur...

-

La UE lanza su Estrategia de Código Abierto para r...

La UE lanza su Estrategia de Código Abierto para r...

-

NotebookLM crea PDFs, Excel y presentaciones con u...

NotebookLM crea PDFs, Excel y presentaciones con u...

-

Lanzado Apache HTTP Server 2.4.68 con correcciones...

Lanzado Apache HTTP Server 2.4.68 con correcciones...

-

Parches de seguridad de SAP: vulnerabilidades crít...

Parches de seguridad de SAP: vulnerabilidades crít...

-

Check Point vincula ataques zero-day de VPN con la...

Check Point vincula ataques zero-day de VPN con la...

-

Fallo de un solo carácter en el kernel de Linux pe...

Fallo de un solo carácter en el kernel de Linux pe...

-

Steam Machine y Frame: fecha de lanzamiento

Steam Machine y Frame: fecha de lanzamiento

-

AM6 de AMD: DDR6 y PCIe Gen6

AM6 de AMD: DDR6 y PCIe Gen6

-

Tu fibra puede ser rápida, pero tu WiFi no tanto: ...

Tu fibra puede ser rápida, pero tu WiFi no tanto: ...

-

LaLiga extiende bloqueos de IP a Segunda División

LaLiga extiende bloqueos de IP a Segunda División

-

IA crea gusanos adaptativos

IA crea gusanos adaptativos

-

NSA usa Claude Mythos para ciberoperaciones ofensi...

NSA usa Claude Mythos para ciberoperaciones ofensi...

-

Grave fallo en VPN de Check Point permite saltar c...

Grave fallo en VPN de Check Point permite saltar c...

-

Microsoft implementará una nueva carpeta de Acceso...

Microsoft implementará una nueva carpeta de Acceso...

-

Microsoft fuerza Copilot en Windows

Microsoft fuerza Copilot en Windows

-

Windows 11 eliminará Bing de su búsqueda

Windows 11 eliminará Bing de su búsqueda

-

SK hynix: su gran plan de duplicar la producción d...

SK hynix: su gran plan de duplicar la producción d...

-

Ejecutivos recortan empleos por un futuro de IA qu...

Ejecutivos recortan empleos por un futuro de IA qu...

-

Explotan vulnerabilidad RCE de LiteLLM para ejecut...

Explotan vulnerabilidad RCE de LiteLLM para ejecut...

-

Barra de sonido gaming puede ser hackeada a 16 met...

Barra de sonido gaming puede ser hackeada a 16 met...

-

Intel muestra su liderazgo sobre AMD: la MSI Claw ...

Intel muestra su liderazgo sobre AMD: la MSI Claw ...

-

Intel explica cómo reducirá el coste de los portát...

Intel explica cómo reducirá el coste de los portát...

-

Grupo Silent Ransom ataca bufetes de abogados medi...

Grupo Silent Ransom ataca bufetes de abogados medi...

-

Norcoreanos envían más de 250 ofertas falsas de em...

Norcoreanos envían más de 250 ofertas falsas de em...

-

Todo sobre los Pixel 11

Todo sobre los Pixel 11

-

Nueva vulnerabilidad de Linux permite escalar priv...

Nueva vulnerabilidad de Linux permite escalar priv...

-

La alianza de navegadores (BCA) demanda a Microsof...

La alianza de navegadores (BCA) demanda a Microsof...

-

Nidos de pájaro hechos con fibra óptica: el peligr...

Nidos de pájaro hechos con fibra óptica: el peligr...

-

RTX Spark: el reto de apps x86 y juegos

RTX Spark: el reto de apps x86 y juegos

-

Linux Foundation respalda la IA para crear empleo

Linux Foundation respalda la IA para crear empleo

-

FBI: China recluta espías en LinkedIn

FBI: China recluta espías en LinkedIn

-

NVIDIA RTX Spark recurre a núcleos Cortex-X925 mod...

NVIDIA RTX Spark recurre a núcleos Cortex-X925 mod...

-

UNC3753 empleó vishing e intrusiones físicas en ca...

UNC3753 empleó vishing e intrusiones físicas en ca...

-

Nuevo modo de bloqueo de ChatGPT contra inyeccione...

Nuevo modo de bloqueo de ChatGPT contra inyeccione...

-

Anthropic pide frenar la IA para evitar perder el ...

Anthropic pide frenar la IA para evitar perder el ...

-

Ataque de ransomware mantiene cerrada escuela secu...

Ataque de ransomware mantiene cerrada escuela secu...

-

Nuevo Lucid Stealer ataca 18 navegadores, billeter...

Nuevo Lucid Stealer ataca 18 navegadores, billeter...

-

Comprometido canal de distribución de Hola Browser...

Comprometido canal de distribución de Hola Browser...

-

Chrome corrige 429 vulnerabilidades, 22 críticas

Chrome corrige 429 vulnerabilidades, 22 críticas

-

Una aplicación para «estropear» vídeos convirtiénd...

Una aplicación para «estropear» vídeos convirtiénd...

-

WhatsApp frustra ciberataque de NSO con el spyware...

WhatsApp frustra ciberataque de NSO con el spyware...

-

Anthropic crea IA de mejora infinita y pide detene...

Anthropic crea IA de mejora infinita y pide detene...

-

AMD niega la garantía de un Ryzen 9 7950X3D hinchado

AMD niega la garantía de un Ryzen 9 7950X3D hinchado

-

¿Dejarías que la IA publique por ti en tus redes s...

¿Dejarías que la IA publique por ti en tus redes s...

-

Xbox Series X25: Edición 25 aniversario

Xbox Series X25: Edición 25 aniversario

-

OWASP publica reporte de seguridad de IA para prof...

OWASP publica reporte de seguridad de IA para prof...

-

Varias vulnerabilidades XSS de VMware permiten iny...

Varias vulnerabilidades XSS de VMware permiten iny...

-

VS Code implementa un retraso de 2 horas en la act...

VS Code implementa un retraso de 2 horas en la act...

-

ChatGPT prepara su súper app de IA

ChatGPT prepara su súper app de IA

-

Microsoft advierte que Claude Code GitHub Action p...

Microsoft advierte que Claude Code GitHub Action p...

-

Cadena de RCE crítica en UniFi OS permite acceso r...

Cadena de RCE crítica en UniFi OS permite acceso r...

-

Google pagará millones a Elon Musk por sus centros...

Google pagará millones a Elon Musk por sus centros...

-

Nueva herramienta EDRChoker bloquea procesos EDR m...

Nueva herramienta EDRChoker bloquea procesos EDR m...

-

Lego recrea la Sagrada Familia con el set más gran...

Lego recrea la Sagrada Familia con el set más gran...

-

ChatGPT lanza modo de seguridad contra robos de datos

ChatGPT lanza modo de seguridad contra robos de datos

-

Grave vulnerabilidad RCE de Redis permite control ...

Grave vulnerabilidad RCE de Redis permite control ...

-

AMD va a por los portátiles gaming sin NVIDIA: Med...

AMD va a por los portátiles gaming sin NVIDIA: Med...

-

Nuevo grupo de amenazas OP-512 ataca servidores Mi...

Nuevo grupo de amenazas OP-512 ataca servidores Mi...

-

Nuevo juego para SEGA Master System tras 30 años

Nuevo juego para SEGA Master System tras 30 años

-

Cómo separar tus dispositivos domóticos del resto ...

Cómo separar tus dispositivos domóticos del resto ...

-

Nueva variante de Gafgyt ataca múltiples arquitect...

Nueva variante de Gafgyt ataca múltiples arquitect...

-

Nuevo ataque de Magecart convierte a Stripe en ser...

Nuevo ataque de Magecart convierte a Stripe en ser...

-

AMD EXPO Ultra Low Latency ya empieza a llegar a A...

AMD EXPO Ultra Low Latency ya empieza a llegar a A...

-

Intel frena los rumores sobre sus GPU Arc: seguirá...

Intel frena los rumores sobre sus GPU Arc: seguirá...

-

Publican paquete malicioso de Python que imita a P...

Publican paquete malicioso de Python que imita a P...

-

Microsoft corrige fallos críticos en Defender para...

Microsoft corrige fallos críticos en Defender para...

-

Apps gratuitas convierten silenciosamente televiso...

Apps gratuitas convierten silenciosamente televiso...

-

AMD promete nuevas arquitecturas y procesadores Ze...

AMD promete nuevas arquitecturas y procesadores Ze...

-

Usan herramientas confiables para desplegar malware

Usan herramientas confiables para desplegar malware

-

Apps gratuitas en Smart TVs Samsung y LG convierte...

Apps gratuitas en Smart TVs Samsung y LG convierte...

-

Las mejores herramientas para ataques DDoS simulados

Las mejores herramientas para ataques DDoS simulados

-

Google firma acuerdo de 920M mensuales con SpaceX;...

Google firma acuerdo de 920M mensuales con SpaceX;...

-

Un rayo quema un ordenador al haberse introducido ...

Un rayo quema un ordenador al haberse introducido ...

-

Error en un correo electrónico deja fuera a ciento...

Error en un correo electrónico deja fuera a ciento...

-

Vulnerabilidad crítica en Hugging Face Transformer...

Vulnerabilidad crítica en Hugging Face Transformer...

-

Gemini Go sustituye a Google Assistant en Android Go

Gemini Go sustituye a Google Assistant en Android Go

-

IA detecta 21 vulnerabilidades zero-day en FFmpeg ...

IA detecta 21 vulnerabilidades zero-day en FFmpeg ...

-

Nueva filtración de datos de la Universidad de Oxf...

Nueva filtración de datos de la Universidad de Oxf...

-

AMD se acerca peligrosamente a Intel en las estadí...

AMD se acerca peligrosamente a Intel en las estadí...

-

Guía de niveles de esfuerzo de Claude

Guía de niveles de esfuerzo de Claude

-

IA provoca 40.000 despidos tecnológicos en EE UU

IA provoca 40.000 despidos tecnológicos en EE UU

-

UE impulsa su soberanía digital e IA

UE impulsa su soberanía digital e IA

-

Android: el spyware Asin ataca a usuarios árabes m...

Android: el spyware Asin ataca a usuarios árabes m...

-

OWASP CVE Lite CLI: nueva herramienta de escaneo d...

OWASP CVE Lite CLI: nueva herramienta de escaneo d...

-

El socket Intel LGA1954 (Nova Lake-S) en el COMPUT...

El socket Intel LGA1954 (Nova Lake-S) en el COMPUT...

-

Chrome impulsará el modo IA de Google

Chrome impulsará el modo IA de Google

-

Se filtra la fecha de lanzamiento y especificacion...

Se filtra la fecha de lanzamiento y especificacion...

-

Brave Origin: minimalista, premium y gratis para L...

Brave Origin: minimalista, premium y gratis para L...

-

PS6 y Project Helix: duelo de 4K y FPS

PS6 y Project Helix: duelo de 4K y FPS

-

Google elimina Pixel Studio

Google elimina Pixel Studio

-

ChatGPT ahora recuerda todo

ChatGPT ahora recuerda todo

-

AMD no descarta un Ryzen 5 9600X3D: llegaría a fin...

AMD no descarta un Ryzen 5 9600X3D: llegaría a fin...

-

IA llega hasta los inodoros

IA llega hasta los inodoros

-

Usan falsa página de Claude Code para distribuir i...

Usan falsa página de Claude Code para distribuir i...

-

Meta instala tiendas en EE. UU. para servidores de...

Meta instala tiendas en EE. UU. para servidores de...

-

AMD detalla FSR 4.1 para RDNA 3.5

AMD detalla FSR 4.1 para RDNA 3.5

-

Filtración de GPT-5.6: OpenAI prepara un salto masivo

Filtración de GPT-5.6: OpenAI prepara un salto masivo

-

Outlook permitió conexiones sin cifrar por décadas

Outlook permitió conexiones sin cifrar por décadas

-

Lian Li en el COMPUTEX 2026: chasis O11D EVO RGB V...

Lian Li en el COMPUTEX 2026: chasis O11D EVO RGB V...

-

Apple cambia de CEO y de estrategia en gafas intel...

Apple cambia de CEO y de estrategia en gafas intel...

-

El Departamento de Justicia desmantela redes de fr...

El Departamento de Justicia desmantela redes de fr...

-

Intel Wildcat Lake golpeará al Apple MacBook Neo: ...

Intel Wildcat Lake golpeará al Apple MacBook Neo: ...

-

Lenovo lanza Yoga Pro 9n

Lenovo lanza Yoga Pro 9n

-

PS5 vs PC: ¿Qué gráfica equivale en Ray Tracing?

PS5 vs PC: ¿Qué gráfica equivale en Ray Tracing?

-

Router WiFi identifica personas con precisión total

Router WiFi identifica personas con precisión total

-

El backdoor FlutterShell llega a macOS a través de...

El backdoor FlutterShell llega a macOS a través de...

-

GALAX presenta RTX 6090 HOF

GALAX presenta RTX 6090 HOF

-

AMD tuvo que rediseñar el Ryzen 7 5800X3D para tra...

AMD tuvo que rediseñar el Ryzen 7 5800X3D para tra...

-

Ransomware Payouts King evade EDR con ofuscación y...

Ransomware Payouts King evade EDR con ofuscación y...

-

Récord de despidos tecnológicos en EE. UU. en dos ...

Récord de despidos tecnológicos en EE. UU. en dos ...

-

Wi-Fi 6 GHz vs 5 GHz: guía completa

Wi-Fi 6 GHz vs 5 GHz: guía completa

-

Fallo en la acción de GitHub de Claude Code permit...

Fallo en la acción de GitHub de Claude Code permit...

-

Atacan cuenta de ejecutivo bursátil para robar cre...

Atacan cuenta de ejecutivo bursátil para robar cre...

-

Claude podría crear su propio sucesor

Claude podría crear su propio sucesor

-

X59 de la NASA: Nueva York a Londres en 3 horas

X59 de la NASA: Nueva York a Londres en 3 horas

-

Ataque a la cadena de suministro de npm: el malwar...

Ataque a la cadena de suministro de npm: el malwar...

-

PCPJack secuestra 230 servidores de AWS, Google Cl...

PCPJack secuestra 230 servidores de AWS, Google Cl...

-

-

▼

junio

(Total:

297

)

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

seguridad

(

1335

)

vulnerabilidad

(

1201

)

hardware

(

712

)

Malware

(

706

)

google

(

663

)

software

(

599

)

privacidad

(

576

)

Windows

(

521

)

ransomware

(

474

)

android

(

424

)

cve

(

362

)

linux

(

315

)

tutorial

(

299

)

manual

(

281

)

nvidia

(

261

)

exploit

(

251

)

hacking

(

215

)

WhatsApp

(

173

)

ssd

(

155

)

Wifi

(

131

)

ddos

(

128

)

twitter

(

120

)

app

(

119

)

cifrado

(

114

)

programación

(

98

)

herramientas

(

80

)

youtube

(

77

)

Networking

(

73

)

sysadmin

(

71

)

firefox

(

66

)

firmware

(

60

)

office

(

60

)

adobe

(

56

)

Kernel

(

49

)

hack

(

47

)

antivirus

(

45

)

apache

(

42

)

javascript

(

42

)

juegos

(

42

)

contraseñas

(

39

)

cms

(

34

)

multimedia

(

33

)

eventos

(

32

)

flash

(

32

)

MAC

(

30

)

anonymous

(

28

)

ssl

(

23

)

Forense

(

20

)

conferencia

(

20

)

SeguridadWireless

(

17

)

documental

(

17

)

Debugger

(

14

)

Rootkit

(

14

)

lizard squad

(

14

)

auditoría

(

13

)

metasploit

(

13

)

técnicas hacking

(

13

)

Virtualización

(

11

)

delitos

(

11

)

reversing

(

10

)

adamo

(

9

)

Ehn-Dev

(

7

)

MAC Adress

(

6

)

antimalware

(

6

)

oclHashcat

(

5

)

Mostrando entradas con la etiqueta top. Mostrar todas las entradas

Mostrando entradas con la etiqueta top. Mostrar todas las entradas

Las 10 máquinas más poderosas del TOP500 de Supercomputadoras

Las 10 máquinas más poderosas del TOP500 de Supercomputadoras

viernes, 13 de junio de 2025

|

Publicado por

el-brujo

|

Editar entrada

El listado del TOP500 de Supercomputadoras que acaba de actualizarse en el evento ISC High Performance 2025, refleja pocos cambios en cuanto a los protagonistas de las máquinas de cómputo más poderosas del planeta, pero sí confirman las principales tendencias observada en las últimas ediciones de este listado que se publica bianualmente.

Top 10 de vulnerabilidades críticas en aplicaciones web destacadas por OWASP

Top 10 de vulnerabilidades críticas en aplicaciones web destacadas por OWASP

lunes, 25 de diciembre de 2023

|

Publicado por

el-brujo

|

Editar entrada

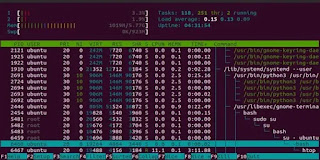

Manual uso htop: monitoriza recursos servidor en tiempo real

Manual uso htop: monitoriza recursos servidor en tiempo real

domingo, 23 de enero de 2022

|

Publicado por

el-brujo

|

Editar entrada

Borrador OWASP Top 10 2021

Borrador OWASP Top 10 2021

sábado, 11 de septiembre de 2021

|

Publicado por

el-brujo

|

Editar entrada

Las 15 principales vulnerabilidades en sistemas Linux

Las 15 principales vulnerabilidades en sistemas Linux

martes, 24 de agosto de 2021

|

Publicado por

el-brujo

|

Editar entrada

La NSA publica el top 25 de vulnerabilidades aprovechadas por los hackers Chinos

La NSA publica el top 25 de vulnerabilidades aprovechadas por los hackers Chinos

miércoles, 21 de octubre de 2020

|

Publicado por

el-brujo

|

Editar entrada

La Agencia de Seguridad Nacional de EE. UU. ha publicado un informe detallado que detalla las 25 vulnerabilidades principales que actualmente están siendo escaneadas, atacadas y explotadas constantemente por grupos de piratería informática patrocinados por el estado chino.