Tutoriales y Manuales

Entradas Mensuales

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

▼

2015

(Total:

445

)

-

▼

octubre

(Total:

35

)

-

Múltiples vulnerabilidades en los CMS de Joomla y ...

Múltiples vulnerabilidades en los CMS de Joomla y ...

-

Tor Messenger Beta, el chat fácil sobre la red Tor

Tor Messenger Beta, el chat fácil sobre la red Tor

-

OnePlus X ya tiene precio y disponibilidad oficial...

OnePlus X ya tiene precio y disponibilidad oficial...

-

Android permitirá grabar la pantalla a través de G...

Android permitirá grabar la pantalla a través de G...

-

¿A qué edad debe tener un niño su primer teléfono ...

¿A qué edad debe tener un niño su primer teléfono ...

-

Netflix publicará la velocidad real de conexión de...

Netflix publicará la velocidad real de conexión de...

-

Ya es posible la configuración Multi-GPU Nvidia co...

Ya es posible la configuración Multi-GPU Nvidia co...

-

HTC Dream, el primer móvil con Android cumple 7 años

HTC Dream, el primer móvil con Android cumple 7 años

-

Los clientes españoles de Ashley Madison están sie...

Los clientes españoles de Ashley Madison están sie...

-

SocialDrive te avisa de radares y controles polici...

SocialDrive te avisa de radares y controles polici...

-

Premios Bitácoras 2015: Mejor Blog de Seguridad In...

Premios Bitácoras 2015: Mejor Blog de Seguridad In...

-

OVH World Tour en Barcelona

OVH World Tour en Barcelona

-

Western Digital compra SanDisk por 19.000 millones...

Western Digital compra SanDisk por 19.000 millones...

-

Rifle desactiva drones a una distancia de hasta 40...

Rifle desactiva drones a una distancia de hasta 40...

-

BackBox Linux 4.4 para realizar Pentesting

BackBox Linux 4.4 para realizar Pentesting

-

Analizar APKs con AndroTotal y binarios con Revers...

Analizar APKs con AndroTotal y binarios con Revers...

-

9 de cada 10 ayuntamientos españoles son vulnerabl...

9 de cada 10 ayuntamientos españoles son vulnerabl...

-

EMET 5.5 incluye la posibilidad de bloquear la car...

EMET 5.5 incluye la posibilidad de bloquear la car...

-

Adobe confirma importante vulnerabilidad de Flash,...

Adobe confirma importante vulnerabilidad de Flash,...

-

El ransomware cifrador Shade de origen ruso

El ransomware cifrador Shade de origen ruso

-

Ataques de fuerza bruta con amplificación en WordP...

Ataques de fuerza bruta con amplificación en WordP...

-

[NocONName] Congreso No cON Name 2015 en La Salle

[NocONName] Congreso No cON Name 2015 en La Salle

-

Determinar extensión de un fichero mirando las cab...

Determinar extensión de un fichero mirando las cab...

-

Hoox un teléfono ultraseguro a prueba de espías

Hoox un teléfono ultraseguro a prueba de espías

-

Neural Alfa, el teclado de SwiftKey basado en el a...

Neural Alfa, el teclado de SwiftKey basado en el a...

-

Un gato buscando redes Wifi, haciendo Wardriving

Un gato buscando redes Wifi, haciendo Wardriving

-

Google presenta oficialmente Android 6.0 Marshmallow

Google presenta oficialmente Android 6.0 Marshmallow

-

Samsung no arreglará el Stagefright 2.0 en algunos...

Samsung no arreglará el Stagefright 2.0 en algunos...

-

Google implementará HTTPS en Blogger

Google implementará HTTPS en Blogger

-

Espiar el móvil de la pareja: dos años y medio de ...

Espiar el móvil de la pareja: dos años y medio de ...

-

Phishing a Google a través de SMS supuestamente en...

Phishing a Google a través de SMS supuestamente en...

-

Botnet se aprovecha de sistemas Linux para realiza...

Botnet se aprovecha de sistemas Linux para realiza...

-

Stagefright 2.0, nueva y grave vulnerabilidad en A...

Stagefright 2.0, nueva y grave vulnerabilidad en A...

-

Modificación de mensajes manipulando la base de da...

Modificación de mensajes manipulando la base de da...

-

Descubre todo lo que Google sabe de ti

Descubre todo lo que Google sabe de ti

-

- ► septiembre (Total: 47 )

-

▼

octubre

(Total:

35

)

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

seguridad

(

1296

)

vulnerabilidad

(

1160

)

Malware

(

706

)

hardware

(

680

)

google

(

647

)

privacidad

(

571

)

software

(

552

)

Windows

(

521

)

ransomware

(

466

)

android

(

417

)

cve

(

361

)

linux

(

304

)

tutorial

(

299

)

manual

(

281

)

nvidia

(

250

)

exploit

(

235

)

hacking

(

212

)

WhatsApp

(

173

)

ssd

(

154

)

Wifi

(

131

)

ddos

(

127

)

twitter

(

120

)

app

(

118

)

cifrado

(

114

)

programación

(

95

)

herramientas

(

80

)

youtube

(

76

)

Networking

(

73

)

sysadmin

(

71

)

firefox

(

66

)

office

(

60

)

firmware

(

58

)

adobe

(

56

)

Kernel

(

49

)

hack

(

47

)

antivirus

(

45

)

javascript

(

42

)

juegos

(

42

)

apache

(

40

)

contraseñas

(

39

)

cms

(

34

)

multimedia

(

33

)

eventos

(

32

)

flash

(

32

)

MAC

(

30

)

anonymous

(

28

)

ssl

(

23

)

Forense

(

20

)

conferencia

(

20

)

SeguridadWireless

(

17

)

documental

(

17

)

Debugger

(

14

)

Rootkit

(

14

)

lizard squad

(

14

)

auditoría

(

13

)

metasploit

(

13

)

técnicas hacking

(

13

)

Virtualización

(

11

)

delitos

(

11

)

reversing

(

10

)

adamo

(

9

)

Ehn-Dev

(

7

)

MAC Adress

(

6

)

antimalware

(

6

)

oclHashcat

(

5

)

Múltiples vulnerabilidades en los CMS de Joomla y Drupal

Múltiples vulnerabilidades en los CMS de Joomla y Drupal

viernes, 30 de octubre de 2015

|

Publicado por

el-brujo

|

Editar entrada

Tor Messenger Beta, el chat fácil sobre la red Tor

Tor Messenger Beta, el chat fácil sobre la red Tor

|

Publicado por

el-brujo

|

Editar entrada

Si hablamos de Tor hablamos de privacidad y redes anónimas, así que estos serán también los dos pilares sobre los que se sustentará su primera plataforma de mensajería instantánea. Acaban de lanzar la beta, veamos qué características incluye.

OnePlus X ya tiene precio y disponibilidad oficial en España

OnePlus X ya tiene precio y disponibilidad oficial en España

|

Publicado por

el-brujo

|

Editar entrada

Android permitirá grabar la pantalla a través de Google Play Games

Android permitirá grabar la pantalla a través de Google Play Games

jueves, 29 de octubre de 2015

|

Publicado por

el-brujo

|

Editar entrada

¿A qué edad debe tener un niño su primer teléfono móvil?

¿A qué edad debe tener un niño su primer teléfono móvil?

miércoles, 28 de octubre de 2015

|

Publicado por

el-brujo

|

Editar entrada

Netflix publicará la velocidad real de conexión de los ISP Españoles

Netflix publicará la velocidad real de conexión de los ISP Españoles

martes, 27 de octubre de 2015

|

Publicado por

el-brujo

|

Editar entrada

La peor pesadilla de los usuarios que han contratado Netflix es que su operadora tenga un mal peering con la red de distribución de contenidos de la plataforma. Para evitar que los proveedores de internet caigan en la tentación de descuidar su velocidad de acceso a Netflix, la empresa publicará un ranking de los mejores ISP a la hora de visualizar sus series y películas.

Ya es posible la configuración Multi-GPU Nvidia con AMD bajo DirectX 12

Ya es posible la configuración Multi-GPU Nvidia con AMD bajo DirectX 12

|

Publicado por

el-brujo

|

Editar entrada

A principios de año ya anunciábamos que CrosSLI, una de las grandes ventajas que trae DirectX 12 es el de realizar una configuración Multi-GPU asimétrica entre una gráfica de Nvidia junto a una de AMD, una combinación antinatural e incluso profana. Esto ha sido puesto en prueba bajo el popular benchmark Ashes of theSingularity corriendo con la API Directc3D 12_0, y funciona.

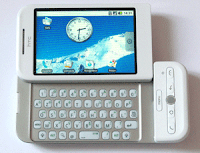

HTC Dream, el primer móvil con Android cumple 7 años

HTC Dream, el primer móvil con Android cumple 7 años

|

Publicado por

el-brujo

|

Editar entrada

El 22 de Octubre, se cumplen siete años de la presentación oficial del primer móvil Android. El clásico HTC G1, más conocido como HTC Dream llegó a nosotros un otoño de 2008. Los años han ido pasando pero nuestro recuerdo sigue imborrable. Recordamos aquellos maravillosos años

con nostalgia, una época en la que las especificaciones eran lo de

menos, unos años en los que los pocos Androides teníamos que

enfrentarnos a la creciente popularidad de los iPhone recién

presentados.

Los clientes españoles de Ashley Madison están siendo chantajeados

Los clientes españoles de Ashley Madison están siendo chantajeados

|

Publicado por

el-brujo

|

Editar entrada

La Guardia Civil investiga desde este verano decenas de

denuncias presentadas en toda España por clientes de la web para citas

extramatrimoniales Ashley Madison. Aseguran estar siendo extorsionados

por piratas informáticos que les piden dinero a cambio de no informar a

sus parejas y su entorno de sus 'affaires', han informado a Europa Press

fuentes conocedoras de estas denuncias.

SocialDrive te avisa de radares y controles policiales

SocialDrive te avisa de radares y controles policiales

sábado, 24 de octubre de 2015

|

Publicado por

el-brujo

|

Editar entrada

La aplicación Social Drive ha ayudado a ahorrar a sus usuarios más de 25 millones. La aplicación tiene cuatro tipo alertas: un silbato rojo que significa control en la vía; un radar azul; un triángulo amarillo que indica todo tipo de alertas y, por último, un helicóptero verde que refleja por dónde vuela el de la Guardia Civil que controla las infracciones de tráfico.

Premios Bitácoras 2015: Mejor Blog de Seguridad Informática

Premios Bitácoras 2015: Mejor Blog de Seguridad Informática

viernes, 23 de octubre de 2015

|

Publicado por

el-brujo

|

Editar entrada

Desde 2003, la red social para bloggers Bitacoras.com entrega los

Premios Bitácoras a los blogs más votados en español. Tras sus 11 años de

existencia, el certamen, se ha consolidado como una cita anual de

los bloggers españoles —15.827 blogs nominados y 162.315 votos emitidos

en la última edición—.

Western Digital compra SanDisk por 19.000 millones de dólares

Western Digital compra SanDisk por 19.000 millones de dólares

|

Publicado por

el-brujo

|

Editar entrada

Western Digital ha comprado SanDisk por un total de 19.000 millones

de dólares. El mayor fabricante de discos duros del mundo se hace así

con el recurso de una de las empresas de referencia en el segmento de

las memorias. Este podría ser un paso decisivo para un cambio de

estrategia por parte de Western Digital, que como Seagate seguía

apostando de forma clara por las unidades de almacenamiento

tradicionales y apenas había mostrado interés por unas unidades SSD que

no hacían más que ganar más y más interés en los últimos años.

Rifle desactiva drones a una distancia de hasta 400m mediante señales de radio

Rifle desactiva drones a una distancia de hasta 400m mediante señales de radio

lunes, 19 de octubre de 2015

|

Publicado por

el-brujo

|

Editar entrada

Los drones ya son un gadget bastante habitual, y mucha gente no está

contenta con el ruido que generan o su invasión a la privacidad. En

Estados Unidos no es la primera vez que disparan a uno de estos

vehículos de radiocontrol. Una compañía llamada Battelle acaba de lanzar

una solución más civilizada.

BackBox Linux 4.4 para realizar Pentesting

BackBox Linux 4.4 para realizar Pentesting

domingo, 18 de octubre de 2015

|

Publicado por

el-brujo

|

Editar entrada

BackBox Linux

es una distro destinada a la seguridad y a realizar test de

penetración para garantizar la seguridad de nuestros equipos(aunque

haya algunos que lo usen para el mal). Ésta distribución está basada en

Ubuntu 12.04.3 LTS y trae bastantes actualizaciones ésta vez.

Analizar APKs con AndroTotal y binarios con Reverse.it

Analizar APKs con AndroTotal y binarios con Reverse.it

sábado, 17 de octubre de 2015

|

Publicado por

el-brujo

|

Editar entrada

AndroTotal es un interesante servicio web gratuito donde podremos analizar APKs en busca de amenazas. Podemos comparar el servicio al de VirusTotal o al de Metascan,

ya que entre sus utilidades se encuentra la de analizar los archivos

con diferentes motores Antivirus pero que están especializados en el

sistema Android.

9 de cada 10 ayuntamientos españoles son vulnerables a los ciberataques

9 de cada 10 ayuntamientos españoles son vulnerables a los ciberataques

viernes, 16 de octubre de 2015

|

Publicado por

el-brujo

|

Editar entrada

Sophos Iberia, junto a Securízame, reputada empresa de proyectos de seguridad informática y formación, y Abanlex,

despacho de abogados especializado en protección de la información, la

privacidad y la innovación jurídica, presentan su segundo estudio anual

“Informe sobre la necesidad legal de cifrar información y datos

personales”, cuya principal conclusión es que 9 de cada 10 ayuntamientos

en España no cuentan con suficientes medidas de seguridad y son

vulnerables frente a posibles ciberataques.

EMET 5.5 incluye la posibilidad de bloquear la carga de fuentes

EMET 5.5 incluye la posibilidad de bloquear la carga de fuentes

|

Publicado por

el-brujo

|

Editar entrada

EMET ha sacado la beta de su versión 5.5

con dos importantes mejoras. Una que acelera su integración con el

directorio activo (en forma de exportación de políticas de grupo) y otra

que pretende erradicar de raíz un grave problema que arrastra Windows desde hace años: los ataques y elevaciones de privilegios a través de la carga Fonts (tipos de letra).

Adobe confirma importante vulnerabilidad de Flash, y la única manera de protegerse es desinstalar Flash

Adobe confirma importante vulnerabilidad de Flash, y la única manera de protegerse es desinstalar Flash

|

Publicado por

el-brujo

|

Editar entrada

La diversión nunca termina con Adobe flash. Sólo un día después de que

Adobe lanzara sus parches de seguridad mensuales para los distintos

programas incluidos Flash Player, la compañía confirmó una

vulnerabilidad de seguridad importante que afecta a todas las versiones

de Flash para equipos con Windows, Mac y Linux. Has leído bien... todas

las versiones.

El ransomware cifrador Shade de origen ruso

El ransomware cifrador Shade de origen ruso

|

Publicado por

el-brujo

|

Editar entrada

La familia de troyanos extorsionadores

que cifran ficheros y les agregan las extensiones “.xtbl” y “.ytbl”

apareció entre finales de 2014 y principios de 2015 y muy pronto ocupó

una posición estable entre los tres cifradores más propagados en Rusia

(junto con Trojan-Ransom.Win32.Cryakl y Trojan-Ransom.BAT.Scatter).

Según la clasificación de Kaspersky Lab, esta amenaza recibió el

veredicto Trojan-Ransom.Win32.Shade. No sabemos qué nombre le dio el

autor a este cifrador. Otras compañías antivirus lo detectan bajo los

nombres de Trojan.Encoder.858, Ransom:Win32/Troldesh.

Ataques de fuerza bruta con amplificación en WordPress usando XMLRPC

Ataques de fuerza bruta con amplificación en WordPress usando XMLRPC

miércoles, 14 de octubre de 2015

|

Publicado por

el-brujo

|

Editar entrada

Los Ataques por fuerza bruta son uno de los tipos más antiguos y comunes

de los ataques que todavía vemos en el Internet hoy en día. Si tienes

un servidor en línea, es más probable hayas sufrido estos tipos de

ataques Podría ser a través de protocolos como SSH o FTP, y si se trata

de un servidor web, a través de la fuerza bruta los intentos basados en

la web contra todo lo que la CMS que está utilizando.

[NocONName] Congreso No cON Name 2015 en La Salle

[NocONName] Congreso No cON Name 2015 en La Salle

|

Publicado por

el-brujo

|

Editar entrada

No cON Name (NcN) es el congreso de seguridad informática y hacking más

antiguo en España. El evento de periodicidad anual, reúne tanto a nuevas

promesas del sector, expertos, así como a profesionales en el campo de

la informática en general, redes telemáticas, programación o ingeniería

de protección de software. El congreso tiene lugar en un momento en el

que la seguridad de equipos informáticos y la información se han

convertido en la principal preocupación para todo tipo de organizaciones

y particulares.

Determinar extensión de un fichero mirando las cabeceras

Determinar extensión de un fichero mirando las cabeceras

viernes, 9 de octubre de 2015

|

Publicado por

el-brujo

|

Editar entrada

Hoox un teléfono ultraseguro a prueba de espías

Hoox un teléfono ultraseguro a prueba de espías

jueves, 8 de octubre de 2015

|

Publicado por

el-brujo

|

Editar entrada

Siempre se ha hablado de la seguridad de los teléfonos móviles y

últimamente del espionaje de la NSA descubierto gracias a los papeles de

Snowden. ¿Se pueden tener comunicaciones ultraseguras hoy en día?

Hoox, es un dispositivo móvil que permite que tus mensajes de texto o

llamadas no sean leídos o escuchadas por terceros gracias a un complejo

sistema de cifrado que lo hace tan especial que no cualquiera lo

puede tener.

Neural Alfa, el teclado de SwiftKey basado en el aprendizaje del cerebro humano

Neural Alfa, el teclado de SwiftKey basado en el aprendizaje del cerebro humano

|

Publicado por

el-brujo

|

Editar entrada

Si tienes un dispositivo Android en tus manos, seguro que en más de una ocasión has pasado por el proceso de elegir un nuevo teclado para smartphone que satisfaga por completo tus necesidades. Con la llegada de iOS 8, los usuarios de iPhone también recibieron los teclados de terceros a su ecosistema.

Un gato buscando redes Wifi, haciendo Wardriving

Un gato buscando redes Wifi, haciendo Wardriving

martes, 6 de octubre de 2015

|

Publicado por

el-brujo

|

Editar entrada

Un investigador de seguridad informática muy creativo encontró una forma de usar a su gato para mapear redes inalámbricas vulnerables entre sus vecinos.

El nombre de este amable señor es Gene Barnsfield, que trabaja para la

firma Tenacity y que convirtió al gato de la abuela de su mujer en un

detector de redes Wi-Fi vulnerables ambulante.

Google presenta oficialmente Android 6.0 Marshmallow

Google presenta oficialmente Android 6.0 Marshmallow

|

Publicado por

el-brujo

|

Editar entrada

A través del blog oficial de Android, Google anunció

hace unas horas la esperada llegada de la versión 6.0 del SO móvil, más

conocida como Marshmallow. Como viene siendo habitual, el lanzamiento

comienza en los dispositivos Nexus. Veamos las novedades que trae.

Samsung no arreglará el Stagefright 2.0 en algunos Galaxy S4

Samsung no arreglará el Stagefright 2.0 en algunos Galaxy S4

lunes, 5 de octubre de 2015

|

Publicado por

el-brujo

|

Editar entrada

En agosto de 2014, la empresa de seguridad QuarksLAB escribió a Samsung

sobre dos vulnerabilidades graves descubiertas que afectan al kernel del

Galaxy S4 (modelo GT-I9500). Samsung no hizo nada por solucionar los

bugs hasta que QuarksLAB publicó un post en detalle sobre el asunto, hace apenas un par de semanas

Google implementará HTTPS en Blogger

Google implementará HTTPS en Blogger

|

Publicado por

el-brujo

|

Editar entrada

Expandiendo el alcance de la iniciativa HTTPS Everywhere, que busca

implementar el protocolo seguro en la mayor cantidad posible de

plataformas web, Google anunció que aplicará HTTPS en Blogspot.

Phishing a Google a través de SMS supuestamente enviado por Google

Phishing a Google a través de SMS supuestamente enviado por Google

sábado, 3 de octubre de 2015

|

Publicado por

el-brujo

|

Editar entrada

Nuevo sistema de PHISHING: Los antiguos SMS estarían siendo utilizados

por ciberdelincuentes para robar contraseñas de Gmail y acceder a las

cuentas de correo de sus víctimas, así que ojo con los mensajes que

supuestamente envía Google.

Botnet se aprovecha de sistemas Linux para realizar 20 ataques DDoS diarios

Botnet se aprovecha de sistemas Linux para realizar 20 ataques DDoS diarios

viernes, 2 de octubre de 2015

|

Publicado por

el-brujo

|

Editar entrada

Stagefright 2.0, nueva y grave vulnerabilidad en Android con archivos MP3

Stagefright 2.0, nueva y grave vulnerabilidad en Android con archivos MP3

|

Publicado por

el-brujo

|

Editar entrada

Una de las noticias más polémicas durante los últimos meses ha sido Stagefright, el agujero de seguridad que a través de un mensaje MMS era capaz de afectar al 95% de usuarios de Android. Del mismo modo, el escándalo ha sido de utilidad para que los fabricantes se pongan las pilas, reafirmando su compromiso por dar un mejor soporte que nunca. Desde entonces Google y otros fabricantes se

han comprometido a incorporar parches de seguridad en sus dispositivos

de forma mensual, y según las últimas noticias, parece que el último

parche no será el último.

Modificación de mensajes manipulando la base de datos de WhatsApp

Modificación de mensajes manipulando la base de datos de WhatsApp

jueves, 1 de octubre de 2015

|

Publicado por

el-brujo

|

Editar entrada

Descubre todo lo que Google sabe de ti

Descubre todo lo que Google sabe de ti

|

Publicado por

el-brujo

|

Editar entrada

Google, ese gigante tecnológico que domina ampliamente el mercado de las búsquedas por Internet en casi todo el mundo recoge de ti mucha más información de la que te imaginas.

Es tan fácil como tener una página web e insertar el código de Google

Analytics y entrar en la cuenta pasados unos días para ver todas las

opciones que hay disponibles.

Entradas más recientes

Entradas más recientes