Tutoriales y Manuales

Entradas Mensuales

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

▼

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

▼

abril

(Total:

123

)

-

Reino Unido prohíbe vender dispositivos inteligent...

Reino Unido prohíbe vender dispositivos inteligent...

-

Infostealers: malware que roba información

Infostealers: malware que roba información

-

Vulnerabilidades Zero-Day en firewalls Cisco ASA

Vulnerabilidades Zero-Day en firewalls Cisco ASA

-

Volkswagen hackeada: roban 19.000 documentos del s...

Volkswagen hackeada: roban 19.000 documentos del s...

-

Vulnerabilidad grave en GNU C Library (glibc) de 2...

Vulnerabilidad grave en GNU C Library (glibc) de 2...

-

TikTok dejará de pagar a sus usuarios para evitar ...

TikTok dejará de pagar a sus usuarios para evitar ...

-

Windows 11 empieza a mostrar anuncios en el menú d...

Windows 11 empieza a mostrar anuncios en el menú d...

-

El malware RedLine Stealer abusa de repos de Githu...

El malware RedLine Stealer abusa de repos de Githu...

-

¿Qué es el eSIM swapping?

¿Qué es el eSIM swapping?

-

Ransomware en México

Ransomware en México

-

Crean un perro robot con lanzallamas

Crean un perro robot con lanzallamas

-

PartedMagic, Rescatux, SystemRescueCD, distros Lin...

PartedMagic, Rescatux, SystemRescueCD, distros Lin...

-

TikTok podrá clonar tu voz con inteligencia artifi...

TikTok podrá clonar tu voz con inteligencia artifi...

-

Ex director de ciber política de la Casa Blanca ta...

Ex director de ciber política de la Casa Blanca ta...

-

Nuevo Chromecast 4K con Google TV

Nuevo Chromecast 4K con Google TV

-

Europa abre una investigación contra TikTok por su...

Europa abre una investigación contra TikTok por su...

-

El senado de Estados Unidos vota contra TikTok, so...

El senado de Estados Unidos vota contra TikTok, so...

-

El fabricante de tu móvil estará obligado a arregl...

El fabricante de tu móvil estará obligado a arregl...

-

Procesadores de Intel Core i9 13-14th pierden hast...

Procesadores de Intel Core i9 13-14th pierden hast...

-

Vulnerabilidad crítica en VirtualBox para Windows

Vulnerabilidad crítica en VirtualBox para Windows

-

Estados Unidos ha librado una batalla aérea simula...

Estados Unidos ha librado una batalla aérea simula...

-

La Policía Europea (Europol) quiere eliminar el ci...

La Policía Europea (Europol) quiere eliminar el ci...

-

Bruselas amenaza con suspender la nueva versión de...

Bruselas amenaza con suspender la nueva versión de...

-

La Audiencia Nacional de España niega a EEUU una e...

La Audiencia Nacional de España niega a EEUU una e...

-

Desarrollan en Japón inteligencia artificial que p...

Desarrollan en Japón inteligencia artificial que p...

-

¿Cómo se cuelan las aplicaciones maliciosas en la ...

¿Cómo se cuelan las aplicaciones maliciosas en la ...

-

Telefónica cierra todas sus centrales de cobre y E...

Telefónica cierra todas sus centrales de cobre y E...

-

Configurar correo electrónico aún más seguro con A...

Configurar correo electrónico aún más seguro con A...

-

Samsung aumenta la jornada laboral a 6 días para “...

Samsung aumenta la jornada laboral a 6 días para “...

-

LaLiga pide imputar a directivos de Apple, Google ...

LaLiga pide imputar a directivos de Apple, Google ...

-

Windows 11 le daría la espalda a Intel y AMD con s...

Windows 11 le daría la espalda a Intel y AMD con s...

-

Desmantelada la plataforma de phishing LabHost

Desmantelada la plataforma de phishing LabHost

-

Microsoft Office 2016 y 2019 sin soporte a partir ...

Microsoft Office 2016 y 2019 sin soporte a partir ...

-

Blackmagic Camera, la app para Android para grabar...

Blackmagic Camera, la app para Android para grabar...

-

Apple permite instalar aplicaciones para iOS como ...

Apple permite instalar aplicaciones para iOS como ...

-

Filtrados casi 6 millones de archivos con fotos de...

Filtrados casi 6 millones de archivos con fotos de...

-

Versión con malware de Notepad++

Versión con malware de Notepad++

-

PuTTY corrige una vulnerabilida en el uso de clave...

PuTTY corrige una vulnerabilida en el uso de clave...

-

54 mil millones de cookies robadas

54 mil millones de cookies robadas

-

Cómo detectar la autenticidad de fotografías y vídeos

Cómo detectar la autenticidad de fotografías y vídeos

-

CISA presenta su sistema de análisis de malware

CISA presenta su sistema de análisis de malware

-

Un ciberataque deja al descubierto los datos perso...

Un ciberataque deja al descubierto los datos perso...

-

La única persona que se conecta a Steam en la Antá...

La única persona que se conecta a Steam en la Antá...

-

DiskMantler: así es «el destructor de discos duros...

DiskMantler: así es «el destructor de discos duros...

-

¿Qué es el PPPoE (Protocolo Punto a Punto over Eth...

¿Qué es el PPPoE (Protocolo Punto a Punto over Eth...

-

¿Qué es POE? ¿Cuáles son las diferencias entre POE...

¿Qué es POE? ¿Cuáles son las diferencias entre POE...

-

IPsec Passthrough y VPN Passthrough

IPsec Passthrough y VPN Passthrough

-

La gran pregunta del mundo del gaming: ¿Los juegos...

La gran pregunta del mundo del gaming: ¿Los juegos...

-

Cómo cambiar el puerto por defecto 3389 de RDP

Cómo cambiar el puerto por defecto 3389 de RDP

-

Inteligencia artificial Grok usa protocolo Torrent...

Inteligencia artificial Grok usa protocolo Torrent...

-

Cómo instalar programas o reinstalar Windows con W...

Cómo instalar programas o reinstalar Windows con W...

-

Intel descataloga por sorpresa los chips Core de 1...

Intel descataloga por sorpresa los chips Core de 1...

-

El fabricante de accesorios Targus interrumpe sus ...

El fabricante de accesorios Targus interrumpe sus ...

-

Filtran base con datos personales de 5.1 millones ...

Filtran base con datos personales de 5.1 millones ...

-

Hollywood carga contra la piratería y propone una ...

Hollywood carga contra la piratería y propone una ...

-

Google Fotos revela que el Borrador Mágico será un...

Google Fotos revela que el Borrador Mágico será un...

-

Empleado de Microsoft expone un servidor sin contr...

Empleado de Microsoft expone un servidor sin contr...

-

Cómo configurar un proxy o VPN para Telegram

Cómo configurar un proxy o VPN para Telegram

-

Sierra Space quiere entregar suministros bélicos d...

Sierra Space quiere entregar suministros bélicos d...

-

El PSG reconoce un ciberataque contra su sistema d...

El PSG reconoce un ciberataque contra su sistema d...

-

Descubiertas varias vulnerabilidades de seguridad ...

Descubiertas varias vulnerabilidades de seguridad ...

-

P4x: el hacker justiciero que tumbó internet en Co...

P4x: el hacker justiciero que tumbó internet en Co...

-

Amazon consigue cerrar un canal de Telegram que pr...

Amazon consigue cerrar un canal de Telegram que pr...

-

Elon Musk cree que la IA superará a la inteligenci...

Elon Musk cree que la IA superará a la inteligenci...

-

Ciberdelincuentes chinos usan la IA generativa par...

Ciberdelincuentes chinos usan la IA generativa par...

-

Estos son todos los datos que recopila ChatGPT cad...

Estos son todos los datos que recopila ChatGPT cad...

-

Ofrecen 30 millones de dólares por encontrar explo...

Ofrecen 30 millones de dólares por encontrar explo...

-

Se busca director para la Agencia Española de Supe...

Se busca director para la Agencia Española de Supe...

-

Find My Device de Android permite "Encontrar mi di...

Find My Device de Android permite "Encontrar mi di...

-

Google resenta Axion, su primer procesador basado ...

Google resenta Axion, su primer procesador basado ...

-

A la venta por 10.000$ base de datos con de 39,8 m...

A la venta por 10.000$ base de datos con de 39,8 m...

-

Despedido el CEO de la productora de 'Got Talent' ...

Despedido el CEO de la productora de 'Got Talent' ...

-

Spotify presenta AI Playlist: crea listas de repro...

Spotify presenta AI Playlist: crea listas de repro...

-

Elon Musk contra un juez de Brasil por el bloqueo ...

Elon Musk contra un juez de Brasil por el bloqueo ...

-

OpenAI usó videos robados de YouTube para entrenar...

OpenAI usó videos robados de YouTube para entrenar...

-

Apple firma con Shutterstock un acuerdo de entre 2...

Apple firma con Shutterstock un acuerdo de entre 2...

-

MTA-STS: Strict Transport Security

MTA-STS: Strict Transport Security

-

Si coges el metro en San Francisco, es gracias a u...

Si coges el metro en San Francisco, es gracias a u...

-

La app de control parental KidSecurity expone dato...

La app de control parental KidSecurity expone dato...

-

Stability AI en crisis tras incumplir pagos a prov...

Stability AI en crisis tras incumplir pagos a prov...

-

Tu número de móvil podría valer 14.000 euros: así ...

Tu número de móvil podría valer 14.000 euros: así ...

-

Vulnerabilidad crítica de Magento permite robar da...

Vulnerabilidad crítica de Magento permite robar da...

-

Los atacantes que hackearon el Consorcio Regional ...

Los atacantes que hackearon el Consorcio Regional ...

-

Cómo se forjó el backdoor en xz (librería Linux)

Cómo se forjó el backdoor en xz (librería Linux)

-

Cómo saber cuándo pasará el coche de Google Street...

Cómo saber cuándo pasará el coche de Google Street...

-

Dos hermanos se han hecho millonarios desarrolland...

Dos hermanos se han hecho millonarios desarrolland...

-

El Gobierno de España encarga a IBM crear un model...

El Gobierno de España encarga a IBM crear un model...

-

Google tiene la solución al gran problema del JPEG...

Google tiene la solución al gran problema del JPEG...

-

Twitter regala verificaciones azules a cuentas que...

Twitter regala verificaciones azules a cuentas que...

-

La trampa de los cursos para aprender a programar ...

La trampa de los cursos para aprender a programar ...

-

Android 15 permitirá tener un espacio privado para...

Android 15 permitirá tener un espacio privado para...

-

Google limitará los bloqueadores de anuncios en Ch...

Google limitará los bloqueadores de anuncios en Ch...

-

Microsoft bloqueará las actualizaciones de Windows...

Microsoft bloqueará las actualizaciones de Windows...

-

YouTube lanza una advertencia a OpenAI: usar sus v...

YouTube lanza una advertencia a OpenAI: usar sus v...

-

Patente busca inyectar anuncios por HDMI cuando ju...

Patente busca inyectar anuncios por HDMI cuando ju...

-

Apple, cerca de sufrir escasez de chips por culpa ...

Apple, cerca de sufrir escasez de chips por culpa ...

-

La Guardia Civil detiene a un pasajero que extravi...

La Guardia Civil detiene a un pasajero que extravi...

-

Un estado alemán se aleja de Microsoft y usará Lin...

Un estado alemán se aleja de Microsoft y usará Lin...

-

Todo lo que necesitas saber sobre las VLANs en redes

Todo lo que necesitas saber sobre las VLANs en redes

-

Documentos judiciales revelan que Facebook permiti...

Documentos judiciales revelan que Facebook permiti...

-

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

Después de ver qué es una vCPU y la diferencia entre núcleos (cores) e hilos en los procesadores, pasamos a explicar toda la nomenclatura d...

-

Los mejores ciberespías y hackers de élite del mundo se reunieron en secreto en España , específicamente en Barcelona , bajo el lema "...

-

Apple rediseñará por completo su app Salud en iOS 26.4 , incorporando 4 novedades clave que mejorarán la experiencia de los usuarios.

Cómo detectar la autenticidad de fotografías y vídeos

Cómo detectar la autenticidad de fotografías y vídeos

Durante los últimos 18 meses, más o menos, parece que hemos perdido la capacidad de confiar en nuestros ojos. Las falsificaciones de Photoshop no son nada nuevo, por supuesto, pero la llegada de la inteligencia artificial (IA) generativa ha llevado la falsificación a un nivel completamente nuevo. Quizás la primera falsificación de IA viral fue la imagen del Papa en 2023 con una chaqueta acolchada blanca de diseño, pero, desde entonces, el número de engaños visuales de alta calidad se ha disparado a muchos miles. Y, a medida que la IA se desarrolle aún más, podemos esperar más y más vídeos falsos convincentes en un futuro muy cercano.

Esto solo exacerbará el ya complicado problema de las noticias falsas y las imágenes que las acompañan. Pueden publicar una foto de un evento y afirmar que es de otro, poner a personas que nunca se han conocido en la misma fotografía, entre otras cosas.

La falsificación de imágenes y vídeos tiene una relación directa con la ciberseguridad. Los estafadores han estado utilizando imágenes y vídeos falsos para engañar a las víctimas y lograr que desembolsen su dinero durante años. Es posible que te envíen una fotografía de un cachorro triste que, según dicen, necesita ayuda, una imagen de una celebridad que promueve algunos planes sospechosos o, incluso, una fotografía de una tarjeta de crédito que dicen que pertenece a alguien que tú conoces. Los estafadores también utilizan imágenes generadas por IA para los perfiles falsos en sitios de citas y redes sociales.

Las estafas más sofisticadas hacen uso de vídeos y audios falsos del jefe de la víctima o de un familiar para que cumplan con las peticiones de los estafadores. Recientemente, un empleado de una institución financiera fue engañado para que transfiriera 25 millones de dólares a ciberdelincuentes. Habían pactado una videollamada con el “director financiero” y los “colegas” de la víctima, todos deepfakes.

Entonces, ¿qué se puede hacer para lidiar con los deepfakes o con las falsificaciones clásicas? ¿Cómo se pueden detectar? Este es un problema extremadamente complejo, pero que se puede mitigar paso a paso, rastreando la procedencia de la imagen.

Espera… ¿no lo había visto antes?

Como se mencionó anteriormente, existen diferentes tipos de

“falsificaciones”. A veces, la imagen en sí no es falsa, pero se usa de

manera engañosa. Tal vez una fotografía real de una zona de guerra se

hace pasar como si fuera de otro conflicto, o una escena de una película

se presenta como metraje documental. En estos casos, buscar anomalías

en la imagen en sí no ayudará mucho, pero puedes intentar buscar copias

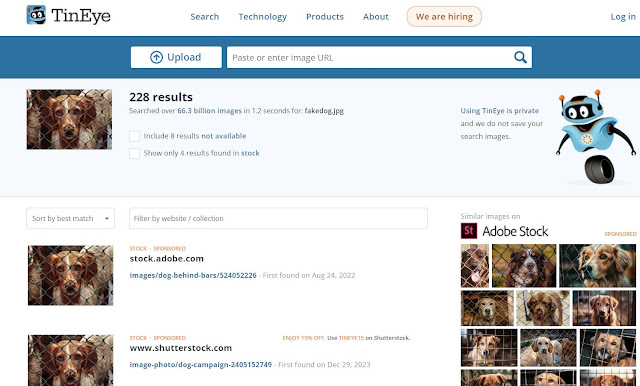

de la fotografía en línea. Afortunadamente, tenemos herramientas como la

búsqueda inversa de imágenes en Google y TinEye, que pueden ayudarnos a hacer precisamente eso.

Si tienes alguna duda sobre una imagen, simplemente cárgala en una de estas herramientas y mira los resultados. Es posible que descubras que la misma fotografía de una familia que se quedó sin hogar por el fuego, o un grupo de perros en un refugio, o las víctimas de alguna otra tragedia, ha estado circulando en línea durante años. Por cierto, cuando se trata de una recaudación de fondos falsa, hay algunas otras señales de alerta a tener en cuenta además de las imágenes en sí.

¿Se usó Photoshop? Pronto lo sabremos.

Dado que la edición en Photoshop existe desde hace un tiempo, los matemáticos, los ingenieros y los expertos en imágenes han estado trabajando durante mucho tiempo en formas para detectar imágenes alteradas automáticamente. Algunos métodos populares incluyen el análisis de metadatos de imágenes y el análisis de nivel de error (ELA), que comprueba si hay artefactos de compresión JPEG para identificar las partes modificadas de una imagen. Muchas herramientas de análisis de imágenes populares, como Fake Image Detector, aplican estas técnicas.

Con la aparición de la IA generativa, también hemos visto nuevos métodos basados en la IA para detectar el contenido generado, pero ninguno de ellos es perfecto. Estos son algunos de los desarrollos relevantes: detección de cambio de rostro, detección de imágenes generadas por IA y determinación del modelo de IA utilizado para generarlas, y un modelo de IA abierto para los mismos fines.

Con todos estos enfoques, el problema clave es que ninguno te da el 100 % de certeza sobre la procedencia de la imagen, garantiza que la imagen esté libre de modificaciones o permite verificar dichas modificaciones.

WWW al rescate: verificar la procedencia del contenido

¿No sería fantástico si los usuarios comunes pudieran comprobar si una imagen es real? Imagina hacer clic en una fotografía y ver algo como: “Juan tomó esta fotografía con un iPhone el 20 de marzo”, “Ana recortó los bordes y aumentó el brillo el 22 de marzo”, “Pedro volvió a guardar esta imagen con alta compresión el 23 de marzo”, o ” No se realizaron cambios”, y todos estos datos serían imposibles de falsificar. Suena como un sueño, ¿cierto? Bueno, eso es exactamente lo que busca la Coalición para la Procedencia y Autenticidad del Contenido (C2PA). La C2PA incluye algunos de los principales actores de las industrias de la informática, la fotografía y los medios de comunicación: Canon, Nikon, Sony, Adobe, AWS, Microsoft, Google, Intel, BBC, Associated Press y alrededor de un centenar de otros miembros; básicamente todas las empresas que podrían haber estado involucradas individualmente en casi cualquier paso de la vida de una imagen, desde su creación hasta su publicación en línea.

El estándar de la C2PA desarrollado por esta coalición ya está disponible e incluso ha alcanzado la versión 1.3, y ahora estamos empezando a ver que las piezas del rompecabezas industrial necesarias para usarlo encajan en su lugar. Nikon planea fabricar cámaras compatibles con la C2PA, y la BBC ya ha publicado sus primeros artículos con imágenes verificadas.

La idea es que, cuando los medios de comunicación responsables y las grandes empresas pasen a publicar imágenes en forma verificada, puedas comprobar la procedencia de cualquier imagen directamente en el navegador. Verás una pequeña etiqueta de “imagen verificada” y, cuando hagas clic en ella, aparecerá una ventana más grande que te mostrará qué imágenes sirvieron como origen y qué ediciones se realizaron en cada etapa antes de que la imagen apareciera en el navegador, quién las hizo y cuándo. Incluso podrás ver todas las versiones intermedias de la imagen.

Este enfoque no es solo para cámaras; también puede funcionar para otras formas de crear imágenes. Servicios como Dall-E y Midjourney también pueden etiquetar sus creaciones.

El proceso de verificación se basa en una criptografía de clave pública similar a la protección utilizada en los certificados de servidor web para establecer una conexión HTTPS segura. La idea es que cada creador de imágenes, ya sea Joe Bloggs con un tipo particular de cámara o Angela Smith con una licencia de Photoshop, necesitará obtener un certificado X.509 de una autoridad de certificación de confianza. Este certificado se puede conectar directamente a la cámara en la fábrica, mientras que, para los productos de software, se puede emitir al momento de la activación. Al procesar imágenes con seguimiento de procedencia, cada nueva versión del archivo contendrá una gran cantidad de información adicional: la fecha, hora y ubicación de las ediciones, las miniaturas de las versiones original y editada, etc. Todo esto irá firmado digitalmente por el autor o editor de la imagen. De esta forma, un archivo de imagen verificado tendrá una cadena de todas sus versiones anteriores, cada una firmada por la persona que lo editó.

Los autores de la especificación también se preocuparon por las funciones de privacidad. A veces, los periodistas no pueden revelar sus fuentes. Para situaciones como esa, hay un tipo especial de edición llamada “redacción”. Esto permite que alguien reemplace parte de la información sobre el creador de la imagen con ceros y luego firme ese cambio con su propio certificado.

Para mostrar las capacidades de la C2PA, se creó una colección de imágenes y vídeos de prueba. Puedes consultar el sitio web de Content Credentials para ver las credenciales, el historial de creación y el historial de edición de estas imágenes.

Limitaciones naturales

Desafortunadamente, las firmas digitales para imágenes no resolverán el problema de las falsificaciones de la noche a la mañana. Después de todo, ya hay miles de millones de imágenes en línea que no han sido firmadas por nadie y que no van a ninguna parte. Sin embargo, a medida que más y más fuentes de información de renombre pasen a publicar solo imágenes firmadas, cualquier fotografía sin una firma digital comenzará a ser vista con sospecha. Las fotografías y los vídeos reales con marcas de tiempo y datos de ubicación serán casi imposibles de hacer pasar por otra cosa, y el contenido generado por IA será más fácil de detectar.

Fuentes:

https://www.kaspersky.es/blog/real-or-fake-image-analysis-and-provenance/29956/

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.