Tutoriales y Manuales

Entradas Mensuales

-

▼

2026

(Total:

4375

)

-

▼

marzo

(Total:

833

)

-

El jefe del FBI, Kash Patel, sufrió el hackeo de s...

El jefe del FBI, Kash Patel, sufrió el hackeo de s...

-

Día Mundial del Backup 2026: un recordatorio de la...

Día Mundial del Backup 2026: un recordatorio de la...

-

Consigue "aterrizar" en la luna usando un ZX Spect...

Consigue "aterrizar" en la luna usando un ZX Spect...

-

Alguien pidió un disipador AMD y abrió la caja par...

Alguien pidió un disipador AMD y abrió la caja par...

-

Apple lo tiene claro: el iPhone seguirá vivo dentr...

Apple lo tiene claro: el iPhone seguirá vivo dentr...

-

El truco del "Cupcake" para saber cuando ChatGPT, ...

El truco del "Cupcake" para saber cuando ChatGPT, ...

-

GitHub se suma a Google, Amazon (AWS), OpenAI y An...

GitHub se suma a Google, Amazon (AWS), OpenAI y An...

-

OpenAI acaba de hacer Codex mucho más útil para lo...

OpenAI acaba de hacer Codex mucho más útil para lo...

-

Nvidia invierte 2.000 millones en Marvell para pro...

Nvidia invierte 2.000 millones en Marvell para pro...

-

Vulnerabilidad en plugin de WordPress expone datos...

Vulnerabilidad en plugin de WordPress expone datos...

-

El kit Coruna para iOS reutiliza el código del exp...

El kit Coruna para iOS reutiliza el código del exp...

-

La IA calienta Aragón: los centros de datos de IA ...

La IA calienta Aragón: los centros de datos de IA ...

-

Los chatbots de IA mienten y manipulan a usuarios ...

Los chatbots de IA mienten y manipulan a usuarios ...

-

Fuga de datos de CareCloud: accedieron a la infrae...

Fuga de datos de CareCloud: accedieron a la infrae...

-

Euro-Office: la suite ofimática por la soberanía d...

Euro-Office: la suite ofimática por la soberanía d...

-

¿Qué es Codex Security, la nueva IA de OpenAI que ...

¿Qué es Codex Security, la nueva IA de OpenAI que ...

-

Instagram Plus, la primera suscripción de pago de ...

Instagram Plus, la primera suscripción de pago de ...

-

Cable HDMI de fibra óptica de 500$ ofrece rendimie...

Cable HDMI de fibra óptica de 500$ ofrece rendimie...

-

FSR 4 INT8 no era lo que parecía: ¿por qué no ha l...

FSR 4 INT8 no era lo que parecía: ¿por qué no ha l...

-

Apple advierte a usuarios sobre ataques ClickFix e...

Apple advierte a usuarios sobre ataques ClickFix e...

-

Fin de las estafas por SMS en España: la CNMC acti...

Fin de las estafas por SMS en España: la CNMC acti...

-

PS6 tendrá un SSD de 1 TB, pero no será un problem...

PS6 tendrá un SSD de 1 TB, pero no será un problem...

-

Un estudio confirma que ChatGPT, Claude y otros ch...

Un estudio confirma que ChatGPT, Claude y otros ch...

-

Sintetizador inspirado en NES que también funciona...

Sintetizador inspirado en NES que también funciona...

-

Por qué nunca deberías dar información sensible a ...

Por qué nunca deberías dar información sensible a ...

-

CISA advierte sobre vulnerabilidad en Citrix NetSc...

CISA advierte sobre vulnerabilidad en Citrix NetSc...

-

Microsoft impulsa las aplicaciones nativas de Wind...

Microsoft impulsa las aplicaciones nativas de Wind...

-

Hackean la web oficial de la Unión Europea y roban...

Hackean la web oficial de la Unión Europea y roban...

-

Los borradores filtrados de Anthropic revelan el p...

Los borradores filtrados de Anthropic revelan el p...

-

Filtran 93 GB de datos "anónimos" de la policía

Filtran 93 GB de datos "anónimos" de la policía

-

MSI introduce GPU Safeguard+: así evita que tu GPU...

MSI introduce GPU Safeguard+: así evita que tu GPU...

-

Movistar y O2 permiten bloquear las llamadas de sp...

Movistar y O2 permiten bloquear las llamadas de sp...

-

Microsoft gastará 146.000 millones de dólares en I...

Microsoft gastará 146.000 millones de dólares en I...

-

China construye la escalera mecánica al aire libre...

China construye la escalera mecánica al aire libre...

-

AMD arregla el overclock de las RX 9000 tras 1 año...

AMD arregla el overclock de las RX 9000 tras 1 año...

-

700 agentes de IA fundan una religión en el juego ...

700 agentes de IA fundan una religión en el juego ...

-

Paquetes NPM de Axios comprometidos para inyectar ...

Paquetes NPM de Axios comprometidos para inyectar ...

-

AMD EPYC Venice Zen 6 se muestra con hasta 192 cor...

AMD EPYC Venice Zen 6 se muestra con hasta 192 cor...

-

El código QR más pequeño mide como una bactería, y...

El código QR más pequeño mide como una bactería, y...

-

Clon SSD falso Samsung 990 Pro casi indetectable

Clon SSD falso Samsung 990 Pro casi indetectable

-

Disponible Ubuntu 26.04 LTS Beta con Linux 7.0, GN...

Disponible Ubuntu 26.04 LTS Beta con Linux 7.0, GN...

-

Cambiar a Gemini importando datos de ChatGPT

Cambiar a Gemini importando datos de ChatGPT

-

Netflix sube de precio otra vez

Netflix sube de precio otra vez

-

Apple retira el Mac Pro tras 20 años

Apple retira el Mac Pro tras 20 años

-

Vulnerabilidades críticas en Citrix NetScaler y Ga...

Vulnerabilidades críticas en Citrix NetScaler y Ga...

-

Tiene 91 años y se ha acabado Resident Evil Requie...

Tiene 91 años y se ha acabado Resident Evil Requie...

-

Condenan a Meta y a Google por diseñar productos a...

Condenan a Meta y a Google por diseñar productos a...

-

Trabajador norcoreano de TI usó identidad robada e...

Trabajador norcoreano de TI usó identidad robada e...

-

CapCut lanza Seedance 2.0, la IA que puede generar...

CapCut lanza Seedance 2.0, la IA que puede generar...

-

Windows se bloquea 3,1 veces más que macOS

Windows se bloquea 3,1 veces más que macOS

-

ASUS despliega AGESA 1.3.0.1 en toda su gama X870 ...

ASUS despliega AGESA 1.3.0.1 en toda su gama X870 ...

-

Administrador del foro LeakBase detenido en Rusia

Administrador del foro LeakBase detenido en Rusia

-

Se infiltran el SDK Python de Telnyx en PyPI para ...

Se infiltran el SDK Python de Telnyx en PyPI para ...

-

Vulnerabilidades críticas de NVIDIA permiten ataqu...

Vulnerabilidades críticas de NVIDIA permiten ataqu...

-

Vulnerabilidad de XSS almacenado en Jira Work Mana...

Vulnerabilidad de XSS almacenado en Jira Work Mana...

-

Samsung apuesta por RISC-V en SSD: así es su nuevo...

Samsung apuesta por RISC-V en SSD: así es su nuevo...

-

Huawei Ascend 950PR: simulan CUDA con CANN Next y ...

Huawei Ascend 950PR: simulan CUDA con CANN Next y ...

-

Desarrollador muestra un mundo enorme sin pantalla...

Desarrollador muestra un mundo enorme sin pantalla...

-

GeForce RTX 60: el doble de rendimiento en trazado...

GeForce RTX 60: el doble de rendimiento en trazado...

-

Universidades chinas con investigación militar com...

Universidades chinas con investigación militar com...

-

Nueva vulnerabilidad en Windows Error Reporting pe...

Nueva vulnerabilidad en Windows Error Reporting pe...

-

La Wikipedia prohíbe por completo los artículos ge...

La Wikipedia prohíbe por completo los artículos ge...

-

Meta financiará siete nuevas centrales eléctricas ...

Meta financiará siete nuevas centrales eléctricas ...

-

ISC advierte sobre una falla crítica en Kea DHCP q...

ISC advierte sobre una falla crítica en Kea DHCP q...

-

Samsung Galaxy S27 Ultra: dos cambios y una constante

Samsung Galaxy S27 Ultra: dos cambios y una constante

-

Meta despide a 700 empleados y confirma lo que muc...

Meta despide a 700 empleados y confirma lo que muc...

-

El traductor de Kingdom Come: Deliverance 2 fue de...

El traductor de Kingdom Come: Deliverance 2 fue de...

-

China presenta con un enjambre de 96 drones autóno...

China presenta con un enjambre de 96 drones autóno...

-

LG gram Pro 17, llega el portátil más ligero del m...

LG gram Pro 17, llega el portátil más ligero del m...

-

Vulnerabilidad crítica en Fortinet FortiClient EMS...

Vulnerabilidad crítica en Fortinet FortiClient EMS...

-

Melania Trump entrando a la Casa Blanca acompañada...

Melania Trump entrando a la Casa Blanca acompañada...

-

Demanda colectiva alega que Nvidia ocultó más de m...

Demanda colectiva alega que Nvidia ocultó más de m...

-

Gran Bretaña lanza un satélite capaz de ver el int...

Gran Bretaña lanza un satélite capaz de ver el int...

-

La crisis del portátil: con una caída del 40% por ...

La crisis del portátil: con una caída del 40% por ...

-

Wine 11 revoluciona la forma de jugar en Linux: ej...

Wine 11 revoluciona la forma de jugar en Linux: ej...

-

Vulnerabilidad en Synology DiskStation Manager per...

Vulnerabilidad en Synology DiskStation Manager per...

-

Una RTX 4090 falla tras 2 años y el fabricante pid...

Una RTX 4090 falla tras 2 años y el fabricante pid...

-

El plan de un ChatGPT al estilo PornHub tiene un p...

El plan de un ChatGPT al estilo PornHub tiene un p...

-

Las ventas de monitores OLED se dispararon un 92% ...

Las ventas de monitores OLED se dispararon un 92% ...

-

Un misil de 30 centímetros y solo 500 gramos que p...

Un misil de 30 centímetros y solo 500 gramos que p...

-

El método de Movistar para arreglar el WiFi cuando...

El método de Movistar para arreglar el WiFi cuando...

-

LOLExfil: exfiltración sigilosa de datos usando té...

LOLExfil: exfiltración sigilosa de datos usando té...

-

Ryzen 9 9950X3D2 Dual Edition con doble memoria 3D...

Ryzen 9 9950X3D2 Dual Edition con doble memoria 3D...

-

Ni Movistar ni Vodafone, Orange es la preferida de...

Ni Movistar ni Vodafone, Orange es la preferida de...

-

Un nuevo estudio revela que lo más dañino del móvi...

Un nuevo estudio revela que lo más dañino del móvi...

-

El museo abre la colección más grande del mundo de...

El museo abre la colección más grande del mundo de...

-

NVIDIA quiere que la mitad del sueldo de sus ingen...

NVIDIA quiere que la mitad del sueldo de sus ingen...

-

Impresora 3D de 12 boquillas presentada

Impresora 3D de 12 boquillas presentada

-

CISA incluye fallos de Apple, Craft CMS y Laravel ...

CISA incluye fallos de Apple, Craft CMS y Laravel ...

-

Microsoft Entra ID elimina limitaciones de MFA par...

Microsoft Entra ID elimina limitaciones de MFA par...

-

Consorcio de Tokio prueba instalar centros de dato...

Consorcio de Tokio prueba instalar centros de dato...

-

Vulnerabilidad en Cisco Secure Firewall permite ej...

Vulnerabilidad en Cisco Secure Firewall permite ej...

-

Micron, Samsung y SK Hynix se tambalean: Google en...

Micron, Samsung y SK Hynix se tambalean: Google en...

-

OpenAI lanza programa de recompensas por fallos de...

OpenAI lanza programa de recompensas por fallos de...

-

Entusiasta "aterriza" en la luna usando hardware d...

Entusiasta "aterriza" en la luna usando hardware d...

-

Atacan a usuarios de Android con falsas invitacion...

Atacan a usuarios de Android con falsas invitacion...

-

Intel Core 3 310 y Core 5 320, las CPU Wildcat Lak...

Intel Core 3 310 y Core 5 320, las CPU Wildcat Lak...

-

Cadena de exploits DarkSword que puede hackear mil...

Cadena de exploits DarkSword que puede hackear mil...

-

Microsoft detalla nuevas protecciones de seguridad...

Microsoft detalla nuevas protecciones de seguridad...

-

Grupos APT atacan servidores RDP para desplegar ca...

Grupos APT atacan servidores RDP para desplegar ca...

-

-

▼

marzo

(Total:

833

)

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

Mozilla ha parcheado 271 vulnerabilidades en Firefox utilizando Claude Mythos , destacando que se produjeron casi cero falsos positivos . ...

-

Samsung podría lanzar el Galaxy S27 Pro , un nuevo modelo de gama alta situado entre el Galaxy S27 y el S27 Ultra .

-

DuckDuckGo ha experimentado un incremento del 28% en visitas a su opción de búsqueda sin IA , como respuesta al impulso de los resúmenes g...

Citrix corrige vulnerabilidades crítica en NetScaler que permite fugas de datos sin autenticación

Citrix corrige vulnerabilidades crítica en NetScaler que permite fugas de datos sin autenticación

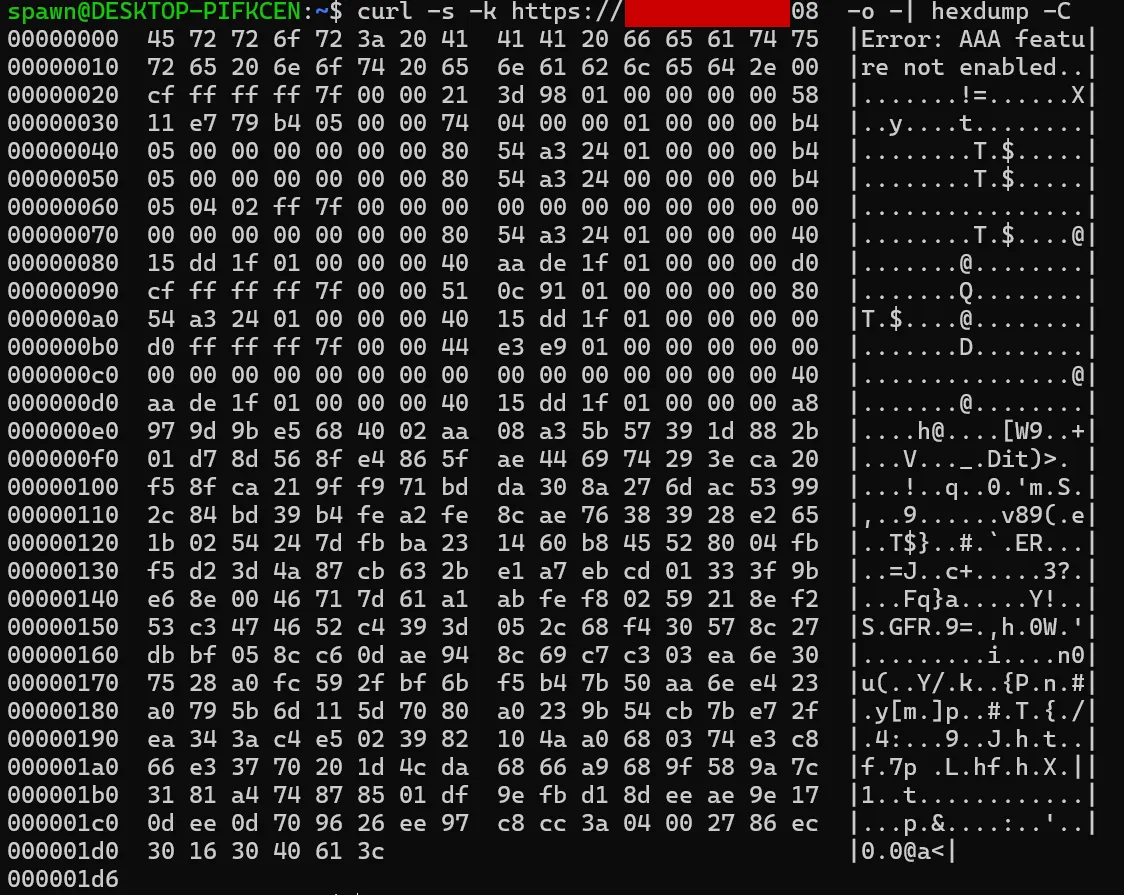

Citrix corrige vulnerabilidades críticas en NetScaler ADC y Gateway (CVE-2026-3055 con CVSS 9.3 y CVE-2026-4368 con CVSS 7.7) que permiten fugas de datos sin autenticación y confusión de sesiones. Afectan a versiones 14.1 <14.1-66.59 y 13.1 <13.1-62.23, incluyendo FIPS/NDcPP <13.1-37.262. Solo dispositivos configurados como SAML IDP o Gateway/AAA son vulnerables. Se recomienda actualizar urgentemente para evitar riesgos similares a Citrix Bleed. Más detalles.

Citrix ha publicado actualizaciones de seguridad para solucionar dos vulnerabilidades en NetScaler ADC y NetScaler Gateway, incluyendo una vulnerabilidad crítica que podría explotarse para filtrar datos confidenciales de la aplicación.

Las vulnerabilidades se detallan a continuación:

- CVE-2026-3055 (puntuación CVSS: 9.3): Validación de entrada insuficiente que provoca una lectura excesiva de memoria.

- CVE-2026-4368 (puntuación CVSS: 7.7): Condición de carrera que provoca una confusión de sesiones de usuario.

La empresa Rapid7 indicó que la vulnerabilidad CVE-2026-3055 se refiere a una lectura fuera de límites que podría ser explotada por atacantes remotos no autenticados para filtrar información potencialmente confidencial de la memoria del dispositivo.

Sin embargo, para que la explotación sea exitosa, el dispositivo Citrix ADC o

Citrix Gateway debe estar configurado como un proveedor de identidad SAML

(SAML IDP), lo que significa que

las configuraciones predeterminadas no se ven afectadas. Para

determinar si el dispositivo se ha configurado como un perfil SAML IDP, Citrix

recomienda a sus clientes que revisen la configuración de NetScaler en busca

de la cadena especificada:

"add authentication samlIdPProfile .*".

Por otro lado, la vulnerabilidad CVE-2026-4368 exige que el dispositivo esté configurado como una puerta de enlace (es decir, VPN SSL, proxy ICA, CVPN y proxy RDP) o como un servidor de autenticación, autorización y contabilidad (AAA). Los clientes pueden consultar la configuración de NetScaler para verificar si sus dispositivos se han configurado como alguno de los siguientes nodos:

- Servidor virtual AAA: agregar servidor virtual de autenticación .*

- Gateway: agregar servidor virtual VPN .*

Las vulnerabilidades afectan a las versiones 14.1 anteriores a la 14.1-66.59 y 13.1 anteriores a la 13.1-62.23 de NetScaler ADC y NetScaler Gateway, así como a las versiones 13.1-FIPS y 13.1-NDcPP anteriores a la 13.1-37.262 de NetScaler ADC. Se recomienda a los usuarios aplicar las últimas actualizaciones lo antes posible para una protección óptima.

Si bien no hay evidencia de que las deficiencias se hayan explotado en la práctica, los ciberdelincuentes han explotado repetidamente las fallas de seguridad en los dispositivos NetScaler (CVE-2023-4966, aka Citrix Bleed, CVE-2025-5777, aka Citrix Bleed 2, CVE-2025-6543, and CVE-2025-7775), lo que hace imperativo que los usuarios actualicen sus instancias.

"La vulnerabilidad CVE-2026-3055 permite a atacantes no autenticados filtrar y leer memoria confidencial de implementaciones de NetScaler ADC. Si les suena familiar, es porque lo es: esta vulnerabilidad es sospechosamente similar a Citrix Bleed y Citrix Bleed 2, que siguen siendo un suceso traumático para muchos", declaró Benjamin Harris, CEO y fundador de watchTowr.

Fuente: THN

Vía:

http://blog.segu-info.com.ar/2026/03/citrix-corrige-vulnerabilidades-critica.html

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.