Tutoriales y Manuales

Entradas Mensuales

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

▼

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

▼

junio

(Total:

67

)

-

Grupos de menores en Discord se dedican a crear o ...

Grupos de menores en Discord se dedican a crear o ...

-

Firefox incorpora opción eliminar los parámetros d...

Firefox incorpora opción eliminar los parámetros d...

-

El FBI alerta de un aumento de personas que utiliz...

El FBI alerta de un aumento de personas que utiliz...

-

Un japonés ebrio y pierde los datos personales de ...

Un japonés ebrio y pierde los datos personales de ...

-

China quiere detener posibles criminales antes de ...

China quiere detener posibles criminales antes de ...

-

Técnicas y procedimientos grupos ransomware

Técnicas y procedimientos grupos ransomware

-

El grupo de Ransomware Lockbit crea un programa de...

El grupo de Ransomware Lockbit crea un programa de...

-

Nuclei: un escáner vulnerabilidades automatizado y...

Nuclei: un escáner vulnerabilidades automatizado y...

-

Lituania sufre ciberataques rusos como respuesta a...

Lituania sufre ciberataques rusos como respuesta a...

-

Windows Defender tiene un problema de rendmiento c...

Windows Defender tiene un problema de rendmiento c...

-

Utilidad Rufus ya permite instalar Windows 11 sin ...

Utilidad Rufus ya permite instalar Windows 11 sin ...

-

Malware Revive se hace pasar por una falsa utilida...

Malware Revive se hace pasar por una falsa utilida...

-

Instagram está escaneando caras para comprobar eda...

Instagram está escaneando caras para comprobar eda...

-

Cuidado al conectar tu teléfono móvil para cargar ...

Cuidado al conectar tu teléfono móvil para cargar ...

-

Google advierte nuevo spyware creado en Italia que...

Google advierte nuevo spyware creado en Italia que...

-

LibreWolf es un navegador basado en Firefox que ap...

LibreWolf es un navegador basado en Firefox que ap...

-

Según Microsoft, Rusia intentó hackear a más de 12...

Según Microsoft, Rusia intentó hackear a más de 12...

-

inteligencia artificial da «vida» a las fotos de t...

inteligencia artificial da «vida» a las fotos de t...

-

Víctima de phishing recupera de su banco los 12.00...

Víctima de phishing recupera de su banco los 12.00...

-

El Ayuntamiento de Vitoria estafado con 89.991 eur...

El Ayuntamiento de Vitoria estafado con 89.991 eur...

-

Copilot será de pago: 10$ al mes

Copilot será de pago: 10$ al mes

-

Malware de macro: mala hierba nunca muere

Malware de macro: mala hierba nunca muere

-

18 apps con malware encontradas en la Google Play ...

18 apps con malware encontradas en la Google Play ...

-

Facebook está recopilando datos médicos de los cen...

Facebook está recopilando datos médicos de los cen...

-

Nueva modalidad de extorsión del grupo de ransomwa...

Nueva modalidad de extorsión del grupo de ransomwa...

-

En el Reino Unido demandan a Apple por 907 millone...

En el Reino Unido demandan a Apple por 907 millone...

-

Restic: herramienta backups con soporte de version...

Restic: herramienta backups con soporte de version...

-

Nuevo récord mundial de ataque DDoS con 26M petici...

Nuevo récord mundial de ataque DDoS con 26M petici...

-

Adobe Photoshop presenta novedades: tendrá una ver...

Adobe Photoshop presenta novedades: tendrá una ver...

-

MaliBot es un nuevo troyano bancario para Android

MaliBot es un nuevo troyano bancario para Android

-

Bill Gates crítica los NFT: "se basan al 100% en l...

Bill Gates crítica los NFT: "se basan al 100% en l...

-

Firefox mejora el seguimiento de las cookies

Firefox mejora el seguimiento de las cookies

-

Desactivar TrustPid, la nueva supercookie con la q...

Desactivar TrustPid, la nueva supercookie con la q...

-

Finaliza el soporte del navegador Internet Explore...

Finaliza el soporte del navegador Internet Explore...

-

Estafa del 'Bizum inverso': ¿en qué consiste este ...

Estafa del 'Bizum inverso': ¿en qué consiste este ...

-

Robo de cuentas de Instagram para anunciar Criptom...

Robo de cuentas de Instagram para anunciar Criptom...

-

El timo y la estafa de devolver una "llamada perdida"

El timo y la estafa de devolver una "llamada perdida"

-

Europol alerta intentos de Estafa al CEO con los f...

Europol alerta intentos de Estafa al CEO con los f...

-

Señal Bluetooth en teléfonos permite rastrear la u...

Señal Bluetooth en teléfonos permite rastrear la u...

-

El 76% de las organizaciones admite haber pagado a...

El 76% de las organizaciones admite haber pagado a...

-

Vectores de ataques de Ransomware: RDP y Phishing ...

Vectores de ataques de Ransomware: RDP y Phishing ...

-

Consejos de seguridad y privacidad en Twitter

Consejos de seguridad y privacidad en Twitter

-

Unidades SSD WD Blue pierden mucho rendimiento con...

Unidades SSD WD Blue pierden mucho rendimiento con...

-

DALL-E Mini: IA genera imágenes a partir del texto...

DALL-E Mini: IA genera imágenes a partir del texto...

-

Final de vida para el editor de código Atom

Final de vida para el editor de código Atom

-

Se puede robar un Tesla en 130 segundos, mediante NFC

Se puede robar un Tesla en 130 segundos, mediante NFC

-

Microsoft quiere que Windows 11 solo se pueda prei...

Microsoft quiere que Windows 11 solo se pueda prei...

-

El mercado de la Dark Web ha ganado 16,55 millones...

El mercado de la Dark Web ha ganado 16,55 millones...

-

Los colores en los puertos USB: velocidades y está...

Los colores en los puertos USB: velocidades y está...

-

Phishing mediante tunelización inversa y el uso de...

Phishing mediante tunelización inversa y el uso de...

-

Bossware, el software para controlar a los emplead...

Bossware, el software para controlar a los emplead...

-

Ciudad italiana de Palermo víctima de un ciberataq...

Ciudad italiana de Palermo víctima de un ciberataq...

-

El spam como negocio: 360 euros por enviar propaga...

El spam como negocio: 360 euros por enviar propaga...

-

El USB-C será el puerto de carga estándar en Europ...

El USB-C será el puerto de carga estándar en Europ...

-

Ayuntamiento de Palma de Mallorca estafado con 300...

Ayuntamiento de Palma de Mallorca estafado con 300...

-

Telegram cede a las autoridades alemanas el acceso...

Telegram cede a las autoridades alemanas el acceso...

-

Ransomware para dispositivos de internet de las cosas

Ransomware para dispositivos de internet de las cosas

-

Los ataques de ransomware toman una media de solo ...

Los ataques de ransomware toman una media de solo ...

-

Otro día cero (más o menos) en la “URL de búsqueda...

Otro día cero (más o menos) en la “URL de búsqueda...

-

Herramienta encuentra 47.300 plugins maliciosos de...

Herramienta encuentra 47.300 plugins maliciosos de...

-

Actualización de seguridad en GitLab corrige error...

Actualización de seguridad en GitLab corrige error...

-

Evil Corp cambia de nombre al ransomware LockBit p...

Evil Corp cambia de nombre al ransomware LockBit p...

-

Foxconn confirma que el ataque de ransomware inter...

Foxconn confirma que el ataque de ransomware inter...

-

España se convierte en el primer objetivo de malwa...

España se convierte en el primer objetivo de malwa...

-

Sistema de salud nacional de Costa Rica víctima de...

Sistema de salud nacional de Costa Rica víctima de...

-

Europol desmantela infraestructura del troyano ban...

Europol desmantela infraestructura del troyano ban...

-

Vulnerabilidad 0day Windows mediante herramienta d...

Vulnerabilidad 0day Windows mediante herramienta d...

-

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

IKEA lanza el enchufe inteligente INSPELNING , por menos de 10 euros , que reduce la factura de luz al medir el consumo eléctrico y es com...

-

Un usuario recomienda FolderFresh , una herramienta para organizar carpetas en Windows 11 que mejoró el rendimiento de su PC al ordenar ar...

-

Un proyecto permite actualizar Windows 7 hasta enero de 2026 , añadiendo soporte para SSDs NVMe y USB 3.x , mejorando su seguridad y compati...

Consejos de seguridad y privacidad en Twitter

Consejos de seguridad y privacidad en Twitter

Configuraciones de seguridad y privacidad mantendrán a raya a los ciberdelincuentes y spammers en Twitter.

Dónde configurar la privacidad en Twitter

Para configurar la seguridad y la privacidad desde la aplicación móvil, pulsa en tu imagen de perfil o en el menú de tres líneas y selecciona Configuración y privacidad al final de la lista. Desde el ordenador, haz clic Más opciones en el menú de la izquierda y selecciona esta misma sección.

Configuración de seguridad: cómo proteger tu cuenta de Twitter contra hackeos

Empecemos con lo más importante: evitar que los ciberdelincuentes accedan a tu cuenta para hacer mal uso de ella. Los ajustes que necesitas se encuentran en Cuenta.

Cómo cambiar tu contraseña de Twitter

Tener una contraseña larga y segura es clave para la seguridad de tu cuenta. También debes tener una contraseña única para cada servicio que uses. Crea una contraseña exclusiva para Twitter y úsala. Para establecer una nueva contraseña, ve a Cuenta y selecciona Contraseña.

Cómo evitar que restablezcan tu contraseña

Si alguien hackea tu cuenta, lo primero que debes hacer es cambiar la contraseña para bloquearlos. Y, para evitar que esto suceda, configura tu cuenta de Twitter de forma que solicite información adicional (número de teléfono o dirección de correo electrónico) siempre que alguien, incluido tú, intente cambiar la contraseña de tu cuenta.

Para evitar que cambien tu contraseña, en la opción Cuenta dirígete a Seguridad y marca la casilla de verificación Protección de restablecimiento de contraseña. Ten en cuenta que este ajuste no te servirá de mucho si el número de teléfono o la dirección asociados a tu cuenta pueden encontrarse online.

Cómo evitar que cambien tu contraseña de Twitter

Cómo activar la autenticación de dos factores en Twitter

Mejor aún: activa la autenticación de dos factores. De esta forma, aunque los ciberdelincuentes logren apoderarse de tu contraseña, no podrán acceder a tu cuenta de inmediato. Para eso, ellos necesitarían un código de uso único que la red social envía mediante un mensaje SMS o que se genera en una aplicación o dispositivo especial, dependiendo del método de autenticación de dos factores que elijas.

Para activar la autenticación de dos factores, ve a Seguridad y selecciona Autenticación en dos fases. En la ventana emergente, selecciona el método: Mensaje de texto, Aplicación de autenticación (como, por ejemplo, Google Authenticator) o Llave de seguridad física (por ejemplo, YubiKey).

Cuando activas la autenticación de dos factores, la red social genera un código de respaldo, que permite iniciar sesión en tu cuenta sin el teléfono. Anota el código y guárdalo en un lugar seguro. Si fuera necesario, puedes obtener códigos de respaldo adicionales en la opción Autenticación de dos factores.

Cómo proteger tu cuenta de Twitter con la autenticación de dos factores

Configuración de privacidad: oculta tu cuenta de spammers y haters

Twitter te deja elegir lo que otros pueden ver y hacer en tu página. Esto protege tu cuenta de mensajes y tuits no deseados y mantiene tus datos fuera del alcance de miradas indiscretas. Encontrarás la mayoría de las configuraciones (pero no todas) en la opción Privacidad y seguridad.

Cómo ocultar tus tuits de los desconocidos

Por defecto, cualquiera puede ver tus tuits, incluso aunque no tengan una cuenta en Twitter. Los usuarios de la red social también pueden retuitear tus tuits tantas veces como quieran. Si compartes información personal en Twitter que preferirías mantener en privado, haz que tus tuits sean visibles solamente para los lectores que apruebes. Recuerda que esto también evita que los desconocidos vean tus respuestas a sus publicaciones y que retuiteen cualquier cosa que compartas.

Para ocultar tus tuits, ve a Privacidad y seguridad y activa Protege tus Tweets. Todas tus publicaciones, incluyendo aquellas ya publicadas, se harán invisibles para aquellos que no te sigan. Pero tus seguidores todavía podrán leerlos. A partir de ese momento, los nuevos seguidores tendrán que ser agregados uno por uno.

Cómo ocultar tus tuits de los desconocidos

Cómo bloquear a alguien en Twitter

Si no deseas que ciertos usuarios lean tus publicaciones o te escriban, bloquéalos. Para ello, pulsa o haz clic en la flecha de la esquina superior derecha de cualquiera de tus tuits y elige Bloquear a @nombre. Dicha persona ya no podrá ver tus publicaciones, enviarte mensajes o etiquetarte en fotos.

Cómo bloquear a alguien en Twitter

Cómo ocultar tu ubicación en Twitter

Twitter puede mostrar información sobre tu ubicación en tus tuits. Esto permite que otros puedan rastrear tus movimientos. Para protegerte de los acosadores, puedes impedir que la red social revele tu ubicación. En la versión web de Twitter, en la opción Privacidad y seguridad selecciona Información de ubicación y desactiva Añadir información de ubicación a mis Tweets.

Cómo ocultar tu ubicación en Twitter

En la aplicación móvil, puedes desactivar por completo la geolocalización, lo cual evitará que la red social muestre tu ubicación o recopile información acerca de ti. Para evitar que Twitter te rastree, en la opción Privacidad y seguridad ve a la sección Ubicación y desactívala en Ubicación exacta.

Cómo desactivar la geolocalización en la aplicación de Twitter

Cómo eliminar el spam en los mensajes directos en Twitter

Si no deseas recibir mensajes directos de usuarios al azar, puedes evitar que los desconocidos entren en contacto contigo. Para ello, en la opción Privacidad y seguridad, selecciona Mensajes directos y desactiva Recibir mensajes de cualquiera (en el ordenador) o Recibir solicitudes de mensajes (en la aplicación móvil). Ahora, solo tus seguidores y las personas con las que tú contactes primero podrán mandarte mensajes.

Twitter también puede bloquear los mensajes que parezcan correos automatizados. Para usar esta opción, ve a Mensajes directos en la versión web y activa Filtro de calidad.

Cómo eliminar el spam en los mensajes directos en Twitter

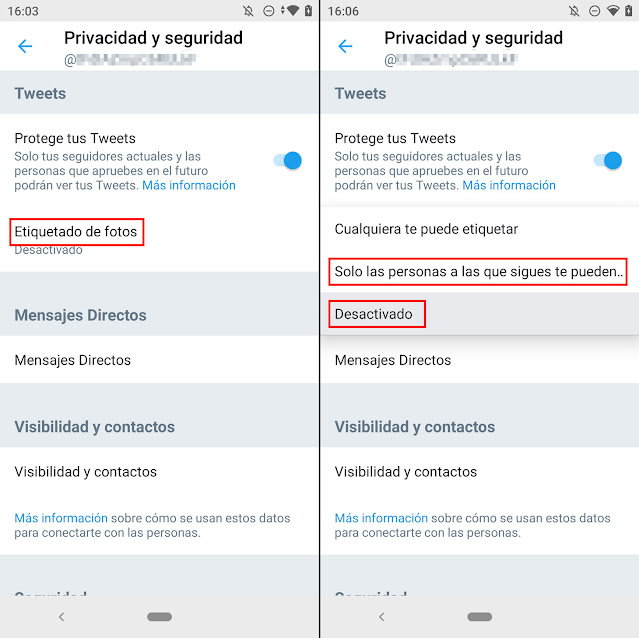

Cómo evitar que las personas te etiqueten en sus fotos en Twitter

De modo predeterminado, cualquier usuario puede etiquetarte en sus fotos. Si prefieres que no te etiqueten en fotos no deseadas, ve a Etiquetado de fotos. Ahí puedes restringir quiénes pueden etiquetarte al seleccionar Solo las personas a las que sigues te pueden etiquetar o incluso desactivar por completo esta opción en Desactivado.

Cómo desactivar el etiquetado de fotos en Twitter

Cómo impedir que la gente te busque en Twitter

Los usuarios de Twitter pueden encontrarte no solo por tu alias, sino también por tu teléfono y correo electrónico. Si no deseas que te encuentren de ese modo, bloquea las búsquedas de acuerdo con esos parámetros.

Selecciona Visibilidad y contactos y desactiva Permitir que otros te encuentren por tu correo electrónico y Permitir que otros te encuentren por tu número de teléfono en tu aplicación móvil. En la versión web, las opciones son más largas: Permitir que las personas que tienen tu correo electrónico te encuentren en Twitter y Permitir que las personas que tienen tu número de teléfono te encuentren en Twitter.

Cómo evitar que las personas te busquen en Twitter por tu número de teléfono o de correo electrónico

Cómo eliminar el spam de tu feed de Twitter

Twitter te permite filtrar tu perfil por palabras clave. Puedes establecer una lista de palabras y la red social retirará de tu perfil los tuits que las contengan. Por ejemplo, para protegerte de los aficionados a las criptomonedas y las estrategias piramidales, puedes bloquear las palabras “bitcoin” y “opciones binarias”.

El filtro de contenido se configura en Privacidad y seguridad. En la aplicación móvil, la opción aparece de inmediato; en la versión para equipos de escritorio, primero necesitas seleccionar Palabras silenciadas. Luego, selecciona Añadir y específica las palabras o frases que no quieres que aparezcan.

También puedes ocultar tuits de un usuario particular sin dejar de seguirlo. Para hacer ello, añade un usuario en Cuentas silenciadas. Seguiréis en contacto, pero sus tuits desaparecerán de tu perfil.

Cómo eliminar el spam de tu feed de Twitter

Cómo desactivar las notificaciones en Twitter

Twitter te envía notificaciones de todo tipo de eventos: ya sean mensajes directos o tuits de tus amigos. Si recibes demasiadas notificaciones, puedes desactivar algunas de ellas. Para ello, ve a Notificaciones en el menú de configuración y selecciona qué notificaciones no quieres recibir: Notificaciones push, Notificaciones por SMS o Notificaciones de correo electrónico. Una vez seleccionada, desactiva los tipos de notificaciones que consideres innecesarias o deshabilita por completo las notificaciones push y de correo electrónico.

Cómo desactivar las notificaciones en Twitter

Fuentes:

https://www.kaspersky.es/blog/twitter-privacy-security/21113/

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.