Tutoriales y Manuales

Entradas Mensuales

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

▼

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

▼

junio

(Total:

67

)

-

Grupos de menores en Discord se dedican a crear o ...

Grupos de menores en Discord se dedican a crear o ...

-

Firefox incorpora opción eliminar los parámetros d...

Firefox incorpora opción eliminar los parámetros d...

-

El FBI alerta de un aumento de personas que utiliz...

El FBI alerta de un aumento de personas que utiliz...

-

Un japonés ebrio y pierde los datos personales de ...

Un japonés ebrio y pierde los datos personales de ...

-

China quiere detener posibles criminales antes de ...

China quiere detener posibles criminales antes de ...

-

Técnicas y procedimientos grupos ransomware

Técnicas y procedimientos grupos ransomware

-

El grupo de Ransomware Lockbit crea un programa de...

El grupo de Ransomware Lockbit crea un programa de...

-

Nuclei: un escáner vulnerabilidades automatizado y...

Nuclei: un escáner vulnerabilidades automatizado y...

-

Lituania sufre ciberataques rusos como respuesta a...

Lituania sufre ciberataques rusos como respuesta a...

-

Windows Defender tiene un problema de rendmiento c...

Windows Defender tiene un problema de rendmiento c...

-

Utilidad Rufus ya permite instalar Windows 11 sin ...

Utilidad Rufus ya permite instalar Windows 11 sin ...

-

Malware Revive se hace pasar por una falsa utilida...

Malware Revive se hace pasar por una falsa utilida...

-

Instagram está escaneando caras para comprobar eda...

Instagram está escaneando caras para comprobar eda...

-

Cuidado al conectar tu teléfono móvil para cargar ...

Cuidado al conectar tu teléfono móvil para cargar ...

-

Google advierte nuevo spyware creado en Italia que...

Google advierte nuevo spyware creado en Italia que...

-

LibreWolf es un navegador basado en Firefox que ap...

LibreWolf es un navegador basado en Firefox que ap...

-

Según Microsoft, Rusia intentó hackear a más de 12...

Según Microsoft, Rusia intentó hackear a más de 12...

-

inteligencia artificial da «vida» a las fotos de t...

inteligencia artificial da «vida» a las fotos de t...

-

Víctima de phishing recupera de su banco los 12.00...

Víctima de phishing recupera de su banco los 12.00...

-

El Ayuntamiento de Vitoria estafado con 89.991 eur...

El Ayuntamiento de Vitoria estafado con 89.991 eur...

-

Copilot será de pago: 10$ al mes

Copilot será de pago: 10$ al mes

-

Malware de macro: mala hierba nunca muere

Malware de macro: mala hierba nunca muere

-

18 apps con malware encontradas en la Google Play ...

18 apps con malware encontradas en la Google Play ...

-

Facebook está recopilando datos médicos de los cen...

Facebook está recopilando datos médicos de los cen...

-

Nueva modalidad de extorsión del grupo de ransomwa...

Nueva modalidad de extorsión del grupo de ransomwa...

-

En el Reino Unido demandan a Apple por 907 millone...

En el Reino Unido demandan a Apple por 907 millone...

-

Restic: herramienta backups con soporte de version...

Restic: herramienta backups con soporte de version...

-

Nuevo récord mundial de ataque DDoS con 26M petici...

Nuevo récord mundial de ataque DDoS con 26M petici...

-

Adobe Photoshop presenta novedades: tendrá una ver...

Adobe Photoshop presenta novedades: tendrá una ver...

-

MaliBot es un nuevo troyano bancario para Android

MaliBot es un nuevo troyano bancario para Android

-

Bill Gates crítica los NFT: "se basan al 100% en l...

Bill Gates crítica los NFT: "se basan al 100% en l...

-

Firefox mejora el seguimiento de las cookies

Firefox mejora el seguimiento de las cookies

-

Desactivar TrustPid, la nueva supercookie con la q...

Desactivar TrustPid, la nueva supercookie con la q...

-

Finaliza el soporte del navegador Internet Explore...

Finaliza el soporte del navegador Internet Explore...

-

Estafa del 'Bizum inverso': ¿en qué consiste este ...

Estafa del 'Bizum inverso': ¿en qué consiste este ...

-

Robo de cuentas de Instagram para anunciar Criptom...

Robo de cuentas de Instagram para anunciar Criptom...

-

El timo y la estafa de devolver una "llamada perdida"

El timo y la estafa de devolver una "llamada perdida"

-

Europol alerta intentos de Estafa al CEO con los f...

Europol alerta intentos de Estafa al CEO con los f...

-

Señal Bluetooth en teléfonos permite rastrear la u...

Señal Bluetooth en teléfonos permite rastrear la u...

-

El 76% de las organizaciones admite haber pagado a...

El 76% de las organizaciones admite haber pagado a...

-

Vectores de ataques de Ransomware: RDP y Phishing ...

Vectores de ataques de Ransomware: RDP y Phishing ...

-

Consejos de seguridad y privacidad en Twitter

Consejos de seguridad y privacidad en Twitter

-

Unidades SSD WD Blue pierden mucho rendimiento con...

Unidades SSD WD Blue pierden mucho rendimiento con...

-

DALL-E Mini: IA genera imágenes a partir del texto...

DALL-E Mini: IA genera imágenes a partir del texto...

-

Final de vida para el editor de código Atom

Final de vida para el editor de código Atom

-

Se puede robar un Tesla en 130 segundos, mediante NFC

Se puede robar un Tesla en 130 segundos, mediante NFC

-

Microsoft quiere que Windows 11 solo se pueda prei...

Microsoft quiere que Windows 11 solo se pueda prei...

-

El mercado de la Dark Web ha ganado 16,55 millones...

El mercado de la Dark Web ha ganado 16,55 millones...

-

Los colores en los puertos USB: velocidades y está...

Los colores en los puertos USB: velocidades y está...

-

Phishing mediante tunelización inversa y el uso de...

Phishing mediante tunelización inversa y el uso de...

-

Bossware, el software para controlar a los emplead...

Bossware, el software para controlar a los emplead...

-

Ciudad italiana de Palermo víctima de un ciberataq...

Ciudad italiana de Palermo víctima de un ciberataq...

-

El spam como negocio: 360 euros por enviar propaga...

El spam como negocio: 360 euros por enviar propaga...

-

El USB-C será el puerto de carga estándar en Europ...

El USB-C será el puerto de carga estándar en Europ...

-

Ayuntamiento de Palma de Mallorca estafado con 300...

Ayuntamiento de Palma de Mallorca estafado con 300...

-

Telegram cede a las autoridades alemanas el acceso...

Telegram cede a las autoridades alemanas el acceso...

-

Ransomware para dispositivos de internet de las cosas

Ransomware para dispositivos de internet de las cosas

-

Los ataques de ransomware toman una media de solo ...

Los ataques de ransomware toman una media de solo ...

-

Otro día cero (más o menos) en la “URL de búsqueda...

Otro día cero (más o menos) en la “URL de búsqueda...

-

Herramienta encuentra 47.300 plugins maliciosos de...

Herramienta encuentra 47.300 plugins maliciosos de...

-

Actualización de seguridad en GitLab corrige error...

Actualización de seguridad en GitLab corrige error...

-

Evil Corp cambia de nombre al ransomware LockBit p...

Evil Corp cambia de nombre al ransomware LockBit p...

-

Foxconn confirma que el ataque de ransomware inter...

Foxconn confirma que el ataque de ransomware inter...

-

España se convierte en el primer objetivo de malwa...

España se convierte en el primer objetivo de malwa...

-

Sistema de salud nacional de Costa Rica víctima de...

Sistema de salud nacional de Costa Rica víctima de...

-

Europol desmantela infraestructura del troyano ban...

Europol desmantela infraestructura del troyano ban...

-

Vulnerabilidad 0day Windows mediante herramienta d...

Vulnerabilidad 0day Windows mediante herramienta d...

-

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

AMD rediseñó el Ryzen 7 5800X3D para su regreso a AM4, integrando una segunda generación de 3D V-Cache debido a complicaciones en la fabri...

-

Steam Machine presenta señales de un lanzamiento cercano tras meses de rumores y retrasos en el nuevo hardware de Valve .

-

Se ha revelado un nuevo exploit de denegación de servicio remoto llamado "HTTP/2 Bomb" , que afecta a las configuraciones predeter...

Robo de cuentas de Instagram para anunciar Criptomonedas

Robo de cuentas de Instagram para anunciar Criptomonedas

Se están produciendo hackeos (secuestros) a cuentas de Instagram con el fin de promocionar supuestas inversiones en criptomonedas. Para evitar hackeos de nuestro perfil, recomiendan que ignoremos mensajes sospechosos que nos pidan seguir unas indicaciones, como enviar una captura de pantalla de un SMS recibido de instagram. No debes hacer nunca un captura de pantalla un SMS recibido de instagram porque estás dando acceso al ciberdelinucnete para robarte la cuenta.

- No hagas un captura de pantalla de un SMS recibido de instagram, estás dando el código de acceso para que cambien la contraseña.

Cómo se produce el hackeo: un contacto de Instagram, que ha sido previamente hackeado, nos pide un favor

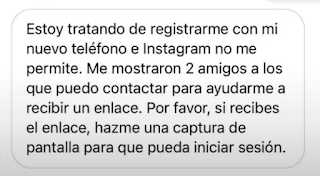

Recibes un ensaje directo en Instagram de un conocido al que sigue. "Estoy tratando de registrarme con mi nuevo teléfono e Instagram no me permite", le dice este contacto y le pide ayuda para, supuestamente, inciar sesión en la red social. Para ello, debía hacerle una captura de pantalla a un SMS que le llegaría de parte de Instagram y enviárselo a su contacto.

Como apuntan desde el INCIBE, es posible que un ciberdelincuente se hubiera hecho con el control del perfil del contacto previamente.

Instagram tiene varias opciones para recuperar nuestra cuenta y eso es lo que ha aprovechado el ciberdelincuente para realizar el ataque.

"Una vez que hemos picado y creemos que vamos a ayudar a un conocido, el ciberdelincuente entra en Instagram con nuestro usuario y solicita restablecer la contraseña, pero pide que el enlace de restablecimiento lo envíen al teléfono"

De este modo, "lo que la víctima recibe es un enlace para restablecer su cuenta, no la de la persona a la que sigue". De hecho, si nos fijamos bien en el SMS que lllega vemos que el texto dice, en inglés, "toca para acceder a tu cuenta de Instagram":

Consejos para evitar el hackeo de nuestro perfil

El INCIBE de España aconseja no seguir las indicaciones que se nos pueden dar en mensajes de carácter sospechoso, fraudulento o de origen desconocido. Recalcan que estos mensajes no suponen una amenaza siempre y cuando no se sigan sus indicaciones (como pinchar en links o enviar información) ni se faciliten datos personales o bancarios. En este sentido, Lucero García indica que podemos ponernos en contacto con nuestro conocido por otra vía para verificar que es él quién nos está solicitando la información.

En en caso de que nos hayan hackeado el perfil, el especialista recomienda que avisemos a nuestros contactos del ataque y lo denunciemos ante las autoridades y el INCIBE.

- Para recuperar nuestra cuenta, debemos seguir las indicaciones de Instagram.

- También podemos seguir los consejos de la plataforma para aumentar la seguridad de nuestro perfil

Utilizan la cuenta hackeada para promocionar supuestas inversiones en criptomonedas

Desde el INCIBE señalan que el propósito de estos hackeos a cuentas puede ser la utilización de las mismas para difundir "supuestas inversiones fraudulentas en criptomonedas". En el caso de Guillermo, se comenzaron a publicar stories desde su perfil en los que se invita a invertir en Bitcoin con una supuesta bróker llamada Jennifer.

Para aportar más credibilidad al engaño, incluyen capturas falsas de pagos que supuestamente ha recibido Guillermo al invertir en criptomonedas. "El dinero acaba de llegar a mi cuenta de PayPal ahora. Muchas gracias Jennifer. Nunca creía al principio hasta ahora. Esto es increíble. Vayan a problarlo ahora", afirma una de estas stories.

Fuentes:

https://maldita.es/malditobulo/20220519/instagram-cuentas-hackeadas-inversion-criptomonedas/

Entrada más reciente

Entrada más reciente

4 comentarios :

A mi me ha pasado hace 3.meses . Me han hackeado la cuenta y el soporte técnico Instagram se pasa las denuncias, reportes, vudeoselfies y códigos de verificación de identidad por el arco del triunfo. Que se supone que debo hacer en este caso?🙏

Aprovecha la oportunidad para abandonar una de las peores redes sociales que existen: Instagram (by Meta)

Me lo acaban de hacer que puedo hacer para recuperar mi cuenta

https://blog.elhacker.net/2022/10/recuperar-cuentas-hackeadas-instagram-whatsapp-tiktok-gmail.html

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.