Tutoriales y Manuales

Entradas Mensuales

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

▼

2024

(Total:

1110

)

-

▼

noviembre

(Total:

96

)

-

Australia prohíbe el uso de las redes sociales a m...

Australia prohíbe el uso de las redes sociales a m...

-

Una cámara de seguridad capta como un robot con In...

Una cámara de seguridad capta como un robot con In...

-

WebTunnels de Tor: otra forma de evitar la censura

WebTunnels de Tor: otra forma de evitar la censura

-

Bootkitty: primer Bootkit UEFI para Linux

Bootkitty: primer Bootkit UEFI para Linux

-

elementary OS 8 con más seguridad, mejor gestión m...

elementary OS 8 con más seguridad, mejor gestión m...

-

La botnet Matrix realiza ataques DDoS masivos expl...

La botnet Matrix realiza ataques DDoS masivos expl...

-

Un profesor suspende a dos alumnos por usar la IA,...

Un profesor suspende a dos alumnos por usar la IA,...

-

Artistas filtran Sora, el generador de vídeos de O...

Artistas filtran Sora, el generador de vídeos de O...

-

TikTok bloqueará los filtros de belleza a los adol...

TikTok bloqueará los filtros de belleza a los adol...

-

¿Qué ocurre con el dominio geográfico de un país c...

¿Qué ocurre con el dominio geográfico de un país c...

-

Un nuevo ciberataque de ransomware al CSIC en Espa...

Un nuevo ciberataque de ransomware al CSIC en Espa...

-

FreeCAD 1.0, primera versión «completa» de esta al...

FreeCAD 1.0, primera versión «completa» de esta al...

-

Grupo ruso RomCom realiza ciberataques en España y...

Grupo ruso RomCom realiza ciberataques en España y...

-

Detectan un malware que utiliza un driver de Avast

Detectan un malware que utiliza un driver de Avast

-

Investigadores hacen jailbreak a robots para causa...

Investigadores hacen jailbreak a robots para causa...

-

Tiny11 Core 24H2, Windows 11 compacto y sin bloatw...

Tiny11 Core 24H2, Windows 11 compacto y sin bloatw...

-

Suecia apostó en 2009 por sustituir libros por ord...

Suecia apostó en 2009 por sustituir libros por ord...

-

Meta cierra 2 millones de cuentas ligadas a estafa...

Meta cierra 2 millones de cuentas ligadas a estafa...

-

Análisis técnico del keylogger e infostealer HawkEye

Análisis técnico del keylogger e infostealer HawkEye

-

Vulnerabilidades graves en Winzip y 7-Zip

Vulnerabilidades graves en Winzip y 7-Zip

-

Fallo en el diseño de la VPN de Fortinet oculta at...

Fallo en el diseño de la VPN de Fortinet oculta at...

-

Cómo instalar Pi.Alert en una Raspberry Pi

Cómo instalar Pi.Alert en una Raspberry Pi

-

Espías rusos saltaron de una red a otra a través d...

Espías rusos saltaron de una red a otra a través d...

-

WhatsApp activa la transcripción de audios para fa...

WhatsApp activa la transcripción de audios para fa...

-

Un chaval de 13 años crea una criptomoneda y logra...

Un chaval de 13 años crea una criptomoneda y logra...

-

Cómo pasar tus contactos de X / Twitter a Bluesky

Cómo pasar tus contactos de X / Twitter a Bluesky

-

Listado de comandos en Windows 10 - 11

Listado de comandos en Windows 10 - 11

-

Un fan de Interstellar crea un TARS en miniatura y...

Un fan de Interstellar crea un TARS en miniatura y...

-

El Departamento de Justicia de EE.UU. dice que Goo...

El Departamento de Justicia de EE.UU. dice que Goo...

-

El Constitucional de España absuelve finalmente a ...

El Constitucional de España absuelve finalmente a ...

-

Vulnerabilidad crítica de Laravel

Vulnerabilidad crítica de Laravel

-

Nuevo ransomware Helldown

Nuevo ransomware Helldown

-

Vulnerabilidad Crítica en Routers D-Link Fuera de ...

Vulnerabilidad Crítica en Routers D-Link Fuera de ...

-

Microsoft presenta Windows 365 Link, su Mini-PC pa...

Microsoft presenta Windows 365 Link, su Mini-PC pa...

-

Aprovechan servidores Jupyter mal configurados par...

Aprovechan servidores Jupyter mal configurados par...

-

Apple soluciona dos vulnerabilidades Zero-Days en ...

Apple soluciona dos vulnerabilidades Zero-Days en ...

-

Microsoft prepara un ordenador cuántico de uso com...

Microsoft prepara un ordenador cuántico de uso com...

-

IA logra operar sin intervención humana

IA logra operar sin intervención humana

-

12 aplicaciones de Android graban conversaciones s...

12 aplicaciones de Android graban conversaciones s...

-

Next SBC, el espectacular mini PC que te cabe en l...

Next SBC, el espectacular mini PC que te cabe en l...

-

El chatbot Gemini de Google le responde a un usuar...

El chatbot Gemini de Google le responde a un usuar...

-

Alemania y Finlandia denuncian el corte del cable ...

Alemania y Finlandia denuncian el corte del cable ...

-

Una vulnerabilidad en el complemento SSL de WordPr...

Una vulnerabilidad en el complemento SSL de WordPr...

-

EE.UU. quiere obligar a Google a vender Chrome por...

EE.UU. quiere obligar a Google a vender Chrome por...

-

¿Qué significa PON, GPON, XG-PON, 10G-EPON…?

¿Qué significa PON, GPON, XG-PON, 10G-EPON…?

-

Comandos de Docker básicos y avanzados

Comandos de Docker básicos y avanzados

-

Memorias DIMM vs UDIMM vs CUDIMM vs RDIMM vs SODIMM

Memorias DIMM vs UDIMM vs CUDIMM vs RDIMM vs SODIMM

-

Microsoft confirma que está creando una IA con 100...

Microsoft confirma que está creando una IA con 100...

-

AsusWRT 4.0 - 5.0 (Firmware 3.0.0.6)

AsusWRT 4.0 - 5.0 (Firmware 3.0.0.6)

-

Qué es LLaMA, cómo funciona y cómo se puede probar...

Qué es LLaMA, cómo funciona y cómo se puede probar...

-

Qué placa base elegir: Guía de compras para Intel ...

Qué placa base elegir: Guía de compras para Intel ...

-

Las mejores distribuciones de Linux para usuarios ...

Las mejores distribuciones de Linux para usuarios ...

-

Llega a España el malware ToxicPanda: un troyano b...

Llega a España el malware ToxicPanda: un troyano b...

-

Extraen datos de casi 500 millones de usuarios de ...

Extraen datos de casi 500 millones de usuarios de ...

-

La Guardia Civil desactiva Cristal Azul, el canal ...

La Guardia Civil desactiva Cristal Azul, el canal ...

-

Google presenta dos funciones seguridad para Andro...

Google presenta dos funciones seguridad para Andro...

-

OPNsense: un potente router y firewall gratuito

OPNsense: un potente router y firewall gratuito

-

El SSD más rápido del mundo con 60 TB con una velo...

El SSD más rápido del mundo con 60 TB con una velo...

-

Guía de compra de todas las RaspBerry Pi

Guía de compra de todas las RaspBerry Pi

-

Qué es una NPU, cómo funciona y por qué es importa...

Qué es una NPU, cómo funciona y por qué es importa...

-

El peligro de los dominio .zip

El peligro de los dominio .zip

-

AMD despedirá al 4 % de su plantilla para centrars...

AMD despedirá al 4 % de su plantilla para centrars...

-

Informe dark web de Google

Informe dark web de Google

-

Apple Maps sin conexión: cómo descargar mapas y us...

Apple Maps sin conexión: cómo descargar mapas y us...

-

Hachazos y amputaciones por el Wifi: violenta trif...

Hachazos y amputaciones por el Wifi: violenta trif...

-

VMware Workstation y Fusion ahora son gratis

VMware Workstation y Fusion ahora son gratis

-

Aprovechan el calor de la PS5 para mantener la piz...

Aprovechan el calor de la PS5 para mantener la piz...

-

Guía compra AMD Ryzen 3, Ryzen 5, Ryzen 7 y Ryzen 9

Guía compra AMD Ryzen 3, Ryzen 5, Ryzen 7 y Ryzen 9

-

50 cosas que puedes pedirle a Alexa y no conocías

50 cosas que puedes pedirle a Alexa y no conocías

-

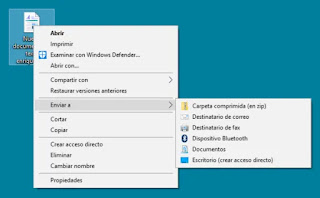

Mover archivos más rápido en Windows con "Enviar a"

Mover archivos más rápido en Windows con "Enviar a"

-

La Comisión Europea pide a Apple que elimine el ge...

La Comisión Europea pide a Apple que elimine el ge...

-

Grabar pantalla en macOS

Grabar pantalla en macOS

-

Apple presenta Share Item Location, la función par...

Apple presenta Share Item Location, la función par...

-

Microsoft cambiará actualizaciones de Windows para...

Microsoft cambiará actualizaciones de Windows para...

-

D-Link no solucionará una vulnerabilidad crítica q...

D-Link no solucionará una vulnerabilidad crítica q...

-

Polvo cerámico mejora hasta un 72% el rendimiento ...

Polvo cerámico mejora hasta un 72% el rendimiento ...

-

Concatenación de ficheros comprimidos para infecta...

Concatenación de ficheros comprimidos para infecta...

-

Filtran datos de empleados de Amazon, McDonald's, ...

Filtran datos de empleados de Amazon, McDonald's, ...

-

El código IUA escrito en la roseta de fibra óptica...

El código IUA escrito en la roseta de fibra óptica...

-

Fibra luminosa, descubierta por accidente, podría ...

Fibra luminosa, descubierta por accidente, podría ...

-

Canadá prohíbe el uso de TikTok

Canadá prohíbe el uso de TikTok

-

Google tumbó la web de este matrimonio por hacerle...

Google tumbó la web de este matrimonio por hacerle...

-

Visualizar con Grafana los eventos del IDS/IPS Sur...

Visualizar con Grafana los eventos del IDS/IPS Sur...

-

China está usando la IA de Meta para fines militares

China está usando la IA de Meta para fines militares

-

Multa de 85 millones a Telefónica en Estados Unido...

Multa de 85 millones a Telefónica en Estados Unido...

-

Vulnerabilidad API de la web de Kia permitió a ata...

Vulnerabilidad API de la web de Kia permitió a ata...

-

Google revela el primer fallo de seguridad descubi...

Google revela el primer fallo de seguridad descubi...

-

La IA llega a Paint y Notepad en Windows 11

La IA llega a Paint y Notepad en Windows 11

-

Alemania redacta una ley para proteger a los inves...

Alemania redacta una ley para proteger a los inves...

-

Microsoft ralentizó el Panel de Control de Windows...

Microsoft ralentizó el Panel de Control de Windows...

-

Guías Equivalencias de procesadores Intel y AMD [G...

Guías Equivalencias de procesadores Intel y AMD [G...

-

Roban 15 mil credenciales en Git y hay 10 mil repo...

Roban 15 mil credenciales en Git y hay 10 mil repo...

-

Publican información del creador del infostealer "...

Publican información del creador del infostealer "...

-

Vulnerabilidad RCE en MS SharePoint explotada acti...

Vulnerabilidad RCE en MS SharePoint explotada acti...

-

Panel de Control Grafana para el WAF de Apache-Ngi...

Panel de Control Grafana para el WAF de Apache-Ngi...

-

Cómo visualizar los registros de Apache/Nginx en m...

Cómo visualizar los registros de Apache/Nginx en m...

-

- ► septiembre (Total: 50 )

-

▼

noviembre

(Total:

96

)

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

El experto en ciberseguridad Ben van der Burg recomienda abandonar WhatsApp y Gmail por alternativas europeas, argumentando que aunque son...

-

ClothOff es una app que utiliza inteligencia artificial generativa para desnudar a cualquier persona a partir de fotografías con ropa que...

-

El Kode Dot es un dispositivo portátil que asusta a expertos en ciberseguridad por su capacidad para controlar casi cualquier sistema , f...

Mover archivos más rápido en Windows con "Enviar a"

Mover archivos más rápido en Windows con "Enviar a"

Imagina que tu PC con Windows cuenta con un par de carpetas compartidas ('Urgente' y 'Revisar más tarde', por ejemplo) donde almacenas todos los documentos importantes. Normalmente, para guardar un archivo en una de esas carpetas, necesitarías abrir el Explorador de Windows, buscar la carpeta y arrastrar el archivo hasta las mismas.

- Si tienes que estar moviendo a menudo de sitio tus archivos dentro de tu PC, uno de los métodos más sencillos y eficaces para hacerlo es personalizando las opciones de 'Enviar a' del menú contextual del Explorador de Windows

Pero, ¿y si pudieras personalizar las opciones que muestra 'Enviar a' en el menú contextual, de tal modo que pudieras hacer clic derecho en cualquier archivo, y tener la opción de seleccionar una de esas dos carpetas? No sólo ahorrarías tiempo, sino que también harías el proceso mucho más intuitivo y ordenado.

En este artículo, te mostramos cómo hacerlo en simples pasos, sin la necesidad de instalar ningún tipo de software adicional.

¿Qué es el menú 'Enviar a' y por qué deberías personalizarlo?

El menú 'Enviar a' es una función que aparece cuando hacemos clic derecho sobre un archivo en el Explorador de Windows y se despliega el menú contextual. Dicha opción ofrece una lista de destinos rápidos, como carpetas, dispositivos o aplicaciones.

Paso a paso: cómo agregar carpetas al menú 'Enviar a' en Windows

La personalización del menú 'Enviar a' puede parecer compleja, pero es un proceso sencillo. Aquí te mostramos cómo hacerlo en unos pocos pasos:

- Abrir la herramienta 'Ejecutar': Para comenzar, presiona la combinación de teclas 'Windows + R'. Esta acción abrirá la herramienta de ejecución en el sistema, que es una de las maneras más rápidas de acceder a configuraciones avanzadas de Windows.

- Acceder a la carpeta 'SendTo': En el cuadro de diálogo de la herramienta Ejecutar, escribe 'shell:sendto' y presiona Enter. Esto abrirá la carpeta 'SendTo', que es la ubicación donde se guardan los accesos directos que aparecen en el menú "Enviar a".

shell:sendto

- Agregar un acceso directo a la carpeta deseada: Una vez dentro de la carpeta 'SendTo', puedes agregar accesos directos a cualquier carpeta o aplicación que desees que aparezca en el menú 'Enviar a'. Para hacer esto, simplemente navega hasta la carpeta que quieres agregar, haz clic derecho sobre ella, selecciona "Crear acceso directo" y arrastra el acceso directo a la carpeta 'SendTo'. Alternativamente, puedes copiar el acceso directo y pegarlo directamente en la carpeta 'SendTo'.

- Verificar el cambio: Ahora, cuando hagas clic derecho sobre un archivo, verás la carpeta o aplicación que has agregado en el menú "Enviar a". Esto te permitirá enviar archivos rápidamente a esa ubicación sin tener que realizar una navegación extensa en el Explorador de Windows.

Posibles problemas

- Permisos de acceso: En algunos sistemas corporativos, puede ser necesario tener permisos de administrador para modificar la carpeta 'SendTo'. Consulta con el equipo de soporte técnico si encuentras restricciones.

- Evita saturar el menú "Enviar a": Aunque puedes agregar varias carpetas y aplicaciones, es recomendable no saturar el menú. Un exceso de opciones puede hacer que el menú sea menos útil, ya que ralentiza la búsqueda de la opción deseada.

- Compatibilidad: Esta personalización está disponible en versiones recientes de Windows, incluyendo Windows 10 y Windows 11. Sin embargo, si usas una versión anterior del sistema, es posible que el proceso sea ligeramente diferente.

Mejorando ‘Enviar a’

Si lo que hemos visto antes no te parece suficiente, tal vez busques una herramienta como Send To Toys, que mejora el menú ‘Enviar a’ de Windows con nuevas funcionalidades.

Compatible con Windows XP, Vista, 7, 8 y 10, Send To Toys añade accesos directos al menú Enviar, como por ejemplo el Portapapeles, la línea de comandos de Windows, la Papelera, la ventana Ejecutar, etc.

Junto con estas opciones, Send To Toys nos ayuda a añadir o quitar elementos de la lista sin acudir al Explorador de archivos, tal y como hemos visto en el apartado anterior.

Fuentes:

https://www.genbeta.com/paso-a-paso/este-trucazo-para-windows-bendicion-para-mover-archivos-rapido

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.