Tutoriales y Manuales

Entradas Mensuales

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

▼

2021

(Total:

730

)

-

▼

noviembre

(Total:

77

)

-

Principales características del Ransomware Conti

Principales características del Ransomware Conti

-

El 86% de Google Cloud comprometidas son para mina...

El 86% de Google Cloud comprometidas son para mina...

-

Jack Dorsey renuncia como CEO de Twitter

Jack Dorsey renuncia como CEO de Twitter

-

Ikea víctima de un ciberataque en su correo electr...

Ikea víctima de un ciberataque en su correo electr...

-

Localizado en Siberia importante operador ruso del...

Localizado en Siberia importante operador ruso del...

-

Pfizer denuncia a una empleada por la filtración d...

Pfizer denuncia a una empleada por la filtración d...

-

Empleados de Amazon cotilleaban las compras de los...

Empleados de Amazon cotilleaban las compras de los...

-

Utilizar SSD como caché para acelerar rápidez disc...

Utilizar SSD como caché para acelerar rápidez disc...

-

Ejemplos comando find para buscar en Linux

Ejemplos comando find para buscar en Linux

-

Funcionamiento Protocolo p2p (BitTorrent)

Funcionamiento Protocolo p2p (BitTorrent)

-

35 administraciones de España cayeron en una simpl...

35 administraciones de España cayeron en una simpl...

-

Listado anual de las peores contraseñas de 2021

Listado anual de las peores contraseñas de 2021

-

Fallo en chips MediaTek permite espiar las llamada...

Fallo en chips MediaTek permite espiar las llamada...

-

9,3 millones teléfonos Huawei infectados con malwa...

9,3 millones teléfonos Huawei infectados con malwa...

-

Varias aplicaciones populares para Android contien...

Varias aplicaciones populares para Android contien...

-

Dos detenidos por utilizar PCs de exposición de Me...

Dos detenidos por utilizar PCs de exposición de Me...

-

R-Photo: programa gratuito para recuperar fotos y ...

R-Photo: programa gratuito para recuperar fotos y ...

-

Propuesta de liberar el rango IP reservadas 127.0....

Propuesta de liberar el rango IP reservadas 127.0....

-

Un estado alemán se pasa al código abierto y usará...

Un estado alemán se pasa al código abierto y usará...

-

Método para localizar micro-cámaras ocultas utiliz...

Método para localizar micro-cámaras ocultas utiliz...

-

Tails es el sistema operativo anónimo vía Tor arra...

Tails es el sistema operativo anónimo vía Tor arra...

-

Empleados de Microsoft filtran un documento que re...

Empleados de Microsoft filtran un documento que re...

-

Detenido estafador de criptomonedas que usaba la w...

Detenido estafador de criptomonedas que usaba la w...

-

Apple demanda la empresa israelí NSO Group por hac...

Apple demanda la empresa israelí NSO Group por hac...

-

Burlar lector de huella con una foto, una impresor...

Burlar lector de huella con una foto, una impresor...

-

Recuperar ficheros secuestrados por el ransomware ...

Recuperar ficheros secuestrados por el ransomware ...

-

Analizar amenazas tráfico de red con Brim

Analizar amenazas tráfico de red con Brim

-

Un nuevo exploit de día cero para Windows permite ...

Un nuevo exploit de día cero para Windows permite ...

-

Roban mediante bots de voz los código de autentica...

Roban mediante bots de voz los código de autentica...

-

Filtrados datos de 1,2 millones clientes de GoDadd...

Filtrados datos de 1,2 millones clientes de GoDadd...

-

Facebook retrasa el cifrado de extremo a extremo e...

Facebook retrasa el cifrado de extremo a extremo e...

-

Activar segundo factor autenticación (2FA) en una ...

Activar segundo factor autenticación (2FA) en una ...

-

Red Tor: ¿qué es, cómo funciona y cómo se usa?

Red Tor: ¿qué es, cómo funciona y cómo se usa?

-

Microsoft Defender utilizará IA para evitar ataque...

Microsoft Defender utilizará IA para evitar ataque...

-

Botnet Emotet-TrickBot vuelve de la mano de operad...

Botnet Emotet-TrickBot vuelve de la mano de operad...

-

Qualcomm promete procesadores ARM para PC parar po...

Qualcomm promete procesadores ARM para PC parar po...

-

Windows 10 ahora sólo recibirá una actualización a...

Windows 10 ahora sólo recibirá una actualización a...

-

Apple permite el derecho a reparar en casa con pie...

Apple permite el derecho a reparar en casa con pie...

-

Variante Botnet Mirai con apenas 15 mil dispositiv...

Variante Botnet Mirai con apenas 15 mil dispositiv...

-

Restablecer Windows 11 a la configuración de fábrica

Restablecer Windows 11 a la configuración de fábrica

-

Windows 10 versión 2004 dejará de recibir actualiz...

Windows 10 versión 2004 dejará de recibir actualiz...

-

Intel celebra el 50º Aniversario del Intel 4004, e...

Intel celebra el 50º Aniversario del Intel 4004, e...

-

Microsoft advierte del aumento de ataques de phish...

Microsoft advierte del aumento de ataques de phish...

-

Parches para múltiples vulnerabilidades de CPU's I...

Parches para múltiples vulnerabilidades de CPU's I...

-

Se cumplen 25 años del sistema operativo IBM OS/2 ...

Se cumplen 25 años del sistema operativo IBM OS/2 ...

-

Hackean servidor de correo electrónico del FBI par...

Hackean servidor de correo electrónico del FBI par...

-

LibreWolf, un fork de Firefox basado en la privaci...

LibreWolf, un fork de Firefox basado en la privaci...

-

EulerOS, la distribución de Huawei basada en CentOS

EulerOS, la distribución de Huawei basada en CentOS

-

BlackArch: distro de hacking ético para pentesting

BlackArch: distro de hacking ético para pentesting

-

OnionShare permite compartir documentos y chatear ...

OnionShare permite compartir documentos y chatear ...

-

YouTube oculta el número de votos negativos

YouTube oculta el número de votos negativos

-

Datos personales de clientes de Movistar y O2 expu...

Datos personales de clientes de Movistar y O2 expu...

-

Mejores distribuciones de Linux para hacking ético

Mejores distribuciones de Linux para hacking ético

-

Casi 15 años para ser finalmente absueltos los res...

Casi 15 años para ser finalmente absueltos los res...

-

La historia de The Pirate Bay en una serie de tele...

La historia de The Pirate Bay en una serie de tele...

-

Un ataque del ransomware Conti obliga a detener la...

Un ataque del ransomware Conti obliga a detener la...

-

Una madre se hace pasar por una adolescente para a...

Una madre se hace pasar por una adolescente para a...

-

Roban 240 mil euros a una anciana mediante Bizum c...

Roban 240 mil euros a una anciana mediante Bizum c...

-

Disponible Navegador Tor 11 estrena nuevo diseño b...

Disponible Navegador Tor 11 estrena nuevo diseño b...

-

Ucraniano de 22 años operador del ransomware ruso ...

Ucraniano de 22 años operador del ransomware ruso ...

-

Paquetes NPM maliciosos contienen malware

Paquetes NPM maliciosos contienen malware

-

Distro oficial para RaspBerry Pi se actualiza a De...

Distro oficial para RaspBerry Pi se actualiza a De...

-

El Equipo de F1 McLaren recibe más de 34 mil corre...

El Equipo de F1 McLaren recibe más de 34 mil corre...

-

Tiendas MediaMarkt víctimas de un ataque ransomwar...

Tiendas MediaMarkt víctimas de un ataque ransomwar...

-

Actualización de seguridad crítica para Cisco Poli...

Actualización de seguridad crítica para Cisco Poli...

-

Xiaomi presenta la tecnología Loop LiquidCool para...

Xiaomi presenta la tecnología Loop LiquidCool para...

-

Pwn2Own: Samsung Galaxy S21 hackeado dos veces e i...

Pwn2Own: Samsung Galaxy S21 hackeado dos veces e i...

-

Estados Unidos ofrece recompensas de hasta 10 mill...

Estados Unidos ofrece recompensas de hasta 10 mill...

-

La empresa Israelí NSO, responsable del espionaje ...

La empresa Israelí NSO, responsable del espionaje ...

-

Vulnerabilidad crítica en el módulo TIPC del kerne...

Vulnerabilidad crítica en el módulo TIPC del kerne...

-

Diferencias entre Windows 11 Home y Pro

Diferencias entre Windows 11 Home y Pro

-

Tutorial: herramienta gratuita Rufus para crear un...

Tutorial: herramienta gratuita Rufus para crear un...

-

Detectan atacantes explotando el grave fallo RCE n...

Detectan atacantes explotando el grave fallo RCE n...

-

Contraseña y usuario por defecto de los routers de...

Contraseña y usuario por defecto de los routers de...

-

Facebook dejará de usar reconocimiento facial y bo...

Facebook dejará de usar reconocimiento facial y bo...

-

Trojan Source: vulnerabilidad unicode en los compi...

Trojan Source: vulnerabilidad unicode en los compi...

-

Botnet infecta más de 1,6 millones routers en China

Botnet infecta más de 1,6 millones routers en China

-

- ► septiembre (Total: 56 )

-

▼

noviembre

(Total:

77

)

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

El reproductor VLC permite ver más de 1.800 canales de TV de todo el mundo gratis y legalmente mediante listas M3U , transformando cualqu...

-

La comunidad del kernel de Linux ha elaborado un plan de contingencia para reemplazar a Linus Torvalds en caso de que sea necesario. Este...

-

ClothOff es una app que utiliza inteligencia artificial generativa para desnudar a cualquier persona a partir de fotografías con ropa que...

Tiendas MediaMarkt víctimas de un ataque ransomware: hasta 3.100 servidores afectados

Tiendas MediaMarkt víctimas de un ataque ransomware: hasta 3.100 servidores afectados

MediaMarkt y Saturn han sufrido un ataque de ransomware del grupo Hive en la madrugada del domingo al lunes, que desde las 7 de la mañana afecta a sus operaciones en varios países europeos, principalmente Alemania, Holanda y Bélgica. Las tiendas permanecen abiertas y es posible comprar productos que estén físicamente en tienda, pero resulta imposible la recogidas de productos de la web y hacer devoluciones. Con una demanda inicial de rescate de 240 millones dólares podría ser el precio más alto pedido hasta el momento. Reducido ya a la mitad. No en vano, MediaMarkt tiene 53 mil empleados, y más de 1.000 tiendas en 13 países.

MediaMarkt es el minorista de electrónica de consumo más grande de Europa con más de 1.000 tiendas en 13 países. MediaMarkt emplea aproximadamente a 53.000 empleados y tiene unas ventas totales de 20.800 millones de euros.

Una víctima reciente del ransomware Hive es Memorial Health System (Estados Unidos), que ofrece una red de servicios que incluye tres hospitales y proveedores que representan a 64 clínicas.

El gigante minorista de productos electrónicos MediaMarkt ha sufrido el ataque de ransomware que ha provocado el cierre de los sistemas de TI y la interrupción de las operaciones de las tiendas en los Países Bajos y Alemania.¿Qué ha ocurrido?

Un ataque de ransomware ha afectado a 3.100 servidores de MediaMarkt en varios países del centro y el norte de Europa, según han informado fuentes de la multinacional alemana de productos electrónicos. El ataque se ha producido a primera hora de esta mañana y tiene consecuencias en tiendas de Holanda, Bélgica y Alemania, aunque aún no hay información oficial sobre el alcance de la intrusión.

El ataque afecta a distintos establecimientos de España y provoca que solo se puedan vender productos que estén físicamente en los locales, impidiendo realizar los servicios de devolución, recogida y otras gestiones online.

Los empleados están realizando sus procedimientos de forma manual. Se

puede seguir comprando en tienda, pero los empleados deben rellenar una

plantilla de forma escrita, a mano, para cualquier transacción en la que

sea necesaria una factura. Por si fuera poco, dichas fuentes afirman

que este problema durará días.

¿Qué sabemos hasta ahora?

Un correo interno publicado en Twitter habla de 3.100 servidores Windows afectados. La compañía habría pedido a los empleados que desconecten los ordenadores, incluyendo cajas registradoras, de la red para evitar la extensión del ataque.

El problema podría está afectando también a las tiendas situadas en España, en las que no es posible acceder a los pedidos, no se pueden hacer devoluciones de productos o pagar mediante datáfono.

- Cajas registradoras no funcionan

- No se puede pagar con tarjetas de crédito

- No se pueden realizar devoluciones.

Un ataque de ransomware de fin de semana

MediaMarkt sufrió un ataque de ransomware el fin de semana que cifró servidores y estaciones de trabajo y provocó el cierre de los sistemas de TI para evitar la propagación del ataque.

Si bien las ventas en línea continúan funcionando como se esperaba, las cajas registradoras no pueden aceptar tarjetas de crédito ni imprimir recibos en las tiendas afectadas. La interrupción de los sistemas también impide las devoluciones debido a la imposibilidad de buscar compras anteriores.

Los medios locales informan que las comunicaciones internas de MediaMarkt les dicen a los empleados que eviten los sistemas cifrados y desconecten las cajas registradoras de la red.

Hive, además de cifrar archivos, también roba datos confidenciales de las redes, amenazando con publicar todo en su sitio web HiveLeak, alojado en la web profunda, que es una práctica común entre el ransomware que trabaja en este esquema de doble extorsión.

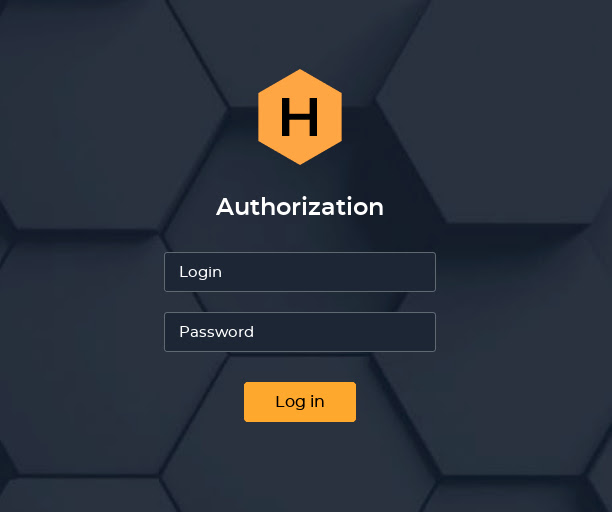

Hay dos sitios web mantenidos por el grupo, el primero está protegido por el nombre de usuario y la contraseña, accesible solo por las víctimas que obtienen las credenciales en la nota de rescate.

Entre los métodos que utiliza la banda para obtener acceso inicial y moverse lateralmente en la red se encuentran los correos electrónicos de phishing con archivos adjuntos maliciosos y el Protocolo de escritorio remoto (RDP).

Antes de implementar la rutina de cifrado, el ransomware Hive roba los archivos que considera valiosos para engañar a la víctima para que pague el rescate bajo la amenaza de pérdida de datos.

Ejemplo nota de rescate Hive

Your network has been breached and all data were encrypted.

Personal data, financial reports and important documents are ready to disclose.

To decrypt all the data or to prevent exfiltrated files to be disclosed at

http://hiveleakdbtnp76ulyhi52eag6c6tyc3xw7ez7iqy6wc34gd2nekazyd.onion/

you will need to purchase our decryption software.

Please contact our sales department at:

CENSURADO

Login: CENSURADO

Password: CENSURADO

To get access to .onion websites download and install Tor Browser at:

https://www.torproject.org/ (Tor Browser is not related to us)

Follow the guidelines below to avoid losing your data:

- Do not shutdown or reboot your computers, unmount external storages.

- Do not try to decrypt data using third party software. It may cause

irreversible damage.

- Do not fool yourself. Encryption has perfect secrecy and it's impossible

to decrypt without knowing the key.

- Do not modify, rename or delete *.key.k6thw files. Your

data will be undecryptable.

- Do not modify or rename encrypted files. You will lose them.

- Do not report to authorities. The negotiation process will be terminated

immediately and the key will be erased.

- Do not reject to purchase. Your sensitive data will be publicly disclosed.

El FBI señala que el autor de la amenaza también se basa en servicios de intercambio de archivos, muchos de ellos anónimos, como Anonfiles, MEGA, Send.Exploit, Ufile o SendSpace.

- https://anonfiles.com

- https://mega.nz

- https://send.exploit.in

- https://ufile.io

- https://www.sendspace.com

Ataque al Memorial Health System

Hive Ransomware infectó el Memorial Health System (MHS) el 15 de agosto de 2021. Los atacantes afirmaron haber robado datos de pacientes, incluidos nombres, números de seguro social, fechas de nacimiento, direcciones y números de teléfono, e historiales médicos de 200.000 pacientes, y un adicional 1,2 TB de otros datos.

MHS intentó apelar a los atacantes para que proporcionaran el descifrador de forma gratuita, pero finalmente terminó pagando 1.8M, divididos a partes iguales en dos billeteras Bitcoin. Los atacantes trasladaron los Bitcoins a otra billetera solo unos minutos después de que MHS realizara la transacción.

Aparte del descifrador, los atacantes también prometen un informe de seguridad, un árbol de archivos que describe todos los datos robados y los registros que prueban que han borrado todo de sus servidores.

Esta es una historia en desarrollo y se actualizará a medida que haya más información disponible.

Fuentes:

https://bandaancha.eu/foros/mediamarkt-victima-ransomware-afecta-1744270

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.