Tutoriales y Manuales

Entradas Mensuales

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

▼

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

▼

abril

(Total:

123

)

-

Reino Unido prohíbe vender dispositivos inteligent...

Reino Unido prohíbe vender dispositivos inteligent...

-

Infostealers: malware que roba información

Infostealers: malware que roba información

-

Vulnerabilidades Zero-Day en firewalls Cisco ASA

Vulnerabilidades Zero-Day en firewalls Cisco ASA

-

Volkswagen hackeada: roban 19.000 documentos del s...

Volkswagen hackeada: roban 19.000 documentos del s...

-

Vulnerabilidad grave en GNU C Library (glibc) de 2...

Vulnerabilidad grave en GNU C Library (glibc) de 2...

-

TikTok dejará de pagar a sus usuarios para evitar ...

TikTok dejará de pagar a sus usuarios para evitar ...

-

Windows 11 empieza a mostrar anuncios en el menú d...

Windows 11 empieza a mostrar anuncios en el menú d...

-

El malware RedLine Stealer abusa de repos de Githu...

El malware RedLine Stealer abusa de repos de Githu...

-

¿Qué es el eSIM swapping?

¿Qué es el eSIM swapping?

-

Ransomware en México

Ransomware en México

-

Crean un perro robot con lanzallamas

Crean un perro robot con lanzallamas

-

PartedMagic, Rescatux, SystemRescueCD, distros Lin...

PartedMagic, Rescatux, SystemRescueCD, distros Lin...

-

TikTok podrá clonar tu voz con inteligencia artifi...

TikTok podrá clonar tu voz con inteligencia artifi...

-

Ex director de ciber política de la Casa Blanca ta...

Ex director de ciber política de la Casa Blanca ta...

-

Nuevo Chromecast 4K con Google TV

Nuevo Chromecast 4K con Google TV

-

Europa abre una investigación contra TikTok por su...

Europa abre una investigación contra TikTok por su...

-

El senado de Estados Unidos vota contra TikTok, so...

El senado de Estados Unidos vota contra TikTok, so...

-

El fabricante de tu móvil estará obligado a arregl...

El fabricante de tu móvil estará obligado a arregl...

-

Procesadores de Intel Core i9 13-14th pierden hast...

Procesadores de Intel Core i9 13-14th pierden hast...

-

Vulnerabilidad crítica en VirtualBox para Windows

Vulnerabilidad crítica en VirtualBox para Windows

-

Estados Unidos ha librado una batalla aérea simula...

Estados Unidos ha librado una batalla aérea simula...

-

La Policía Europea (Europol) quiere eliminar el ci...

La Policía Europea (Europol) quiere eliminar el ci...

-

Bruselas amenaza con suspender la nueva versión de...

Bruselas amenaza con suspender la nueva versión de...

-

La Audiencia Nacional de España niega a EEUU una e...

La Audiencia Nacional de España niega a EEUU una e...

-

Desarrollan en Japón inteligencia artificial que p...

Desarrollan en Japón inteligencia artificial que p...

-

¿Cómo se cuelan las aplicaciones maliciosas en la ...

¿Cómo se cuelan las aplicaciones maliciosas en la ...

-

Telefónica cierra todas sus centrales de cobre y E...

Telefónica cierra todas sus centrales de cobre y E...

-

Configurar correo electrónico aún más seguro con A...

Configurar correo electrónico aún más seguro con A...

-

Samsung aumenta la jornada laboral a 6 días para “...

Samsung aumenta la jornada laboral a 6 días para “...

-

LaLiga pide imputar a directivos de Apple, Google ...

LaLiga pide imputar a directivos de Apple, Google ...

-

Windows 11 le daría la espalda a Intel y AMD con s...

Windows 11 le daría la espalda a Intel y AMD con s...

-

Desmantelada la plataforma de phishing LabHost

Desmantelada la plataforma de phishing LabHost

-

Microsoft Office 2016 y 2019 sin soporte a partir ...

Microsoft Office 2016 y 2019 sin soporte a partir ...

-

Blackmagic Camera, la app para Android para grabar...

Blackmagic Camera, la app para Android para grabar...

-

Apple permite instalar aplicaciones para iOS como ...

Apple permite instalar aplicaciones para iOS como ...

-

Filtrados casi 6 millones de archivos con fotos de...

Filtrados casi 6 millones de archivos con fotos de...

-

Versión con malware de Notepad++

Versión con malware de Notepad++

-

PuTTY corrige una vulnerabilida en el uso de clave...

PuTTY corrige una vulnerabilida en el uso de clave...

-

54 mil millones de cookies robadas

54 mil millones de cookies robadas

-

Cómo detectar la autenticidad de fotografías y vídeos

Cómo detectar la autenticidad de fotografías y vídeos

-

CISA presenta su sistema de análisis de malware

CISA presenta su sistema de análisis de malware

-

Un ciberataque deja al descubierto los datos perso...

Un ciberataque deja al descubierto los datos perso...

-

La única persona que se conecta a Steam en la Antá...

La única persona que se conecta a Steam en la Antá...

-

DiskMantler: así es «el destructor de discos duros...

DiskMantler: así es «el destructor de discos duros...

-

¿Qué es el PPPoE (Protocolo Punto a Punto over Eth...

¿Qué es el PPPoE (Protocolo Punto a Punto over Eth...

-

¿Qué es POE? ¿Cuáles son las diferencias entre POE...

¿Qué es POE? ¿Cuáles son las diferencias entre POE...

-

IPsec Passthrough y VPN Passthrough

IPsec Passthrough y VPN Passthrough

-

La gran pregunta del mundo del gaming: ¿Los juegos...

La gran pregunta del mundo del gaming: ¿Los juegos...

-

Cómo cambiar el puerto por defecto 3389 de RDP

Cómo cambiar el puerto por defecto 3389 de RDP

-

Inteligencia artificial Grok usa protocolo Torrent...

Inteligencia artificial Grok usa protocolo Torrent...

-

Cómo instalar programas o reinstalar Windows con W...

Cómo instalar programas o reinstalar Windows con W...

-

Intel descataloga por sorpresa los chips Core de 1...

Intel descataloga por sorpresa los chips Core de 1...

-

El fabricante de accesorios Targus interrumpe sus ...

El fabricante de accesorios Targus interrumpe sus ...

-

Filtran base con datos personales de 5.1 millones ...

Filtran base con datos personales de 5.1 millones ...

-

Hollywood carga contra la piratería y propone una ...

Hollywood carga contra la piratería y propone una ...

-

Google Fotos revela que el Borrador Mágico será un...

Google Fotos revela que el Borrador Mágico será un...

-

Empleado de Microsoft expone un servidor sin contr...

Empleado de Microsoft expone un servidor sin contr...

-

Cómo configurar un proxy o VPN para Telegram

Cómo configurar un proxy o VPN para Telegram

-

Sierra Space quiere entregar suministros bélicos d...

Sierra Space quiere entregar suministros bélicos d...

-

El PSG reconoce un ciberataque contra su sistema d...

El PSG reconoce un ciberataque contra su sistema d...

-

Descubiertas varias vulnerabilidades de seguridad ...

Descubiertas varias vulnerabilidades de seguridad ...

-

P4x: el hacker justiciero que tumbó internet en Co...

P4x: el hacker justiciero que tumbó internet en Co...

-

Amazon consigue cerrar un canal de Telegram que pr...

Amazon consigue cerrar un canal de Telegram que pr...

-

Elon Musk cree que la IA superará a la inteligenci...

Elon Musk cree que la IA superará a la inteligenci...

-

Ciberdelincuentes chinos usan la IA generativa par...

Ciberdelincuentes chinos usan la IA generativa par...

-

Estos son todos los datos que recopila ChatGPT cad...

Estos son todos los datos que recopila ChatGPT cad...

-

Ofrecen 30 millones de dólares por encontrar explo...

Ofrecen 30 millones de dólares por encontrar explo...

-

Se busca director para la Agencia Española de Supe...

Se busca director para la Agencia Española de Supe...

-

Find My Device de Android permite "Encontrar mi di...

Find My Device de Android permite "Encontrar mi di...

-

Google resenta Axion, su primer procesador basado ...

Google resenta Axion, su primer procesador basado ...

-

A la venta por 10.000$ base de datos con de 39,8 m...

A la venta por 10.000$ base de datos con de 39,8 m...

-

Despedido el CEO de la productora de 'Got Talent' ...

Despedido el CEO de la productora de 'Got Talent' ...

-

Spotify presenta AI Playlist: crea listas de repro...

Spotify presenta AI Playlist: crea listas de repro...

-

Elon Musk contra un juez de Brasil por el bloqueo ...

Elon Musk contra un juez de Brasil por el bloqueo ...

-

OpenAI usó videos robados de YouTube para entrenar...

OpenAI usó videos robados de YouTube para entrenar...

-

Apple firma con Shutterstock un acuerdo de entre 2...

Apple firma con Shutterstock un acuerdo de entre 2...

-

MTA-STS: Strict Transport Security

MTA-STS: Strict Transport Security

-

Si coges el metro en San Francisco, es gracias a u...

Si coges el metro en San Francisco, es gracias a u...

-

La app de control parental KidSecurity expone dato...

La app de control parental KidSecurity expone dato...

-

Stability AI en crisis tras incumplir pagos a prov...

Stability AI en crisis tras incumplir pagos a prov...

-

Tu número de móvil podría valer 14.000 euros: así ...

Tu número de móvil podría valer 14.000 euros: así ...

-

Vulnerabilidad crítica de Magento permite robar da...

Vulnerabilidad crítica de Magento permite robar da...

-

Los atacantes que hackearon el Consorcio Regional ...

Los atacantes que hackearon el Consorcio Regional ...

-

Cómo se forjó el backdoor en xz (librería Linux)

Cómo se forjó el backdoor en xz (librería Linux)

-

Cómo saber cuándo pasará el coche de Google Street...

Cómo saber cuándo pasará el coche de Google Street...

-

Dos hermanos se han hecho millonarios desarrolland...

Dos hermanos se han hecho millonarios desarrolland...

-

El Gobierno de España encarga a IBM crear un model...

El Gobierno de España encarga a IBM crear un model...

-

Google tiene la solución al gran problema del JPEG...

Google tiene la solución al gran problema del JPEG...

-

Twitter regala verificaciones azules a cuentas que...

Twitter regala verificaciones azules a cuentas que...

-

La trampa de los cursos para aprender a programar ...

La trampa de los cursos para aprender a programar ...

-

Android 15 permitirá tener un espacio privado para...

Android 15 permitirá tener un espacio privado para...

-

Google limitará los bloqueadores de anuncios en Ch...

Google limitará los bloqueadores de anuncios en Ch...

-

Microsoft bloqueará las actualizaciones de Windows...

Microsoft bloqueará las actualizaciones de Windows...

-

YouTube lanza una advertencia a OpenAI: usar sus v...

YouTube lanza una advertencia a OpenAI: usar sus v...

-

Patente busca inyectar anuncios por HDMI cuando ju...

Patente busca inyectar anuncios por HDMI cuando ju...

-

Apple, cerca de sufrir escasez de chips por culpa ...

Apple, cerca de sufrir escasez de chips por culpa ...

-

La Guardia Civil detiene a un pasajero que extravi...

La Guardia Civil detiene a un pasajero que extravi...

-

Un estado alemán se aleja de Microsoft y usará Lin...

Un estado alemán se aleja de Microsoft y usará Lin...

-

Todo lo que necesitas saber sobre las VLANs en redes

Todo lo que necesitas saber sobre las VLANs en redes

-

Documentos judiciales revelan que Facebook permiti...

Documentos judiciales revelan que Facebook permiti...

-

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

Mozilla ha parcheado 271 vulnerabilidades en Firefox utilizando Claude Mythos , destacando que se produjeron casi cero falsos positivos . ...

-

Samsung podría lanzar el Galaxy S27 Pro , un nuevo modelo de gama alta situado entre el Galaxy S27 y el S27 Ultra .

-

DuckDuckGo ha experimentado un incremento del 28% en visitas a su opción de búsqueda sin IA , como respuesta al impulso de los resúmenes g...

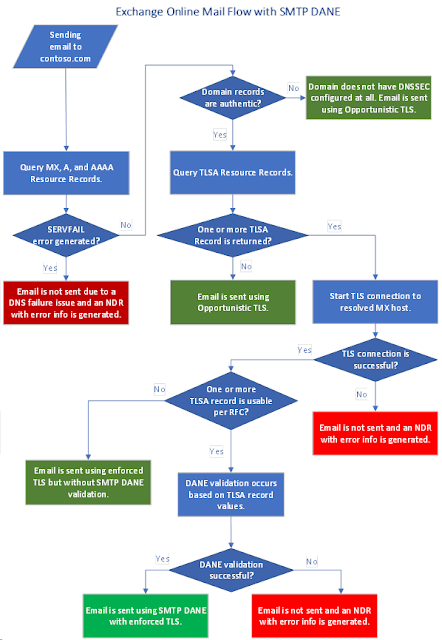

Configurar correo electrónico aún más seguro con ARC y DANE

Configurar correo electrónico aún más seguro con ARC y DANE

Una vez configurados correctamente los clásicos SPF, DMARC y DKIM podemos añadir una nivel extra de seguridad con ARC y DANE.

Autenticación de correo electrónico de ARC

- Authenticated Received Chain (ARC)

- Conserva los resultados de la autenticación de correo de los mensajes reenviados

Los encabezados de los correos electrónicos y el contenido de los mensajes se modifican durante el reenvío de correos electrónicos, por lo que SPF y DKIM fallan en el correo electrónico como resultado de una verificación fallida. Cuando el MTA de reenvío aplica ARC para el correo electrónico, se aplican tres encabezados ARC adicionales al correo electrónico, así como los datos de autenticación SPF y DKIM del mensaje original. Los tres nuevos encabezados son los siguientes:

- AAR (ARC-Autenticación-Resultados)

- AS (sello ARC)

- AMS (ARC-Mensaje-Firma)

- Conservar los resultados de autenticación anteriores para los mensajes reenviados

- Verificar los servidores de reenvío

- Añadir encabezados a los mensajes para indicar el estado de autenticación de los mensajes

- Encabezado de resultados de autenticación de ARC: indica el estado de la autenticación de los mensajes.

- Encabezado de firma de mensajes de ARC: se trata de una vista general de la información de encabezado del mensaje original, que se añade a los mensajes reenviados. En este encabezado se incluyen los encabezados originales del mensaje (Para, De y Asunto) y el cuerpo del mensaje original.

- Encabezado de sello de ARC: abarca los resultados de autenticación y de firma de ARC, que se añaden a los mensajes reenviados. Este encabezado incluye una etiqueta de validación de cadena: cv=. Esta etiqueta tiene uno de los siguientes valores, que indican los resultados de evaluación de la cadena de ARC: none, fail o pass.

- Google recomienda agregar encabezados ARC a los correos electrónicos salientes

- Gmail empezó a quejarse de los mensajes reenviados no pasan la validación ARC.

Los remitentes de Google deben implementar ARC si:

- Reenvían correos electrónicos de forma regular o frecuente.

- Usan listas de correo

- Usan puertas de enlace de entrada

Google explica que han optado por incluir ARC como parte de sus últimas pautas para remitentes, ya que los encabezados de ARC podrían identificar mensajes como «reenviados» en lugar de no autorizados, así como reconocer la dirección o dominio de reenvío original.

ARC comprueba el estado de autenticación anterior de los mensajes reenviados. Si un mensaje reenviado supera la autenticación SPF o DKIM, pero ARC muestra que anteriormente no superó la autenticación, Gmail trata el mensaje como no autenticado.

Recomendamos a los remitentes que utilicen la autenticación ARC, especialmente si reenvían correo electrónico con regularidad. Más información sobre la autenticación ARC.

DANE (DNS-Based Authentication of Name Entities)

- Autenticación basada en DNS SMTP de entidades con nombre

¿Cuáles son los componentes de DANE?

Registro de recursos TLSA

El registro de autenticación TLS (TLSA) se usa para asociar el certificado X.509 o el valor de clave pública de un servidor con el nombre de dominio que contiene el registro. Los registros TLSA solo pueden ser de confianza si DNSSEC está habilitado en el dominio. Si usa un proveedor de DNS para hospedar el dominio, dnssec puede ser una configuración que se ofrece al configurar un dominio con ellos.

Implementar registros TLSA

Registro tipo TLSA de ejemplo:

_25._tcp.ns2.elhacker.net

_[port]._[protocol].[domain]

Puerto 25, TCP, MX ns2.elhacker.net

DANE utiliza el registro de recursos DNS "TLSA", que se especifica en rfc6698. Un registro TLSA contiene información sobre un certificado x.509 que cabe esperar del servicio al que se está conectando (como servicios web HTTPS o servicios SMTP).

Hay 4 valores:

- Usage

- Selector

- Matching

- Certificado Asociado

[usage] [selector] [matching type] [certificate association data]

Por ejemplo:

3 1 1 15fb2335e1ca1eb4013f7389322c6f0a7ebd361b9e841f46a1eed58783c3d06a

Usage

- 0 - PKIX-TA: Certificate Authority Constraint

- 1 - PKIX-EE: Service Certificate Constraint

- 2 - DANE-TA: Trust Anchor Assertion

- 3 - DANE-EE: Domain Issued Certificate

Selector

- 0 - Cert: Use full certificate

- 1 - SPKI: Use subject public key

Matching-Type

- 0 - Full: No Hash

- 1 - SHA-256: SHA-256 hash

- 2 - SHA-512: SHA-512 hash

Certificado Asociado

# When using selector=0 (Full Certificate) on the certificate:openssl x509 -in certificate.pem -outform DER | sha256sum# When using selector=1 (SubjectPublicKeyInfo) on a certificate:openssl x509 -in certificate.pem -pubkey -noout | openssl rsa -pubin-outform der | sha256sum# When using selector=1 (SubjectPublicKeyInfo) on the private key:openssl rsa -in private.pem -pubout -outform DER | sha256sum# When using selector=1 (SubjectPublicKeyInfo) on the public key:openssl rsa -pubin public.pem -outform DER | sha256sum

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.