Tutoriales y Manuales

Entradas Mensuales

-

▼

2026

(Total:

3543

)

-

▼

febrero

(Total:

812

)

-

Demis Hassabis (Google DeepMind) cree que la AGI l...

Demis Hassabis (Google DeepMind) cree que la AGI l...

-

Otra tienda filtra que GTA 6 costará 100 euros: si...

Otra tienda filtra que GTA 6 costará 100 euros: si...

-

El Galaxy S26 Ultra se queda atrás en sensores de ...

El Galaxy S26 Ultra se queda atrás en sensores de ...

-

Sam Altman lo tiene claro: "El 'AI washing' es rea...

Sam Altman lo tiene claro: "El 'AI washing' es rea...

-

Herramienta de IA OpenClaw borra el buzón del dire...

Herramienta de IA OpenClaw borra el buzón del dire...

-

Cuando nadie responde por tu GPU: RX 7900 XT MBA c...

Cuando nadie responde por tu GPU: RX 7900 XT MBA c...

-

Múltiples vulnerabilidades en CPSD CryptoPro Secur...

Múltiples vulnerabilidades en CPSD CryptoPro Secur...

-

Explotan vulnerabilidad en servidor Apache ActiveM...

Explotan vulnerabilidad en servidor Apache ActiveM...

-

DJI demanda a la FCC por prohibir la importación d...

DJI demanda a la FCC por prohibir la importación d...

-

Nvidia aún no ha vendido ni un H200 a China casi t...

Nvidia aún no ha vendido ni un H200 a China casi t...

-

ONLYOFFICE Docs 9.3: nueva versión de la suite ofi...

ONLYOFFICE Docs 9.3: nueva versión de la suite ofi...

-

MSI renueva su línea de placas base económicas par...

MSI renueva su línea de placas base económicas par...

-

Le pide 4 dólares a un agente de IA por contagiar ...

Le pide 4 dólares a un agente de IA por contagiar ...

-

Qué servicios de Windows deberías deshabilitar y c...

Qué servicios de Windows deberías deshabilitar y c...

-

El uso de IPTV piratas se dispara en Europa, y los...

El uso de IPTV piratas se dispara en Europa, y los...

-

Vulnerabilidades críticas en SolarWinds Serv-U per...

Vulnerabilidades críticas en SolarWinds Serv-U per...

-

Desarrollador ingenioso crea emulador de CPU x86 s...

Desarrollador ingenioso crea emulador de CPU x86 s...

-

Este modelo de IA español está comprimido, es grat...

Este modelo de IA español está comprimido, es grat...

-

Ataques OAuth en Entra ID pueden usar ChatGPT para...

Ataques OAuth en Entra ID pueden usar ChatGPT para...

-

Paquetes NuGet maliciosos roban credenciales de de...

Paquetes NuGet maliciosos roban credenciales de de...

-

CISA confirma explotación activa de vulnerabilidad...

CISA confirma explotación activa de vulnerabilidad...

-

Microsoft advierte de ataques a desarrolladores co...

Microsoft advierte de ataques a desarrolladores co...

-

Un manitas construye un visor de realidad virtual ...

Un manitas construye un visor de realidad virtual ...

-

Intel apuesta por la inferencia de IA con sus CPU ...

Intel apuesta por la inferencia de IA con sus CPU ...

-

Fortinet avisa de la explotación activa de la vuln...

Fortinet avisa de la explotación activa de la vuln...

-

La IA impulsó la economía estadounidense en "práct...

La IA impulsó la economía estadounidense en "práct...

-

El 65% de las organizaciones financieras son blanc...

El 65% de las organizaciones financieras son blanc...

-

Actores de amenazas usan herramientas de IA para a...

Actores de amenazas usan herramientas de IA para a...

-

Pillan a dos estudiantes de 15 y 13 años fabricand...

Pillan a dos estudiantes de 15 y 13 años fabricand...

-

Reddit multado con 14,47 millones de libras por fa...

Reddit multado con 14,47 millones de libras por fa...

-

Singularity Computers Penta Node: controla hasta 5...

Singularity Computers Penta Node: controla hasta 5...

-

EE. UU. sanciona red de intermediarios que robaron...

EE. UU. sanciona red de intermediarios que robaron...

-

GitHub Copilot explotado para tomar control total ...

GitHub Copilot explotado para tomar control total ...

-

PayPal confirma una exposición de datos de seis me...

PayPal confirma una exposición de datos de seis me...

-

SanDisk presenta su nueva generación de SSD portát...

SanDisk presenta su nueva generación de SSD portát...

-

¿Tienes un móvil roto y no sabes qué hacer con él?...

¿Tienes un móvil roto y no sabes qué hacer con él?...

-

29 minutos es el tiempo que necesita un atacante p...

29 minutos es el tiempo que necesita un atacante p...

-

Cómo eliminar anuncios en Windows con Winaero Tweaker

Cómo eliminar anuncios en Windows con Winaero Tweaker

-

Así es la Honor Magic Pad 4, la tablet más delgada...

Así es la Honor Magic Pad 4, la tablet más delgada...

-

Así funcionarán las pantallas táctiles en los MacB...

Así funcionarán las pantallas táctiles en los MacB...

-

Microsoft dejará de dar soporte a Windows Server 2...

Microsoft dejará de dar soporte a Windows Server 2...

-

EE.UU. invierte más de 30.000 millones de dólares ...

EE.UU. invierte más de 30.000 millones de dólares ...

-

Qué es el puerto SFP+ de un router: la conexión pr...

Qué es el puerto SFP+ de un router: la conexión pr...

-

Los propietarios de Lenovo y Asus con Ryzen Z1 Ext...

Los propietarios de Lenovo y Asus con Ryzen Z1 Ext...

-

Fuga de datos de Conduent: el mayor ciberataque en...

Fuga de datos de Conduent: el mayor ciberataque en...

-

La gravedad contra tu CPU: la orientación del disi...

La gravedad contra tu CPU: la orientación del disi...

-

El chip AI100 de Qualcomm de 2019 logra un gran de...

El chip AI100 de Qualcomm de 2019 logra un gran de...

-

Habilidades maliciosas de OpenClaw engañan a usuar...

Habilidades maliciosas de OpenClaw engañan a usuar...

-

Nueva vulnerabilidad de deserialización en trabaja...

Nueva vulnerabilidad de deserialización en trabaja...

-

El gobierno de EE.UU. advirtió a los CEOs de Nvidi...

El gobierno de EE.UU. advirtió a los CEOs de Nvidi...

-

Ingenieros de la NASA reprogramaron el chip Snapdr...

Ingenieros de la NASA reprogramaron el chip Snapdr...

-

La nueva herramienta de IA de Anthropic escribe có...

La nueva herramienta de IA de Anthropic escribe có...

-

NVIDIA viene fuerte: sella alianzas con Lenovo y D...

NVIDIA viene fuerte: sella alianzas con Lenovo y D...

-

Múltiples vulnerabilidades en VMware Aria permiten...

Múltiples vulnerabilidades en VMware Aria permiten...

-

PC de 99 kg integrado en un radiador victoriano de...

PC de 99 kg integrado en un radiador victoriano de...

-

Un ladrón aficionado roba tres GPUs por 11.000$ de...

Un ladrón aficionado roba tres GPUs por 11.000$ de...

-

Samsung integra Perplexity en sus móviles mediante...

Samsung integra Perplexity en sus móviles mediante...

-

Grupo cibercriminal ruso Diesel Vortex roba más de...

Grupo cibercriminal ruso Diesel Vortex roba más de...

-

Dispositivo óptico transmite datos a 25 Gbps media...

Dispositivo óptico transmite datos a 25 Gbps media...

-

Cuando "Vibe Coding" se convierte en una pesadilla...

Cuando "Vibe Coding" se convierte en una pesadilla...

-

Desarrollador ambicioso presenta un juego tipo Qua...

Desarrollador ambicioso presenta un juego tipo Qua...

-

ATABoy conecta discos IDE antiguos al siglo XXI co...

ATABoy conecta discos IDE antiguos al siglo XXI co...

-

Usan imágenes esteganográficas para eludir escaneo...

Usan imágenes esteganográficas para eludir escaneo...

-

Qué es Citrini Research y por qué ha causado el ca...

Qué es Citrini Research y por qué ha causado el ca...

-

CISA alerta de explotación activa de dos vulnerabi...

CISA alerta de explotación activa de dos vulnerabi...

-

Actores norcoreanos usan falsos trabajadores de TI...

Actores norcoreanos usan falsos trabajadores de TI...

-

El último modelo de IA chino de DeepSeek se ha ent...

El último modelo de IA chino de DeepSeek se ha ent...

-

GrayCharlie inyecta JavaScript malicioso en sitios...

GrayCharlie inyecta JavaScript malicioso en sitios...

-

El mapa de España que muestra las antenas que tien...

El mapa de España que muestra las antenas que tien...

-

Nuevo RAT personalizado MIMICRAT descubierto en so...

Nuevo RAT personalizado MIMICRAT descubierto en so...

-

Presunto robo de 21 millones de registros de Odido...

Presunto robo de 21 millones de registros de Odido...

-

ASML aumenta la potencia de sus sistemas de litogr...

ASML aumenta la potencia de sus sistemas de litogr...

-

China muestra el rival del Apple MacBook Air: el M...

China muestra el rival del Apple MacBook Air: el M...

-

Adiós al cable submarino que cambió Internet

Adiós al cable submarino que cambió Internet

-

Samsung activa la era PCIe 6.0: prepara la producc...

Samsung activa la era PCIe 6.0: prepara la producc...

-

El MIT crea una impresora 3D capaz de fabricar un ...

El MIT crea una impresora 3D capaz de fabricar un ...

-

Anthropic acusa a DeepSeek y otras IA chinas de co...

Anthropic acusa a DeepSeek y otras IA chinas de co...

-

WhatsApp lanza función opcional de contraseña para...

WhatsApp lanza función opcional de contraseña para...

-

Qué tiene dentro una SIM, la tecnología que no ha ...

Qué tiene dentro una SIM, la tecnología que no ha ...

-

Panasonic deja de fabricar televisores, el fin de ...

Panasonic deja de fabricar televisores, el fin de ...

-

Usan DeepSeek y Claude para atacar dispositivos Fo...

Usan DeepSeek y Claude para atacar dispositivos Fo...

-

OpenClaw lanza la versión 2026.2.23 con actualizac...

OpenClaw lanza la versión 2026.2.23 con actualizac...

-

Vía libre para los procesadores NVIDIA N1, un dolo...

Vía libre para los procesadores NVIDIA N1, un dolo...

-

Ring no quiere problemas con sus timbres y ofrece ...

Ring no quiere problemas con sus timbres y ofrece ...

-

La marca Xbox morirá lentamente, dice el creador d...

La marca Xbox morirá lentamente, dice el creador d...

-

Todos los datos de altos cargos del INCIBE Español...

Todos los datos de altos cargos del INCIBE Español...

-

Detenidos los cuatro miembros principales del grup...

Detenidos los cuatro miembros principales del grup...

-

Microsoft planea añadir agentes IA integrados en W...

Microsoft planea añadir agentes IA integrados en W...

-

Visto en China: máquinas robots recolectores de fr...

Visto en China: máquinas robots recolectores de fr...

-

Mil millones de registros de datos personales expu...

Mil millones de registros de datos personales expu...

-

Tesla deja sin pagar un pedido de 4.000 pasteles y...

Tesla deja sin pagar un pedido de 4.000 pasteles y...

-

Código *#9900# para móviles Samsung Galaxy te da a...

Código *#9900# para móviles Samsung Galaxy te da a...

-

¿Qué es 'ghost tapping', la estafa silenciosa, que...

¿Qué es 'ghost tapping', la estafa silenciosa, que...

-

Visto en China: autobuses con semáforos en tiempo ...

Visto en China: autobuses con semáforos en tiempo ...

-

Sam Altman, CEO de OpenAI: "Los humanos consumen t...

Sam Altman, CEO de OpenAI: "Los humanos consumen t...

-

Nuevo marco de phishing Starkiller clona páginas d...

Nuevo marco de phishing Starkiller clona páginas d...

-

Google decide cambiar las descripciones generales ...

Google decide cambiar las descripciones generales ...

-

Los relojes de Huawei ya permiten los pagos sin co...

Los relojes de Huawei ya permiten los pagos sin co...

-

Amazon da un paso atrás con la IA, y retira su fla...

Amazon da un paso atrás con la IA, y retira su fla...

-

Anthropic lanza Claude Code Security para analizar...

Anthropic lanza Claude Code Security para analizar...

-

-

▼

febrero

(Total:

812

)

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

LaLiga ha sufrido un bloqueo accidental de sus propios dominios debido al sistema de filtrado de Movistar , diseñado para combatir la pirat...

-

Un script de Chris Titus Tech optimiza Windows 11 en menos de un minuto , eliminando bloatware, telemetría y Copilot con un solo comando p...

-

El malware fast16 es una amenaza recientemente descubierta con capacidad de sabotaje, diseñada para atacar entornos de alto valor y sistem...

La botnet AISURU/Kimwolf lanza un ataque DDoS récord de 31,4 Tbps

La botnet AISURU/Kimwolf lanza un ataque DDoS récord de 31,4 Tbps

La botnet de denegación de servicio distribuido (DDoS), conocida como AISURU/Kimwolf, se ha atribuido a un ataque sin precedentes que alcanzó un máximo de 31,4 terabits por segundo (Tbps) y duró tan solo 35 segundos. Cloudflare, que detectó y mitigó automáticamente la actividad, afirmó que forma parte de un número creciente de ataques DDoS HTTP hipervolumétricos lanzados por la botnet en el cuarto trimestre de 2025. El ataque tuvo lugar en noviembre de 2025.

AISURU/Kimwolf también se ha vinculado a otra campaña DDoS, denominada "The Night Before Christmas", que comenzó el 19 de diciembre de 2025. Según Cloudflare, el tamaño promedio de los ataques DDoS hipervolumétricos durante la campaña fue de 3 mil millones de paquetes por segundo (Bpps), 4 Tbps y 54 solicitudes por segundo (Mrps), con velocidades máximas de 9 Bpps, 24 Tbps y 205 Mrps.

Algunas tendencias destacadas observadas por Cloudflare durante el cuarto trimestre de 2025 son las siguientes:

- Las empresas de telecomunicaciones y los proveedores de servicios se convirtieron en el sector más atacado, seguido de las tecnologías de la información, los juegos de azar, los videojuegos y el software.

- China, Hong Kong, Alemania, Brasil, EE. UU., el Reino Unido, Vietnam, Azerbaiyán, India y Singapur fueron los países más atacados.

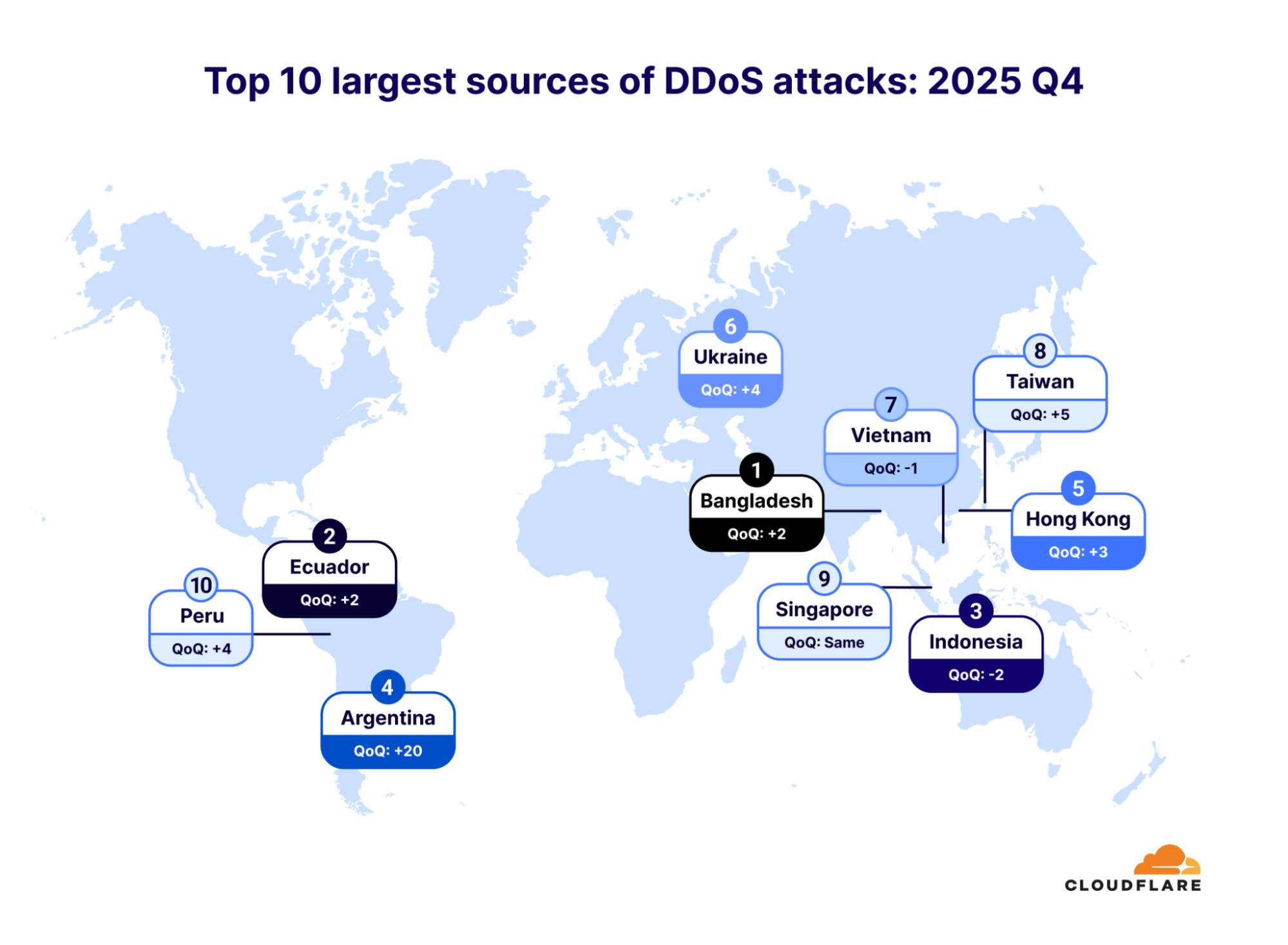

- Bangladesh superó a Indonesia como la principal fuente de ataques DDoS. Otras fuentes importantes fueron Ecuador, Indonesia, Argentina, Hong Kong, Ucrania, Vietnam, Taiwán, Singapur y Perú.

"Los ataques DDoS aumentaron un 121% en 2025, alcanzando un promedio de 5.376 ataques mitigados automáticamente cada hora", declararon Omer Yoachimik y Jorge Pacheco de Cloudflare. En 2025, el número total de ataques DDoS se duplicó con creces, alcanzando la increíble cifra de 47,1 millones.

La empresa de infraestructura web señaló que mitigó 34,4 millones de ataques DDoS a nivel de red en 2025, en comparación con los 11,4 millones de 2024. Solo en el cuarto trimestre de 2025, los ataques DDoS a nivel de red representaron el 78% del total. En conjunto, el número de ataques DDoS aumentó un 3 % con respecto al trimestre anterior y un 58% con respecto a 2024.

En el cuarto trimestre de 2025, los ataques hipervolumétricos aumentaron un 40 % en comparación con el trimestre anterior, pasando de 1.304 a 1.824. En el primer trimestre de 2025 se registraron 717 ataques. Este aumento en el número de ataques se vio acompañado de un incremento en su tamaño, que creció más del 700% en comparación con los grandes ataques observados a finales de 2024.

AISURU/Kimwolf ha atrapado en su botnet a más de 2 millones de dispositivos Android, la mayoría de los cuales son televisores Android de otras marcas, a menudo mediante túneles a través de redes proxy residenciales como IPIDEA. El mes pasado, Google interrumpió la red proxy e inició acciones legales para desmantelar docenas de dominios utilizados para controlar dispositivos y el tráfico proxy a través de ellos.

También se asoció con Cloudflare para interrumpir la resolución de dominios de IPIDEA, lo que afectó su capacidad para controlar los dispositivos infectados y comercializar sus productos.

Se ha determinado que IPIDEA ha registrado dispositivos utilizando al menos 600 aplicaciones Android troyanizadas que integraban varios kits de desarrollo de software (SDK) de proxy, y más de 3.000 binarios de Windows troyanizados que se hacían pasar por OneDriveSync o actualizaciones de Windows. Además, la empresa con sede en Pekín ha promocionado varias aplicaciones VPN y proxy que convertían silenciosamente los dispositivos Android de los usuarios en nodos de salida de proxy sin su conocimiento ni consentimiento.

Además, se ha descubierto que los operadores gestionan al menos una docena de empresas de proxy residencial que se hacen pasar por servicios legítimos. Tras bambalinas, todas estas ofertas están conectadas a una infraestructura centralizada bajo el control de IPIDEA.

Fuente: THN

Fuentes:

http://blog.segu-info.com.ar/2026/02/la-botnet-aisurukimwolf-lanza-un-ataque.html

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.