Tutoriales y Manuales

Entradas Mensuales

-

▼

2026

(Total:

4527

)

-

▼

marzo

(Total:

833

)

-

El jefe del FBI, Kash Patel, sufrió el hackeo de s...

El jefe del FBI, Kash Patel, sufrió el hackeo de s...

-

Día Mundial del Backup 2026: un recordatorio de la...

Día Mundial del Backup 2026: un recordatorio de la...

-

Consigue "aterrizar" en la luna usando un ZX Spect...

Consigue "aterrizar" en la luna usando un ZX Spect...

-

Alguien pidió un disipador AMD y abrió la caja par...

Alguien pidió un disipador AMD y abrió la caja par...

-

Apple lo tiene claro: el iPhone seguirá vivo dentr...

Apple lo tiene claro: el iPhone seguirá vivo dentr...

-

El truco del "Cupcake" para saber cuando ChatGPT, ...

El truco del "Cupcake" para saber cuando ChatGPT, ...

-

GitHub se suma a Google, Amazon (AWS), OpenAI y An...

GitHub se suma a Google, Amazon (AWS), OpenAI y An...

-

OpenAI acaba de hacer Codex mucho más útil para lo...

OpenAI acaba de hacer Codex mucho más útil para lo...

-

Nvidia invierte 2.000 millones en Marvell para pro...

Nvidia invierte 2.000 millones en Marvell para pro...

-

Vulnerabilidad en plugin de WordPress expone datos...

Vulnerabilidad en plugin de WordPress expone datos...

-

El kit Coruna para iOS reutiliza el código del exp...

El kit Coruna para iOS reutiliza el código del exp...

-

La IA calienta Aragón: los centros de datos de IA ...

La IA calienta Aragón: los centros de datos de IA ...

-

Los chatbots de IA mienten y manipulan a usuarios ...

Los chatbots de IA mienten y manipulan a usuarios ...

-

Fuga de datos de CareCloud: accedieron a la infrae...

Fuga de datos de CareCloud: accedieron a la infrae...

-

Euro-Office: la suite ofimática por la soberanía d...

Euro-Office: la suite ofimática por la soberanía d...

-

¿Qué es Codex Security, la nueva IA de OpenAI que ...

¿Qué es Codex Security, la nueva IA de OpenAI que ...

-

Instagram Plus, la primera suscripción de pago de ...

Instagram Plus, la primera suscripción de pago de ...

-

Cable HDMI de fibra óptica de 500$ ofrece rendimie...

Cable HDMI de fibra óptica de 500$ ofrece rendimie...

-

FSR 4 INT8 no era lo que parecía: ¿por qué no ha l...

FSR 4 INT8 no era lo que parecía: ¿por qué no ha l...

-

Apple advierte a usuarios sobre ataques ClickFix e...

Apple advierte a usuarios sobre ataques ClickFix e...

-

Fin de las estafas por SMS en España: la CNMC acti...

Fin de las estafas por SMS en España: la CNMC acti...

-

PS6 tendrá un SSD de 1 TB, pero no será un problem...

PS6 tendrá un SSD de 1 TB, pero no será un problem...

-

Un estudio confirma que ChatGPT, Claude y otros ch...

Un estudio confirma que ChatGPT, Claude y otros ch...

-

Sintetizador inspirado en NES que también funciona...

Sintetizador inspirado en NES que también funciona...

-

Por qué nunca deberías dar información sensible a ...

Por qué nunca deberías dar información sensible a ...

-

CISA advierte sobre vulnerabilidad en Citrix NetSc...

CISA advierte sobre vulnerabilidad en Citrix NetSc...

-

Microsoft impulsa las aplicaciones nativas de Wind...

Microsoft impulsa las aplicaciones nativas de Wind...

-

Hackean la web oficial de la Unión Europea y roban...

Hackean la web oficial de la Unión Europea y roban...

-

Los borradores filtrados de Anthropic revelan el p...

Los borradores filtrados de Anthropic revelan el p...

-

Filtran 93 GB de datos "anónimos" de la policía

Filtran 93 GB de datos "anónimos" de la policía

-

MSI introduce GPU Safeguard+: así evita que tu GPU...

MSI introduce GPU Safeguard+: así evita que tu GPU...

-

Movistar y O2 permiten bloquear las llamadas de sp...

Movistar y O2 permiten bloquear las llamadas de sp...

-

Microsoft gastará 146.000 millones de dólares en I...

Microsoft gastará 146.000 millones de dólares en I...

-

China construye la escalera mecánica al aire libre...

China construye la escalera mecánica al aire libre...

-

AMD arregla el overclock de las RX 9000 tras 1 año...

AMD arregla el overclock de las RX 9000 tras 1 año...

-

700 agentes de IA fundan una religión en el juego ...

700 agentes de IA fundan una religión en el juego ...

-

Paquetes NPM de Axios comprometidos para inyectar ...

Paquetes NPM de Axios comprometidos para inyectar ...

-

AMD EPYC Venice Zen 6 se muestra con hasta 192 cor...

AMD EPYC Venice Zen 6 se muestra con hasta 192 cor...

-

El código QR más pequeño mide como una bactería, y...

El código QR más pequeño mide como una bactería, y...

-

Clon SSD falso Samsung 990 Pro casi indetectable

Clon SSD falso Samsung 990 Pro casi indetectable

-

Disponible Ubuntu 26.04 LTS Beta con Linux 7.0, GN...

Disponible Ubuntu 26.04 LTS Beta con Linux 7.0, GN...

-

Cambiar a Gemini importando datos de ChatGPT

Cambiar a Gemini importando datos de ChatGPT

-

Netflix sube de precio otra vez

Netflix sube de precio otra vez

-

Apple retira el Mac Pro tras 20 años

Apple retira el Mac Pro tras 20 años

-

Vulnerabilidades críticas en Citrix NetScaler y Ga...

Vulnerabilidades críticas en Citrix NetScaler y Ga...

-

Tiene 91 años y se ha acabado Resident Evil Requie...

Tiene 91 años y se ha acabado Resident Evil Requie...

-

Condenan a Meta y a Google por diseñar productos a...

Condenan a Meta y a Google por diseñar productos a...

-

Trabajador norcoreano de TI usó identidad robada e...

Trabajador norcoreano de TI usó identidad robada e...

-

CapCut lanza Seedance 2.0, la IA que puede generar...

CapCut lanza Seedance 2.0, la IA que puede generar...

-

Windows se bloquea 3,1 veces más que macOS

Windows se bloquea 3,1 veces más que macOS

-

ASUS despliega AGESA 1.3.0.1 en toda su gama X870 ...

ASUS despliega AGESA 1.3.0.1 en toda su gama X870 ...

-

Administrador del foro LeakBase detenido en Rusia

Administrador del foro LeakBase detenido en Rusia

-

Se infiltran el SDK Python de Telnyx en PyPI para ...

Se infiltran el SDK Python de Telnyx en PyPI para ...

-

Vulnerabilidades críticas de NVIDIA permiten ataqu...

Vulnerabilidades críticas de NVIDIA permiten ataqu...

-

Vulnerabilidad de XSS almacenado en Jira Work Mana...

Vulnerabilidad de XSS almacenado en Jira Work Mana...

-

Samsung apuesta por RISC-V en SSD: así es su nuevo...

Samsung apuesta por RISC-V en SSD: así es su nuevo...

-

Huawei Ascend 950PR: simulan CUDA con CANN Next y ...

Huawei Ascend 950PR: simulan CUDA con CANN Next y ...

-

Desarrollador muestra un mundo enorme sin pantalla...

Desarrollador muestra un mundo enorme sin pantalla...

-

GeForce RTX 60: el doble de rendimiento en trazado...

GeForce RTX 60: el doble de rendimiento en trazado...

-

Universidades chinas con investigación militar com...

Universidades chinas con investigación militar com...

-

Nueva vulnerabilidad en Windows Error Reporting pe...

Nueva vulnerabilidad en Windows Error Reporting pe...

-

La Wikipedia prohíbe por completo los artículos ge...

La Wikipedia prohíbe por completo los artículos ge...

-

Meta financiará siete nuevas centrales eléctricas ...

Meta financiará siete nuevas centrales eléctricas ...

-

ISC advierte sobre una falla crítica en Kea DHCP q...

ISC advierte sobre una falla crítica en Kea DHCP q...

-

Samsung Galaxy S27 Ultra: dos cambios y una constante

Samsung Galaxy S27 Ultra: dos cambios y una constante

-

Meta despide a 700 empleados y confirma lo que muc...

Meta despide a 700 empleados y confirma lo que muc...

-

El traductor de Kingdom Come: Deliverance 2 fue de...

El traductor de Kingdom Come: Deliverance 2 fue de...

-

China presenta con un enjambre de 96 drones autóno...

China presenta con un enjambre de 96 drones autóno...

-

LG gram Pro 17, llega el portátil más ligero del m...

LG gram Pro 17, llega el portátil más ligero del m...

-

Vulnerabilidad crítica en Fortinet FortiClient EMS...

Vulnerabilidad crítica en Fortinet FortiClient EMS...

-

Melania Trump entrando a la Casa Blanca acompañada...

Melania Trump entrando a la Casa Blanca acompañada...

-

Demanda colectiva alega que Nvidia ocultó más de m...

Demanda colectiva alega que Nvidia ocultó más de m...

-

Gran Bretaña lanza un satélite capaz de ver el int...

Gran Bretaña lanza un satélite capaz de ver el int...

-

La crisis del portátil: con una caída del 40% por ...

La crisis del portátil: con una caída del 40% por ...

-

Wine 11 revoluciona la forma de jugar en Linux: ej...

Wine 11 revoluciona la forma de jugar en Linux: ej...

-

Vulnerabilidad en Synology DiskStation Manager per...

Vulnerabilidad en Synology DiskStation Manager per...

-

Una RTX 4090 falla tras 2 años y el fabricante pid...

Una RTX 4090 falla tras 2 años y el fabricante pid...

-

El plan de un ChatGPT al estilo PornHub tiene un p...

El plan de un ChatGPT al estilo PornHub tiene un p...

-

Las ventas de monitores OLED se dispararon un 92% ...

Las ventas de monitores OLED se dispararon un 92% ...

-

Un misil de 30 centímetros y solo 500 gramos que p...

Un misil de 30 centímetros y solo 500 gramos que p...

-

El método de Movistar para arreglar el WiFi cuando...

El método de Movistar para arreglar el WiFi cuando...

-

LOLExfil: exfiltración sigilosa de datos usando té...

LOLExfil: exfiltración sigilosa de datos usando té...

-

Ryzen 9 9950X3D2 Dual Edition con doble memoria 3D...

Ryzen 9 9950X3D2 Dual Edition con doble memoria 3D...

-

Ni Movistar ni Vodafone, Orange es la preferida de...

Ni Movistar ni Vodafone, Orange es la preferida de...

-

Un nuevo estudio revela que lo más dañino del móvi...

Un nuevo estudio revela que lo más dañino del móvi...

-

El museo abre la colección más grande del mundo de...

El museo abre la colección más grande del mundo de...

-

NVIDIA quiere que la mitad del sueldo de sus ingen...

NVIDIA quiere que la mitad del sueldo de sus ingen...

-

Impresora 3D de 12 boquillas presentada

Impresora 3D de 12 boquillas presentada

-

CISA incluye fallos de Apple, Craft CMS y Laravel ...

CISA incluye fallos de Apple, Craft CMS y Laravel ...

-

Microsoft Entra ID elimina limitaciones de MFA par...

Microsoft Entra ID elimina limitaciones de MFA par...

-

Consorcio de Tokio prueba instalar centros de dato...

Consorcio de Tokio prueba instalar centros de dato...

-

Vulnerabilidad en Cisco Secure Firewall permite ej...

Vulnerabilidad en Cisco Secure Firewall permite ej...

-

Micron, Samsung y SK Hynix se tambalean: Google en...

Micron, Samsung y SK Hynix se tambalean: Google en...

-

OpenAI lanza programa de recompensas por fallos de...

OpenAI lanza programa de recompensas por fallos de...

-

Entusiasta "aterriza" en la luna usando hardware d...

Entusiasta "aterriza" en la luna usando hardware d...

-

Atacan a usuarios de Android con falsas invitacion...

Atacan a usuarios de Android con falsas invitacion...

-

Intel Core 3 310 y Core 5 320, las CPU Wildcat Lak...

Intel Core 3 310 y Core 5 320, las CPU Wildcat Lak...

-

Cadena de exploits DarkSword que puede hackear mil...

Cadena de exploits DarkSword que puede hackear mil...

-

Microsoft detalla nuevas protecciones de seguridad...

Microsoft detalla nuevas protecciones de seguridad...

-

Grupos APT atacan servidores RDP para desplegar ca...

Grupos APT atacan servidores RDP para desplegar ca...

-

En USA pagan por llevar cámaras y sensores mientra...

En USA pagan por llevar cámaras y sensores mientra...

-

Google también quiere estar (más) en tu coche

Google también quiere estar (más) en tu coche

-

CHUWI admite el uso de procesadores falsificados p...

CHUWI admite el uso de procesadores falsificados p...

-

Jensen Huang, CEO de Nvidia, afirma que ya se ha a...

Jensen Huang, CEO de Nvidia, afirma que ya se ha a...

-

China está utilizando un láser en órbita que envía...

China está utilizando un láser en órbita que envía...

-

La IA de Google ahora compone canciones completas

La IA de Google ahora compone canciones completas

-

Ultimate Performance: cómo desbloquear el modo de ...

Ultimate Performance: cómo desbloquear el modo de ...

-

Incautan el foro LeakBase utilizado para intercamb...

Incautan el foro LeakBase utilizado para intercamb...

-

Botnets basados en Mirai evolucionan a gran amenaz...

Botnets basados en Mirai evolucionan a gran amenaz...

-

El secreto de Windows 95 que salvaba tu ordenador ...

El secreto de Windows 95 que salvaba tu ordenador ...

-

Intel lanza nuevos drivers de WiFi y Bluetooth par...

Intel lanza nuevos drivers de WiFi y Bluetooth par...

-

Esta empresa te paga 700 euros por hablar con una ...

Esta empresa te paga 700 euros por hablar con una ...

-

Señuelos de empleo en Google Forms distribuyen Pur...

Señuelos de empleo en Google Forms distribuyen Pur...

-

Adiós a los códigos de barras, los grandes superme...

Adiós a los códigos de barras, los grandes superme...

-

Actores de amenazas atacan servidores MS-SQL para ...

Actores de amenazas atacan servidores MS-SQL para ...

-

Explotan Magento para ejecutar código remoto y acc...

Explotan Magento para ejecutar código remoto y acc...

-

Múltiples vulnerabilidades en TP-Link Archer permi...

Múltiples vulnerabilidades en TP-Link Archer permi...

-

Hace 15 años Suecia sustituyó los libros de texto ...

Hace 15 años Suecia sustituyó los libros de texto ...

-

Starlink lleva velocidades de fibra al cielo

Starlink lleva velocidades de fibra al cielo

-

El escándalo de contrabando de aceleradores de IA ...

El escándalo de contrabando de aceleradores de IA ...

-

Firefox 149.0 lanzado con VPN gratuita integrada d...

Firefox 149.0 lanzado con VPN gratuita integrada d...

-

Node.js corrige múltiples vulnerabilidades que per...

Node.js corrige múltiples vulnerabilidades que per...

-

Cientos de usuarios de frigoríficos premium de Sam...

Cientos de usuarios de frigoríficos premium de Sam...

-

Así es el búnker más seguro del mundo desde la Gue...

Así es el búnker más seguro del mundo desde la Gue...

-

Intel Core Ultra 9 285K gratis al comprar 64 GB de...

Intel Core Ultra 9 285K gratis al comprar 64 GB de...

-

PS5 y PS5 Pro más caras: subida de precio inminente

PS5 y PS5 Pro más caras: subida de precio inminente

-

Intel lanza oficialmente los chips Xeon 600 y anun...

Intel lanza oficialmente los chips Xeon 600 y anun...

-

Pruebas de DirectStorage con descompresión por GPU...

Pruebas de DirectStorage con descompresión por GPU...

-

-

▼

marzo

(Total:

833

)

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

Steam Machine presenta señales de un lanzamiento cercano tras meses de rumores y retrasos en el nuevo hardware de Valve .

-

Se ha revelado un nuevo exploit de denegación de servicio remoto llamado "HTTP/2 Bomb" , que afecta a las configuraciones predeter...

-

Microsoft lanza el Perfil de Baja Latencia en Windows 11 , una optimización que permite acelerar la CPU hasta un 70% para mejorar el rend...

Ransomware The Gentlemen activo en América Latina

Ransomware The Gentlemen activo en América Latina

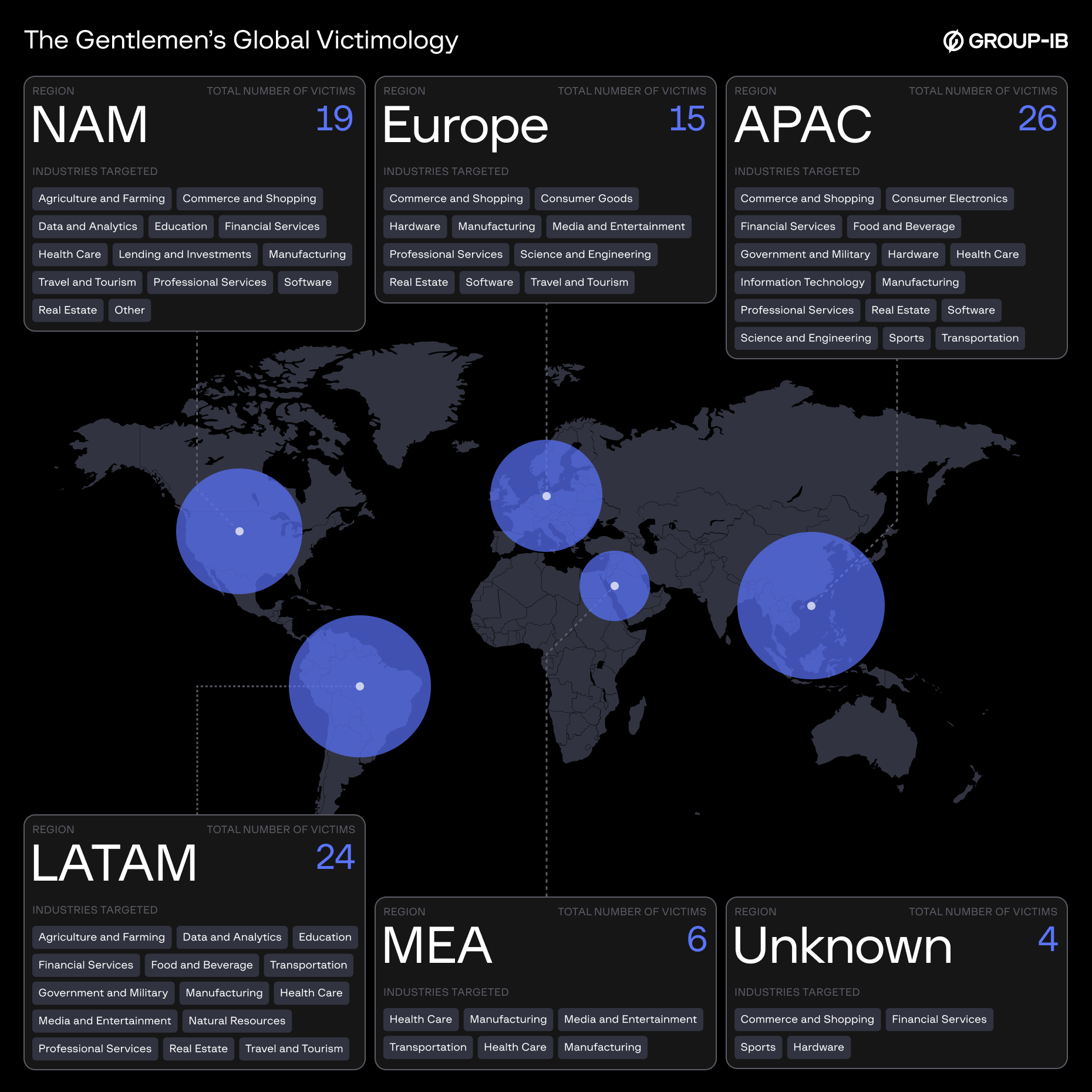

El ransomware The Gentlemen, surgido en julio de 2025 como RaaS tras una disputa con Qilin, ha atacado a 48 víctimas en América Latina usando extorsión dual (cifrado + robo de datos) con algoritmos XChaCha20 y Curve25519. Explotan vulnerabilidades en VPN FortiGate (CVE-2024-55591), servicios remotos y credenciales débiles, propagándose mediante movimiento lateral automatizado y desactivando defensas como Windows Defender. Dirigen ataques a Windows, Linux y ESXi, afectando bases de datos, respaldos y virtualización.

«The Gentlemen» apareció por primera vez alrededor de julio de 2025 y rápidamente se consolidó como una seria amenaza, publicando 48 víctimas en su sitio de filtración en la dark web entre septiembre y octubre de 2025.

The Gentlemen es un grupo de ransomware relativamente nuevo, pero de rápida evolución, surgido de una disputa dentro de un ecosistema RaaS existente con Qilin. Una investigación de Group-IB, publicada el 19 de marzo, ofrece información valiosa sobre el funcionamiento de este grupo de ransomware como servicio (RaaS), incluyendo su infraestructura, métodos de ataque y relaciones con sus afiliados.

El ransomware opera como una plataforma de ransomware como servicio (Ransomware-as-a-Service), lo que permite a sus afiliados lanzar ataques mientras los operadores principales mantienen el control de la infraestructura y los procesos de negociación.

The Gentlemen emplea una estrategia de extorsión dual que combina el cifrado de archivos con el robo de datos. Este método no solo bloquea el acceso de las víctimas a sus sistemas, sino que también ejerce presión adicional amenazando con publicar la información robada en sitios de filtración de la dark web si no se cumplen las exigencias del rescate.

Antes de lanzar su propia plataforma RaaS, los operadores experimentaron con varios modelos de afiliados de otros grupos de ransomware destacados, lo que les ayudó a perfeccionar sus métodos y desarrollar una operación más sofisticada.

Los investigadores identificaron que el ransomware se dirige a plataformas Windows, Linux y ESXi con herramientas de cifrado especializadas.

El malware utiliza algoritmos de cifrado XChaCha20 y Curve25519 para proteger los archivos, lo que hace que la recuperación sin la clave de descifrado sea extremadamente difícil.

Las actualizaciones recientes introdujeron la funcionalidad de reinicio automático y ejecución al arrancar, lo que mejoró la persistencia en los sistemas comprometidos.

Capacidades de propagación de red y movimiento lateral

La explotación sistemática de dispositivos VPN FortiGate expuestos mediante vulnerabilidades o fuerza bruta sigue siendo un método principal de acceso inicial. Una vez dentro, los afiliados implementan movimientos laterales automatizados, robo de credenciales, interrupción de copias de seguridad y cifrado de dominio completo, diseñados para maximizar el impacto y reducir el tiempo de extorsión.

El grupo se enfoca principalmente en la explotación de servicios remotos vulnerables expuestos a Internet, como RDWeb y SSL VPN, aprovechando en muchos casos credenciales débiles o configuraciones por defecto.

Entre sus vectores de acceso inicial destaca la explotación de la vulnerabilidad CVE-2024-55591 en productos Fortinet (FortiOS/FortiProxy), la cual permite la omisión de autenticación y el compromiso total de dispositivos perimetrales. El grupo mantiene una base de datos de aproximadamente 14.700 dispositivos FortiGate comprometidos a nivel global y ha validado credenciales obtenidas mediante ataques de fuerza bruta para al menos 969 instancias de VPN.

El ransomware se dirige a servicios y procesos críticos, incluidos motores de bases de datos como MSSQL y MySQL, utilidades de respaldo como Veeam y servicios de virtualización como VMware.

Admite múltiples modos operativos, incluido el cifrado a nivel de sistema con privilegios de SYSTEM y el cifrado de recursos compartidos de red a través de unidades asignadas y rutas UNC.

El grupo también utiliza métodos avanzados de evasión de defensa, como el uso de controladores vulnerables propios (BYOVD) y la eliminación agresiva de registros, para deshabilitar la detección de endpoints y las herramientas antivirus/EDR, y dificultar la investigación forense. El malware desactiva Windows Defender mediante la ejecución de comandos de PowerShell que desactivan la protección en tiempo real y agregan directorios y procesos a listas de exclusión.

Este enfoque antiforense obstaculiza significativamente los esfuerzos de respuesta a incidentes y hace que la reconstrucción del cronograma sea más desafiante para los equipos de seguridad que investigan el ataque. También permite el descubrimiento de redes y reglas de firewall, lo que facilita el movimiento lateral a través de las redes corporativas.

Fuente: Group-IB

Vía;

http://blog.segu-info.com.ar/2026/03/ransomware-gentlemen-activo-en-america.html

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.