Tutoriales y Manuales

Entradas Mensuales

-

▼

2026

(Total:

4427

)

-

▼

marzo

(Total:

833

)

-

El jefe del FBI, Kash Patel, sufrió el hackeo de s...

El jefe del FBI, Kash Patel, sufrió el hackeo de s...

-

Día Mundial del Backup 2026: un recordatorio de la...

Día Mundial del Backup 2026: un recordatorio de la...

-

Consigue "aterrizar" en la luna usando un ZX Spect...

Consigue "aterrizar" en la luna usando un ZX Spect...

-

Alguien pidió un disipador AMD y abrió la caja par...

Alguien pidió un disipador AMD y abrió la caja par...

-

Apple lo tiene claro: el iPhone seguirá vivo dentr...

Apple lo tiene claro: el iPhone seguirá vivo dentr...

-

El truco del "Cupcake" para saber cuando ChatGPT, ...

El truco del "Cupcake" para saber cuando ChatGPT, ...

-

GitHub se suma a Google, Amazon (AWS), OpenAI y An...

GitHub se suma a Google, Amazon (AWS), OpenAI y An...

-

OpenAI acaba de hacer Codex mucho más útil para lo...

OpenAI acaba de hacer Codex mucho más útil para lo...

-

Nvidia invierte 2.000 millones en Marvell para pro...

Nvidia invierte 2.000 millones en Marvell para pro...

-

Vulnerabilidad en plugin de WordPress expone datos...

Vulnerabilidad en plugin de WordPress expone datos...

-

El kit Coruna para iOS reutiliza el código del exp...

El kit Coruna para iOS reutiliza el código del exp...

-

La IA calienta Aragón: los centros de datos de IA ...

La IA calienta Aragón: los centros de datos de IA ...

-

Los chatbots de IA mienten y manipulan a usuarios ...

Los chatbots de IA mienten y manipulan a usuarios ...

-

Fuga de datos de CareCloud: accedieron a la infrae...

Fuga de datos de CareCloud: accedieron a la infrae...

-

Euro-Office: la suite ofimática por la soberanía d...

Euro-Office: la suite ofimática por la soberanía d...

-

¿Qué es Codex Security, la nueva IA de OpenAI que ...

¿Qué es Codex Security, la nueva IA de OpenAI que ...

-

Instagram Plus, la primera suscripción de pago de ...

Instagram Plus, la primera suscripción de pago de ...

-

Cable HDMI de fibra óptica de 500$ ofrece rendimie...

Cable HDMI de fibra óptica de 500$ ofrece rendimie...

-

FSR 4 INT8 no era lo que parecía: ¿por qué no ha l...

FSR 4 INT8 no era lo que parecía: ¿por qué no ha l...

-

Apple advierte a usuarios sobre ataques ClickFix e...

Apple advierte a usuarios sobre ataques ClickFix e...

-

Fin de las estafas por SMS en España: la CNMC acti...

Fin de las estafas por SMS en España: la CNMC acti...

-

PS6 tendrá un SSD de 1 TB, pero no será un problem...

PS6 tendrá un SSD de 1 TB, pero no será un problem...

-

Un estudio confirma que ChatGPT, Claude y otros ch...

Un estudio confirma que ChatGPT, Claude y otros ch...

-

Sintetizador inspirado en NES que también funciona...

Sintetizador inspirado en NES que también funciona...

-

Por qué nunca deberías dar información sensible a ...

Por qué nunca deberías dar información sensible a ...

-

CISA advierte sobre vulnerabilidad en Citrix NetSc...

CISA advierte sobre vulnerabilidad en Citrix NetSc...

-

Microsoft impulsa las aplicaciones nativas de Wind...

Microsoft impulsa las aplicaciones nativas de Wind...

-

Hackean la web oficial de la Unión Europea y roban...

Hackean la web oficial de la Unión Europea y roban...

-

Los borradores filtrados de Anthropic revelan el p...

Los borradores filtrados de Anthropic revelan el p...

-

Filtran 93 GB de datos "anónimos" de la policía

Filtran 93 GB de datos "anónimos" de la policía

-

MSI introduce GPU Safeguard+: así evita que tu GPU...

MSI introduce GPU Safeguard+: así evita que tu GPU...

-

Movistar y O2 permiten bloquear las llamadas de sp...

Movistar y O2 permiten bloquear las llamadas de sp...

-

Microsoft gastará 146.000 millones de dólares en I...

Microsoft gastará 146.000 millones de dólares en I...

-

China construye la escalera mecánica al aire libre...

China construye la escalera mecánica al aire libre...

-

AMD arregla el overclock de las RX 9000 tras 1 año...

AMD arregla el overclock de las RX 9000 tras 1 año...

-

700 agentes de IA fundan una religión en el juego ...

700 agentes de IA fundan una religión en el juego ...

-

Paquetes NPM de Axios comprometidos para inyectar ...

Paquetes NPM de Axios comprometidos para inyectar ...

-

AMD EPYC Venice Zen 6 se muestra con hasta 192 cor...

AMD EPYC Venice Zen 6 se muestra con hasta 192 cor...

-

El código QR más pequeño mide como una bactería, y...

El código QR más pequeño mide como una bactería, y...

-

Clon SSD falso Samsung 990 Pro casi indetectable

Clon SSD falso Samsung 990 Pro casi indetectable

-

Disponible Ubuntu 26.04 LTS Beta con Linux 7.0, GN...

Disponible Ubuntu 26.04 LTS Beta con Linux 7.0, GN...

-

Cambiar a Gemini importando datos de ChatGPT

Cambiar a Gemini importando datos de ChatGPT

-

Netflix sube de precio otra vez

Netflix sube de precio otra vez

-

Apple retira el Mac Pro tras 20 años

Apple retira el Mac Pro tras 20 años

-

Vulnerabilidades críticas en Citrix NetScaler y Ga...

Vulnerabilidades críticas en Citrix NetScaler y Ga...

-

Tiene 91 años y se ha acabado Resident Evil Requie...

Tiene 91 años y se ha acabado Resident Evil Requie...

-

Condenan a Meta y a Google por diseñar productos a...

Condenan a Meta y a Google por diseñar productos a...

-

Trabajador norcoreano de TI usó identidad robada e...

Trabajador norcoreano de TI usó identidad robada e...

-

CapCut lanza Seedance 2.0, la IA que puede generar...

CapCut lanza Seedance 2.0, la IA que puede generar...

-

Windows se bloquea 3,1 veces más que macOS

Windows se bloquea 3,1 veces más que macOS

-

ASUS despliega AGESA 1.3.0.1 en toda su gama X870 ...

ASUS despliega AGESA 1.3.0.1 en toda su gama X870 ...

-

Administrador del foro LeakBase detenido en Rusia

Administrador del foro LeakBase detenido en Rusia

-

Se infiltran el SDK Python de Telnyx en PyPI para ...

Se infiltran el SDK Python de Telnyx en PyPI para ...

-

Vulnerabilidades críticas de NVIDIA permiten ataqu...

Vulnerabilidades críticas de NVIDIA permiten ataqu...

-

Vulnerabilidad de XSS almacenado en Jira Work Mana...

Vulnerabilidad de XSS almacenado en Jira Work Mana...

-

Samsung apuesta por RISC-V en SSD: así es su nuevo...

Samsung apuesta por RISC-V en SSD: así es su nuevo...

-

Huawei Ascend 950PR: simulan CUDA con CANN Next y ...

Huawei Ascend 950PR: simulan CUDA con CANN Next y ...

-

Desarrollador muestra un mundo enorme sin pantalla...

Desarrollador muestra un mundo enorme sin pantalla...

-

GeForce RTX 60: el doble de rendimiento en trazado...

GeForce RTX 60: el doble de rendimiento en trazado...

-

Universidades chinas con investigación militar com...

Universidades chinas con investigación militar com...

-

Nueva vulnerabilidad en Windows Error Reporting pe...

Nueva vulnerabilidad en Windows Error Reporting pe...

-

La Wikipedia prohíbe por completo los artículos ge...

La Wikipedia prohíbe por completo los artículos ge...

-

Meta financiará siete nuevas centrales eléctricas ...

Meta financiará siete nuevas centrales eléctricas ...

-

ISC advierte sobre una falla crítica en Kea DHCP q...

ISC advierte sobre una falla crítica en Kea DHCP q...

-

Samsung Galaxy S27 Ultra: dos cambios y una constante

Samsung Galaxy S27 Ultra: dos cambios y una constante

-

Meta despide a 700 empleados y confirma lo que muc...

Meta despide a 700 empleados y confirma lo que muc...

-

El traductor de Kingdom Come: Deliverance 2 fue de...

El traductor de Kingdom Come: Deliverance 2 fue de...

-

China presenta con un enjambre de 96 drones autóno...

China presenta con un enjambre de 96 drones autóno...

-

LG gram Pro 17, llega el portátil más ligero del m...

LG gram Pro 17, llega el portátil más ligero del m...

-

Vulnerabilidad crítica en Fortinet FortiClient EMS...

Vulnerabilidad crítica en Fortinet FortiClient EMS...

-

Melania Trump entrando a la Casa Blanca acompañada...

Melania Trump entrando a la Casa Blanca acompañada...

-

Demanda colectiva alega que Nvidia ocultó más de m...

Demanda colectiva alega que Nvidia ocultó más de m...

-

Gran Bretaña lanza un satélite capaz de ver el int...

Gran Bretaña lanza un satélite capaz de ver el int...

-

La crisis del portátil: con una caída del 40% por ...

La crisis del portátil: con una caída del 40% por ...

-

Wine 11 revoluciona la forma de jugar en Linux: ej...

Wine 11 revoluciona la forma de jugar en Linux: ej...

-

Vulnerabilidad en Synology DiskStation Manager per...

Vulnerabilidad en Synology DiskStation Manager per...

-

Una RTX 4090 falla tras 2 años y el fabricante pid...

Una RTX 4090 falla tras 2 años y el fabricante pid...

-

El plan de un ChatGPT al estilo PornHub tiene un p...

El plan de un ChatGPT al estilo PornHub tiene un p...

-

Las ventas de monitores OLED se dispararon un 92% ...

Las ventas de monitores OLED se dispararon un 92% ...

-

Un misil de 30 centímetros y solo 500 gramos que p...

Un misil de 30 centímetros y solo 500 gramos que p...

-

El método de Movistar para arreglar el WiFi cuando...

El método de Movistar para arreglar el WiFi cuando...

-

LOLExfil: exfiltración sigilosa de datos usando té...

LOLExfil: exfiltración sigilosa de datos usando té...

-

Ryzen 9 9950X3D2 Dual Edition con doble memoria 3D...

Ryzen 9 9950X3D2 Dual Edition con doble memoria 3D...

-

Ni Movistar ni Vodafone, Orange es la preferida de...

Ni Movistar ni Vodafone, Orange es la preferida de...

-

Un nuevo estudio revela que lo más dañino del móvi...

Un nuevo estudio revela que lo más dañino del móvi...

-

El museo abre la colección más grande del mundo de...

El museo abre la colección más grande del mundo de...

-

NVIDIA quiere que la mitad del sueldo de sus ingen...

NVIDIA quiere que la mitad del sueldo de sus ingen...

-

Impresora 3D de 12 boquillas presentada

Impresora 3D de 12 boquillas presentada

-

CISA incluye fallos de Apple, Craft CMS y Laravel ...

CISA incluye fallos de Apple, Craft CMS y Laravel ...

-

Microsoft Entra ID elimina limitaciones de MFA par...

Microsoft Entra ID elimina limitaciones de MFA par...

-

Consorcio de Tokio prueba instalar centros de dato...

Consorcio de Tokio prueba instalar centros de dato...

-

Vulnerabilidad en Cisco Secure Firewall permite ej...

Vulnerabilidad en Cisco Secure Firewall permite ej...

-

Micron, Samsung y SK Hynix se tambalean: Google en...

Micron, Samsung y SK Hynix se tambalean: Google en...

-

OpenAI lanza programa de recompensas por fallos de...

OpenAI lanza programa de recompensas por fallos de...

-

Entusiasta "aterriza" en la luna usando hardware d...

Entusiasta "aterriza" en la luna usando hardware d...

-

Atacan a usuarios de Android con falsas invitacion...

Atacan a usuarios de Android con falsas invitacion...

-

Intel Core 3 310 y Core 5 320, las CPU Wildcat Lak...

Intel Core 3 310 y Core 5 320, las CPU Wildcat Lak...

-

Cadena de exploits DarkSword que puede hackear mil...

Cadena de exploits DarkSword que puede hackear mil...

-

Microsoft detalla nuevas protecciones de seguridad...

Microsoft detalla nuevas protecciones de seguridad...

-

Grupos APT atacan servidores RDP para desplegar ca...

Grupos APT atacan servidores RDP para desplegar ca...

-

En USA pagan por llevar cámaras y sensores mientra...

En USA pagan por llevar cámaras y sensores mientra...

-

Google también quiere estar (más) en tu coche

Google también quiere estar (más) en tu coche

-

CHUWI admite el uso de procesadores falsificados p...

CHUWI admite el uso de procesadores falsificados p...

-

Jensen Huang, CEO de Nvidia, afirma que ya se ha a...

Jensen Huang, CEO de Nvidia, afirma que ya se ha a...

-

China está utilizando un láser en órbita que envía...

China está utilizando un láser en órbita que envía...

-

La IA de Google ahora compone canciones completas

La IA de Google ahora compone canciones completas

-

Ultimate Performance: cómo desbloquear el modo de ...

Ultimate Performance: cómo desbloquear el modo de ...

-

Incautan el foro LeakBase utilizado para intercamb...

Incautan el foro LeakBase utilizado para intercamb...

-

Botnets basados en Mirai evolucionan a gran amenaz...

Botnets basados en Mirai evolucionan a gran amenaz...

-

El secreto de Windows 95 que salvaba tu ordenador ...

El secreto de Windows 95 que salvaba tu ordenador ...

-

Intel lanza nuevos drivers de WiFi y Bluetooth par...

Intel lanza nuevos drivers de WiFi y Bluetooth par...

-

Esta empresa te paga 700 euros por hablar con una ...

Esta empresa te paga 700 euros por hablar con una ...

-

Señuelos de empleo en Google Forms distribuyen Pur...

Señuelos de empleo en Google Forms distribuyen Pur...

-

Adiós a los códigos de barras, los grandes superme...

Adiós a los códigos de barras, los grandes superme...

-

Actores de amenazas atacan servidores MS-SQL para ...

Actores de amenazas atacan servidores MS-SQL para ...

-

Explotan Magento para ejecutar código remoto y acc...

Explotan Magento para ejecutar código remoto y acc...

-

Múltiples vulnerabilidades en TP-Link Archer permi...

Múltiples vulnerabilidades en TP-Link Archer permi...

-

Hace 15 años Suecia sustituyó los libros de texto ...

Hace 15 años Suecia sustituyó los libros de texto ...

-

Starlink lleva velocidades de fibra al cielo

Starlink lleva velocidades de fibra al cielo

-

El escándalo de contrabando de aceleradores de IA ...

El escándalo de contrabando de aceleradores de IA ...

-

Firefox 149.0 lanzado con VPN gratuita integrada d...

Firefox 149.0 lanzado con VPN gratuita integrada d...

-

Node.js corrige múltiples vulnerabilidades que per...

Node.js corrige múltiples vulnerabilidades que per...

-

Cientos de usuarios de frigoríficos premium de Sam...

Cientos de usuarios de frigoríficos premium de Sam...

-

Así es el búnker más seguro del mundo desde la Gue...

Así es el búnker más seguro del mundo desde la Gue...

-

Intel Core Ultra 9 285K gratis al comprar 64 GB de...

Intel Core Ultra 9 285K gratis al comprar 64 GB de...

-

PS5 y PS5 Pro más caras: subida de precio inminente

PS5 y PS5 Pro más caras: subida de precio inminente

-

Intel lanza oficialmente los chips Xeon 600 y anun...

Intel lanza oficialmente los chips Xeon 600 y anun...

-

Pruebas de DirectStorage con descompresión por GPU...

Pruebas de DirectStorage con descompresión por GPU...

-

-

▼

marzo

(Total:

833

)

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

Mozilla ha parcheado 271 vulnerabilidades en Firefox utilizando Claude Mythos , destacando que se produjeron casi cero falsos positivos . ...

-

Samsung podría lanzar el Galaxy S27 Pro , un nuevo modelo de gama alta situado entre el Galaxy S27 y el S27 Ultra .

-

DuckDuckGo ha experimentado un incremento del 28% en visitas a su opción de búsqueda sin IA , como respuesta al impulso de los resúmenes g...

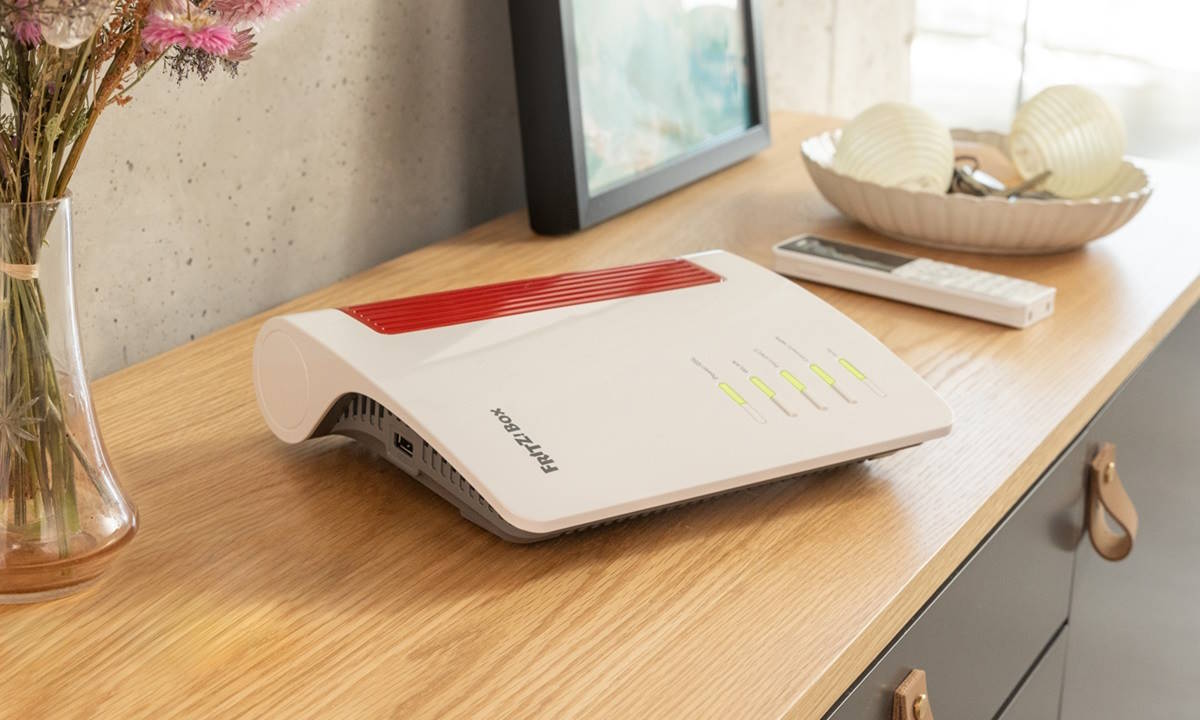

Errores comunes que debes evitar al configurar una red doméstica

Errores comunes que debes evitar al configurar una red doméstica

Configurar una red doméstica de manera eficiente es la mejor estrategia para evitar bloqueos, latencia, llamadas interrumpidas, ralentizaciones aleatorias, cortes de conexión o aún peor, abrir la puerta digital a terceros con intenciones dañinas.

Para ello, es imprescindible superar una serie de errores de base que todos cometemos y que se han venido agravando los últimos años ante el aumento de dispositivos conectados y las funciones que tienen que soportar, ya no solo simples accesos a la Web, sino también a la multitud de servicios de Internet que conectamos a diario, juego multijugador online, streaming multimedia, descargas y un amplísimo etc.

Errores a evitar al configurar una red doméstica

En demasiadas ocasiones es el proveedor de servicios a Internet el que instala los dispositivos de red y gestiona su funcionamiento. O envía el router por correo activándolo en remoto. El resultado es que el usuario promedio se olvida de la red hasta que no tiene acceso a Internet, pierde rendimiento, no conecta al Wi-Fi o, peor, recibe de regalo un buen «bicho» a modo de malware por no haber asegurado correctamente el dispositivo.

Las configuraciones por defecto que te sirven las operadoras no suelen funcionar adecuadamente y los ajustes obligatorios para mejorar la seguridad y rendimiento de la red doméstica que te hemos recordado en varios especiales son una buena manera de empezar. Más allá de ello, evitar errores fundamentales es clave para configurar una red doméstica. Vamos con ellos.

Tratar el router como la propia Red

Es común pensar en el router como si fuera la misma red. Por ello, mientras esté encendido y funcione Internet, se da por sentado que todo lo demás está bien. Pero la realidad puede ser distinta. La mayoría de los routers domésticos realizan simultáneamente funciones como enrutamiento, NAT, firewall, DHCP, reenvío DNS y conmutación. Además, también funcionan como punto de acceso Wi-Fi.

El problema radica en que cada una de estas tareas compite constantemente por la memoria y la CPU. Con un uso ligero, no hay problemas, pero en la práctica, probablemente estés conectado a varios dispositivos, subiendo archivos, haciendo videollamadas y copias de seguridad. Estas actividades provocan picos de latencia y aumentan las colas de paquetes. No recibes ninguna alerta, ya que la red no se interrumpe por completo.

Comprar hardware más caro no necesariamente solucionará el problema. Sin embargo, puedes gestionarlo mejor identificando las funciones de cada usuario. La mejor opción para mejorar el rendimiento de tu red bajo presión es cambiar a un enrutador que ofrezca mejor gestión de colas. Un dispositivo con OpenWrt y SQM de 70 euros tendrá un rendimiento superior al de un router de consumo de 300 dólares en tareas que requieran baja latencia, como los juegos, streaming o las videollamadas.

Dejar que la operadora defina el comportamiento de tu red

Si utilizas la configuración por defecto proporcionada por el proveedor de servicios de internet (ISP), debes tener en cuenta que su diseño busca reducir las llamadas al servicio de asistencia técnica, no necesariamente ofrecer el mejor rendimiento de la red. Su objetivo es priorizar la compatibilidad, el almacenamiento en búfer intensivo y las configuraciones restringidas. En algunos casos, esto se logra a costa de la latencia y el control.

Y no siempre se pueden configurar con los dispositivos que entregan los ISPs. Añadir un segundo router detrás del módem del proveedor de internet, sin desactivar el enrutamiento del módem principal acaba provocando un comportamiento impredecible de los puertos y doble NAT. Puede que no notes ningún problema en usos básicos, pero algo un poco más complejo, como la introducción de una VPN, acceso remoto o servidores de juegos, causará graves problemas de red.

Aquí es donde el modo puente sí cobra sentido. Si se usa correctamente, desactivar las funciones de enrutamiento del dispositivo principal para que sea el segundo router el que las gestione, permite transferir la responsabilidad del firewall al router y elimina una capa adicional de almacenamiento en búfer/NAT. La red no se vuelve automáticamente más rápida por recuperar el control del ISP, pero es lo suficientemente predecible como para permitir diagnosticar problemas de red.

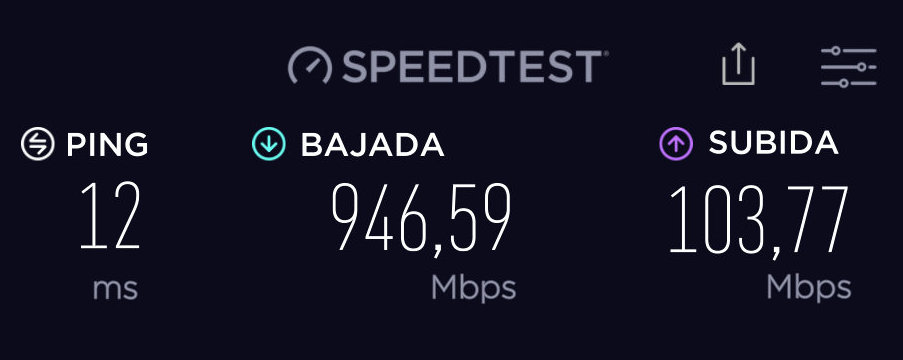

Obsesionarse con la velocidad de descarga

Hay usuarios que pasan de una conexión a Internet de 100 Mbps a 1 Gbps y sigue quejándose de «lo lento que va todo». Lo que no se dan cuenta es que la velocidad de descarga bruta es solo una métrica para observar cómo se mueven los datos. De hecho, en la mayoría de los hogares modernos, la latencia, la pérdida de paquetes y la capacidad de subida son factores más importantes.

Las descargas dependen de las subidas. Diversos elementos, como las confirmaciones TCP, el audio de las videollamadas, las copias de seguridad en la nube y los dispositivos inteligentes, compiten por el ancho de banda de subida. Si éste se satura, incluso tus descargas pueden empezar a ralentizarse. Dado que la mayoría de las pruebas de velocidad son breves y están optimizadas para una sola conexión, es posible que no detecten este problema.

La sobrecarga del protocolo es otro factor. Es posible que tus dispositivos tengan que transmitir por turnos, ya que un único flujo TCP en un enlace cableado de 1 Gbps suele alcanzar unos 940 Mbps, mientras que el Wi-Fi es prácticamente semidúplex (no puede transmitir y recibir simultáneamente). En este caso, una mayor velocidad de descarga no es la solución. La mejora real reside en una gestión adecuada de la cola y, cuando sea posible, en eliminar el problema de la subida mediante una conexión de fibra simétrica que te garantice la misma subida que bajada.

Tratar la cobertura Wi-Fi como un problema de intensidad de señal

Es común ver a usuarios buscando mejorar la señal. Así, si una habitación tiene poca señal Wi-Fi, empiezan a buscar una mejor ubicación o más potencia. La realidad es que el tiempo de transmisión y la calidad de la señal afectan el rendimiento del Wi-Fi, quizás incluso más que la potencia bruta. Si bien los canales amplios resultan atractivos, tienen mayor probabilidad de superponerse con redes vecinas, lo que los hace más vulnerables a las interferencias. Esto provoca retransmisiones repetidas y reduce la eficiencia del tiempo de transmisión.

En algunos hogares, los sistemas en malla son útiles, pero tienen sus desventajas, que se acentúan si dependen de una conexión inalámbrica. Generalmente, usar un punto de acceso cableado ofrece un mejor rendimiento que una configuración de malla costosa. Por lo tanto, en lugar de preguntar qué tan fuerte es la señal, conviene también tener en cuenta la ‘limpieza’ de la señal.

En la práctica, la segmentación no debería ser compleja. Se puede reducir el ruido de difusión y limitar el alcance de las interferencias con una separación básica de VLAN para dispositivos IoT e invitados. Sin embargo, no conviene esperar a que surja un problema para implementar una estructura, ya que es mucho más difícil adaptar la segmentación a una red desorganizada que planificarla con antelación.

Gestionar una red sin visibilidad ni historial

Reiniciar el sistema es la respuesta predeterminada ante un problema de red. Es eficaz para ciertos problemas, pero en realidad no se aprende mucho con un reinicio. Mientras no haya visibilidad, los problemas seguirán pareciendo aleatorios. La mayoría de ellos, como los picos de latencia, la pérdida de paquetes y los fallos de itinerancia, dejan rastros si tu router admite un registro adecuado y lo tienes activado.

Pero si no los buscas, no los encontrarás. Aprenderás a abordar los problemas de forma diferente al realizar registros básicos, una monitorización sencilla o revisar gráficos históricos. De esta manera, en lugar de adivinar, correlacionarás eventos y detectarás patrones. Observar la red proporciona contexto y permite tomar decisiones meditadas para configurar una red doméstica correctamente, todo un arte y todo un desafío.

Fuentes:

https://www.muycomputer.com/2026/03/20/seis-errores-comunes-que-debes-evitar-al-configurar-una-red-domestica/

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.