Tutoriales y Manuales

Entradas Mensuales

-

▼

2026

(Total:

4083

)

-

▼

mayo

(Total:

780

)

-

Firefox Nova: el gran rediseño del navegador libre

Firefox Nova: el gran rediseño del navegador libre

-

El navegador Vivaldi 8.0 se renueva

El navegador Vivaldi 8.0 se renueva

-

La memoria es un 435% más cara en los racks de ser...

La memoria es un 435% más cara en los racks de ser...

-

Lenovo vende consola con juegos piratas en China

Lenovo vende consola con juegos piratas en China

-

El FBI alerta sobre Kali365 ante el aumento del ph...

El FBI alerta sobre Kali365 ante el aumento del ph...

-

Google expone fallo grave en Chromium

Google expone fallo grave en Chromium

-

Discord activa cifrado de extremo a extremo en vid...

Discord activa cifrado de extremo a extremo en vid...

-

YouTube Premium Lite gratis con el plan Google AI Pro

YouTube Premium Lite gratis con el plan Google AI Pro

-

España y LaLiga bajo sospecha por incumplir la DSA

España y LaLiga bajo sospecha por incumplir la DSA

-

NVIDIA se lanza a por el mercado CPU con Vera y am...

NVIDIA se lanza a por el mercado CPU con Vera y am...

-

Las CORSAIR Vengeance DDR5 se actualizan en silenc...

Las CORSAIR Vengeance DDR5 se actualizan en silenc...

-

La IA no reemplazará todos los empleos

La IA no reemplazará todos los empleos

-

Detenido en Canadá el operador de la botnet Kimwol...

Detenido en Canadá el operador de la botnet Kimwol...

-

ZeroWriter Fold: el portátil solo para escribir

ZeroWriter Fold: el portátil solo para escribir

-

RHEL 10.2 potencia IA, modo imagen y seguridad pos...

RHEL 10.2 potencia IA, modo imagen y seguridad pos...

-

Vulnerabilidades críticas en Chrome permiten ejecu...

Vulnerabilidades críticas en Chrome permiten ejecu...

-

SUSE pide a la UE priorizar el código abierto

SUSE pide a la UE priorizar el código abierto

-

Nvidia superará a Intel y AMD en CPUs

Nvidia superará a Intel y AMD en CPUs

-

Policía interviene el servicio “First VPN”, utiliz...

Policía interviene el servicio “First VPN”, utiliz...

-

Robots de Figure clasifican paquetes sin pausa

Robots de Figure clasifican paquetes sin pausa

-

PC con RTX 5080 silencioso termina siendo un horno

PC con RTX 5080 silencioso termina siendo un horno

-

Fraude de clics en Android: 455 apps maliciosas

Fraude de clics en Android: 455 apps maliciosas

-

Data Brokers de la Dark Web venden filtraciones an...

Data Brokers de la Dark Web venden filtraciones an...

-

Requisitos mínimos de GTA VI para PC

Requisitos mínimos de GTA VI para PC

-

PS5 hackeada ejecuta Linux y juegos AAA

PS5 hackeada ejecuta Linux y juegos AAA

-

Malware TamperedChef usa apps productivas firmadas...

Malware TamperedChef usa apps productivas firmadas...

-

Nuevos 0-days de Microsoft Defender explotados act...

Nuevos 0-days de Microsoft Defender explotados act...

-

Vulnerabilidad de 9 años en el kernel de Linux per...

Vulnerabilidad de 9 años en el kernel de Linux per...

-

Demandan a Team Group por 1,1 millones debido a pu...

Demandan a Team Group por 1,1 millones debido a pu...

-

Sound Blaster AE-X: Creative vuelve al mercado de ...

Sound Blaster AE-X: Creative vuelve al mercado de ...

-

AMD responde a NVIDIA y Apple con Ryzen AI Halo: u...

AMD responde a NVIDIA y Apple con Ryzen AI Halo: u...

-

Vulnerabilidad crítica de Cisco Secure Workload pe...

Vulnerabilidad crítica de Cisco Secure Workload pe...

-

AMD Ryzen AI Halo: IA local en tu PC

AMD Ryzen AI Halo: IA local en tu PC

-

TDF defiende ODF frente a Microsoft

TDF defiende ODF frente a Microsoft

-

Guía de Windows 11 Insider

Guía de Windows 11 Insider

-

Una wikipedia de tu vida para dejar un buen legado...

Una wikipedia de tu vida para dejar un buen legado...

-

Google crea mundos reales con IA con Project Genie

Google crea mundos reales con IA con Project Genie

-

Publicado exploit PoC de vulnerabilidad DirtyDecry...

Publicado exploit PoC de vulnerabilidad DirtyDecry...

-

OpenAI planea salir a bolsa con valoración récord

OpenAI planea salir a bolsa con valoración récord

-

Starlink sube precios en España

Starlink sube precios en España

-

Publicidad intrusiva en Android Auto via Google Maps

Publicidad intrusiva en Android Auto via Google Maps

-

Nuevos juegos en GeForce Now

Nuevos juegos en GeForce Now

-

Stroustrup critica la lentitud de Python frente a C++

Stroustrup critica la lentitud de Python frente a C++

-

Flipper presenta el nuevo Flipper One Modular Linu...

Flipper presenta el nuevo Flipper One Modular Linu...

-

DIGI llega al Reino Unido

DIGI llega al Reino Unido

-

Botnet Void usa contratos inteligentes de Ethereum...

Botnet Void usa contratos inteligentes de Ethereum...

-

IA ya supera el Test de Turing

IA ya supera el Test de Turing

-

Filtradas 46 mil contraseñas en texto plano tras b...

Filtradas 46 mil contraseñas en texto plano tras b...

-

Microsoft alerta sobre dos vulnerabilidades de Def...

Microsoft alerta sobre dos vulnerabilidades de Def...

-

Vulnerabilidad en Claude Code expone credenciales ...

Vulnerabilidad en Claude Code expone credenciales ...

-

OpenAI resuelve problema matemático de hace 80 años

OpenAI resuelve problema matemático de hace 80 años

-

Nvidia ya no reporta ventas de gráficas como segme...

Nvidia ya no reporta ventas de gráficas como segme...

-

Malware BadIIS secuestra servidores IIS y redirige...

Malware BadIIS secuestra servidores IIS y redirige...

-

Filtrados repositorios internos de GitHub mediante...

Filtrados repositorios internos de GitHub mediante...

-

Google reinventa la búsqueda con IA

Google reinventa la búsqueda con IA

-

Microsoft libera herramientas de código abierto pa...

Microsoft libera herramientas de código abierto pa...

-

Microsoft desactiva el servicio de firmas de malwa...

Microsoft desactiva el servicio de firmas de malwa...

-

Vulnerabilidad crítica en Drupal Core

Vulnerabilidad crítica en Drupal Core

-

Vulnerabilidad de FreePBX permite acceso a portale...

Vulnerabilidad de FreePBX permite acceso a portale...

-

Fallo de escalada de privilegios en Pardus Linux p...

Fallo de escalada de privilegios en Pardus Linux p...

-

Vulnerabilidad de ExifTool permite comprometer Mac...

Vulnerabilidad de ExifTool permite comprometer Mac...

-

Dos ejecutivos estadounidenses se declaran culpabl...

Dos ejecutivos estadounidenses se declaran culpabl...

-

Demanda de 100 millones contra Pizza Hut por siste...

Demanda de 100 millones contra Pizza Hut por siste...

-

Nuevo ataque GhostTree bloquea EDR y evita análisi...

Nuevo ataque GhostTree bloquea EDR y evita análisi...

-

Revolut detecta usuarios de IPTV pirata mediante l...

Revolut detecta usuarios de IPTV pirata mediante l...

-

Extension maliciosa de Nx Console para VS Code com...

Extension maliciosa de Nx Console para VS Code com...

-

AMD presenta los procesadores EPYC 8005 «Sorano» c...

AMD presenta los procesadores EPYC 8005 «Sorano» c...

-

Nueva vulnerabilidad de NGINX en JavaScript (njs) ...

Nueva vulnerabilidad de NGINX en JavaScript (njs) ...

-

Teleyeglasses: el origen de las gafas inteligentes

Teleyeglasses: el origen de las gafas inteligentes

-

NASA sufre estafa de phishing china

NASA sufre estafa de phishing china

-

Netflix dificulta la búsqueda de contenido

Netflix dificulta la búsqueda de contenido

-

En la India usan páginas falsas de impuestos para ...

En la India usan páginas falsas de impuestos para ...

-

FBI: Las estafas con cajeros de criptomonedas cost...

FBI: Las estafas con cajeros de criptomonedas cost...

-

Nueva IA crea canciones en segundos

Nueva IA crea canciones en segundos

-

Microsoft desmantela red de firmas de malware util...

Microsoft desmantela red de firmas de malware util...

-

La GPU Lisuan LX 7G100 Founders Edition: GPU china...

La GPU Lisuan LX 7G100 Founders Edition: GPU china...

-

Operación Ramz incauta 53 servidores vinculados a ...

Operación Ramz incauta 53 servidores vinculados a ...

-

Los usuarios de PC apenas compran placas base, las...

Los usuarios de PC apenas compran placas base, las...

-

Desmantelan red de fraude publicitario en Android ...

Desmantelan red de fraude publicitario en Android ...

-

Nuevo RPG del Señor de los Anillos

Nuevo RPG del Señor de los Anillos

-

Microsoft libera RAMPART y Clarity para reforzar l...

Microsoft libera RAMPART y Clarity para reforzar l...

-

Vulnerabilidad PinTheft en Linux permite acceso ro...

Vulnerabilidad PinTheft en Linux permite acceso ro...

-

Fedora elimina paquetes de Deepin por seguridad

Fedora elimina paquetes de Deepin por seguridad

-

Heroic Launcher mejora modo consola y personalización

Heroic Launcher mejora modo consola y personalización

-

Laurene Powell, viuda de Steve Jobs, ha gastado má...

Laurene Powell, viuda de Steve Jobs, ha gastado má...

-

Bots representan el 53% del tráfico web global

Bots representan el 53% del tráfico web global

-

Filtración en Grafana provocada por falta de rotac...

Filtración en Grafana provocada por falta de rotac...

-

IA reemplazará Python pero no toda la programación

IA reemplazará Python pero no toda la programación

-

GitHub confirma robo masivo de repositorios internos

GitHub confirma robo masivo de repositorios internos

-

Discord implementa el cifrado de extremo a extremo...

Discord implementa el cifrado de extremo a extremo...

-

Intel Crescent Island: así será la tarjeta gráfica...

Intel Crescent Island: así será la tarjeta gráfica...

-

Google Pics revoluciona la edición de imágenes con IA

Google Pics revoluciona la edición de imágenes con IA

-

Meta reubica a 7.000 empleados en IA

Meta reubica a 7.000 empleados en IA

-

Webworm utiliza Discord y la API de MS Graph para ...

Webworm utiliza Discord y la API de MS Graph para ...

-

The Gentlemen Ransomware ataca Windows, Linux, NAS...

The Gentlemen Ransomware ataca Windows, Linux, NAS...

-

TeamPCP compromete Microsoft Python Client Durable...

TeamPCP compromete Microsoft Python Client Durable...

-

Vulnerabilidades críticas de PostgreSQL permiten e...

Vulnerabilidades críticas de PostgreSQL permiten e...

-

MSI GeForce RTX 5080 16G The Mandalorian and Grogu...

MSI GeForce RTX 5080 16G The Mandalorian and Grogu...

-

Usan herramienta de Windows MSHTA para distribuir ...

Usan herramienta de Windows MSHTA para distribuir ...

-

Google Gemini Omni para crear vídeos hiperrealistas

Google Gemini Omni para crear vídeos hiperrealistas

-

-

▼

mayo

(Total:

780

)

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

Un exploit zero-day llamado YellowKey permite abrir unidades con BitLocker usando archivos en un USBEl investigador Chaotic Eclipse ha revelado dos vulnerabilidades críticas: YellowKey y GreenPlasma. YellowKey permite acceder a discos prote...

-

Se ha revelada una vulnerabilidad crítica en el kernel de Linux, identificada como CVE-2026-46333 y apodada “ssh-keysign-pwn” . Este fallo ...

-

Existen cuatro videojuegos diseñados para aprender Linux desde cero o mejorar conocimientos mediante retos prácticos y divertidos .

El ransomware Kyber capaz atacar sistemas Windows y ESXi

El ransomware Kyber capaz atacar sistemas Windows y ESXi

Ransomware Kyber ataca Windows y ESXi

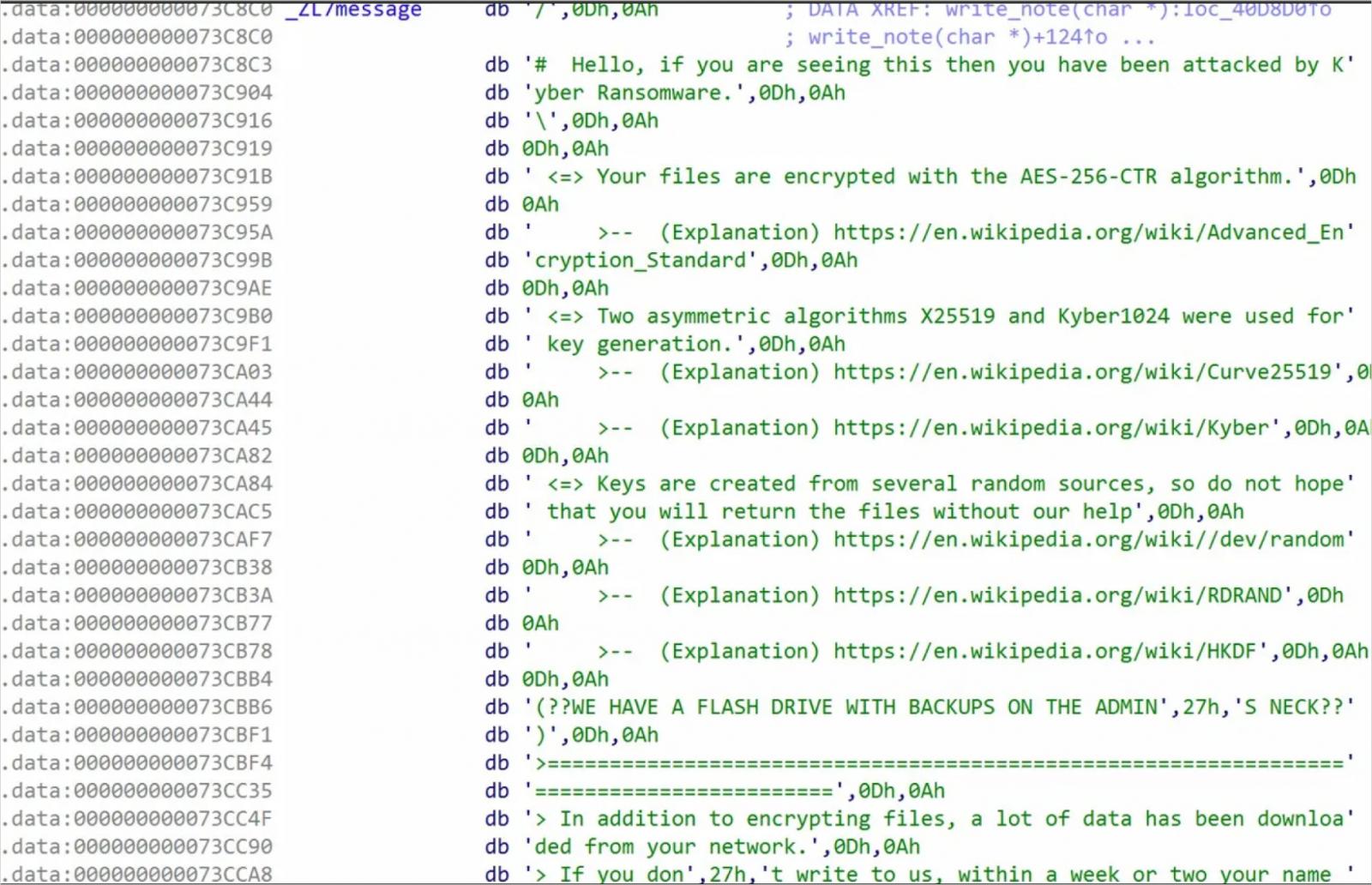

Una nueva operación de ransomware Kyber está atacando recientemente sistemas Windows y servidores VMware ESXi, con una variante que implementa el cifrado post-cuántico Kyber1024.

La empresa de ciberseguridad Rapid7 detectó y analizó dos variantes distintas de Kyber en marzo de 2026 durante una intervención. Ambas variantes se desplegaron en la misma red: una dirigida a VMware ESXi y la otra a servidores de archivos Windows.

"La variante para ESXi está diseñada específicamente para entornos VMware, con capacidades de cifrado de almacenes de datos, terminación opcional de máquinas virtuales y alteración de interfaces de administración", explica Rapid7. "La variante para Windows, escrita en Rust, incluye una función autodenominada 'experimental' para atacar Hyper-V".

Ambas variantes comparten el mismo ID de campaña e infraestructura de rescate basada en Tor, por lo que fueron desplegadas por la misma filial de ransomware, que probablemente buscaba maximizar el impacto cifrando todos los servidores simultáneamente.

Hasta el momento, solo se ha encontrado una víctima registrada en el portal de extorsión de datos de Kyber, que es un contratista de defensa y proveedor de servicios de TI estadounidense multimillonario.

Rapid7 afirma que la variante ESXi enumera todas las máquinas virtuales (VM) de la infraestructura, cifra los archivos de almacenamiento de datos y luego modifica las interfaces ESXi con notas de rescate para guiar a las víctimas a través del proceso de pago y recuperación.

Aunque anuncia un cifrado "postcuántico" basado en la encapsulación de claves Kyber1024, Rapid7 ha comprobado que estas afirmaciones son falsas para el cifrador de Linux ESXi.

En la versión para Linux, el ransomware utiliza ChaCha8 para el cifrado de archivos y RSA-4096 para el cifrado de claves.

Los archivos pequeños (<1 MB) se cifran por completo y se les añade la extensión ".xhsyw", mientras que los archivos entre 1 MB y 4 MB solo tienen cifrado el primer MB. Los archivos de más de 4 MB se cifran de forma intermitente según la configuración del operador.

La variante para Windows, escrita en Rust, implementa Kyber1024 y X25519 para la protección de claves, en consonancia con lo que afirma la nota de rescate. "Esto confirma que Kyber no se utiliza para el cifrado directo de archivos. En cambio, Kyber1024 protege el material de la clave simétrica, mientras que AES-CTR se encarga del cifrado de grandes volúmenes de datos", explica Rapid7.

Si bien el uso de criptografía post-cuántica es destacable, no cambia el resultado para las víctimas. Independientemente de si el atacante utiliza RSA o Kyber1024, los archivos siguen siendo irrecuperables sin acceso a la clave privada del atacante.

La variante para Windows añade la extensión «.#~~~» a los archivos cifrados, finaliza los servicios, elimina las copias de seguridad e incluye una función experimental para apagar las máquinas virtuales Hyper-V.

La variante para Windows está diseñada para eliminar una amplia gama de rutas de recuperación de datos, borrando las instantáneas de usuario, deshabilitando la reparación de arranque, deteniendo los servicios de SQL, Exchange y copias de seguridad, borrando los registros de eventos y vaciando la Papelera de reciclaje de Windows.

Rapid7 destacó una elección inusual de mutex en la versión de Kyber para Windows, que parece hacer referencia a una canción de la plataforma musical Boomplay. En general, la versión para Windows parece más madura técnicamente, mientras que la versión para ESXi actualmente carece de algunas de sus funcionalidades.

Fuentes:

http://blog.segu-info.com.ar/2026/04/ransomware-kyber-ataca-windows-y-esxi.html

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.