Tutoriales y Manuales

Entradas Mensuales

-

▼

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

▼

enero

(Total:

165

)

-

Inteligencia artificial, TOPs y tokens

Inteligencia artificial, TOPs y tokens

-

uBlock Origin dejará de funcionar en Chrome

uBlock Origin dejará de funcionar en Chrome

-

Francia tenía su propia IA para competir con ChatG...

Francia tenía su propia IA para competir con ChatG...

-

México pide en una carta a Google corregir lo que ...

México pide en una carta a Google corregir lo que ...

-

GPU AMD RX 7900 XTX supera a la NVIDIA RTX 4090 en...

GPU AMD RX 7900 XTX supera a la NVIDIA RTX 4090 en...

-

El FBI cierra los dominios de los foros de pirater...

El FBI cierra los dominios de los foros de pirater...

-

DeepSeek sufre una filtración de datos

DeepSeek sufre una filtración de datos

-

Actualizaciones de seguridad críticas para iPhone,...

Actualizaciones de seguridad críticas para iPhone,...

-

Parece un inocente PDF, pero es una estafa bancari...

Parece un inocente PDF, pero es una estafa bancari...

-

DeepSeek tendrá un clon «100% abierto» desarrollad...

DeepSeek tendrá un clon «100% abierto» desarrollad...

-

¿Qué son los tokens en el contexto de los LLM?

¿Qué son los tokens en el contexto de los LLM?

-

¿Qué es el destilado de una LLM?

¿Qué es el destilado de una LLM?

-

Se saltan el sistema de cifrado BitLocker de Windo...

Se saltan el sistema de cifrado BitLocker de Windo...

-

Facebook bloquea cualquier tema de Linux de Distro...

Facebook bloquea cualquier tema de Linux de Distro...

-

Ramsomware Makop y Lynx

Ramsomware Makop y Lynx

-

NVIDIA pide explicaciones a Super Micro por vender...

NVIDIA pide explicaciones a Super Micro por vender...

-

Investigadores canadienses afirman que un ajuste d...

Investigadores canadienses afirman que un ajuste d...

-

Vulnerabilidad crítica en Cacti (SNMP)

Vulnerabilidad crítica en Cacti (SNMP)

-

FARM discos duros Seagate

FARM discos duros Seagate

-

DeepSeek habría sido entrenada con datos robados a...

DeepSeek habría sido entrenada con datos robados a...

-

Alibaba presenta Qwen2.5-Max, su poderosa IA

Alibaba presenta Qwen2.5-Max, su poderosa IA

-

Huawei dice tener un chip para IA igual de potente...

Huawei dice tener un chip para IA igual de potente...

-

El fabricante de móviles Oppo es víctima de una gr...

El fabricante de móviles Oppo es víctima de una gr...

-

DeepSeek puede crear malware para robar tarjetas d...

DeepSeek puede crear malware para robar tarjetas d...

-

Historia del fabricante Asus

Historia del fabricante Asus

-

Instalar DeepSeek (destilado) con Ollama en tu ord...

Instalar DeepSeek (destilado) con Ollama en tu ord...

-

Lossless Scaling: ¿Qué es y cómo funciona?

Lossless Scaling: ¿Qué es y cómo funciona?

-

Una hora de anuncios para ver un simple vídeo de Y...

Una hora de anuncios para ver un simple vídeo de Y...

-

Herramientas gratuitas para transcribir de audio a...

Herramientas gratuitas para transcribir de audio a...

-

OpenAI Operator: el agente de IA que automatiza ta...

OpenAI Operator: el agente de IA que automatiza ta...

-

DeepSeek Janus-Pro-7B, otro modelo de IA multimoda...

DeepSeek Janus-Pro-7B, otro modelo de IA multimoda...

-

DeepSeek es víctima de un ataque DDoS

DeepSeek es víctima de un ataque DDoS

-

NVIDIA DLSS 4 (Tecnología de Escalado de nvidia)

NVIDIA DLSS 4 (Tecnología de Escalado de nvidia)

-

Sony abandona los discos Blu-Ray grabables, MiniDi...

Sony abandona los discos Blu-Ray grabables, MiniDi...

-

Vulnerabilidad en el framework Llama Stack de Meta...

Vulnerabilidad en el framework Llama Stack de Meta...

-

PayPal pagará 2 millones de dólares por la filtrac...

PayPal pagará 2 millones de dólares por la filtrac...

-

DeepSeek, la herramienta china que revoluciona la ...

DeepSeek, la herramienta china que revoluciona la ...

-

119 vulnerabilidades de seguridad en implementacio...

119 vulnerabilidades de seguridad en implementacio...

-

Cómo bloquear y demorar bots IA de Scraping web

Cómo bloquear y demorar bots IA de Scraping web

-

Oracle, en negociaciones con ByteDance para compra...

Oracle, en negociaciones con ByteDance para compra...

-

Descubren que Elon Musk hacía trampas en los juego...

Descubren que Elon Musk hacía trampas en los juego...

-

Por ser cliente de Movistar en España tienes grati...

Por ser cliente de Movistar en España tienes grati...

-

HDMI 2.2 VS DisplayPort 2.1

HDMI 2.2 VS DisplayPort 2.1

-

Filtrados datos personales de asegurados de Asisa

Filtrados datos personales de asegurados de Asisa

-

Los fallos que cometió Ulbricht para ser detenido:...

Los fallos que cometió Ulbricht para ser detenido:...

-

Instagram desata las críticas de los usuarios espa...

Instagram desata las críticas de los usuarios espa...

-

Donald Trump indulta a Ross Ulbricht, creador del ...

Donald Trump indulta a Ross Ulbricht, creador del ...

-

Alia, la IA del Gobierno Español, es un desastre: ...

Alia, la IA del Gobierno Español, es un desastre: ...

-

Stargate, un proyecto de Estados Unidos para inver...

Stargate, un proyecto de Estados Unidos para inver...

-

Ataques del ransomware BlackBasta mediante Microso...

Ataques del ransomware BlackBasta mediante Microso...

-

El mayor ataque DDoS registrado alcanzó 5,6Tb/s me...

El mayor ataque DDoS registrado alcanzó 5,6Tb/s me...

-

Tras el éxito de Doom en documentos PDF, ahora tam...

Tras el éxito de Doom en documentos PDF, ahora tam...

-

Cae una banda de ciberestafadores que enviaba hast...

Cae una banda de ciberestafadores que enviaba hast...

-

Cómo desactivar el Antimalware Service Executable ...

Cómo desactivar el Antimalware Service Executable ...

-

Herramienta Restablecer Windows

Herramienta Restablecer Windows

-

Seagate llega a los 36 TB con sus nuevos discos du...

Seagate llega a los 36 TB con sus nuevos discos du...

-

YST (‘Yo soy tú’, como se autodenominó irónicament...

YST (‘Yo soy tú’, como se autodenominó irónicament...

-

¿Qué es la pipeline?

¿Qué es la pipeline?

-

Una chica de 28 años se enamora de ChatGPT

Una chica de 28 años se enamora de ChatGPT

-

Copilot+ ya permite la búsqueda local

Copilot+ ya permite la búsqueda local

-

DORA: la normativa europea que obliga a los bancos...

DORA: la normativa europea que obliga a los bancos...

-

Apple desactiva funciones de Apple Intelligence po...

Apple desactiva funciones de Apple Intelligence po...

-

La empresa de hosting GoDaddy, obligada a reforzar...

La empresa de hosting GoDaddy, obligada a reforzar...

-

Domina los ficheros PDF con dos servicios Docker

Domina los ficheros PDF con dos servicios Docker

-

OpenAI desarrolla una IA para prolongar la vida hu...

OpenAI desarrolla una IA para prolongar la vida hu...

-

TikTok cierra en Estados Unidos

TikTok cierra en Estados Unidos

-

Vulnerabilidad permite eludir UEFI Secure Boot

Vulnerabilidad permite eludir UEFI Secure Boot

-

Normativa Drones España 2025

Normativa Drones España 2025

-

Robados los datos personales de 97.000 aspirantes ...

Robados los datos personales de 97.000 aspirantes ...

-

¿Cómo volar un dron de noche? Esta es la normativa...

¿Cómo volar un dron de noche? Esta es la normativa...

-

Expuestas 15.000 configuraciones robadas de FortiG...

Expuestas 15.000 configuraciones robadas de FortiG...

-

Filtración masiva en China expone 1.500 millones d...

Filtración masiva en China expone 1.500 millones d...

-

Un ciberataque expone la identidad de 160.000 guar...

Un ciberataque expone la identidad de 160.000 guar...

-

La Policía de España advierte sobre una nueva técn...

La Policía de España advierte sobre una nueva técn...

-

Microsoft estrena protección del administrador de ...

Microsoft estrena protección del administrador de ...

-

Windows 11 con sólo 184 MB de RAM

Windows 11 con sólo 184 MB de RAM

-

Evilginx 3 para ataques man-in-the-middle mediante...

Evilginx 3 para ataques man-in-the-middle mediante...

-

Cómo Barcelona se convirtió en un centro de empres...

Cómo Barcelona se convirtió en un centro de empres...

-

El Gobierno de España anuncia la creación de un Ce...

El Gobierno de España anuncia la creación de un Ce...

-

RDP Bitmap Forensics para investigaciones DFIR

RDP Bitmap Forensics para investigaciones DFIR

-

Más de 660.000 servidores Rsync expuestos a ataque...

Más de 660.000 servidores Rsync expuestos a ataque...

-

El FBI elimina el malware chino PlugX en 4.250 ord...

El FBI elimina el malware chino PlugX en 4.250 ord...

-

Hiren's BootCD PE con Windows 11

Hiren's BootCD PE con Windows 11

-

Las chicas del ENIAC y las programadoras de los Co...

Las chicas del ENIAC y las programadoras de los Co...

-

Trucos de Windows 11

Trucos de Windows 11

-

Millones de cuentas vulnerables por fallo en OAuth...

Millones de cuentas vulnerables por fallo en OAuth...

-

Si no actualizas a Windows 11, no podrás usar Offi...

Si no actualizas a Windows 11, no podrás usar Offi...

-

Jugar al DOOM dentro de un archivo PDF

Jugar al DOOM dentro de un archivo PDF

-

Los mejores procesadores para jugar en 2025, ¿cuán...

Los mejores procesadores para jugar en 2025, ¿cuán...

-

"Explotación masiva" de los firewalls de Fortinet ...

"Explotación masiva" de los firewalls de Fortinet ...

-

Cómo funciona la sincronización en el almacenamien...

Cómo funciona la sincronización en el almacenamien...

-

Parallels ya permite emular Windows y Linux las Ma...

Parallels ya permite emular Windows y Linux las Ma...

-

Ransomware en Servidores ESXi: Amenazas, Vulnerabi...

Ransomware en Servidores ESXi: Amenazas, Vulnerabi...

-

Roban información con Infostealer Lumma mediante t...

Roban información con Infostealer Lumma mediante t...

-

Cómo compartir contraseñas en Google Chrome con "M...

Cómo compartir contraseñas en Google Chrome con "M...

-

El arquitecto jefe de Xeon cambia de Intel a Qualc...

El arquitecto jefe de Xeon cambia de Intel a Qualc...

-

Hackean cuentas de Path of Exile 2 tras robar una ...

Hackean cuentas de Path of Exile 2 tras robar una ...

-

Microsoft consigue que su IA se vuelva experta en ...

Microsoft consigue que su IA se vuelva experta en ...

-

Cómo instalar Stremio en Raspberry Pi para conecta...

Cómo instalar Stremio en Raspberry Pi para conecta...

-

"Free our Feeds" quiere evitar que los millonarios...

"Free our Feeds" quiere evitar que los millonarios...

-

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

Un exploit zero-day llamado YellowKey permite abrir unidades con BitLocker usando archivos en un USBEl investigador Chaotic Eclipse ha revelado dos vulnerabilidades críticas: YellowKey y GreenPlasma. YellowKey permite acceder a discos prote...

-

Existen cuatro videojuegos diseñados para aprender Linux desde cero o mejorar conocimientos mediante retos prácticos y divertidos .

-

Se ha revelada una vulnerabilidad crítica en el kernel de Linux, identificada como CVE-2026-46333 y apodada “ssh-keysign-pwn” . Este fallo ...

uBlock Origin dejará de funcionar en Chrome

uBlock Origin dejará de funcionar en Chrome

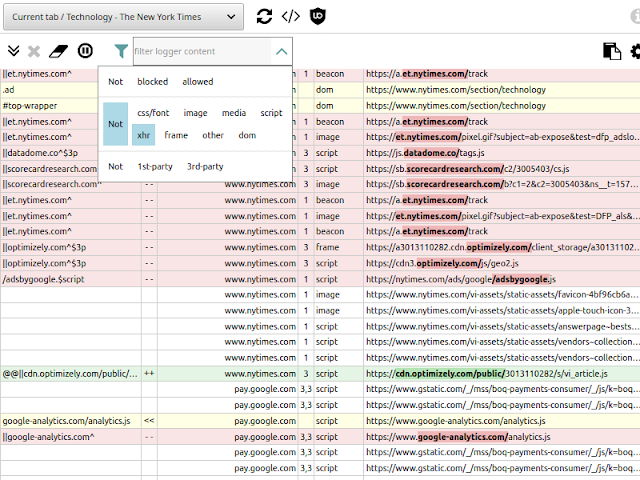

Por qué uBlock Origin no funciona en Chrome. Qué es Manifest V3 y por qué esta nueva norma es importante para las extensiones. Además, te proporciono alternativas para que continúes bloqueando contenido en tu navegador. Si has recibido un mensaje en el que se te advierte de que pronto esta extensión va a dejar de funcionar.

¿Por qué uBlock Origin no funciona en Chrome en 2025?

La mayoría de los navegador actuales se basan en Chromium. Este es un proyecto de código abierto que cualquier empresa pueda tomar y adaptar a sus necesidades. Por ejemplo, Microsoft Edge es un navegador Chromium. En esencia, funciona igual que Chrome, pero los servicios que integra son los de Microsoft. La cuestión es que, aunque este proyecto es de código abierto, está fuertemente controlado por Google. Y ese es el motivo principal por el que uBlock Origin no funciona en Chrome. También es la razón por la que pronto dejará de hacerlo en un montón de navegadores más.

Uno de los últimos cambios que ha hecho Google es el de dejar de dar soporte a Manifest V2. Simplificando mucho el asunto, esta es como la guía que deben cumplir los desarrolladores de extensiones para crear complementos que funcionen en Chrome y otros navegadores. Lo cierto es que Manifest V2 es bastante permisivo con las extensiones. Les permitía, mediante una API llamada webRequest, interceptar el tráfico de red.

Gracias a que esto era posible, bloqueadores de anuncios y contenido como uBlock Origin podían funcionar de manera eficiente. Simplemente, capturaban ciertos elementos y los detenían antes de que se cargaran para evitar que se mostraran anuncios o se activaran rastreadores. ¿Cuál es el problema?

Manifest V2 no era lo suficientemente seguro, ni privado. Daba manga ancha a las extensiones y eso les permitía monitorizar de manera muy exacta al usuario. De hecho, el propio creador de uBlock Origin reconoce esto en su web oficial:

Manifest V3 es la última versión del manifiesto de la plataforma de Extensiones de Chrome. Introduce varios cambios destinados a mejorar la seguridad, la privacidad y el rendimiento. Uno de los cambios más significativos es la modificación de la API webRequest, que muchos bloqueadores de contenido utilizan para interceptar y modificar las solicitudes de red.

Por decirlo así, con Manifest V3, Google para los pies a muchas extensiones que tenían barra libre para interceptar el tráfico del usuario, entre ellas uBlock Origin. Ahora, es necesario que utilicen una API denominada declarativeNetRequest, que también permite bloquear elementos, pero de manera estática y no dinámica.

¿Y cuál es la polémica? Aunque Manifest V3 ciertamente mejora la privacidad y la seguridad de los usuarios, muchos ven en su implementación una declaración de guerra por parte de Google hacia los bloqueadores de anuncios. No hay que olvidar que esta empresa se dedica, principalmente, a la venta de publicidad en Internet. Sin duda, es un conflicto de intereses importante.

Con la llegada de Manifest V3 (MV3), muchos usuarios están preocupados por el futuro de los bloqueadores de anuncios como uBlock Origin. Manifest V3 es una actualización significativa de la plataforma de extensiones de Chrome, que introduce cambios que afectan a cómo las extensiones interactúan con el contenido web. Esto es lo que necesitas saber sobre MV3, cómo afecta a uBlock Origin y qué alternativas están disponibles.

¿Qué es Manifest V3?

Manifest V3 es la última versión del manifiesto de la plataforma de Extensiones de Chrome. Introduce varios cambios destinados a mejorar la seguridad, la privacidad y el rendimiento. Uno de los cambios más significativos es la modificación de la API

webRequest, que muchos bloqueadores de contenido utilizan para interceptar y modificar las solicitudes de red.¿Cómo afecta MV3 a uBlock Origin?

uBlock Origin depende en gran medida de la API

webRequestpara bloquear contenido no deseado antes de que se cargue. Con MV3, la APIwebRequestestá limitada, y se anima a las extensiones a utilizar la nueva APIdeclarativeNetRequesten su lugar. Esta nueva API permite reglas predefinidas pero carece de algunas de las capacidades dinámicas que uBlock Origin utiliza para el bloqueo avanzado de contenido.

Si uBlock Origin no funciona en Chrome, ¿qué alternativas hay?

Ahora que uBlock Origin no funciona en Chrome, se abren algunas vías alternativas. ¿Cuáles son? Aquí te dejo cuatro propuestas.

Usa uBlock Origin en Firefox

Emplea un navegador con bloqueador integrado

Bajo mi punto de vista, Brave es el mejor navegador con bloqueador integrado. Básicamente, incluye todas las funciones de uBlock Origin, pero sin necesidad de instalar una extensión. Sus escudos (así se llaman) bloquean anuncios, rastreadores y huellas digitales. Además, incluye una opción para agregar filtros personalizados. Por supuesto, el equipo de Brave ya ha confirmado que, aunque implementen Manifest V3, los escudos van a seguir funcionando porque están integrados en el código del navegador.

Sigue en Chrome con uBlock Origin Lite

Ahora que uBlock Origin no funciona en Chrome, su creador ha lanzado la versión Lite. Las limitaciones de esta versión son las siguientes:

- Las listas de filtros se actualizan solo cuando se actualiza la extensión.

- Muchos filtros se eliminan en el momento de la conversión debido a la sintaxis de filtro limitada de MV3.

- No permite agregar tus propios filtros, ni importar listas externas.

- No cuenta con selector de elementos en el menú contextual.

- No cuenta con exclusión de sitios.

- No tiene filtrado dinámico.

Ahora bien, para el usuario medio, que solo busca bloquear anuncios, esta extensión será más que suficiente.

Instala otras extensiones en Chrome

Además de uBlock Origin, hay otras extensiones que siguen funcionando y que ya se han adaptado a MV3. Por ejemplo, tienes AdGuard, que también es muy buena y de código abierto.

Fuentes:

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.