Tutoriales y Manuales

Entradas Mensuales

-

▼

2026

(Total:

4643

)

-

▼

junio

(Total:

260

)

-

Todo sobre los Pixel 11

Todo sobre los Pixel 11

-

Nueva vulnerabilidad de Linux permite escalar priv...

Nueva vulnerabilidad de Linux permite escalar priv...

-

La alianza de navegadores (BCA) demanda a Microsof...

La alianza de navegadores (BCA) demanda a Microsof...

-

Nidos de pájaro hechos con fibra óptica: el peligr...

Nidos de pájaro hechos con fibra óptica: el peligr...

-

RTX Spark: el reto de apps x86 y juegos

RTX Spark: el reto de apps x86 y juegos

-

Linux Foundation respalda la IA para crear empleo

Linux Foundation respalda la IA para crear empleo

-

FBI: China recluta espías en LinkedIn

FBI: China recluta espías en LinkedIn

-

UNC3753 empleó vishing e intrusiones físicas en ca...

UNC3753 empleó vishing e intrusiones físicas en ca...

-

Nuevo modo de bloqueo de ChatGPT contra inyeccione...

Nuevo modo de bloqueo de ChatGPT contra inyeccione...

-

Anthropic pide frenar la IA para evitar perder el ...

Anthropic pide frenar la IA para evitar perder el ...

-

Ataque de ransomware mantiene cerrada escuela secu...

Ataque de ransomware mantiene cerrada escuela secu...

-

Nuevo Lucid Stealer ataca 18 navegadores, billeter...

Nuevo Lucid Stealer ataca 18 navegadores, billeter...

-

Chrome corrige 429 vulnerabilidades, 22 críticas

Chrome corrige 429 vulnerabilidades, 22 críticas

-

Una aplicación para «estropear» vídeos convirtiénd...

Una aplicación para «estropear» vídeos convirtiénd...

-

WhatsApp frustra ciberataque de NSO con el spyware...

WhatsApp frustra ciberataque de NSO con el spyware...

-

Anthropic crea IA de mejora infinita y pide detene...

Anthropic crea IA de mejora infinita y pide detene...

-

AMD niega la garantía de un Ryzen 9 7950X3D hinchado

AMD niega la garantía de un Ryzen 9 7950X3D hinchado

-

¿Dejarías que la IA publique por ti en tus redes s...

¿Dejarías que la IA publique por ti en tus redes s...

-

Xbox Series X25: Edición 25 aniversario

Xbox Series X25: Edición 25 aniversario

-

OWASP publica reporte de seguridad de IA para prof...

OWASP publica reporte de seguridad de IA para prof...

-

Varias vulnerabilidades XSS de VMware permiten iny...

Varias vulnerabilidades XSS de VMware permiten iny...

-

VS Code implementa un retraso de 2 horas en la act...

VS Code implementa un retraso de 2 horas en la act...

-

ChatGPT prepara su súper app de IA

ChatGPT prepara su súper app de IA

-

Microsoft advierte que Claude Code GitHub Action p...

Microsoft advierte que Claude Code GitHub Action p...

-

Cadena de RCE crítica en UniFi OS permite acceso r...

Cadena de RCE crítica en UniFi OS permite acceso r...

-

Google pagará millones a Elon Musk por sus centros...

Google pagará millones a Elon Musk por sus centros...

-

Nueva herramienta EDRChoker bloquea procesos EDR m...

Nueva herramienta EDRChoker bloquea procesos EDR m...

-

Lego recrea la Sagrada Familia con el set más gran...

Lego recrea la Sagrada Familia con el set más gran...

-

ChatGPT lanza modo de seguridad contra robos de datos

ChatGPT lanza modo de seguridad contra robos de datos

-

Grave vulnerabilidad RCE de Redis permite control ...

Grave vulnerabilidad RCE de Redis permite control ...

-

AMD va a por los portátiles gaming sin NVIDIA: Med...

AMD va a por los portátiles gaming sin NVIDIA: Med...

-

Nuevo grupo de amenazas OP-512 ataca servidores Mi...

Nuevo grupo de amenazas OP-512 ataca servidores Mi...

-

Nuevo juego para SEGA Master System tras 30 años

Nuevo juego para SEGA Master System tras 30 años

-

Cómo separar tus dispositivos domóticos del resto ...

Cómo separar tus dispositivos domóticos del resto ...

-

Nueva variante de Gafgyt ataca múltiples arquitect...

Nueva variante de Gafgyt ataca múltiples arquitect...

-

Nuevo ataque de Magecart convierte a Stripe en ser...

Nuevo ataque de Magecart convierte a Stripe en ser...

-

AMD EXPO Ultra Low Latency ya empieza a llegar a A...

AMD EXPO Ultra Low Latency ya empieza a llegar a A...

-

Intel frena los rumores sobre sus GPU Arc: seguirá...

Intel frena los rumores sobre sus GPU Arc: seguirá...

-

Publican paquete malicioso de Python que imita a P...

Publican paquete malicioso de Python que imita a P...

-

Microsoft corrige fallos críticos en Defender para...

Microsoft corrige fallos críticos en Defender para...

-

Apps gratuitas convierten silenciosamente televiso...

Apps gratuitas convierten silenciosamente televiso...

-

AMD promete nuevas arquitecturas y procesadores Ze...

AMD promete nuevas arquitecturas y procesadores Ze...

-

Usan herramientas confiables para desplegar malware

Usan herramientas confiables para desplegar malware

-

Apps gratuitas en Smart TVs Samsung y LG convierte...

Apps gratuitas en Smart TVs Samsung y LG convierte...

-

Las mejores herramientas para ataques DDoS simulados

Las mejores herramientas para ataques DDoS simulados

-

Google firma acuerdo de 920M mensuales con SpaceX;...

Google firma acuerdo de 920M mensuales con SpaceX;...

-

Un rayo quema un ordenador al haberse introducido ...

Un rayo quema un ordenador al haberse introducido ...

-

Error en un correo electrónico deja fuera a ciento...

Error en un correo electrónico deja fuera a ciento...

-

Vulnerabilidad crítica en Hugging Face Transformer...

Vulnerabilidad crítica en Hugging Face Transformer...

-

Gemini Go sustituye a Google Assistant en Android Go

Gemini Go sustituye a Google Assistant en Android Go

-

IA detecta 21 vulnerabilidades zero-day en FFmpeg ...

IA detecta 21 vulnerabilidades zero-day en FFmpeg ...

-

Nueva filtración de datos de la Universidad de Oxf...

Nueva filtración de datos de la Universidad de Oxf...

-

AMD se acerca peligrosamente a Intel en las estadí...

AMD se acerca peligrosamente a Intel en las estadí...

-

Guía de niveles de esfuerzo de Claude

Guía de niveles de esfuerzo de Claude

-

IA provoca 40.000 despidos tecnológicos en EE UU

IA provoca 40.000 despidos tecnológicos en EE UU

-

UE impulsa su soberanía digital e IA

UE impulsa su soberanía digital e IA

-

Android: el spyware Asin ataca a usuarios árabes m...

Android: el spyware Asin ataca a usuarios árabes m...

-

OWASP CVE Lite CLI: nueva herramienta de escaneo d...

OWASP CVE Lite CLI: nueva herramienta de escaneo d...

-

El socket Intel LGA1954 (Nova Lake-S) en el COMPUT...

El socket Intel LGA1954 (Nova Lake-S) en el COMPUT...

-

Chrome impulsará el modo IA de Google

Chrome impulsará el modo IA de Google

-

Se filtra la fecha de lanzamiento y especificacion...

Se filtra la fecha de lanzamiento y especificacion...

-

Brave Origin: minimalista, premium y gratis para L...

Brave Origin: minimalista, premium y gratis para L...

-

PS6 y Project Helix: duelo de 4K y FPS

PS6 y Project Helix: duelo de 4K y FPS

-

Google elimina Pixel Studio

Google elimina Pixel Studio

-

ChatGPT ahora recuerda todo

ChatGPT ahora recuerda todo

-

AMD no descarta un Ryzen 5 9600X3D: llegaría a fin...

AMD no descarta un Ryzen 5 9600X3D: llegaría a fin...

-

IA llega hasta los inodoros

IA llega hasta los inodoros

-

Usan falsa página de Claude Code para distribuir i...

Usan falsa página de Claude Code para distribuir i...

-

Meta instala tiendas en EE. UU. para servidores de...

Meta instala tiendas en EE. UU. para servidores de...

-

AMD detalla FSR 4.1 para RDNA 3.5

AMD detalla FSR 4.1 para RDNA 3.5

-

Filtración de GPT-5.6: OpenAI prepara un salto masivo

Filtración de GPT-5.6: OpenAI prepara un salto masivo

-

Outlook permitió conexiones sin cifrar por décadas

Outlook permitió conexiones sin cifrar por décadas

-

Lian Li en el COMPUTEX 2026: chasis O11D EVO RGB V...

Lian Li en el COMPUTEX 2026: chasis O11D EVO RGB V...

-

Apple cambia de CEO y de estrategia en gafas intel...

Apple cambia de CEO y de estrategia en gafas intel...

-

El Departamento de Justicia desmantela redes de fr...

El Departamento de Justicia desmantela redes de fr...

-

Intel Wildcat Lake golpeará al Apple MacBook Neo: ...

Intel Wildcat Lake golpeará al Apple MacBook Neo: ...

-

Lenovo lanza Yoga Pro 9n

Lenovo lanza Yoga Pro 9n

-

PS5 vs PC: ¿Qué gráfica equivale en Ray Tracing?

PS5 vs PC: ¿Qué gráfica equivale en Ray Tracing?

-

Router WiFi identifica personas con precisión total

Router WiFi identifica personas con precisión total

-

El backdoor FlutterShell llega a macOS a través de...

El backdoor FlutterShell llega a macOS a través de...

-

GALAX presenta RTX 6090 HOF

GALAX presenta RTX 6090 HOF

-

AMD tuvo que rediseñar el Ryzen 7 5800X3D para tra...

AMD tuvo que rediseñar el Ryzen 7 5800X3D para tra...

-

Ransomware Payouts King evade EDR con ofuscación y...

Ransomware Payouts King evade EDR con ofuscación y...

-

Récord de despidos tecnológicos en EE. UU. en dos ...

Récord de despidos tecnológicos en EE. UU. en dos ...

-

Wi-Fi 6 GHz vs 5 GHz: guía completa

Wi-Fi 6 GHz vs 5 GHz: guía completa

-

Fallo en la acción de GitHub de Claude Code permit...

Fallo en la acción de GitHub de Claude Code permit...

-

Atacan cuenta de ejecutivo bursátil para robar cre...

Atacan cuenta de ejecutivo bursátil para robar cre...

-

Claude podría crear su propio sucesor

Claude podría crear su propio sucesor

-

X59 de la NASA: Nueva York a Londres en 3 horas

X59 de la NASA: Nueva York a Londres en 3 horas

-

Ataque a la cadena de suministro de npm: el malwar...

Ataque a la cadena de suministro de npm: el malwar...

-

PCPJack secuestra 230 servidores de AWS, Google Cl...

PCPJack secuestra 230 servidores de AWS, Google Cl...

-

Resultados del Mundial 2026 se verán en el cielo d...

Resultados del Mundial 2026 se verán en el cielo d...

-

HexStrike AI: Red Team con 127 herramientas e inte...

HexStrike AI: Red Team con 127 herramientas e inte...

-

Campaña de robo de tarjetas de crédito utiliza Str...

Campaña de robo de tarjetas de crédito utiliza Str...

-

Broadcom cae 315.000 millones por la IA

Broadcom cae 315.000 millones por la IA

-

IA y láser crean sistema antimosquitos definitivo

IA y láser crean sistema antimosquitos definitivo

-

Anthropic pide frenar la IA para evitar riesgos

Anthropic pide frenar la IA para evitar riesgos

-

Las notificaciones de WhatsApp y Slack podrían int...

Las notificaciones de WhatsApp y Slack podrían int...

-

Vulneran detector de habilidades maliciosas de Cla...

Vulneran detector de habilidades maliciosas de Cla...

-

Claude Oceanus-v1-p de Anthropic abre pruebas de red

Claude Oceanus-v1-p de Anthropic abre pruebas de red

-

Agencia alimentaria de la ONU reporta filtración d...

Agencia alimentaria de la ONU reporta filtración d...

-

Microsoft Surface Laptop 8 con Snapdragon X2: espe...

Microsoft Surface Laptop 8 con Snapdragon X2: espe...

-

Vulnerabilidad en Microsoft Edge permite ejecución...

Vulnerabilidad en Microsoft Edge permite ejecución...

-

Microsoft lanza IA que supera a Claude Sonnet 4.6

Microsoft lanza IA que supera a Claude Sonnet 4.6

-

DeepCool en COMPUTEX 2026: disipadores de aire, lí...

DeepCool en COMPUTEX 2026: disipadores de aire, lí...

-

Let’s Encrypt lanza certificados Merkle Tree contr...

Let’s Encrypt lanza certificados Merkle Tree contr...

-

Arctic en COMPUTEX 2026: torre Xtender Mini, disip...

Arctic en COMPUTEX 2026: torre Xtender Mini, disip...

-

Apple busca aliados como Nvidia y Google para mejo...

Apple busca aliados como Nvidia y Google para mejo...

-

Netflix usará IA para recomendar contenidos

Netflix usará IA para recomendar contenidos

-

Google paga a desarrolladores de Android para entr...

Google paga a desarrolladores de Android para entr...

-

Mantenimiento rápido de Flatpak

Mantenimiento rápido de Flatpak

-

Gemma 4 12B en PC con LM Studio

Gemma 4 12B en PC con LM Studio

-

WWDC 2026: el reto de la IA para Apple

WWDC 2026: el reto de la IA para Apple

-

Cisco corrige vulnerabilidad CVE-2026-20230 en Uni...

Cisco corrige vulnerabilidad CVE-2026-20230 en Uni...

-

Kit Phishing Kali365 se expande a Okta y MAX Messe...

Kit Phishing Kali365 se expande a Okta y MAX Messe...

-

Wayland domina Plasma 6.6 y desplaza a X11

Wayland domina Plasma 6.6 y desplaza a X11

-

EE. UU. sanciona al exchange de criptomonedas Nobi...

EE. UU. sanciona al exchange de criptomonedas Nobi...

-

Thermaltake en COMPUTEX 2026: todas las novedades ...

Thermaltake en COMPUTEX 2026: todas las novedades ...

-

Microsoft simplificará el menú de Windows 11

Microsoft simplificará el menú de Windows 11

-

Vulnerabilidad 0-day en Comodo Internet Security p...

Vulnerabilidad 0-day en Comodo Internet Security p...

-

Explotan vulnerabilidad de plugin Everest Forms P...

Explotan vulnerabilidad de plugin Everest Forms P...

-

Google liberará 32 millones de mosquitos

Google liberará 32 millones de mosquitos

-

Aprende COBOL y hazte rico

Aprende COBOL y hazte rico

-

Microsoft trae Coreutils de Linux a Windows

Microsoft trae Coreutils de Linux a Windows

-

El grupo Gentlemen Ransomware usa exploits de Fort...

El grupo Gentlemen Ransomware usa exploits de Fort...

-

Nueva vulnerabilidad de Google Gemini explotada ví...

Nueva vulnerabilidad de Google Gemini explotada ví...

-

Prohibido volar drones en Madrid este fin de seman...

Prohibido volar drones en Madrid este fin de seman...

-

Phison SSD PCIe 5.0: una velocidad de hasta 14,9 G...

Phison SSD PCIe 5.0: una velocidad de hasta 14,9 G...

-

-

▼

junio

(Total:

260

)

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Vulnerabilidad Nginx-poolslip permite DoS y ejecución de código

Vulnerabilidad Nginx-poolslip permite DoS y ejecución de código

Nueva vulnerabilidad de NGINX en JavaScript (njs) permite ejecutar código malicioso remotamente

Nueva vulnerabilidad de NGINX en JavaScript (njs) permite ejecutar código malicioso remotamente

Se ha detectado una nueva vulnerabilidad en NGINX JavaScript (njs), identificada como CVE-2026-8711. Esta falla permite que atacantes remotos no autenticados provoquen un desbordamiento de búfer basado en el heap, lo que podría resultar en la denegación de servicio (DoS) y, en ciertas condiciones, en la ejecución remota de código en el proceso trabajador de NGINX. El problema se origina en la forma en que la directiva js_fetch_proxy gestiona variables controladas por el cliente al combinarse con la operación ngx.fetch().

Atacantes de NGINX Rift actúan rápido contra servidores expuestos

Atacantes de NGINX Rift actúan rápido contra servidores expuestos

Se ha detectado la explotación activa de "NGINX Rift" (CVE-2026-42945), una vulnerabilidad de desbordamiento de búfer presente desde 2008 en NGINX. Aunque puede causar la caída del servidor, la ejecución remota de código es improbable en sistemas modernos debido a las protecciones de memoria actuales. No obstante, se estima que unos 5,7 millones de servidores están expuestos y requieren actualización.

Vulnerabilidad crítica de NGINX de 18 años permite ejecución remota de código

Vulnerabilidad crítica de NGINX de 18 años permite ejecución remota de código

Descubren un grave fallo de seguridad en el popular servidor web NGINX

Descubren un grave fallo de seguridad en el popular servidor web NGINX

Vulnerabilidad de 18 años en el módulo de reescritura de NGINX permite RCE sin autenticación

Vulnerabilidad de 18 años en el módulo de reescritura de NGINX permite RCE sin autenticación

Nginx 1.29.8 y FreeNginx publicados con actualizaciones de seguridad críticas

Nginx 1.29.8 y FreeNginx publicados con actualizaciones de seguridad críticas

Los administradores de servidores web deben priorizar la actualización de su infraestructura, ya que Nginx 1.29.8 y el proyecto paralelo FreeNginx han lanzado oficialmente actualizaciones críticas. Publicadas el 7 de abril de 2026, estas nuevas versiones incorporan características de seguridad esenciales, mejoras en la compatibilidad criptográfica y correcciones de errores clave diseñadas para garantizar un rendimiento robusto del servidor y proteger contra amenazas cibernéticas modernas.

Exploit público de prueba de concepto para vulnerabilidad de restauración de respaldo en Nginx-UI

Exploit público de prueba de concepto para vulnerabilidad de restauración de respaldo en Nginx-UI

Se ha revelado una vulnerabilidad crítica de seguridad en el mecanismo de restauración de copias de seguridad de Nginx-UI, identificada como CVE-2026-33026. Esta falla permite a los actores de amenazas manipular archivos de respaldo cifrados e inyectar configuraciones maliciosas durante el proceso de restauración. Con un exploit de prueba de concepto (PoC) público ahora disponible, las implementaciones sin parches corren un riesgo inmediato de compromiso total del sistema.

Vulnerabilidad en F5 NGINX Plus y código abierto permite a atacantes ejecutar código con archivos MP4

Vulnerabilidad en F5 NGINX Plus y código abierto permite a atacantes ejecutar código con archivos MP4

F5 corrige vulnerabilidades críticas en BIG-IP, NGINX y productos relacionados

F5 corrige vulnerabilidades críticas en BIG-IP, NGINX y productos relacionados

Vulnerabilidad en Ingress-Nginx de Kubernetes permite a atacantes ejecutar código arbitrario

Vulnerabilidad en Ingress-Nginx de Kubernetes permite a atacantes ejecutar código arbitrario

Se ha descubierto una vulnerabilidad crítica de seguridad en ingress-nginx, un popular controlador de ingreso para Kubernetes, que podría permitir a atacantes autenticados ejecutar código arbitrario y acceder a secretos sensibles del clúster. La vulnerabilidad, identificada como CVE-2026-24512, afecta a múltiples versiones del software y requiere una acción inmediata por parte de los administradores.

Rate Limit con NGINX

Rate Limit con NGINX

Una de las características más útiles, pero a menudo malinterpretadas y mal configuradas, de NGINX es la limitación de velocidad. Permite limitar la cantidad de solicitudes HTTP que un usuario puede realizar en un período de tiempo determinado. Una solicitud puede ser tan simple como una solicitud GET para la página de inicio de un sitio web o una solicitud POST en un formulario de inicio de sesión.

IngressNightmare: vulnerabilidades críticas del controlador NGINX en Kubernetes

IngressNightmare: vulnerabilidades críticas del controlador NGINX en Kubernetes

Se han revelado cinco vulnerabilidades críticas de seguridad en el controlador Ingress NGINX para Kubernetes que podrían provocar la ejecución remota de código no autenticado, poniendo en riesgo inmediato a más de 6.500 clústeres al exponer el componente a la red pública de internet.

PHP: mod_php vs CGI vs FastCGI vs FPM

PHP: mod_php vs CGI vs FastCGI vs FPM

Qué es el rate limit y por qué debes limitar peticiones de tráfico https

Qué es el rate limit y por qué debes limitar peticiones de tráfico https

La limitación de velocidad es una estrategia para limitar el tráfico de red. Pone un tope a la frecuencia con la que alguien puede repetir una acción en un determinado marco de tiempo, por ejemplo, intentar iniciar sesión en una cuenta. La limitación de velocidad puede ayudar a detener ciertos tipos de actividades de bots maliciosos. También puede reducir la presión sobre los servidores web. Sin embargo, la limitación de velocidad no es una solución completa para gestionar la actividad de los bots.

SafeLine: un WAF de código abierto

SafeLine: un WAF de código abierto

SafeLine WAF se creó para proteger las aplicaciones web de las pequeñas y medianas empresas frente a las ciberamenazas mediante la supervisión y el filtrado del tráfico HTTP/HTTPS. Y lo que es más importante, con el uso generalizado de Gen AI, el tráfico automatizado de sitios web se ha vuelto cada vez más abrumador, lo que afecta negativamente a la experiencia normal del usuario y a las operaciones empresariales. Por lo tanto, nuestro objetivo es crear un WAF con sólidas capacidades anti-bot y anti ataques DDoS por inundación HTTP

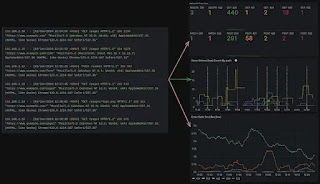

Panel de Control Grafana para el WAF de Apache-Nginx ModSecurity OWASP (GUI)

Panel de Control Grafana para el WAF de Apache-Nginx ModSecurity OWASP (GUI)

Mod security es uno de los mejores WAF's (firewall para aplicaciones web) que existen, pero carece de modo gráfico lo que dificulta visualizar fácilmente los falsos positivos y las reglas aplicadas. Mediante el registro (log) en formato JSON podemos visualizar de forma gráfica todos los eventos gracias a Grafana.

Cómo visualizar los registros de Apache/Nginx en modo gráfico con Grafana

Cómo visualizar los registros de Apache/Nginx en modo gráfico con Grafana

Mitigar ataques DDoS en un servidor web usando Fail2ban

Mitigar ataques DDoS en un servidor web usando Fail2ban

Fail2Ban es un marco de software de prevención de intrusiones gratuito y de código abierto que se puede utilizar para proteger su servidor de ataques de fuerza bruta. Fail2Ban funciona mediante la supervisión continua de los archivos de registro (SSH, Apache, Auth) y prohíbe las direcciones IP que tienen los signos maliciosos tales como la acumulación de muchos fallos de contraseña.

GoAccess: Analizador de Registros Web en Tiempo Real

GoAccess: Analizador de Registros Web en Tiempo Real

GoAccess es un programa analizador de registros del servidor web interactivo y en tiempo real que analiza y visualiza rápidamente los registros del servidor web. Es de código abierto y se ejecuta como una línea de comandos en los sistemas operativos Unix/Linux. Proporciona un breve y beneficioso informe de estadísticas HTTP (servidor web) para los administradores de Linux sobre la marcha. También se encarga de los formatos de registro de los servidores web Apache y Ngnix.

.png)

.png)