Tutoriales y Manuales

Entradas Mensuales

-

▼

2026

(Total:

4219

)

-

▼

mayo

(Total:

916

)

-

PyrsistenceSniper: herramienta que detecta 117 téc...

PyrsistenceSniper: herramienta que detecta 117 téc...

-

Empleados de Big Tech disparan costes de IA con to...

Empleados de Big Tech disparan costes de IA con to...

-

OmniDrive: convierte tu Blu-ray en grabadora de ju...

OmniDrive: convierte tu Blu-ray en grabadora de ju...

-

Vulnerabilidades en Angular Language Service permi...

Vulnerabilidades en Angular Language Service permi...

-

Escanean firewalls de SonicWall: 597.000 sesiones ...

Escanean firewalls de SonicWall: 597.000 sesiones ...

-

LEGO Skylines: el riesgo de Paradox

LEGO Skylines: el riesgo de Paradox

-

Falta talento en ciberseguridad en España

Falta talento en ciberseguridad en España

-

Mythos: la IA de Anthropic para seguridad y código...

Mythos: la IA de Anthropic para seguridad y código...

-

Nintendo rechaza la IA y sus acciones suben

Nintendo rechaza la IA y sus acciones suben

-

Grupo chino ataca routers en el sudeste asiático c...

Grupo chino ataca routers en el sudeste asiático c...

-

El Gobierno de España aprueba la Ley de IA que pro...

El Gobierno de España aprueba la Ley de IA que pro...

-

Italia desmantela la app CINEMAGOAL de streaming i...

Italia desmantela la app CINEMAGOAL de streaming i...

-

Logran engañar a la IA de Google y la usan para ro...

Logran engañar a la IA de Google y la usan para ro...

-

Explotan vulnerabilidad Zero-Day de KnowledgeDeliv...

Explotan vulnerabilidad Zero-Day de KnowledgeDeliv...

-

La fuente MSI MPG Ai1600TS PCIE5 es capaz de prote...

La fuente MSI MPG Ai1600TS PCIE5 es capaz de prote...

-

Microsoft reorganiza Copilot

Microsoft reorganiza Copilot

-

Caída global de GitHub afecta flujos de CI/CD

Caída global de GitHub afecta flujos de CI/CD

-

Linux elimina soporte ARCnet antiguo

Linux elimina soporte ARCnet antiguo

-

China crea DNI para robots humanoides

China crea DNI para robots humanoides

-

Zen 7 rozará el límite del silicio

Zen 7 rozará el límite del silicio

-

Actualizaciones de BIOS de HP dañan portátiles pre...

Actualizaciones de BIOS de HP dañan portátiles pre...

-

Jefe de Uber advierte que no hay vínculo entre el ...

Jefe de Uber advierte que no hay vínculo entre el ...

-

Publicado PuTTY 0.84 con correcciones de SSH y Telnet

Publicado PuTTY 0.84 con correcciones de SSH y Telnet

-

UE impone multa récord a Google por abusos en búsq...

UE impone multa récord a Google por abusos en búsq...

-

IA planean crear un sindicato por explotación

IA planean crear un sindicato por explotación

-

Jira ya permite programar oficialmente

Jira ya permite programar oficialmente

-

Nuevas vulnerabilidades de 7-Zip permiten ejecutar...

Nuevas vulnerabilidades de 7-Zip permiten ejecutar...

-

HP investiga el desastre de una BIOS enviada por W...

HP investiga el desastre de una BIOS enviada por W...

-

Summer Game Fest 2026 regresa en junio

Summer Game Fest 2026 regresa en junio

-

León XIV pide desarmar la IA abusiva

León XIV pide desarmar la IA abusiva

-

Amor por IA: el romance que amenaza su vida

Amor por IA: el romance que amenaza su vida

-

Cloud Atlas APT modifica termsrv.dll para permitir...

Cloud Atlas APT modifica termsrv.dll para permitir...

-

IA de Google falla en búsquedas sencillas

IA de Google falla en búsquedas sencillas

-

Ferrari Luce: el eléctrico de Jony Ive

Ferrari Luce: el eléctrico de Jony Ive

-

UE6 solucionará el fallo de UE5

UE6 solucionará el fallo de UE5

-

Vulkan y fecha de Steam Machine 2

Vulkan y fecha de Steam Machine 2

-

Python supera a la IA en salidas profesionales

Python supera a la IA en salidas profesionales

-

TDK Corporation y NHK Spring reciben una demanda p...

TDK Corporation y NHK Spring reciben una demanda p...

-

PS6 superará a PS5 emulando PS3

PS6 superará a PS5 emulando PS3

-

Exoesqueleto impulsado por IA para potenciar el mo...

Exoesqueleto impulsado por IA para potenciar el mo...

-

Ciberdelincuente ruso usó Gemini modificado para r...

Ciberdelincuente ruso usó Gemini modificado para r...

-

Explotan vulnerabilidad CVE-2026-26980 de Ghost CM...

Explotan vulnerabilidad CVE-2026-26980 de Ghost CM...

-

Exingeniero de Atlassian relata su despido por IA

Exingeniero de Atlassian relata su despido por IA

-

Bolso de Tiranosaurio: lujo costoso y cuestionable

Bolso de Tiranosaurio: lujo costoso y cuestionable

-

Cómo eliminar la IA de Google para siempre

Cómo eliminar la IA de Google para siempre

-

Prototipo de Samsung: memoria NAND 3D de 900 capas...

Prototipo de Samsung: memoria NAND 3D de 900 capas...

-

Historiales de WhatsApp almacenados sin cifrar en ...

Historiales de WhatsApp almacenados sin cifrar en ...

-

IA provoca 150.000 despidos tecnológicos en 5 meses

IA provoca 150.000 despidos tecnológicos en 5 meses

-

MX Linux 25.2: mejoras en instalador, modo live y ...

MX Linux 25.2: mejoras en instalador, modo live y ...

-

Linus Torvalds critica el uso excesivo de la IA en...

Linus Torvalds critica el uso excesivo de la IA en...

-

Star Citizen: mil millones y sigue sin terminar

Star Citizen: mil millones y sigue sin terminar

-

Malware de Android suscribe víctimas a servicios p...

Malware de Android suscribe víctimas a servicios p...

-

Vulnerabilidad Nginx-poolslip permite DoS y ejecuc...

Vulnerabilidad Nginx-poolslip permite DoS y ejecuc...

-

Pentest Agent Suite: framework de bug bounty para ...

Pentest Agent Suite: framework de bug bounty para ...

-

Claude Mythos halla 10.000 fallos pero genera nuev...

Claude Mythos halla 10.000 fallos pero genera nuev...

-

Ocultan carga Linux en archivo similar a SSH al in...

Ocultan carga Linux en archivo similar a SSH al in...

-

Copilot pierde funciones en Office

Copilot pierde funciones en Office

-

Londres lidera el reconocimiento facial en Europa

Londres lidera el reconocimiento facial en Europa

-

APT iraní usa SEO poisoning para distribuir malwar...

APT iraní usa SEO poisoning para distribuir malwar...

-

Un YouTuber crea una chaqueta futurista de Cyberpu...

Un YouTuber crea una chaqueta futurista de Cyberpu...

-

Ya disponible Wireshark 4.6.6: corrige error de ci...

Ya disponible Wireshark 4.6.6: corrige error de ci...

-

Ataque de cadena de suministro TrapDoor distribuye...

Ataque de cadena de suministro TrapDoor distribuye...

-

AMD prepara el salto global de la RX 9070 GRE: 12 ...

AMD prepara el salto global de la RX 9070 GRE: 12 ...

-

Juzgado frena multas de LaLiga a las VPN

Juzgado frena multas de LaLiga a las VPN

-

Lazarus lanza el RAT RemotePE basado en memoria co...

Lazarus lanza el RAT RemotePE basado en memoria co...

-

Linus Torvalds endurece filtros contra la IA

Linus Torvalds endurece filtros contra la IA

-

Anthropic lanzará sus modelos de clase Mythos al p...

Anthropic lanzará sus modelos de clase Mythos al p...

-

GitHub añade publicación escalonada a npm para blo...

GitHub añade publicación escalonada a npm para blo...

-

Dron récord: Madrid a Barcelona en 40 minutos

Dron récord: Madrid a Barcelona en 40 minutos

-

Tesla cobra 99 euros al mes por su FSD

Tesla cobra 99 euros al mes por su FSD

-

NotebookLM: añade fuentes más rápido

NotebookLM: añade fuentes más rápido

-

Rust podría eliminar el 80% de los CVE de Linux

Rust podría eliminar el 80% de los CVE de Linux

-

El costoso error de sustituir programadores por IA

El costoso error de sustituir programadores por IA

-

Google y la IA amenazan el periodismo

Google y la IA amenazan el periodismo

-

Microsoft degrada a GitHub

Microsoft degrada a GitHub

-

Premier League combate la piratería y LaLiga observa

Premier League combate la piratería y LaLiga observa

-

Microsoft parchea vulnerabilidad de BitLocker en W...

Microsoft parchea vulnerabilidad de BitLocker en W...

-

La IA empieza a superar a los ingenieros de chips ...

La IA empieza a superar a los ingenieros de chips ...

-

Canadiense arrestado por botnet KimWolf por usar 2...

Canadiense arrestado por botnet KimWolf por usar 2...

-

Facebook quiere ser el nuevo Reddit de Zuckerberg ...

Facebook quiere ser el nuevo Reddit de Zuckerberg ...

-

Ubiquiti corrige tres vulnerabilidades críticas en...

Ubiquiti corrige tres vulnerabilidades críticas en...

-

Claude Mythos halla 10.000 vulnerabilidades crític...

Claude Mythos halla 10.000 vulnerabilidades crític...

-

PS5 en Linux: ¿qué implica para Xbox Project Helix?

PS5 en Linux: ¿qué implica para Xbox Project Helix?

-

Ataque Megalodon en GitHub afecta a 5.561 reposito...

Ataque Megalodon en GitHub afecta a 5.561 reposito...

-

Europa actúa ante la amenaza bancanria de Claude M...

Europa actúa ante la amenaza bancanria de Claude M...

-

Lenovo logra facturación récord gracias a la IA

Lenovo logra facturación récord gracias a la IA

-

CISA advierte sobre vulnerabilidad de Trend Micro ...

CISA advierte sobre vulnerabilidad de Trend Micro ...

-

Vuelve el Samsung Galaxy Z Roll

Vuelve el Samsung Galaxy Z Roll

-

Filtraciones de datos en la web móvil de Trump jus...

Filtraciones de datos en la web móvil de Trump jus...

-

Alternativas gratis a Microsoft 365

Alternativas gratis a Microsoft 365

-

768GB de memoria Intel Optane barata para ejecutar...

768GB de memoria Intel Optane barata para ejecutar...

-

El cerebro aprende mejor con libros de papel

El cerebro aprende mejor con libros de papel

-

Ola de malware Shai-Hulud afecta a 600 paquetes de...

Ola de malware Shai-Hulud afecta a 600 paquetes de...

-

Splunk corrige vulnerabilidades que permiten ataqu...

Splunk corrige vulnerabilidades que permiten ataqu...

-

El nuevo engaño del phishing: cómo el consentimien...

El nuevo engaño del phishing: cómo el consentimien...

-

FBI advierte sobre Kali365: roban credenciales de ...

FBI advierte sobre Kali365: roban credenciales de ...

-

PS5 con trazado de trayectorias en Linux: 35 FPS a...

PS5 con trazado de trayectorias en Linux: 35 FPS a...

-

Malware usa MSHTA de Internet Explorer en Windows 11

Malware usa MSHTA de Internet Explorer en Windows 11

-

Ucrania identifica al operador de un infostealer v...

Ucrania identifica al operador de un infostealer v...

-

Costes de memoria de Nvidia suben 485%, sistemas d...

Costes de memoria de Nvidia suben 485%, sistemas d...

-

-

▼

mayo

(Total:

916

)

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

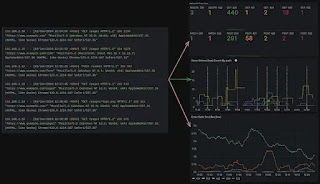

Cómo visualizar los registros de Apache/Nginx en modo gráfico con Grafana

Cómo visualizar los registros de Apache/Nginx en modo gráfico con Grafana

Grafana Loki, el Prometheus de los registros (Logs)

Grafana Loki, el Prometheus de los registros (Logs)

Grafana Loki es un sistema de agregación de registros multi-tenant iniciado por Grafana en 2018 y liberado bajo la licencia Apache 2.0. Este sistema fue desarrollado inspirándose en Prometheus. Se utiliza principalmente con proveedores en la nube y con herramientas como Prometheus y Grafana.

Loki es similar a la pila ELK/EFK, pero es más fácil de configurar y operar con mejores funcionalidades. Loki no indexa el contenido del registro, sino que indexa marcas de tiempo y un conjunto de etiquetas para un flujo de registro. Esto hace que el índice sea más pequeño, lo que simplifica las operaciones y, a la larga, reduce el coste.

Gestión de alertas con AlertManager de Prometheus

Gestión de alertas con AlertManager de Prometheus

El AlertManager es un gestor de Alertas para clientes como Prometheus (expone endpoints REST), capaz de agruparlas, inhibirlas, silenciarlas (si aplica), enrutarlas, y de notificar a través de diferentes medios como Slack, mail (SMTP), OpsGenie, WeChat, Telegram, un WebHook, un busca (PagerDuty), etc.

Cómo instalar Prometheus y Node Exporter para visualizar en tiempo real con Grafana el estado de un sistema Linux

Cómo instalar Prometheus y Node Exporter para visualizar en tiempo real con Grafana el estado de un sistema Linux

Prometheus es una plataforma de monitorización y alerta de código abierto. Originalmente, Prometheus fue creado por Soundcloud en 2012. Desde entonces, el proyecto Prometheus, adoptado por algunas empresas famosas, se ha convertido en un proyecto mayor con desarrolladores y una comunidad muy activos. Y en 2016, el proyecto Prometheus se graduó en la Cloud Native Computing Foundation (CNCF).

Nuevos grupos de ransomware: Prometheus, Grief, Epsilon Red

Nuevos grupos de ransomware: Prometheus, Grief, Epsilon Red

Babuk Loker ha pasado a llamarse a si mismo "Payload.bin". Y han aparecido varios grupos nuevos de ransomware como Prometheus, Grief y Epsilon Red. Prometheus además ha copiado el logo a otra empresa...