Tutoriales y Manuales

Entradas Mensuales

-

▼

2026

(Total:

4276

)

-

▼

mayo

(Total:

973

)

-

Vulnerabilidades críticas en Notepad++ permiten ej...

Vulnerabilidades críticas en Notepad++ permiten ej...

-

AMD engaña a los usuarios de Linux: o pagan por un...

AMD engaña a los usuarios de Linux: o pagan por un...

-

Nuevo malware BTMOB controla remotamente dispositi...

Nuevo malware BTMOB controla remotamente dispositi...

-

Ransomware Payload usa ChaCha20 y Curve25519 para ...

Ransomware Payload usa ChaCha20 y Curve25519 para ...

-

9 empresas de hardware dan la puntilla al PC: inve...

9 empresas de hardware dan la puntilla al PC: inve...

-

Filtrado diseño del Samsung Galaxy S26 FE

Filtrado diseño del Samsung Galaxy S26 FE

-

Encuesta revela que el 99% de los CEOs prevé despi...

Encuesta revela que el 99% de los CEOs prevé despi...

-

Huawei lanzará chips avanzados en 2031

Huawei lanzará chips avanzados en 2031

-

Expertos en IA de firmas chinas requieren permiso ...

Expertos en IA de firmas chinas requieren permiso ...

-

El tipo que secuenció un ADN completo en casa con ...

El tipo que secuenció un ADN completo en casa con ...

-

GIGABYTE presenta el AORUS MASTER 16 2026

GIGABYTE presenta el AORUS MASTER 16 2026

-

Evita estos errores al montar tu PC

Evita estos errores al montar tu PC

-

SpaceX admite que no halla suficientes chips para ...

SpaceX admite que no halla suficientes chips para ...

-

CISA insta a agencias federales a corregir vulnera...

CISA insta a agencias federales a corregir vulnera...

-

Gemini agota límite de 5 horas con un solo prompt

Gemini agota límite de 5 horas con un solo prompt

-

Vulnerabilidad XSS en Pretalx pone en riesgo siste...

Vulnerabilidad XSS en Pretalx pone en riesgo siste...

-

CrowdStrike y Google desmantelan la botnet Glassworm

CrowdStrike y Google desmantelan la botnet Glassworm

-

Más de 700 sitios web dedicados a la educación y l...

Más de 700 sitios web dedicados a la educación y l...

-

La CPU NVIDIA Vera con 88 núcleos Arm supera a tod...

La CPU NVIDIA Vera con 88 núcleos Arm supera a tod...

-

Recomendaciones de chatbots con IA redirigen usuar...

Recomendaciones de chatbots con IA redirigen usuar...

-

App de Motorola secuestra Amazon para insertar cód...

App de Motorola secuestra Amazon para insertar cód...

-

AlmaLinux 10.2: paquetes de 32 bits y arranque Btrfs

AlmaLinux 10.2: paquetes de 32 bits y arranque Btrfs

-

TRYX muestra su refrigeración líquida HOLO 360 AIO...

TRYX muestra su refrigeración líquida HOLO 360 AIO...

-

Riesgo de robo de datos mediante IA de voz

Riesgo de robo de datos mediante IA de voz

-

GitLab suspende al investigador Nightmare-Eclipse ...

GitLab suspende al investigador Nightmare-Eclipse ...

-

Microsoft cambia la búsqueda de Windows 11

Microsoft cambia la búsqueda de Windows 11

-

ASUS lanzará el primer router Wi-Fi 8

ASUS lanzará el primer router Wi-Fi 8

-

Vulnerabilidad en Gitea permite acceder a imágenes...

Vulnerabilidad en Gitea permite acceder a imágenes...

-

ROADtools usado en ataques en la nube para robar t...

ROADtools usado en ataques en la nube para robar t...

-

Anthropic lanza plugin de seguridad gratuito para ...

Anthropic lanza plugin de seguridad gratuito para ...

-

GitHub de Microsoft banea a investigador por publi...

GitHub de Microsoft banea a investigador por publi...

-

Policía holandesa detiene a sospechoso del hackeo ...

Policía holandesa detiene a sospechoso del hackeo ...

-

All in One – System Rescue Toolkit (AIO-SRT)

All in One – System Rescue Toolkit (AIO-SRT)

-

Vulnerabilidad de inyección LDAP en Apache CXF per...

Vulnerabilidad de inyección LDAP en Apache CXF per...

-

Vulnerabilidad de ConnectWise Automate permite sal...

Vulnerabilidad de ConnectWise Automate permite sal...

-

Windows Server 2016: fallo con hostnames de 15 car...

Windows Server 2016: fallo con hostnames de 15 car...

-

El RobotAtlas entrena para el Mundial pero falla e...

El RobotAtlas entrena para el Mundial pero falla e...

-

Vulnerabilidad crítica de Memcached SASL permite i...

Vulnerabilidad crítica de Memcached SASL permite i...

-

Vulnerabilidades en BIND 9 exponen servidores a ex...

Vulnerabilidades en BIND 9 exponen servidores a ex...

-

Vulnerabilidad de Microsoft SharePoint permite eje...

Vulnerabilidad de Microsoft SharePoint permite eje...

-

Nvidia elimina Panel de Control y GeForce Experience

Nvidia elimina Panel de Control y GeForce Experience

-

OpenPetya: un bootkit moderno

OpenPetya: un bootkit moderno

-

Zara lanza bolso inspirado en la PSP

Zara lanza bolso inspirado en la PSP

-

CERT-In exige parches en 12 horas para fallos expu...

CERT-In exige parches en 12 horas para fallos expu...

-

«No me digas lo que te dice la IA». A ver si se co...

«No me digas lo que te dice la IA». A ver si se co...

-

Microsoft Defender aísla dispositivos comprometido...

Microsoft Defender aísla dispositivos comprometido...

-

Google dificulta la cancelación de suscripciones e...

Google dificulta la cancelación de suscripciones e...

-

YouTube podría eliminar una pestaña móvil

YouTube podría eliminar una pestaña móvil

-

Todo sobre la futura PS6

Todo sobre la futura PS6

-

Simulan el fin del universo con resultados positivos

Simulan el fin del universo con resultados positivos

-

PyrsistenceSniper: herramienta que detecta 117 téc...

PyrsistenceSniper: herramienta que detecta 117 téc...

-

Empleados de Big Tech disparan costes de IA con to...

Empleados de Big Tech disparan costes de IA con to...

-

OmniDrive: convierte tu Blu-ray en grabadora de ju...

OmniDrive: convierte tu Blu-ray en grabadora de ju...

-

Vulnerabilidades en Angular Language Service permi...

Vulnerabilidades en Angular Language Service permi...

-

Escanean firewalls de SonicWall: 597.000 sesiones ...

Escanean firewalls de SonicWall: 597.000 sesiones ...

-

LEGO Skylines: el riesgo de Paradox

LEGO Skylines: el riesgo de Paradox

-

Falta talento en ciberseguridad en España

Falta talento en ciberseguridad en España

-

Mythos: la IA de Anthropic para seguridad y código...

Mythos: la IA de Anthropic para seguridad y código...

-

Quasar Linux RAT ataca desarrolladores con ejecuci...

Quasar Linux RAT ataca desarrolladores con ejecuci...

-

Nintendo rechaza la IA y sus acciones suben

Nintendo rechaza la IA y sus acciones suben

-

Grupo chino ataca routers en el sudeste asiático c...

Grupo chino ataca routers en el sudeste asiático c...

-

El Gobierno de España aprueba la Ley de IA que pro...

El Gobierno de España aprueba la Ley de IA que pro...

-

Italia desmantela la app CINEMAGOAL de streaming i...

Italia desmantela la app CINEMAGOAL de streaming i...

-

Logran engañar a la IA de Google y la usan para ro...

Logran engañar a la IA de Google y la usan para ro...

-

Explotan vulnerabilidad Zero-Day de KnowledgeDeliv...

Explotan vulnerabilidad Zero-Day de KnowledgeDeliv...

-

SK hynix mete refrigeración dentro de la HBM para ...

SK hynix mete refrigeración dentro de la HBM para ...

-

La fuente MSI MPG Ai1600TS PCIE5 es capaz de prote...

La fuente MSI MPG Ai1600TS PCIE5 es capaz de prote...

-

Microsoft reorganiza Copilot

Microsoft reorganiza Copilot

-

Caída global de GitHub afecta flujos de CI/CD

Caída global de GitHub afecta flujos de CI/CD

-

Linux elimina soporte ARCnet antiguo

Linux elimina soporte ARCnet antiguo

-

MediaTek ya adelanta que el NVIDIA N1 ofrecerá «ex...

MediaTek ya adelanta que el NVIDIA N1 ofrecerá «ex...

-

Fitbit Air: la libertad de vivir sin pantallas

Fitbit Air: la libertad de vivir sin pantallas

-

Qué significa el anillo morado de WhatsApp

Qué significa el anillo morado de WhatsApp

-

China crea DNI para robots humanoides

China crea DNI para robots humanoides

-

Usan CVE-2026-26980 de Ghost CMS para infectar 700...

Usan CVE-2026-26980 de Ghost CMS para infectar 700...

-

Zen 7 rozará el límite del silicio

Zen 7 rozará el límite del silicio

-

Actualizaciones de BIOS de HP dañan portátiles pre...

Actualizaciones de BIOS de HP dañan portátiles pre...

-

Usan SEO poisoning para suplantar instaladores de ...

Usan SEO poisoning para suplantar instaladores de ...

-

Jefe de Uber advierte que no hay vínculo entre el ...

Jefe de Uber advierte que no hay vínculo entre el ...

-

Publicado PuTTY 0.84 con correcciones de SSH y Telnet

Publicado PuTTY 0.84 con correcciones de SSH y Telnet

-

UE impone multa récord a Google por abusos en búsq...

UE impone multa récord a Google por abusos en búsq...

-

IA planean crear un sindicato por explotación

IA planean crear un sindicato por explotación

-

Jira ya permite programar oficialmente

Jira ya permite programar oficialmente

-

Nuevas vulnerabilidades de 7-Zip permiten ejecutar...

Nuevas vulnerabilidades de 7-Zip permiten ejecutar...

-

HP investiga el desastre de una BIOS enviada por W...

HP investiga el desastre de una BIOS enviada por W...

-

Summer Game Fest 2026 regresa en junio

Summer Game Fest 2026 regresa en junio

-

León XIV pide desarmar la IA abusiva

León XIV pide desarmar la IA abusiva

-

Amor por IA: el romance que amenaza su vida

Amor por IA: el romance que amenaza su vida

-

Cloud Atlas APT modifica termsrv.dll para permitir...

Cloud Atlas APT modifica termsrv.dll para permitir...

-

IA de Google falla en búsquedas sencillas

IA de Google falla en búsquedas sencillas

-

Ferrari Luce: el eléctrico de Jony Ive

Ferrari Luce: el eléctrico de Jony Ive

-

UE6 solucionará el fallo de UE5

UE6 solucionará el fallo de UE5

-

Vulkan y fecha de Steam Machine 2

Vulkan y fecha de Steam Machine 2

-

Python supera a la IA en salidas profesionales

Python supera a la IA en salidas profesionales

-

TDK Corporation y NHK Spring reciben una demanda p...

TDK Corporation y NHK Spring reciben una demanda p...

-

PS6 superará a PS5 emulando PS3

PS6 superará a PS5 emulando PS3

-

Exoesqueleto impulsado por IA para potenciar el mo...

Exoesqueleto impulsado por IA para potenciar el mo...

-

Ciberdelincuente ruso usó Gemini modificado para r...

Ciberdelincuente ruso usó Gemini modificado para r...

-

Explotan vulnerabilidad CVE-2026-26980 de Ghost CM...

Explotan vulnerabilidad CVE-2026-26980 de Ghost CM...

-

Exingeniero de Atlassian relata su despido por IA

Exingeniero de Atlassian relata su despido por IA

-

-

▼

mayo

(Total:

973

)

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

►

2021

(Total:

730

)

- ► septiembre (Total: 56 )

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Filtración en Grafana provocada por falta de rotación de tokens tras ataque a TanStack

Filtración en Grafana provocada por falta de rotación de tokens tras ataque a TanStack

Grafana sufrió una brecha de seguridad debido a un ataque de cadena de suministro en paquetes de npm (TanStack), que permitió el robo de tokens de GitHub. Aunque rotaron la mayoría, un token omitido permitió a los atacantes acceder a repositorios privados y robar código fuente e información operativa. La empresa aseguró que no hubo impacto en los datos de producción de los clientes ni modificaciones en el código descargable.

Grafana Labs reconoce que atacantes descargaron su código fuente de GitHub

Grafana Labs reconoce que atacantes descargaron su código fuente de GitHub

Filtración de token de GitHub en Grafana permitió la descarga del código y un intento de extorsión

Filtración de token de GitHub en Grafana permitió la descarga del código y un intento de extorsión

Vulnerabilidades críticas en Grafana permiten ejecución remota de código a atacantes

Vulnerabilidades críticas en Grafana permiten ejecución remota de código a atacantes

Actualizaciones de seguridad urgentes para la versión 12.4.2 de Grafana solucionan dos vulnerabilidades críticas que podrían permitir a los atacantes lograr la ejecución remota de código (RCE) y llevar a cabo ataques de denegación de servicio (DoS). Se recomienda encarecidamente a los administradores de sistemas que utilicen Grafana para la visualización de datos que apliquen estos parches retroportados de inmediato para evitar posibles compromisos del sistema.

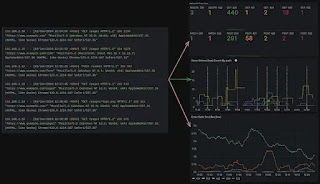

Configurar e instalar Akvorado para monitorizar el tráfico de red

Configurar e instalar Akvorado para monitorizar el tráfico de red

El tráfico de red es como el agua que fluye en un río: alguien puede simplemente quedarse en la orilla y ver cómo fluye, o puede sumergirse más profundamente para comprender de dónde viene cada gota, adónde va y qué sucede en el camino. La mayoría de los administradores se conforman con la primera opción, pero aquellos que realmente quieren controlar su infraestructura eligen la segunda.

"The Grafana Ghost": vulnerabilidad que afecta al 36% de las instancias públicas de Grafana

"The Grafana Ghost": vulnerabilidad que afecta al 36% de las instancias públicas de Grafana

¿Qué es Netflow e IPFIX? Monitoreo y Análisis de Tráfico de Red

¿Qué es Netflow e IPFIX? Monitoreo y Análisis de Tráfico de Red

Visualizar con Grafana los eventos del IDS/IPS Suricata (Eve.json)

Visualizar con Grafana los eventos del IDS/IPS Suricata (Eve.json)

Desde hace ya varios años estamos utilizando el magnífico honeypot T-Pot basado en contenedores Docker, en una RaspBerry Pi 4 y la cantidad de eventos registrados es sumamente elevada. Por defecto T-Pot lleva ELK (ElasticSearch-LogStash y Kibana) para visualizar los datos registrados. En esta ocasión utilizaremos el fichero de registro de Suricata (eve.json) par mostrar gráficamente con Grafana las estadísticas fundamentales (reglas, atacantes, etc). Para ello utilizaremos Promtail y Loki, para procesar (ingerir) el fichero Json generado por Suricata.

Panel de Control Grafana para el WAF de Apache-Nginx ModSecurity OWASP (GUI)

Panel de Control Grafana para el WAF de Apache-Nginx ModSecurity OWASP (GUI)

Mod security es uno de los mejores WAF's (firewall para aplicaciones web) que existen, pero carece de modo gráfico lo que dificulta visualizar fácilmente los falsos positivos y las reglas aplicadas. Mediante el registro (log) en formato JSON podemos visualizar de forma gráfica todos los eventos gracias a Grafana.

Cómo visualizar los registros de Apache/Nginx en modo gráfico con Grafana

Cómo visualizar los registros de Apache/Nginx en modo gráfico con Grafana

Grafana Loki, el Prometheus de los registros (Logs)

Grafana Loki, el Prometheus de los registros (Logs)

Grafana Loki es un sistema de agregación de registros multi-tenant iniciado por Grafana en 2018 y liberado bajo la licencia Apache 2.0. Este sistema fue desarrollado inspirándose en Prometheus. Se utiliza principalmente con proveedores en la nube y con herramientas como Prometheus y Grafana.

Loki es similar a la pila ELK/EFK, pero es más fácil de configurar y operar con mejores funcionalidades. Loki no indexa el contenido del registro, sino que indexa marcas de tiempo y un conjunto de etiquetas para un flujo de registro. Esto hace que el índice sea más pequeño, lo que simplifica las operaciones y, a la larga, reduce el coste.

Cómo instalar Prometheus y Node Exporter para visualizar en tiempo real con Grafana el estado de un sistema Linux

Cómo instalar Prometheus y Node Exporter para visualizar en tiempo real con Grafana el estado de un sistema Linux

Prometheus es una plataforma de monitorización y alerta de código abierto. Originalmente, Prometheus fue creado por Soundcloud en 2012. Desde entonces, el proyecto Prometheus, adoptado por algunas empresas famosas, se ha convertido en un proyecto mayor con desarrolladores y una comunidad muy activos. Y en 2016, el proyecto Prometheus se graduó en la Cloud Native Computing Foundation (CNCF).

Configurar Telegraf, InfluxDB y Grafana para monitorizar Router Asus

Configurar Telegraf, InfluxDB y Grafana para monitorizar Router Asus

Configurar Telegraf, InfluxDBv2 y Grafana para monitorizar los NAS de QNAP

Configurar Telegraf, InfluxDBv2 y Grafana para monitorizar los NAS de QNAP

La monitorización de los servidores y los equipos de red son fundamentales para avisarnos de posibles problemas antes de que sucedan, también nos permiten saber si hay un problema actual en uno de los equipos, para poder solucionarlo lo antes posible. Actualmente hay muchos sistemas de monitorización realmente completos como Zabbix, Prometheus o el popular Nagios entre otros muchos. Hoy en RedesZone os vamos a enseñar paso a paso cómo monitorizar un NAS del fabricante QNAP usando Telegraf, InfluxDBv2 y Grafana, todo ello instalado en Docker para minimizar el consumo de recursos.

Importante vulnerabilidad en Grafana: actualización de emergencia

Importante vulnerabilidad en Grafana: actualización de emergencia

Grafana Labs lanzó una actualización de seguridad de emergencia para parchear una vulnerabilidad crítica después de que los investigadores de seguridad publicaron un código de prueba de concepto para explotar el problema durante los últimos días. Vulnerabilidad con el identificador CVE-2021-43798 y puntuación de gravedad CVSS 7.5 sobre 10.