Tutoriales y Manuales

Entradas Mensuales

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

▼

2021

(Total:

730

)

-

▼

diciembre

(Total:

103

)

-

Tecnología de Intel permite actualizar la BIOS de ...

Tecnología de Intel permite actualizar la BIOS de ...

-

La Universidad de Kioto en Japón pierde 77TB de da...

La Universidad de Kioto en Japón pierde 77TB de da...

-

Redline Stealer es un malware que roba las contras...

Redline Stealer es un malware que roba las contras...

-

¿Qué es un dropper? (Malware)

¿Qué es un dropper? (Malware)

-

Fundador de Signal asegura que Telegram es incluso...

Fundador de Signal asegura que Telegram es incluso...

-

Diferencias entre el cifrado BitLocker y EFS en Wi...

Diferencias entre el cifrado BitLocker y EFS en Wi...

-

Mejores programas para reparar, recuperar y ver in...

Mejores programas para reparar, recuperar y ver in...

-

TWRP Recovery para teléfonos Android

TWRP Recovery para teléfonos Android

-

Herramientas para realizar ataques Man‑in‑the‑Midd...

Herramientas para realizar ataques Man‑in‑the‑Midd...

-

Vulnerabilidad en Azure App Service expone reposit...

Vulnerabilidad en Azure App Service expone reposit...

-

Las 20 mejores herramientas de Hacking de 2021

Las 20 mejores herramientas de Hacking de 2021

-

Procesadores Intel 12th Alder Lake para el chipset...

Procesadores Intel 12th Alder Lake para el chipset...

-

Alertan de una importante Campaña Phishing vía SMS...

Alertan de una importante Campaña Phishing vía SMS...

-

Extensiones Visual Studio Code para programar en ...

Extensiones Visual Studio Code para programar en ...

-

¿Qué es una APU (CPU + GPU) y un SoC?

¿Qué es una APU (CPU + GPU) y un SoC?

-

Crean un algoritmo capaz de adivinar el 41% de las...

Crean un algoritmo capaz de adivinar el 41% de las...

-

DuckDuckGo, la alternativa al buscador Google basa...

DuckDuckGo, la alternativa al buscador Google basa...

-

Instalar MacOS Big Sur en una máquina Virtual con ...

Instalar MacOS Big Sur en una máquina Virtual con ...

-

Editores de imágenes de vídeo gratuitos y de códig...

Editores de imágenes de vídeo gratuitos y de códig...

-

Desinstalar todas las aplicaciones no deseadas que...

Desinstalar todas las aplicaciones no deseadas que...

-

Reparar tarjeta memoria SD dañada o estropeada

Reparar tarjeta memoria SD dañada o estropeada

-

Instalar aplicaciones Android en Windows 11: WSATo...

Instalar aplicaciones Android en Windows 11: WSATo...

-

Hackean servidores HP con CPUs AMD EPYC para minar...

Hackean servidores HP con CPUs AMD EPYC para minar...

-

Logrotate: administra los registros (logs) de tu s...

Logrotate: administra los registros (logs) de tu s...

-

Las mejores shells para GNU/Linux

Las mejores shells para GNU/Linux

-

Glosario términos en Linux: vocabulario básico

Glosario términos en Linux: vocabulario básico

-

Windows 10 versión 21H2 añade protecciones mejorad...

Windows 10 versión 21H2 añade protecciones mejorad...

-

Instalar varios sistemas operativos autoarrancable...

Instalar varios sistemas operativos autoarrancable...

-

Vulnerabilidad test de antígenos permite falsifica...

Vulnerabilidad test de antígenos permite falsifica...

-

Actualización de seguridad importante servidor web...

Actualización de seguridad importante servidor web...

-

Graves vulnerabilidades plugin SEO instalado en má...

Graves vulnerabilidades plugin SEO instalado en má...

-

Vulnerabilidades Directorio Activo permiten hackea...

Vulnerabilidades Directorio Activo permiten hackea...

-

Ministerio de Defensa de Bélgica es el primer país...

Ministerio de Defensa de Bélgica es el primer país...

-

La memoria DDR5 es apenas un 3% más rápida que la ...

La memoria DDR5 es apenas un 3% más rápida que la ...

-

Actualizaciones de Windows 11 solucionan problemas...

Actualizaciones de Windows 11 solucionan problemas...

-

Disponible distro Hacking WiFi Wifislax de origen ...

Disponible distro Hacking WiFi Wifislax de origen ...

-

DuckDuckGo prepara navegador web que protegerá la ...

DuckDuckGo prepara navegador web que protegerá la ...

-

Amazon patenta una red de cámaras que reconcen a p...

Amazon patenta una red de cámaras que reconcen a p...

-

Los mitos más comunes en ciberseguridad

Los mitos más comunes en ciberseguridad

-

Hospital de Asturias (España) afectado por un ataq...

Hospital de Asturias (España) afectado por un ataq...

-

Cable USB llamado BusKill permite borrar automátic...

Cable USB llamado BusKill permite borrar automátic...

-

El hackeo con Pegasus para iPhone es uno de los at...

El hackeo con Pegasus para iPhone es uno de los at...

-

Resumen de todas las vulnerabilidades de Log4j

Resumen de todas las vulnerabilidades de Log4j

-

Instalación LineageOS en teléfonos Android

Instalación LineageOS en teléfonos Android

-

Gestores de Contraseñas para Android

Gestores de Contraseñas para Android

-

Guía SysAdmin para SELinux

Guía SysAdmin para SELinux

-

Los mejores gestores de contraseñas gratuitos

Los mejores gestores de contraseñas gratuitos

-

Configurar servidor DLNA para reproducir música y ...

Configurar servidor DLNA para reproducir música y ...

-

Instalar Kali Linux en tu teléfono móvil con NetHu...

Instalar Kali Linux en tu teléfono móvil con NetHu...

-

pfetch, screenfetch o neofetch : mostrar informaci...

pfetch, screenfetch o neofetch : mostrar informaci...

-

La estafa del supuesto familiar con la ‘maleta ret...

La estafa del supuesto familiar con la ‘maleta ret...

-

Microsoft y Dell prepararan portátiles más reparables

Microsoft y Dell prepararan portátiles más reparables

-

Contenedores en Firefox para mejorar privacidad al...

Contenedores en Firefox para mejorar privacidad al...

-

Windows Terminal será la línea de comandos por def...

Windows Terminal será la línea de comandos por def...

-

Identificada una segunda vulnerabilidad en Log4j q...

Identificada una segunda vulnerabilidad en Log4j q...

-

Protocolo WebDav permite conectar unidad de red re...

Protocolo WebDav permite conectar unidad de red re...

-

Apple publica Tracker Detect para evitar que los u...

Apple publica Tracker Detect para evitar que los u...

-

Volvo Cars informa una brecha de seguridad

Volvo Cars informa una brecha de seguridad

-

Consejos de Seguridad para servidores Linux

Consejos de Seguridad para servidores Linux

-

Vulnerabilidad en millones chips de WiFi y Bluetoo...

Vulnerabilidad en millones chips de WiFi y Bluetoo...

-

Ataque de ransomware Lapsus al Ministerio de Salud...

Ataque de ransomware Lapsus al Ministerio de Salud...

-

Configurar una VPN con Wireguard

Configurar una VPN con Wireguard

-

Distribuciones Linux para portátiles antiguos con ...

Distribuciones Linux para portátiles antiguos con ...

-

Juegos retro para teléfonos móviles Androd e iPhone

Juegos retro para teléfonos móviles Androd e iPhone

-

Solucionada vulnerabilidad de seguridad de Western...

Solucionada vulnerabilidad de seguridad de Western...

-

Ladrones de coches están utilizando AirTags de App...

Ladrones de coches están utilizando AirTags de App...

-

Cómo activar la autenticación en dos pasos en Goog...

Cómo activar la autenticación en dos pasos en Goog...

-

Detenida en España por estafar al Athletic de Bilb...

Detenida en España por estafar al Athletic de Bilb...

-

ALPHV BlackCat es el ransomware más sofisticado de...

ALPHV BlackCat es el ransomware más sofisticado de...

-

Google permitirá ejecutar juegos de Android en Win...

Google permitirá ejecutar juegos de Android en Win...

-

Google y Microsoft trabajan juntos para mejorar el...

Google y Microsoft trabajan juntos para mejorar el...

-

Vulnerabilidad crítica en Apache Log4j bautizada c...

Vulnerabilidad crítica en Apache Log4j bautizada c...

-

Nueva oferta de Microsoft 365 para los usuarios pi...

Nueva oferta de Microsoft 365 para los usuarios pi...

-

Nueva versión de Kali Linux 2021.4 que mejora el s...

Nueva versión de Kali Linux 2021.4 que mejora el s...

-

Evitar que tus mails rastreen tus datos personales...

Evitar que tus mails rastreen tus datos personales...

-

Cómo configurar la privacidad y seguridad en Signal

Cómo configurar la privacidad y seguridad en Signal

-

Google demanda a 2 rusos responsables de la botnet...

Google demanda a 2 rusos responsables de la botnet...

-

Bots se hacen pasar por personal de Twitter para r...

Bots se hacen pasar por personal de Twitter para r...

-

Importante vulnerabilidad en Grafana: actualizació...

Importante vulnerabilidad en Grafana: actualizació...

-

Descubiertos instaladores KMSPico para activar Win...

Descubiertos instaladores KMSPico para activar Win...

-

Eltima SDK contiene hasta 27 múltiples vulnerabili...

Eltima SDK contiene hasta 27 múltiples vulnerabili...

-

Mozilla publica Firefox 95 con mejoras destacadas ...

Mozilla publica Firefox 95 con mejoras destacadas ...

-

Cómo migrar CentOS 8 a Rocky Linux 8, AlmaLinux 8 ...

Cómo migrar CentOS 8 a Rocky Linux 8, AlmaLinux 8 ...

-

Freesync y G-Sync: tecnologías para monitores gami...

Freesync y G-Sync: tecnologías para monitores gami...

-

Ansible permite automatizar tareas en distintos se...

Ansible permite automatizar tareas en distintos se...

-

Syncthing es una herramienta gratuita multiplatafo...

Syncthing es una herramienta gratuita multiplatafo...

-

Curiosidades sobre el nuevo CEO de Twitter: 11.000...

Curiosidades sobre el nuevo CEO de Twitter: 11.000...

-

Filtros en Linux: pipes, tuberías: cut, sort, uniq...

Filtros en Linux: pipes, tuberías: cut, sort, uniq...

-

El auge del negocio de los ciberataques de denegac...

El auge del negocio de los ciberataques de denegac...

-

¿Qué son los (IoC) Indicadores de Compromiso?

¿Qué son los (IoC) Indicadores de Compromiso?

-

Teléfonos iPhone de empleados del Departamento de ...

Teléfonos iPhone de empleados del Departamento de ...

-

Mejores sistemas de rescate para recuperar fichero...

Mejores sistemas de rescate para recuperar fichero...

-

Ciberataque denegación de servicio distribuido DDo...

Ciberataque denegación de servicio distribuido DDo...

-

Hasta 9 routers de marcas muy conocidas acumulan u...

Hasta 9 routers de marcas muy conocidas acumulan u...

-

Plantillas y archivos RTF de phishing contienen ma...

Plantillas y archivos RTF de phishing contienen ma...

-

Nvidia reedita la RTX 2060, ahora con 12 GB de RAM...

Nvidia reedita la RTX 2060, ahora con 12 GB de RAM...

-

Nueva versión IPFire mejora el rendimiento IPS e i...

Nueva versión IPFire mejora el rendimiento IPS e i...

-

El perro robótico de Xiaomi usa Ubuntu de sistema ...

El perro robótico de Xiaomi usa Ubuntu de sistema ...

-

WiFi 7 tendrá doble de velocidad (hasta 46 Gbps) y...

WiFi 7 tendrá doble de velocidad (hasta 46 Gbps) y...

-

Vulnerabilidad en impresoras HP tras 8 años afecta...

Vulnerabilidad en impresoras HP tras 8 años afecta...

-

- ► septiembre (Total: 56 )

-

▼

diciembre

(Total:

103

)

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

IKEA lanza el enchufe inteligente INSPELNING , por menos de 10 euros , que reduce la factura de luz al medir el consumo eléctrico y es com...

-

Un usuario recomienda FolderFresh , una herramienta para organizar carpetas en Windows 11 que mejoró el rendimiento de su PC al ordenar ar...

-

Un proyecto permite actualizar Windows 7 hasta enero de 2026 , añadiendo soporte para SSDs NVMe y USB 3.x , mejorando su seguridad y compati...

Disponible distro Hacking WiFi Wifislax de origen Español edición final 2021

Disponible distro Hacking WiFi Wifislax de origen Español edición final 2021

Wifislax64 es la versión de la

popular distribución de origen Español basada en Linux Slackware creada

por USUARIONUEVO que mantiene viva la comunidad de SeguridadWireless. Se

trata de un

sistema operativo muy utilizado para realizar pruebas en redes

inalámbricas, comprobar la seguridad de claves Wi-Fi al disponer de una

gran cantidad de diccionarios WPA y WPA2 de los populares routers. Incluye actualizaciones para Firefox 95, Chrome 96, Tor 11 , Websploit 4.0 , Kodi , Wine , Burp Suite LibreOffice, Social Engineer Toolkit (SET) 8.0.3, Metasploit kit-6.1.20, etc

seguridadwireless.net, publican la última versión de Wifislax, la última de 2021 para 64 bits. Hablar de Wifislax son palabras mayores, es una de las distribuciones linux expertas en pruebas de seguridad, y análisis forenses más veteranas que puedes encontrar. Y además es española.

- Kernel 5.15.10

Wifislax64 2021

Esta popular distribución es muy utilizada para realizar auditorías de red. Como ocurre con cada nueva versión, tiene novedades relacionadas con mejoras en seguridad, corrección de fallos y algunas funciones agregadas. Por ejemplo en esta nueva versión Wifislax64 2.1 se han actualizado programas comunes de la distribución.

Dentro de estos programas que se han actualizado y que forman parte de la distribución podemos nombrar a Aircrack-ng, Wireshark o Reaver. Estas herramientas sirven para poner a prueba las redes inalámbricas y su seguridad.

Estamos principalmente ante una nueva versión de mantenimiento. No trae grandes cambios como hemos podido ver con el lanzamiento de versiones estables. Sin embargo, como siempre decimos, es importante tener siempre instaladas estas nuevas versiones para evitar así posibles problemas que afecten al rendimiento y también a la seguridad.

Descargar la ISO versión Wifislax64 Final 2021

Podemos descargar la versión Wifislax64 desde este enlace.

Ocupa 2.2 GB el ISO. Se trata, como hemos mencionado, de la última

versión disponible de esta distribución de Linux para llevar a cabo

pruebas y auditorías de red. Puedes arrancar el fichero ISO como si fuera un Live-CD o USB. Para grabar la ISO puedes utilizar la herramienta gratuita Rufus

Wifislax64 KDE5 Plasma Diciembre 2021

Descargar

Aplicaciones en formato módulos Disponibles

modulesdel fichero ISO.

HandBrake-1.4.2-x86_64-3wifislax.xzm

Multilib-current-20-12-2021.xzm

aegisub-kit-3.2.2-8wifislax.xzm

ardour-kit-6.9-4wifislax.xzm

audacity-3.0.2-x86_64-3wifislax.xzm

avidemux-2.7.8-x86_64-10wifislax.xzm

burpsuite-2021.12-noarch-1wifislax.xzm

ciano-kit-0.2.4-2wifislax.xzm

exaile-kit-4.1.1-10wifislax.xzm

filezilla-kit-3.57.0-1wifislax.xzm

firefox-95.0-x86_64-1wifislax.xzm

four-in-a-row-kit-3.38.1-4wifislax.xzm

frostwire-6.9.5-noarch-1wifislax.xzm

inkscape-kit-1.1.1-1wifislax.xzm

jdownloader2-2.0-noarch-3wifislax.xzm

kde-games-5.89.0-x86_64-1wifislax.xzm

kodi-kit-19.2-3wifislax.xzm

libreoffice-kit-7.2.4-x86_64-1wifislax.xzm

lives-kit-3.2.0-4wifislax.xzm

metasploit-kit-6.1.20-1wifislax.xzm

mkvtoolnix-kit-60.0.0-1wifislax.xzm

nvidia-current-470.63.01-20wifislax.xzm

pangzero-kit-1.4.1+git20121103-1wifislax.xzm

pcsx2-kit-1.7.2040-2wifislax.xzm

qbittorrent-kit-4.3.1-5wifislax.xzm

shortwave-kit-1.1.1-2wifislax.xzm

social-engineer-toolkit-8.0.3_80fe70d-x86_64-2wifislax.xzm

steam-1.0.0.74-x86_64-1wifislax.xzm

teamviewer-15.24.5-x86_64-1wifislax.xzm

tor-browser-11.0a10-x86_64-1wifislax.xzm

vlc-kit-3.0.16-14wifislax.xzm

vokoscreenNG-3.0.9-x86_64-2wifislax.xzm

websploit-4.0.4-x86_64-4wifislax.xzm

wine-kit-6.21-1wifislax.xzm

worldofgoo-1.41-x86_64-2wifislax.xzm

youtube-dl-kit-2021.06.06-3wifislax.xzm

Ejemplos Herramientas

WPS Pin

WPS Pin es un programa que se ejecuta mediante la consola que nos ayudará hackear redes inalámbricas que tengan WPS activado. Si llegamos a acertar el pin WPS de nuestra red objetivo, ya tendríamos conectividad a la misma, además, nos devolvería la clave WPA/WPA2 del router, ya que con el WPS se puede sacar directamente la clave WPA2-PSK sin más problemas. El menú del programa es bastante práctico y sencillo de entender.

Básicamente, cuenta con dos métodos para poder ganar acceso a las redes WPS. La primera consiste en valerse de algoritmos para generar varias combinaciones de PIN. Si la red inalámbrica cuenta con WPS y el PIN no ha sido modificado en ningún momento, podrás acceder a dicha red.

Por otro lado, se puede realizar el hackeo mediante la fuerza bruta. Probará todas las combinaciones de PIN posibles. Ten presente que los ataques de fuerza bruta y aquellos que cuentan con múltiples combinaciones de PIN (en WPS como máximo tendremos unas 11.000 combinaciones) requerirán de mucho tiempo, y en ocasiones, recursos de la máquina virtual de manera continuada.

RouterSploit

La herramienta RouterSploit , también se encuentra en WiFiSlax. RouterSploit es una de las más completas que nos ayudarán a encontrar vulnerabilidades y atacar routers. Además de que es posible hacer lo mismo en conjunto con otros dispositivos en red.

El objetivo es encontrar aquellos dispositivos que cuentan con credenciales de administrador que son por defecto. Recordemos que es una de las principales razones por las cuales millones de routers son vulnerables. Tan sólo cambiar las credenciales de administrador a una contraseña verdaderamente segura, marcará la diferencia. Es posible que hoy, mañana o tal vez nunca ataquen tu router. Sin embargo, esto no debe ser una excusa válida para no proteger a nuestros dispositivos en red.

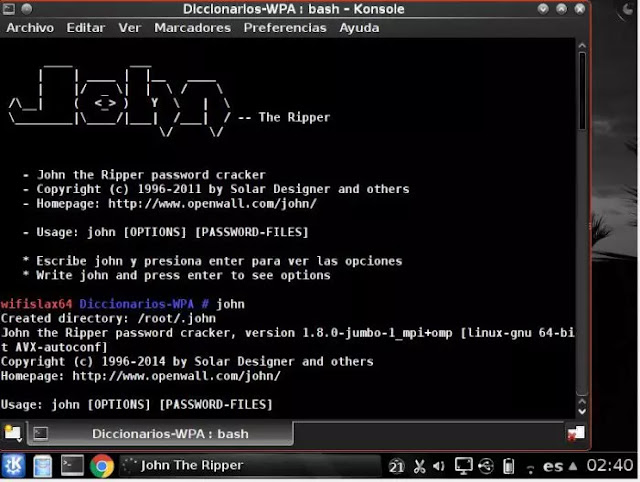

John The Ripper

John The Ripper es una herramienta que nos ayudará a crackear contraseñas. Es una de las más populares y una de sus aplicaciones más populares es en el entorno profesional. Un responsable de IT o de Seguridad Informática puede comprobar mediante esta herramienta qué tan débiles son las contraseñas utilizadas por todos los colaboradores. A partir de la información obtenida, podrás concienciar a las personas respecto a la importancia del uso de contraseñas seguras y además, del almacenamiento de las mismas de forma verdaderamente segura. Esto es más importante aún si es que una buena parte o casi toda la fuerza laboral se encuentra trabajando desde casa.

Al momento de empezar a crackear las contraseñas, no es necesario indicar el algoritmo de cifrado. John The Ripper lo detecta automáticamente. Esta es una de las soluciones más potentes (con el permiso de Hashcat), por lo que incluso aquellos algoritmos más robustos podrían verse derrotados. No está demás, recordar que esta es otra posibilidad de que los recursos de la máquina virtual sean utilizados en gran medida, sobre todo si los algoritmos de cifrado son complejos. Y hay algo mejor, si cuentas con contraseñas cifradas con más de un algoritmo, también podrían ser crackeadas.

WiFiPumpkin

Aparte de los ataques mediante puntos de acceso maliciosos y man-in-the-middle, es posible realizar lo siguiente:

- Módulos para ataques de deautenticación.

- Plantillas para extra-captiveflask (creación de portales cautivos maliciosos).

- Servidor DNS rogue (malicioso).

- Ataques mediante portales cautivos maliciosos.

- Tráfico web: se logrará interceptar, inspeccionar, modificar y reproducir todo registro de tráfico web.

- Escaneo de redes WiFi.

- Monitorización de servicios DNS.

- Recolección de credenciales.

- Servidores Proxy transparentes y mucho más.

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.