Tutoriales y Manuales

Entradas Mensuales

-

►

2025

(Total:

2103

)

- ► septiembre (Total: 148 )

-

►

2024

(Total:

1110

)

- ► septiembre (Total: 50 )

-

►

2023

(Total:

710

)

- ► septiembre (Total: 65 )

-

►

2022

(Total:

967

)

- ► septiembre (Total: 72 )

-

▼

2021

(Total:

730

)

-

▼

diciembre

(Total:

103

)

-

Tecnología de Intel permite actualizar la BIOS de ...

Tecnología de Intel permite actualizar la BIOS de ...

-

La Universidad de Kioto en Japón pierde 77TB de da...

La Universidad de Kioto en Japón pierde 77TB de da...

-

Redline Stealer es un malware que roba las contras...

Redline Stealer es un malware que roba las contras...

-

¿Qué es un dropper? (Malware)

¿Qué es un dropper? (Malware)

-

Fundador de Signal asegura que Telegram es incluso...

Fundador de Signal asegura que Telegram es incluso...

-

Diferencias entre el cifrado BitLocker y EFS en Wi...

Diferencias entre el cifrado BitLocker y EFS en Wi...

-

Mejores programas para reparar, recuperar y ver in...

Mejores programas para reparar, recuperar y ver in...

-

TWRP Recovery para teléfonos Android

TWRP Recovery para teléfonos Android

-

Herramientas para realizar ataques Man‑in‑the‑Midd...

Herramientas para realizar ataques Man‑in‑the‑Midd...

-

Vulnerabilidad en Azure App Service expone reposit...

Vulnerabilidad en Azure App Service expone reposit...

-

Las 20 mejores herramientas de Hacking de 2021

Las 20 mejores herramientas de Hacking de 2021

-

Procesadores Intel 12th Alder Lake para el chipset...

Procesadores Intel 12th Alder Lake para el chipset...

-

Alertan de una importante Campaña Phishing vía SMS...

Alertan de una importante Campaña Phishing vía SMS...

-

Extensiones Visual Studio Code para programar en ...

Extensiones Visual Studio Code para programar en ...

-

¿Qué es una APU (CPU + GPU) y un SoC?

¿Qué es una APU (CPU + GPU) y un SoC?

-

Crean un algoritmo capaz de adivinar el 41% de las...

Crean un algoritmo capaz de adivinar el 41% de las...

-

DuckDuckGo, la alternativa al buscador Google basa...

DuckDuckGo, la alternativa al buscador Google basa...

-

Instalar MacOS Big Sur en una máquina Virtual con ...

Instalar MacOS Big Sur en una máquina Virtual con ...

-

Editores de imágenes de vídeo gratuitos y de códig...

Editores de imágenes de vídeo gratuitos y de códig...

-

Desinstalar todas las aplicaciones no deseadas que...

Desinstalar todas las aplicaciones no deseadas que...

-

Reparar tarjeta memoria SD dañada o estropeada

Reparar tarjeta memoria SD dañada o estropeada

-

Instalar aplicaciones Android en Windows 11: WSATo...

Instalar aplicaciones Android en Windows 11: WSATo...

-

Hackean servidores HP con CPUs AMD EPYC para minar...

Hackean servidores HP con CPUs AMD EPYC para minar...

-

Logrotate: administra los registros (logs) de tu s...

Logrotate: administra los registros (logs) de tu s...

-

Las mejores shells para GNU/Linux

Las mejores shells para GNU/Linux

-

Glosario términos en Linux: vocabulario básico

Glosario términos en Linux: vocabulario básico

-

Windows 10 versión 21H2 añade protecciones mejorad...

Windows 10 versión 21H2 añade protecciones mejorad...

-

Instalar varios sistemas operativos autoarrancable...

Instalar varios sistemas operativos autoarrancable...

-

Vulnerabilidad test de antígenos permite falsifica...

Vulnerabilidad test de antígenos permite falsifica...

-

Actualización de seguridad importante servidor web...

Actualización de seguridad importante servidor web...

-

Graves vulnerabilidades plugin SEO instalado en má...

Graves vulnerabilidades plugin SEO instalado en má...

-

Vulnerabilidades Directorio Activo permiten hackea...

Vulnerabilidades Directorio Activo permiten hackea...

-

Ministerio de Defensa de Bélgica es el primer país...

Ministerio de Defensa de Bélgica es el primer país...

-

La memoria DDR5 es apenas un 3% más rápida que la ...

La memoria DDR5 es apenas un 3% más rápida que la ...

-

Actualizaciones de Windows 11 solucionan problemas...

Actualizaciones de Windows 11 solucionan problemas...

-

Disponible distro Hacking WiFi Wifislax de origen ...

Disponible distro Hacking WiFi Wifislax de origen ...

-

DuckDuckGo prepara navegador web que protegerá la ...

DuckDuckGo prepara navegador web que protegerá la ...

-

Amazon patenta una red de cámaras que reconcen a p...

Amazon patenta una red de cámaras que reconcen a p...

-

Los mitos más comunes en ciberseguridad

Los mitos más comunes en ciberseguridad

-

Hospital de Asturias (España) afectado por un ataq...

Hospital de Asturias (España) afectado por un ataq...

-

Cable USB llamado BusKill permite borrar automátic...

Cable USB llamado BusKill permite borrar automátic...

-

El hackeo con Pegasus para iPhone es uno de los at...

El hackeo con Pegasus para iPhone es uno de los at...

-

Resumen de todas las vulnerabilidades de Log4j

Resumen de todas las vulnerabilidades de Log4j

-

Instalación LineageOS en teléfonos Android

Instalación LineageOS en teléfonos Android

-

Gestores de Contraseñas para Android

Gestores de Contraseñas para Android

-

Guía SysAdmin para SELinux

Guía SysAdmin para SELinux

-

Los mejores gestores de contraseñas gratuitos

Los mejores gestores de contraseñas gratuitos

-

Configurar servidor DLNA para reproducir música y ...

Configurar servidor DLNA para reproducir música y ...

-

Instalar Kali Linux en tu teléfono móvil con NetHu...

Instalar Kali Linux en tu teléfono móvil con NetHu...

-

pfetch, screenfetch o neofetch : mostrar informaci...

pfetch, screenfetch o neofetch : mostrar informaci...

-

La estafa del supuesto familiar con la ‘maleta ret...

La estafa del supuesto familiar con la ‘maleta ret...

-

Microsoft y Dell prepararan portátiles más reparables

Microsoft y Dell prepararan portátiles más reparables

-

Contenedores en Firefox para mejorar privacidad al...

Contenedores en Firefox para mejorar privacidad al...

-

Windows Terminal será la línea de comandos por def...

Windows Terminal será la línea de comandos por def...

-

Identificada una segunda vulnerabilidad en Log4j q...

Identificada una segunda vulnerabilidad en Log4j q...

-

Protocolo WebDav permite conectar unidad de red re...

Protocolo WebDav permite conectar unidad de red re...

-

Apple publica Tracker Detect para evitar que los u...

Apple publica Tracker Detect para evitar que los u...

-

Volvo Cars informa una brecha de seguridad

Volvo Cars informa una brecha de seguridad

-

Consejos de Seguridad para servidores Linux

Consejos de Seguridad para servidores Linux

-

Vulnerabilidad en millones chips de WiFi y Bluetoo...

Vulnerabilidad en millones chips de WiFi y Bluetoo...

-

Ataque de ransomware Lapsus al Ministerio de Salud...

Ataque de ransomware Lapsus al Ministerio de Salud...

-

Configurar una VPN con Wireguard

Configurar una VPN con Wireguard

-

Distribuciones Linux para portátiles antiguos con ...

Distribuciones Linux para portátiles antiguos con ...

-

Juegos retro para teléfonos móviles Androd e iPhone

Juegos retro para teléfonos móviles Androd e iPhone

-

Solucionada vulnerabilidad de seguridad de Western...

Solucionada vulnerabilidad de seguridad de Western...

-

Ladrones de coches están utilizando AirTags de App...

Ladrones de coches están utilizando AirTags de App...

-

Cómo activar la autenticación en dos pasos en Goog...

Cómo activar la autenticación en dos pasos en Goog...

-

Detenida en España por estafar al Athletic de Bilb...

Detenida en España por estafar al Athletic de Bilb...

-

ALPHV BlackCat es el ransomware más sofisticado de...

ALPHV BlackCat es el ransomware más sofisticado de...

-

Google permitirá ejecutar juegos de Android en Win...

Google permitirá ejecutar juegos de Android en Win...

-

Google y Microsoft trabajan juntos para mejorar el...

Google y Microsoft trabajan juntos para mejorar el...

-

Vulnerabilidad crítica en Apache Log4j bautizada c...

Vulnerabilidad crítica en Apache Log4j bautizada c...

-

Nueva oferta de Microsoft 365 para los usuarios pi...

Nueva oferta de Microsoft 365 para los usuarios pi...

-

Nueva versión de Kali Linux 2021.4 que mejora el s...

Nueva versión de Kali Linux 2021.4 que mejora el s...

-

Evitar que tus mails rastreen tus datos personales...

Evitar que tus mails rastreen tus datos personales...

-

Cómo configurar la privacidad y seguridad en Signal

Cómo configurar la privacidad y seguridad en Signal

-

Google demanda a 2 rusos responsables de la botnet...

Google demanda a 2 rusos responsables de la botnet...

-

Bots se hacen pasar por personal de Twitter para r...

Bots se hacen pasar por personal de Twitter para r...

-

Importante vulnerabilidad en Grafana: actualizació...

Importante vulnerabilidad en Grafana: actualizació...

-

Descubiertos instaladores KMSPico para activar Win...

Descubiertos instaladores KMSPico para activar Win...

-

Eltima SDK contiene hasta 27 múltiples vulnerabili...

Eltima SDK contiene hasta 27 múltiples vulnerabili...

-

Mozilla publica Firefox 95 con mejoras destacadas ...

Mozilla publica Firefox 95 con mejoras destacadas ...

-

Cómo migrar CentOS 8 a Rocky Linux 8, AlmaLinux 8 ...

Cómo migrar CentOS 8 a Rocky Linux 8, AlmaLinux 8 ...

-

Freesync y G-Sync: tecnologías para monitores gami...

Freesync y G-Sync: tecnologías para monitores gami...

-

Ansible permite automatizar tareas en distintos se...

Ansible permite automatizar tareas en distintos se...

-

Syncthing es una herramienta gratuita multiplatafo...

Syncthing es una herramienta gratuita multiplatafo...

-

Curiosidades sobre el nuevo CEO de Twitter: 11.000...

Curiosidades sobre el nuevo CEO de Twitter: 11.000...

-

Filtros en Linux: pipes, tuberías: cut, sort, uniq...

Filtros en Linux: pipes, tuberías: cut, sort, uniq...

-

El auge del negocio de los ciberataques de denegac...

El auge del negocio de los ciberataques de denegac...

-

¿Qué son los (IoC) Indicadores de Compromiso?

¿Qué son los (IoC) Indicadores de Compromiso?

-

Teléfonos iPhone de empleados del Departamento de ...

Teléfonos iPhone de empleados del Departamento de ...

-

Mejores sistemas de rescate para recuperar fichero...

Mejores sistemas de rescate para recuperar fichero...

-

Ciberataque denegación de servicio distribuido DDo...

Ciberataque denegación de servicio distribuido DDo...

-

Hasta 9 routers de marcas muy conocidas acumulan u...

Hasta 9 routers de marcas muy conocidas acumulan u...

-

Plantillas y archivos RTF de phishing contienen ma...

Plantillas y archivos RTF de phishing contienen ma...

-

Nvidia reedita la RTX 2060, ahora con 12 GB de RAM...

Nvidia reedita la RTX 2060, ahora con 12 GB de RAM...

-

Nueva versión IPFire mejora el rendimiento IPS e i...

Nueva versión IPFire mejora el rendimiento IPS e i...

-

El perro robótico de Xiaomi usa Ubuntu de sistema ...

El perro robótico de Xiaomi usa Ubuntu de sistema ...

-

WiFi 7 tendrá doble de velocidad (hasta 46 Gbps) y...

WiFi 7 tendrá doble de velocidad (hasta 46 Gbps) y...

-

Vulnerabilidad en impresoras HP tras 8 años afecta...

Vulnerabilidad en impresoras HP tras 8 años afecta...

-

- ► septiembre (Total: 56 )

-

▼

diciembre

(Total:

103

)

-

►

2020

(Total:

212

)

- ► septiembre (Total: 21 )

-

►

2019

(Total:

102

)

- ► septiembre (Total: 14 )

-

►

2017

(Total:

231

)

- ► septiembre (Total: 16 )

-

►

2016

(Total:

266

)

- ► septiembre (Total: 38 )

-

►

2015

(Total:

445

)

- ► septiembre (Total: 47 )

-

►

2014

(Total:

185

)

- ► septiembre (Total: 18 )

-

►

2013

(Total:

100

)

- ► septiembre (Total: 3 )

-

►

2011

(Total:

7

)

- ► septiembre (Total: 1 )

Blogroll

Etiquetas

Entradas populares

Entradas populares

-

WhatsApp lanza el modo "cámara acorazada" para bloquear mensajes y archivos de desconocidos sin un código secreto , evitando est...

-

Después de ver qué es una vCPU y la diferencia entre núcleos (cores) e hilos en los procesadores, pasamos a explicar toda la nomenclatura d...

-

Los mejores ciberespías y hackers de élite del mundo se reunieron en secreto en España , específicamente en Barcelona , bajo el lema "...

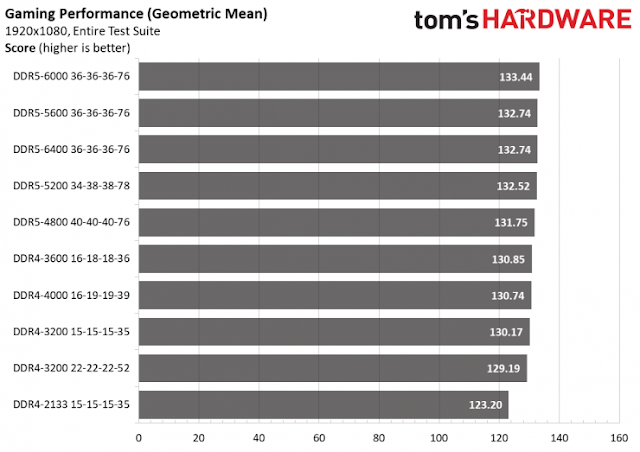

La memoria DDR5 es apenas un 3% más rápida que la DDR4 y es más del doble de cara

La memoria DDR5 es apenas un 3% más rápida que la DDR4 y es más del doble de cara

La memoria RAM DDR5 se presentó como gran novedad, pero DDR4 sigue

siendo competitiva y el impacto en videojuegos es muy pequeño. La

noticia se centra en las memorias DDR5 de 6000 MHz y aquellas DDR4 a 3.200 MHz, ¡solo un 2% más de FPS! De 129,19 FPS a 133,44 FPS en juegos populares cuando el precio es más del doble. 32GB de DDR4 cuestan unos 150€, mientras que el mismo kit 32GB en DDR5, más del doble, el precio mínimo de 470€.

DDR4 vs DDR5

la primera hornada de memoria RAM DDR5 no resulta nada interesante respecto a la DDR4, y es que si bien las diferencias de rendimiento son muy pequeñas, no sucede lo mismo con los precios, los cuales son sustancialmente más elevados, a lo que se le suma una agresiva escasez que dificulta la posibilidad de montar un equipo Intel Alder Lake con la memoria más moderna

Hoy por hoy, la única plataforma que ofrece DDR5 es Intel Alder Lake-S, viendo que hay placas base con DDR4 o con DDR5 en Z690. Sin embargo, el precio de la memoria RAM DDR5 nos parece absurdo (+400€ 32 GB), por no hablar de que no hay mucha oferta en las tiendas.

Esperábamos que esos 2.800 MHz de frecuencia de diferencia entre ambas memorias marcaran la diferencia, pero es verdad que la RAM no tiene un impacto brutal en el aumento de FPS. Además, las placas base con DDR5 son mucho más caras que las que vienen con soporte DDR4.

Alder Lake

La principal ventaja de Alder Lake es que funciona tanto con memoria DDR5 como DDR4, lo que permite crear un equipo más económico, y es por ello que Tom's Hardware quiso aprovechar que ya había acumulado suficientes kits de memoria DDR5 para hacer una completa comparativa con la DDR4, y el resultado es devastador, y es que en gaming, la diferencia entre usar unas memorias económicas DDR4 @ 3200 MHz con latencias CL22-22-22-52 y unas carísimas DDR5 @ 6000 MHz con latencias CL36-36-36-76 es de apenas un 3 por ciento de rendimiento.

Dicho de otra manera, hablamos de una diferencia de 129,19 FPS a 133,44 FPS tras una media de 7 juegos analizados (Assassin's Creed: Valhalla, Far Cry 6, Watch Dogs: Legion, etc)

Las memorias DDR4 @ 3200 MHz con latencias CL22 se pueden encontrar sobre los 145 euros en un kit de 32 GB de capacidad, mientras que las DDR5 @ 7000 MHz CL36 más económicas rondan los 470 euros, por lo que hablamos de más del doble del precio para un rendimiento gaming inapreciable.

Fuera del gaming, en cargas de trabajo, una DDR4 @ 6400 MHz puede ser un 13% más rápida que una DDR4 @ 4000 MHz, e incluso una simple memoria DDR5 @ 4800 MHz es un 17% más rápida que la DDR4 @ 3200 MHz, por lo que para uso profesional la mejora de rendimiento es lo suficientemente grande como para obtener una ventaja y reducir los tiempos.

Quizás es el momento de transición para comprar DDR4 por lo siguientes motivos:

- La única plataforma con DDR5 es Intel Alder Lake-S.

- No van a haber memorias DDR5 a un precio decente hasta la mitad de 2022.

- El aumento de rendimiento gaming es prácticamente nulo con 2.800 MHz, reduciéndose bastante entre DDR4-3200 y DDR5-4800 (que son las frecuencias por defecto).

- Se prevé que Zen 4 y la plataforma AM5 salga a partir de la segunda mitad de 2022, por lo que estaríamos ante un escenario más propenso a la apuesta de DDR5 que el de ahora.

- Cuando AMD e Intel ofrezcan DDR5 en sus plataformas, habrá más demanda, los fabricantes estarán interesados en producir más y los precios mejorarían.

Fuentes:

https://www.tomshardware.com/features/ddr5-vs-ddr4-is-it-time-to-upgrade-your-ram

Entrada más reciente

Entrada más reciente

0 comentarios :

Publicar un comentario

Los comentarios pueden ser revisados en cualquier momento por los moderadores.

Serán publicados aquellos que cumplan las siguientes condiciones:

- Comentario acorde al contenido del post.

- Prohibido mensajes de tipo SPAM.

- Evite incluir links innecesarios en su comentario.

- Contenidos ofensivos, amenazas e insultos no serán permitidos.

Debe saber que los comentarios de los lectores no reflejan necesariamente la opinión del STAFF.